Компанія ESET — лідер у галузі інформаційної безпеки — представляє рейтинг найбільш поширених кіберзагроз з червня до листопада 2024 року. У цей період у соцмережах активно поширювались нові схеми шахрайства з використанням діпфейків та під виглядом брендів компаній, кількість яких зросла на 335%.

Крім цього, хакери активно використовували фінансові загрози для Android, націлені на викрадення грошей з банківських додатків. Зокрема Україна опинилася серед 6 країн з найбільшим рівнем виявлення цього виду програм.

«Ймовірно, у другій половині 2024 року кіберзлочинці були зайняті пошуком недоліків у безпеці та інноваційних способів інфікування для збільшення кількості жертв. Як наслідок, ми виявили нові вектори атак, використання методів соціальної інженерії та нові загрози», — коментує Іржі Кропач, директор ESET із виявлення загроз.

Поширення загроз для викрадення даних

Найбільш поширеною загрозою для викрадення даних у цей період стала Formbook, яка призначена для крадіжки широкого спектру конфіденційної інформації. Крім того, загроза Lumma Stealer стала все більш популярною у другій половині 2024 року. За даними телеметрії ESET, виявлення цієї загрози зросло майже на 400% за останні пів року.

Мобільні пристрої та фінанси під прицілом

З рекордним зростанням вартості криптовалют у другій половині 2024 року дані криптовалютних гаманців були однією з головних цілей для зловмисників. Зокрема збільшилось виявлення кількості загроз для викрадення криптовалюти на багатьох платформах. На пристроях macOS було виявлено шкідливе програмне забезпечення для викрадення паролів, націлене на облікові дані киптовалютного гаманця, яке зросло більш ніж удвічі порівняно з попереднім періодом.

Крім того, шкідливе програмне забезпечення для збору та перехоплення конфіденційних даних із пристроїв Mac значною мірою сприяло цьому збільшенню.

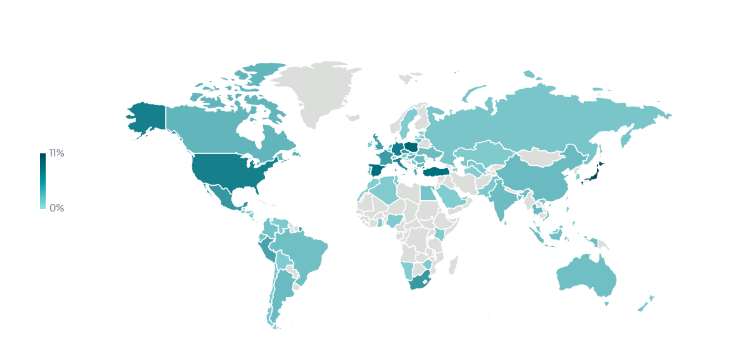

Також зросли на 20% фінансові загрози для Android, націлені на банківські програми, а також криптовалютні гаманці. Найбільша кількість фінансових загроз для Android у другій половині 2024 року була виявлена в таких країнах ―Туреччина, Бразилія, Мексика, Індія, Німеччина та Україна.

Крім цього, пристрої Android та iOS були ціллю нових атак, у яких кіберзлочинці використовували спеціальні технології для обходу традиційних заходів безпеки на смартфонах, зокрема використання PWA (гібрид звичайної вебсторінки та мобільного додатку) та WebAPK. Оскільки ці технології не вимагають від користувачів надання дозволів на встановлення програм із невідомих джерел.

Загрози у соцмережах та на платформах бронювання житла

У соціальних мережах з’явилася хвиля нових шахрайств, які використовують діпфейки та публікації під брендом компанії, щоб заманити жертв у шахрайські інвестиційні схеми. Виявлення цих шахрайств зросло на 335% за останні пів року.

У другому півріччі 2024 року також було виявлено нове шахрайство, націлене на користувачів популярних платформ бронювання житла, таких як Booking.com та Airbnb. За допомогою набору інструментів Telekopye для обману людей на онлайн-ринках шахраї використовують скомпрометовані облікові записи готелів та орендарів житла та обирають людей, які нещодавно забронювали проживання, а потім надсилають їм шахрайські сторінки для оплати.

Повний звіт доступний за посиланням.

Щоб захистити свої пристрої, спеціалісти ESET рекомендують завантажувати лише перевірені програми з офіційних магазинів, не переходити за невідомими посиланнями, надісланими через соцмережі або електронні листи, на додаток до паролів застосовувати багатофакторну автентифікацію для входу в облікові записи та використовувати програми для захисту комп’ютерів, смартфонів та смарт-телевізорів від різних загроз.

Наприклад, передплата ESET HOME Security Premium дозволяє захистити всі пристрої домашньої мережі та управляти захистом за допомогою зручного порталу. Захистити пристрої корпоративної мережі допоможе комплексне рішення ESET PROTECT Complete, яке забезпечує багаторівневий захист робочих станцій, хмарних додатків та поштових серверів.