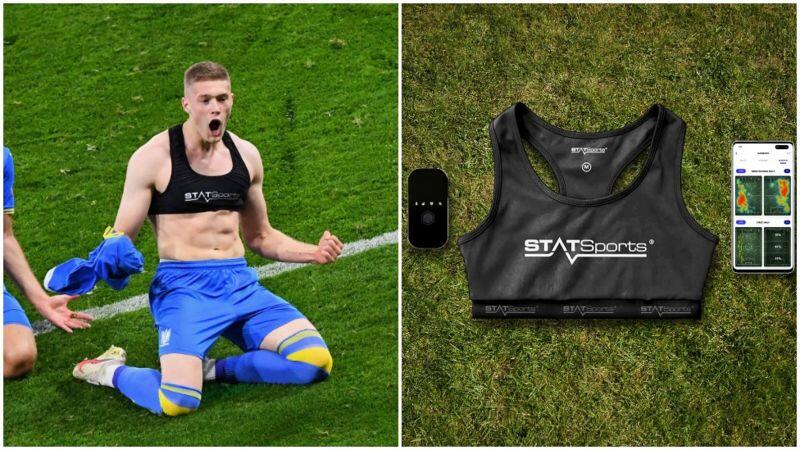

Після вирішального голу шведам Артем Довбик на радощах скинув футболку, й всі побачили на ньому чорний топ. Насправді це не “ліфчик”, як почали жартувати у соцмережах, а спеціальний спортивний девайс.

Пристрій дозволяє вимірювати, скільки кілометрів пробіг конкретний футболіст за всю гру, якою була максимальна швидкість, дистанція спринтів та коли починав утомлюватися.

На основі цих даних також роблять “теплову мапу” футболіста на полі, яка показує, де він найчастіше був протягом матчу.

Такі девайси допомагають тренерським штабам аналізувати дії кожного гравця.

У комплект входить той самий чорний топ, GPS та програма, яка передає і обробляє дані у реальному часі.

Такі трекери використовують й інші спортсмени, зокрема бігуни та регбісти. Коштує він більше 200 євро.

За те, що Артем Довбик зняв футболку під час святкування голу, він отримав від арбітра жовту картку.

УЄФА забороняє гравцям знімати футболки під час гри, тому що періодично спортсмени надягали під низ ще одну футболку з політичними чи іншими написами, що не вітали футбольні функціонери.

Або ж так ще можна заробляти на рекламі.

Джерело: BBC

Радимо звернути увагу на поради, про які писав Cybercalm, а саме:

Як віддалено вийти з Gmail на загубленому пристрої? ІНСТРУКЦІЯ

Майнінг криптовалют: що таке Taproot та який захист у Bitcoin

До речі, Wi-Fi зі специфічною назвою мережі виводить з ладу iPhone. Як виявилося, якщо підключитися до бездротової мережі з символьною назвою, то модуль зависає, при цьому потім його можна включити. Проблема стосується всіх моделей iPhone, в тому числі найновіших. Збій можна перемогти тільки за допомогою повного скидання налаштувань.

Також у продуктах Microsoft в 2020 році виявлено 1268 уразливостей, що є рекордним числом. У період з 2016 по 2020 рік кількість уразливостей в рішеннях американської компанії збільшилася на 181%.

Microsoft оновлює OneDrive в Інтернеті та Android основними функціями редагування фотографій. Серед функцій редагування, які зараз підтримує OneDrive, Ви можете обрізати, обертати та вносити коригування світла та кольору у фотографії. Microsoft також пропонує кілька інших функцій для версії програми OneDrive для Android. Тепер Ви можете передавати фотографії на пристрій із підтримкою Chromecast і дозволяти іншим спостерігати, як Ви гортаєте їх у прямому ефірі.

Окрім цього, в Україні заблокували мережу сall-центрів РФ, які збирали особисті дані українців. Організатори залучали до роботи до 150 операторів, які працювали у дві зміни.