Термін «shovelware» (від англ. shovel – лопата, совок) – це негативний термін, який часто використовується для опису відеоігор та іншого програмного забезпечення, якого краще уникати. Ось як його розпізнати, щоб не витрачати гроші даремно.

КЛЮЧОВІ ТЕЗИ

- Shovelware – це низькоякісне програмне забезпечення, яке «вигрібають» поспіхом, без особливої уваги до того, яку цінність воно приносить.

- Такі популярні платформи, як Steam та електронний магазин Nintendo Switch (а раніше Wii), є домівкою для безлічі «совкового» програмного забезпечення завдяки великій кількості користувачів.

- Ознаками «совкового» програмного забезпечення є низькі ціни, імітація успішних релізів та ігри, які майже повністю покладаються на заздалегідь придбані ресурси.

Shovelware – це неякісне програмне забезпечення

«Shovelware» – це програмне забезпечення, яке “вигрібають” у великих кількостях без особливої уваги. Його часто використовують, коли йдеться про відеоігри та програмні інструменти низької якості, які не мають великої цінності (що часто відображається в ціні).

Цей термін також використовується для опису вбудованого програмного забезпечення, яке постачається разом з іншими (часто більш якісними) іграми та інструментами, або цілих пакетів програмного забезпечення. Колись цей термін широко використовувався для опису компіляцій CD-ROM, які містили багато ігор або програмного забезпечення в одному пакеті, використовуючи підхід «кількість переважає над якістю». Ідея полягала в тому, щоб переконати покупців, що ці компіляції варто купувати через величезну кількість включених до них продуктів, хоча насправді дуже мало з них взагалі чогось варті.

Сьогодні термін «shovelware» частіше застосовується до окремого продукту, особливо коли мова йде про відеоігри. Навіть мобільні додатки можна вважати «совковим» програмним забезпеченням, зважаючи на відносну легкість створення та розповсюдження програмного забезпечення, що не вимагає особливих зусиль.

Інтернет-магазини переповнені совковим програмним забезпеченням

Взагалі кажучи, чим популярнішою стає платформа, тим більше для неї з’являється «совкового» програмного забезпечення. Nintendo Wii була надзвичайно популярною домашньою приставкою, і вона стала сумнозвісною через величезну кількість приставок, які потрапили у вітальні по всьому світу.

Продавцям достатньо перетворити відносно невеликий відсоток власників приставок на покупців того, що вони розгрібають, щоб отримати хоч якийсь прибуток. Оскільки накладні витрати на виробництво неякісного товару низькі, то й прибуток може бути високим.

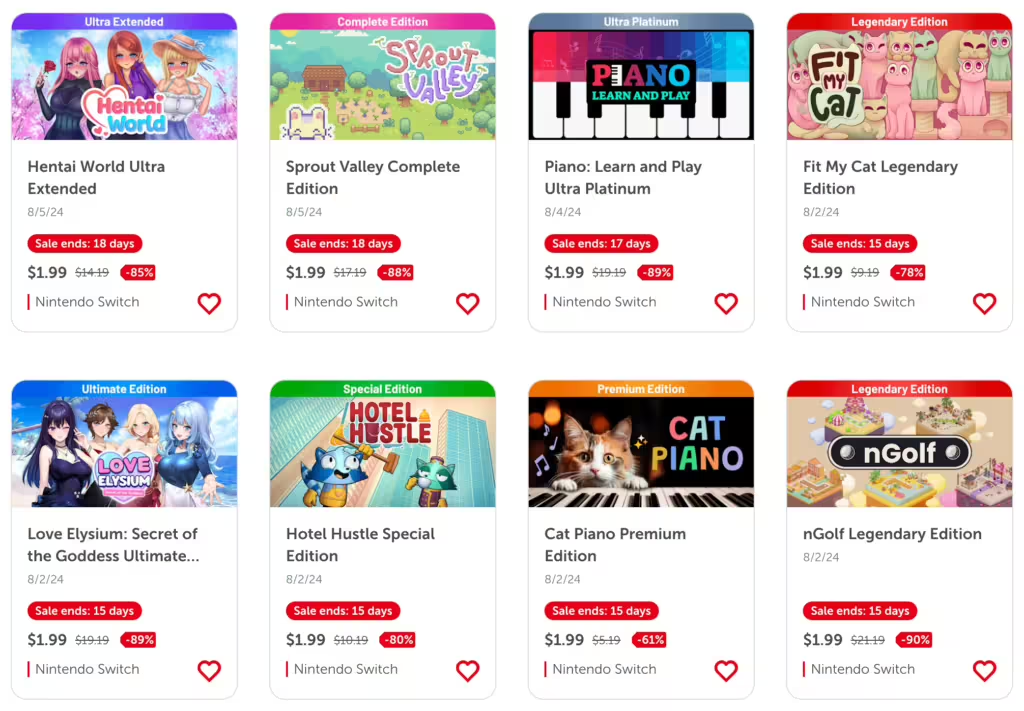

Nintendo Switch пішла слідами Wii, ставши найуспішнішою консоллю Nintendo на сьогоднішній день. Це ускладнило навігацію на вітрині магазину. Електронний магазин Switch настільки переповнений незрозумілим програмним забезпеченням, що ми рекомендуємо користуватися магазином через веб-браузер на іншому пристрої.

Інші платформи, такі як Steam, PlayStation Store, Apple App Store та Google Play, дозволяють легко продавати неякісне програмне забезпечення.

Ознаки совкового ПЗ

Оскільки совкове програмне забезпечення – це одна з форм шахрайства, справедливою є стара приказка: якщо щось виглядає надто добре, щоб бути правдою, то, ймовірно, так воно і є. Совок часто продається за дуже низьку ціну, особливо в порівнянні з високоякісними продуктами, з якими він може конкурувати. Іноді вони постійно розпродаються, проводячи більше часу за зниженою ціною, ніж за своєю «повною» ціною.

Крім того, «совкове» програмне забезпечення може бути розроблене так, щоб виглядати як інші, набагато успішніші релізи. Один із прийомів – переконати покупців у тому, що вони купують товар з відомої серії. Інший прийом полягає в тому, щоб зробити продукт схожим на справжній, щоб потенційний покупець вважав, що покупка варта того, оскільки він користувався схожим випуском.

Що стосується програмного забезпечення, не варто отримувати більше, ніж ви розраховували. Якщо ви шукаєте відеоредактор, а розробник продає цілий набір програм за ту саму початкову ціну, це тривожний сигнал. Якісне програмне забезпечення (наприклад, пакет Affinity від Serif) доступне за зниженою ціною «все в одному», але ви заплатите значно більше і заощадите лише розумну суму (замість того, щоб відчувати себе так, ніби ви купили один додаток і отримали сім інших безкоштовно).

Ще один прийом, який часто використовують продавці «совкового» ПЗ, – це перепакування старих випусків у «нові» пакунки для платформ дистрибуції ігор. Це поширене в електронному магазині Nintendo Switch, де «нові» ігри для Switch випускаються знову з незначними змінами, щоб з’явитися в розділі «Нові релізи».

Перекидання активів – ще одна форма «совку». Багато розробників ігор використовують у своїх іграх готові ресурси, щоб пришвидшити розробку, але «перекидання активів» майже повністю покладається на готові елементи. Дехто доходить до того, що перепаковує чужі напрацювання або демо-файли і продає їх з метою отримання прибутку.

Заощаджуйте гроші на продажах, а не на «совках»

Найкращий спосіб роздобути дешеве програмне забезпечення та ігри – купувати їх у сприятливі моменти, наприклад, під час розпродажу в Steam або за допомогою цінового трекера на кшталт DekuDeals.