Коли ви востаннє чули або читали про «суперкомп’ютери»? Сьогодні ми говоримо лише про центри обробки даних та їхні можливості з обчислення даних, але що ж відбувається з гіпермашинами комп’ютерного світу?

Що таке суперкомп’ютер?

Перш ніж ми зможемо говорити про те, чи живий суперкомп’ютер як концепція, треба пояснити, що ми маємо на увазі, коли говоримо «суперкомп’ютер».

Це комп’ютери, які, очевидно, мають набагато вищу продуктивність, ніж звичайні комп’ютери, які купують звичайні люди або компанії. Однак ця продуктивність є наслідком їхньої вузької спеціалізації. Суперкомп’ютери не є пристроями загального призначення. Вони ретельно розроблені, щоб виконувати одну роботу або набір тісно пов’язаних між собою завдань якомога швидше.

Області, які зазвичай належать до сфери застосування суперкомп’ютерів, включають моделювання клімату, імітацію ядерних вибухів, астрофізику та багато інших складних завдань, для вирішення яких потрібна найкраща обчислювальна потужність.

Недоліки суперкомп’ютерів

Через свою індивідуальну архітектуру, величезні масштаби і відносно вузьке застосування суперкомп’ютери можуть швидко перетворитися на проекти, які коштують сотні мільйонів доларів. Суперкомп’ютер Frontier, який був завершений у 2022 році, за оцінками, коштував близько 600 мільйонів доларів!

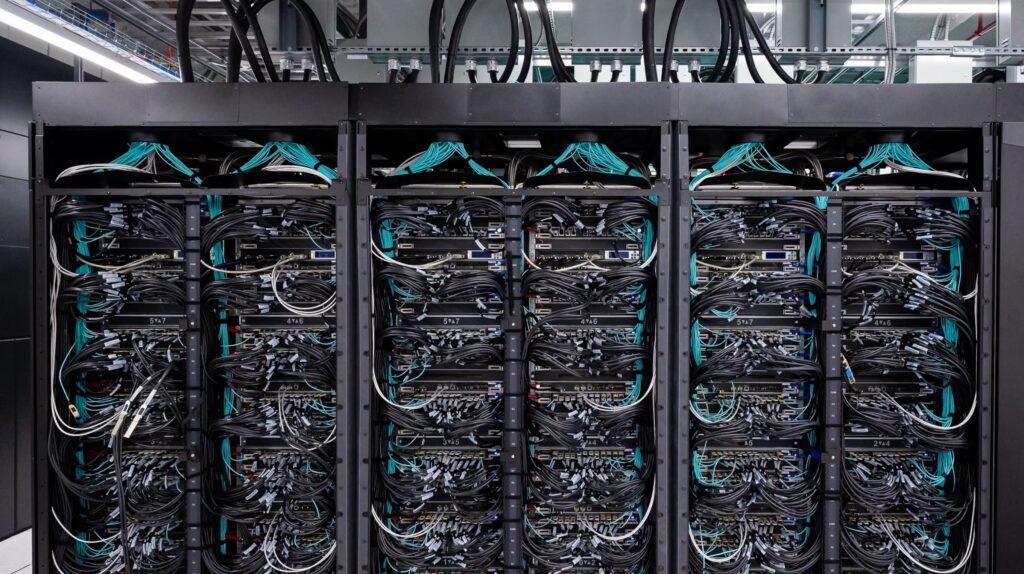

Сучасні суперкомп’ютери, такі як Frontier, використовують стандартні процесори та графічні процесори масового виробництва, але їх сотні і тисячі. Секретний соус сучасного суперкомп’ютера полягає в тому, як ця велика кількість процесорів фізично з’єднана один з одним.

Щоб мінімізувати втрату продуктивності, спричинену взаємозв’язками, апаратне забезпечення має бути ретельно сплановане, і потрібно виконати багато повністю індивідуальної роботи. Фізичне обладнання – це лише половина справи, адже програмне забезпечення суперкомп’ютера має бути точно налаштоване, щоб максимально використати теоретично доступну обчислювальну потужність.

Суперкомп’ютери споживають величезну кількість енергії і потребують багато спеціалізованого обслуговування та персоналу. Вони займають цілі поверхи будівель (або для них будують окремі будівлі), і після того, як комп’ютер готовий, зазвичай занадто дорого або складно переробити його для виконання завдань, для яких він не був розроблений.

Чим центри обробки даних відрізняються від суперкомп’ютерів?

Центри обробки даних – це будівлі, повні серверних комп’ютерів. Вони з’єднані між собою в значній мірі стандартизованими способами, хоча не варто применшувати технічну гнучкість того, як побудовані сучасні центри обробки даних. Тим не менш, дата-центри не призначені для того, щоб усі комп’ютери в них працювали разом, як один великий комп’ютер.

Однак, завдяки розвитку сучасних графічних процесорів, які по суті є мініатюрними суперкомп’ютерами з тисячами паралельних обчислювальних елементів, стало можливим розмістити величезну обчислювальну потужність в кожному окремому серверному лезі.

Це означає, що якщо у вас є проблема, яку можна розбити на частини і обробити окремими комп’ютерами в центрі обробки даних, вам взагалі не потрібен спеціалізований комп’ютер. Це ефективно розподілені обчислення в тому ж ключі, що і проект BOINC, який лежить в основі таких дослідницьких проектів, як Folding@Home і SETI@home. Тут звичайні люди можуть пожертвувати свої невикористані процесорні цикли для роботи над науковими проектами.

Комп’ютери в дата-центрі, за великим рахунком, загального призначення. Так, одна компанія може орендувати серверні блоки в дата-центрі для запуску потокового сервісу, а потім, коли вони їй більше не знадобляться, ці ж комп’ютери можна перепрофілювати для іншої роботи, наприклад, для роботи над моделями штучного інтелекту.

Це означає, що, хоча центри обробки даних самі по собі надзвичайно дорогі, ті, хто ними володіють і керують, можуть забезпечити роботу цих систем і отримання прибутку в режимі 24/7.

Суперкомп’ютери, ймовірно, залишаться тут

Хоча більшості людей, які потребують великих обчислювальних потужностей сьогодні, швидше за все, краще орендувати потужності в дата-центрі, імовірно, що суперкомп’ютери, виготовлені на замовлення, нікуди не зникнуть. З одного боку, центри обробки даних, які належать третім особам, мають всілякі наслідки з точки зору безпеки та конфіденційності.

Тому суперкомп’ютери – це те, чого хоче кожен уряд, щоб мати можливість виконувати чутливу, засекречену роботу з повним контролем над безпекою цих даних.

Читайте також: Потужні суперкомп’ютери — як інструмент в руках кіберзлочинців

Крім того, існують деякі типи проблем, які ви просто не можете розбити на частини. Лише масивні паралельні суперкомп’ютери з їхніми тонко налаштованими системами взаємозв’язку можуть впоратися з цими великими проблемами цілісно.

Мабуть, найважливіше те, що суперкомп’ютери не потребують чіткого бізнес-кейсу для свого існування. Ці машини знаходяться на передовій розвитку комп’ютерних технологій. Апаратні та програмні прориви, які комп’ютерні науковці та інженери роблять, щоб просунути суперкомп’ютери все далі і далі, приносять користь усім обчислювальним технологіям в майбутньому. Отже, з чисто дослідницької точки зору, ці масивні комп’ютери більш ніж варті тих ресурсів, часу і грошей, яких вони вимагають.