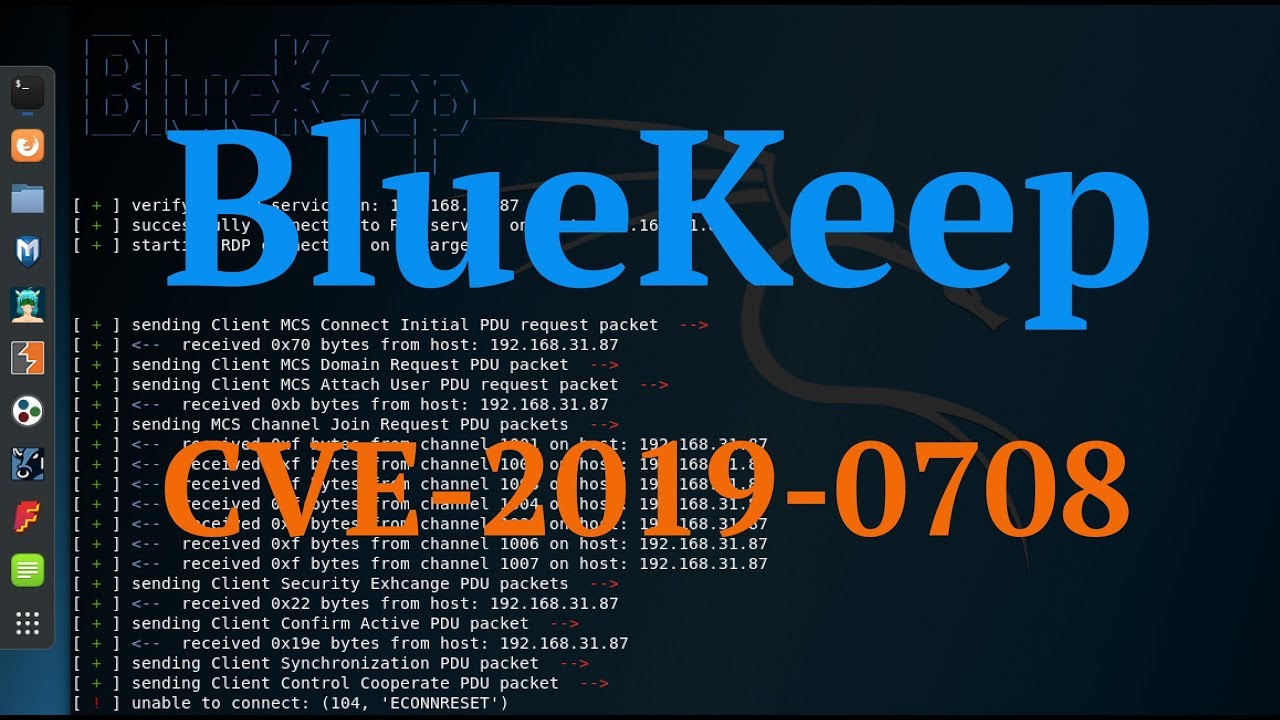

Розробники проекту Metasploit представили модуль, призначений для експлуатації уразливості BlueKeep, що зачіпає операційну систему Microsoft Windows.

Уразливість CVE-2019-0708, яка зачіпає служби віддалених робочих столів (Remote Desktop Services) в застарілих версіях Windows (Windows XP, Windows 2003, Windows 7, Windows Server 2008 і Windows Server 2008 R2). Як пояснили в Microsoft, баг є “червоподібним”, тобто дозволяє шкідливому ПЗ поширюватися від комп’ютера до комп’ютера подібно до того, як шкідлива програма WannaCry поширилася по всьому світу в 2017 році. Хоча виробник усунув проблему ще в травні нинішнього року, за даними компанії BinaryEdge, близько 700 тис. систем все ще уразливі до цієї атаки.

Хоча раніше різні експерти в галузі безпеки вже випускали PoC-коди для експлуатації проблеми (вони мали низку обмежень), цей експлойт дозволяє віддалено виконати довільний код.

Варто відзначити, що розробники додали низку обмежень. Зокрема, в цей час модуль запускається тільки в ручному режимі (тобто, для експлуатації потрібна взаємодія з користувачем) і не підходить для автоматизованих атак. Крім того, експлойт працює тільки на 64-розрядних версіях Windows 7 і Windows 2008 R2.

До речі, китайська компанія Huawei веде переговори зі швейцарською ProtonMail на тему заміни поштового сервісу Gmail в своїх пристроях.

Нагадаємо, гнучкий смартфон Huawei може з’явитися на полицях крамниць вже наступного місяця. Про це йдеться у заяві глави споживчого бізнесу китайської технологічної компанії Річарда Ю (Richard Yu).

Також китайські кіберзлочинці націлилися на корпоративні VPN-сервери від Fortinet і Pulse Secure.

Стало відомо, Huawei готова надати іншим державам доступ до своїх вихідних кодів, для того щоб вони могли особисто переконатися у відсутності в них будь-яких бекдорів. Про це у вівторок, 3 вересня, заявив старший віце-президент компанії Джон Саффолк (John Suffolk) журналістам інформагентства Kyodo News.

Окрім цього, Apple визнала конструктивний недолік у деяких моделях Apple Watch, що може призвести до розтріскування екрана, і запустила програму заміни для постраждалих користувачів. Apple або уповноважені постачальники послуг безкоштовно замінять екран на відповідних моделях.

Twitter на невизначений термін відключила функцію Tweet via SMS, що дозволяє робити публікації в соціальній мережі через SMS-повідомлення. Причиною цього рішення став той факт, що кіберзлочинці скористалися Tweet via SMS для публікацій від імені як мінімум двох ключових фігур в Twitter.

Зверніть увагу, Ви можете повторно завантажувати будь-які додатки, які Ви купували або завантажували на свій iPhone або iPad раніше, Ви також можете завантажувати будь-які додатки, які придбали члени сім’ї, якщо Ви використовуєте функцію сімейного обміну від Apple.

Google випустила оновлення безпеки для своєї мобільної ОС Android, але не додала до нього патч як мінімум для однієї уразливості, що дозволяє підвищити привілеї до рівня ядра.

Cybercalm писав про те, як на смартфоні Аndroid можна записати розмову. Варто зауважимо, що вбудований функціонал із звукозапису бесіди присутній не у всіх версіях операційної системи. Як записувати розмови на останніх версіях Android, читайте у статті.