Ми на стільки тісно пов’язані з Інтернетом, що коли друзі приходять у гості, перше, що вони запитують, який пароль Wi-Fi, а не як справи? Але не всі люди розуміють, що розкривати цю інформацію небезпечно. Створити гостьову мережу Wi-Fi – розумне рішення, щоб залишатись гостинним, але тримати власні пристрої в безпеці.

Гості можуть випадково заразитися комп’ютерним вірусом або підключити до мережі вже заражений пристрій. Деякі типи шкідливих програм можуть заражати інші пристрої, підключені до тієї ж мережі.

Що таке гостьова мережа?

Гостьова мережа Wi-Fi використовується для надання доступу до Інтернету гостям, друзям, або людям, яким ви не хочете давати доступ до вашої основної локальної мережі.

Ви можете залишатися в безпеці та бути гостинними одночасно. Для цього вам потрібно створити гостьову мережу Wi-Fi. Вона представляє собою окрему точку доступу на Вашому маршрутизаторі.

Варто зауважити, що домашні пристрої повинні підключатися до основної мережі. Гостьова мережа стає окремою точкою входу, яка також забезпечує доступ до Інтернету, але не перешкоджає роботі домашньої мережі. Вона побудована спеціально для гостей.

Створити гостьову мережу Wi-Fi насправді є безпрограшним підходом. Ваші гості не будуть відключені від Інтернету, і в той же час ваші власні пристрої та дані залишаться в безпеці.

Переваги гостьової мережі:

- Безпека: Гостьова мережа ізольована від вашої основної мережі, тому гості не можуть отримати доступ до ваших файлів, принтерів, або інших пристроїв.

- Контроль: Ви можете встановити обмеження пропускної здатності, час доступу, та інші параметри для гостьової мережі.

- Конфіденційність: Ви можете приховати свою основну мережу від гостей, щоб вони не могли бачити інші пристрої, які підключені до неї.

Коли використовувати гостьову мережу:

- коли у вас в гостях друзі або знайомі;

- коли ви здаєте житло в оренду;

- коли ви проводите ділову зустріч;

- коли ви хочете, щоб ваші гості мали доступ до Інтернету, але не до ваших особистих даних.

Як створити гостьову мережу Wi-Fi?

Налаштувати гостьову мережу досить просто, а також безкоштовно. Вам не доведеться платити додатково за Інтернет і купувати додатковий Інтернет-кабель. Швидше за все, ваш маршрутизатор дозволяє автоматично створювати гостьову мережу.

Просто перейдіть до налаштувань маршрутизатора та активуйте його. Спочатку введіть у браузері IP-адресу маршрутизатора, як правило, 192.168.0.1. Якщо це не спрацює, адресу можна знайти в посібнику до пристрою.

Перед створенням гостьової мережі рекомендується змінити пароль. Якщо ви ніколи цього не робили, можете знайти свій логін та пароль у договорі провайдера або в посібнику. Також бажано оновити прошивку маршрутизатора. Час від часу виходять більш безпечні версії. Хакери люблять націлюватися на старі маршрутизатори, і вони мають безліч вразливостей.

Читайте також: 6 ознак того, що пора оновити Wi-Fi роутер

Перейдіть до налаштувань маршрутизатора та знайдіть варіант “Гостьова мережа”. Якщо не вдається швидко знайти, знову прочитайте посібник користувача або пошукайте в Інтернеті, набравши модель маршрутизатора. Для старих або дешевих маршрутизаторів може знадобитися налаштування гостьової мережі вручну.

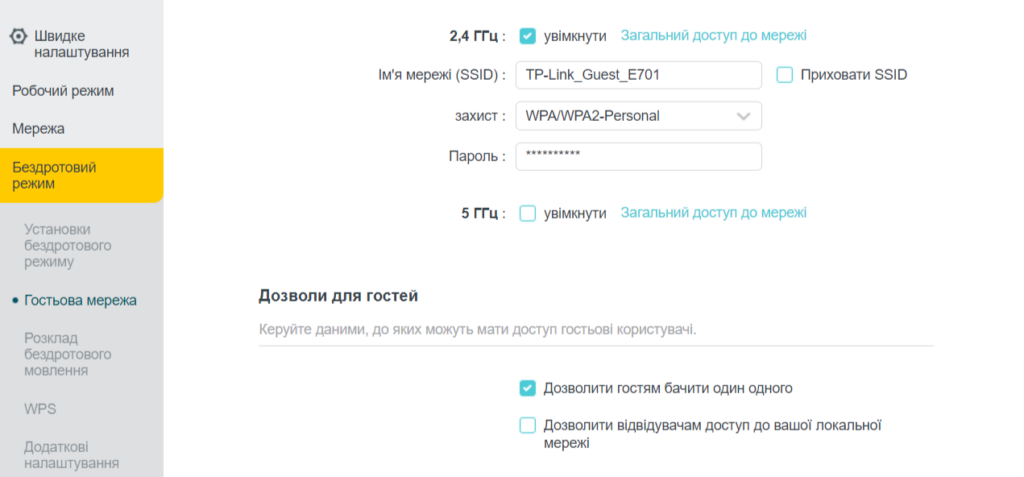

Після ввімкнення гостьової мережі ви можете створити її назву. Для деяких моделей маршрутизаторів вона має назву – SSID. Ваші гості побачать це ім’я у списку доступних мереж. Іноді активація нової мережі займає кілька хвилин.

Заходи безпеки

Перш ніж почати створити гостьову мережу Wi-Fi, обов’язково скористайтесь цими порадами:

- Встановіть мережевий пароль. Зробіть це відразу після введення назви мережі. Хоча це гостьова мережа, до неї мають підключатися лише користувачі з паролями.

- Щоб уникнути перехоплення даних Wi-Fi, виберіть тип шифрування, наприклад – WPA2. Це потужний алгоритм, який підтримують усі сучасні пристрої.

- Вимкніть опцію, яка дозволяє відвідувачам отримувати доступ до мережевих ресурсів. Гості не повинні бачити папки, файли та будь-яку іншу інформацію. Деякі маршрутизатори називають цю опцію Isolate, коли Ви ізолюєте домашню мережу від гостьової.

- Вимкніть опцію, яка дозволяє отримувати доступ до налаштувань маршрутизатора. Гості не повинні мати можливість будь-що змінити в налаштуваннях.

Також як додатковий засіб захисту ви можете захистити своє з’єднання та трафік за допомогою VPN. Встановіть його на маршрутизаторі та налаштуйте для локальної та гостьової мережі.