Втратили iPhone і панікуєте? Не хвилюйтеся! Навіть якщо ваш телефон вимкнений або розряджений, є кілька способів його знайти. Розповідаємо детально, що робити в такій ситуації.

Чи можна знайти iPhone, якщо він вимкнений?

Коротка відповідь: так, але не завжди. Все залежить від того, яка у вас модель iPhone та які налаштування були увімкнені до втрати.

Які iPhone можна знайти навіть вимкненими?

- iPhone 11 і новіші моделі – мають спеціальний чіп, який працює навіть коли телефон вимкнений

- iPhone з iOS 15 і вище – підтримують функцію ” Де iPhone” навіть у вимкненому стані

Основні способи пошуку

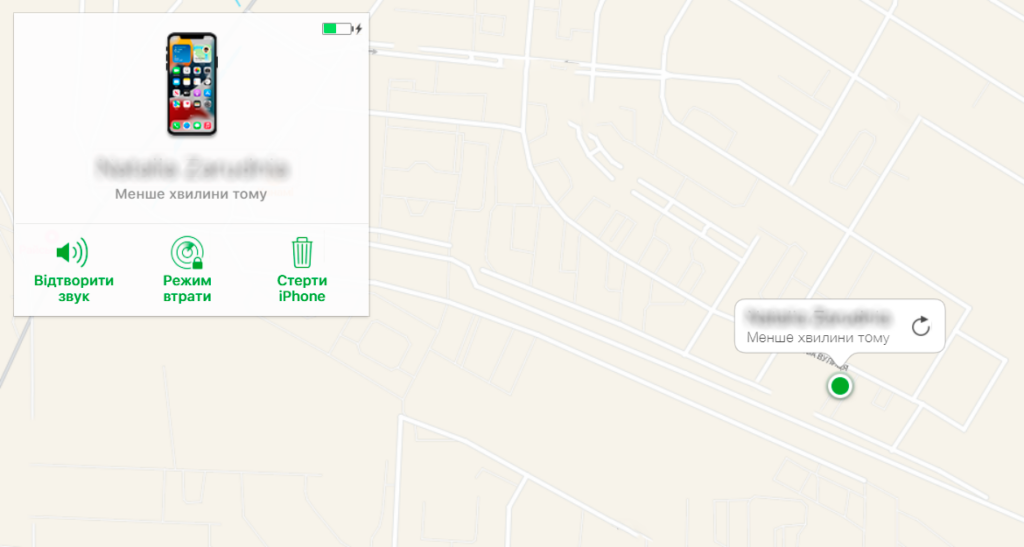

1. Через додаток “Локатор” (Find My)

Як це зробити:

- Відкрийте додаток “Локатор” на іншому пристрої Apple

- Або зайдіть на сайт icloud.com/find через браузер

- Увійдіть у свій Apple ID

- Виберіть ваш iPhone зі списку пристроїв

Що ви побачите:

- Останнє відоме місцезнаходження (якщо телефон був підключений до інтернету)

- Час, коли телефон востаннє був онлайн

- Рівень заряду батареї на момент останнього підключення

2. Функція “Повідомити про знахідку”

Якщо ваш iPhone підтримує цю функцію:

- У додатку “Локатор” виберіть ваш пристрій

- Натисніть “Режим втрати” (Загублений iPhone)

- Введіть номер телефону для зв’язку

- Додайте повідомлення для того, хто знайде телефон

Що це дає: Навіть коли iPhone вимкнений, якщо хтось його знайде і спробує увімкнути, на екрані з’явиться ваше повідомлення з контактами.

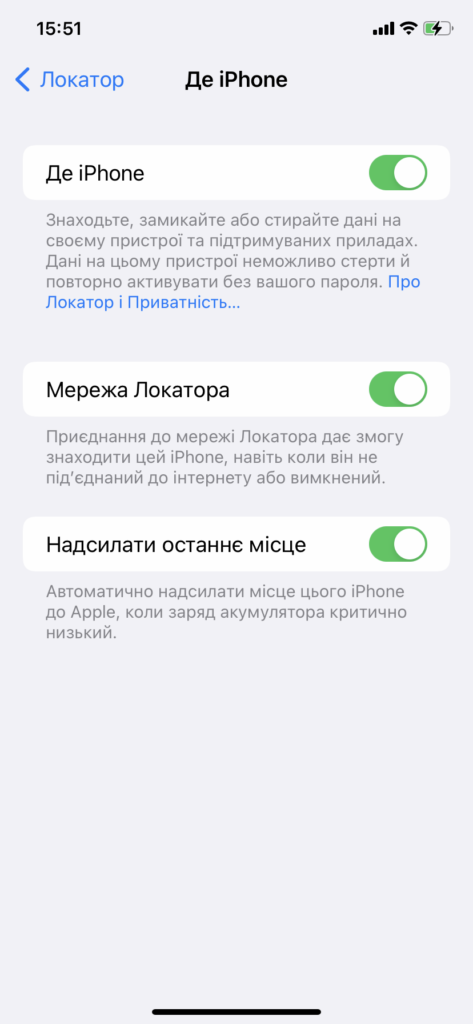

3. Мережа Локатора (Find My Network)

Це найкрутіша функція для нових iPhone:

- Ваш телефон може бути знайдений через інші пристрої Apple поблизу

- Працює навіть коли iPhone повністю розряджений

- Використовує Bluetooth для передачі сигналу

Що робити прямо зараз: покрокова інструкція

Крок 1: Не панікуйте і дійте швидко

- Чим швидше почнете пошук, тим більше шансів на успіх

- Згадайте, де востаннє бачили телефон

Крок 2: Спробуйте прості методи

- Подзвоніть на свій номер (можливо, телефон просто розрядився)

- Попросіть друзів або родичів допомогти з пошуком

Крок 3: Використайте iCloud

- Зайдіть на icloud.com/find

- Увійдіть у свій Apple ID

- Перевірте останнє місцезнаходження

- Увімкніть “Позначити як втрачений”

Крок 4: Звертайтеся до людей

- Якщо бачите останню локацію, йдіть туди

- Питайте у персоналу закладів, де могли залишити телефон

- Перевіряйте відділи знахідок

Важливі налаштування, які треба увімкнути ЗАРАЗ

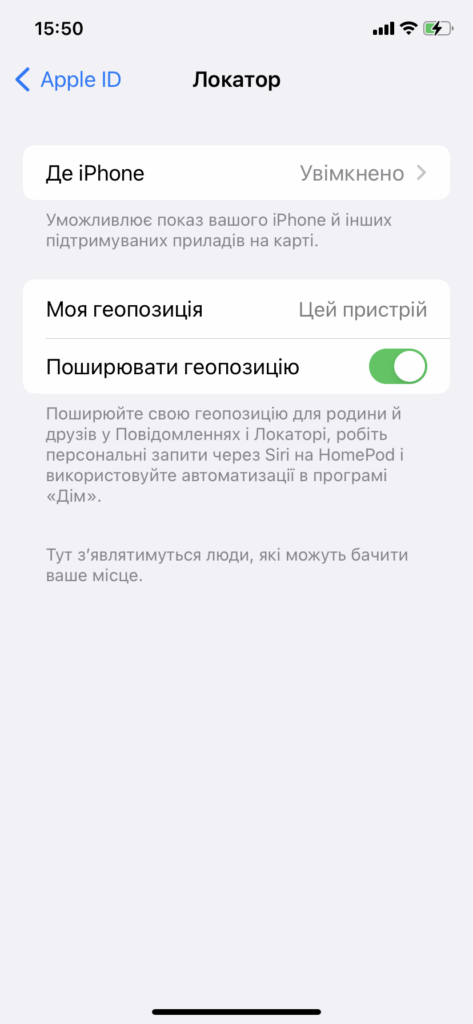

Щоб уникнути проблем у майбутньому, перевірте ці налаштування на всіх своїх пристроях:

На iPhone:

- Параметри → [Ваше ім’я] → Локатор

- Увімкніть “Де iPhone”

- Увімкніть “Мережа локатора” (якщо доступно)

- Увімкніть “Надіслати останнє місце”

В iCloud:

- Переконайтеся, що ваш iPhone відображається у списку пристроїв

- Перевірте, що сервіси геолокації увімкнені

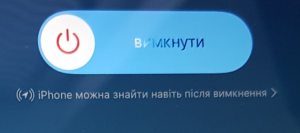

Ви дізнаєтеся, що ця функція активна, якщо під час вимкнення телефону ви побачите фразу «iPhone можна знайти навіть після вимкнення» під перемикачем живлення.

Коли ці методи не спрацюють

Якщо функція “Де iPhone” була вимкнена:

- Зверніться до мобільного оператора

- Подайте заяву в поліцію

Якщо iPhone дуже старий:

- Спробуйте через Google Timeline (якщо користувалися картами Google)

- Перевірте історію геолокації в соціальних мережах

Додаткові поради

Для профілактики:

- Регулярно робіть резервні копії

- Записуйте IMEI вашого iPhone

- Розгляньте можливість страхування

Якщо знайшли iPhone:

- Не намагайтеся розблокувати чужий телефон

- Зверніться до найближчого салону Apple або поліції

- Якщо на екрані є контактна інформація власника, зателефонуйте

Висновок

Знайти вимкнений або розряджений iPhone цілком реально, особливо якщо у вас новіша модель і правильно налаштовані сервіси. Найголовніше – діяти швидко і не забувати про превентивні заходи на майбутнє.

Пам’ятайте: навіть якщо телефон не вдасться знайти, ваші дані залишаться захищеними завдяки шифруванню Apple, а функція “Позначити як втрачений” не дасть сторонній особі скористатися вашим пристроєм.