Ви собі колись уявляли те, що діагностика за допомогою ультразвуку можлива без візиту до лікарні? Тим більше, що як передавач, пульт управління та сховище для зображень можна використовувати… смартфон. І це вже реальність, пише Cnet.

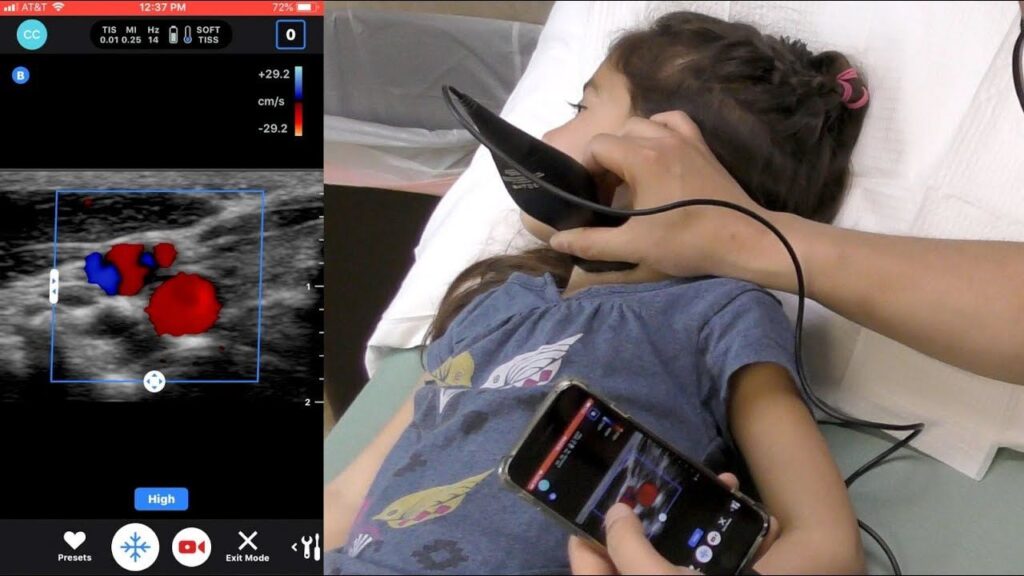

Портативний ультразвуковий пристрій Butterfly Network, IQ Butterfly, доступний з кінця 2018 року. Підключений до телефону або планшета, він може діяти як маленький портативний медичний інструмент. Але звичайно він призначений лише для “терапевтів або профільних лікарів”. Перша демонстрація пристрою відбулася на WWDC-2019 за активної участі від Apple. Можливості пристрою щодо майбутньої віддаленої допомоги пацієнтам і тоді, і зараз були вражаючими. Зокрема, використовуючи спливаючі 3D-інструкції, пацієнт сам міг належним чином використовувати пристрій, проводячи собі діагностику.

Останні зміни до медичних інструкцій, виданих FDA у США, дозволяють медикам використовувати засоби дистанційного лікування у надзвичайних ситуаціях. Це означає, що технологія Butterfly Network може використовуватися вдома, не виїжджаючи до клініки – можна використовувати віддалене програмне забезпечення для створення віртуальної реальності, яке входить в ARKit Apple, для надання 3D-інструкцій.

Ми бачимо маленький сканер розміром з електробритву над ділянками тіла пацієнта, а на екрані сканера ми бачимо візуалізацію еха ультразвукових хвиль. Ми можемо роздивитися також стрілки та маркери, які можна розмістити на екрані iPhone або iPad пацієнта, щоб хоча б приблизно орієнтуватись, де і що шукати, або щоб позначити цікаві для лікаря місця. Віце-президент Butterfly Networks Метт де Йонге порівнює пристрій з “магічним дзеркалом”, яке допомагає пацієнту чи асистенту направляти сканер і одночасно слідувати настановам лікаря.

Можливості IQ Butterfly включають в себе діагностику вагітності, переломів або навіть стану легень пацієнта. В даний час компанія використовує технологію для виявлення можливих симптомів COVID-19 у легенях пацієнтів, які оглядаються дистанційно.

Функція TeleGuidance працює на новіших iPhone та iPad (iPhone XR та пізніших версіях, iPad Mini 5-го покоління та новіших Air і Plus), які мають можливість обробляти доповнену реальність, а також керувати машинним скануванням та машинним навчанням, необхідним для відстеження положення пристрою ультразвуку щодо відношення до людського тіла. Портативний сканер також працює з деякими телефонами Android, але ще не може керувати доповненою реальністю у варіанті Google. Де Йонге з Butterfly Network передбачає, що просунуті телефони з кращими камерами. потужними процесорами та скануванням кімнати (новий Lidar для iPad Pro або вдосконалення програмного забезпечення) посприяють розвитку цих технологій.

Butterfly Network обережно пояснює, що зараз дозвіл FDA є тимчасовим на час надзвичайної ситуації з коронавірусом. Відповідно до заяви компанії:

“Ми тісно співпрацюємо з FDA, щоб забезпечити безпечне, ефективне та віддалене управління ультразвуковою діагностикою для медичної та пацієнтської спільноти. Ми вдячні за можливість просунути клінічну допомогу протягом цього складного часу”.

Експертний огляд, де лікар може надсилати повідомлення для керівництва людиною за допомогою ультразвукового обладнання та контролю результатів, став реальністю. Ми можемо використовувати гарнітури AR, як Microsoft Hololens, надаючи віддалену допомогу та вказівки через AR та Google Maps, використовуючи плаваючі стрілки.

Потрібно зрозуміти, що обладнання для ультразвукового дослідження дороге: $ 2000 плюс послуги підписки, хоча компанія каже, що лікарі можуть їх прописати пацієнтам або пацієнти можуть їх орендувати. Є можливість страхового покриття – і ось чому ми вважаємо, що воно може бути доступним на ринку, принаймні в США.

Також радимо звернути увагу на поради, про які писав Cybercalm, а саме:

ЯК ЗАХИСТИТИ GOOGLE ДИСК ЗА ДОПОМОГОЮ TOUCH ID АБО FACE ID?

ЯК НАЛАШТУВТАИ НОВИЙ ІНТЕРФЕЙС У НАСТІЛЬНІЙ ВЕРСІЇ FACEBOOK? – ІНСТРУКЦІЯ

ЯК ОЧИСТИТИ ІСТОРІЮ В УСІХ МОБІЛЬНИХ БРАУЗЕРАХ? ІНСТРУКЦІЯ

Нагадаємо, фахівці ІБ-компанії Malwarebytes виявили нову шкідливу кампанію, під час якої зловмисники викрадають дані банківських карт користувачів за допомогою вбудованого в сайт шкідливого ПЗ.

Зверніть увагу, хакерська група Shiny Hunters заявила, що викрала 500 ГБ даних із депозиторіїв технічного гіганта Microsoft на платформі розробників GitHub, якою володіє компанія.

Також дослідники безпеки з компанії VPNpro проаналізували 20 найпопулярніших VPN-сервісів і виявили, що два з них містять уразливості, які зловмисники можуть проексплуатувати для перехоплення з’єднання з метою відправлення підроблених оновлень і встановлення шкідливих програм або крадіжки даних користувача.

Коли у Вас кілька облікових записів, тримати у голові усі паролі до них стає складно. Ви можете вдатися до простих комбінацій, однак це лише одна з багатьох помилок, які Ви можете допустити. Ознайомитеся із п’ятьма найпоширенішими помилками, до яких Ви можете вдатися під час створення та використання паролів.

До речі, купувати поганий ноутбук стає складніше, але те, що відрізняє найкращі ноутбуки від хороших ноутбуків, – це те, як вони врівноважують потужність, ефективність, портативність та комфорт. Як вибрати з-поміж кращих пропозицій, які вже є на ринку, читайте у статті.X