Користувачі DuckDuckGo тепер можуть безпечно синхронізувати закладки та паролі своїх браузерів на декількох пристроях – і все це без облікового запису.

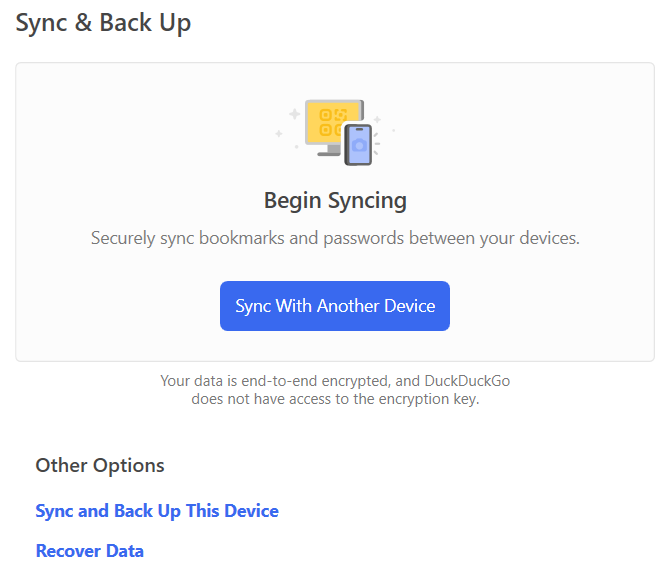

У новій функції Sync & Backup дані шифруються локально на пристрої користувача, а наскрізне шифрування застосовується до процесу синхронізації.

Якщо вам цікаво, як DuckDuckGo робить це, не вимагаючи від користувачів входу в обліковий запис, відповідь не зовсім проста, але це вимагає нульових клопотів з боку користувача.

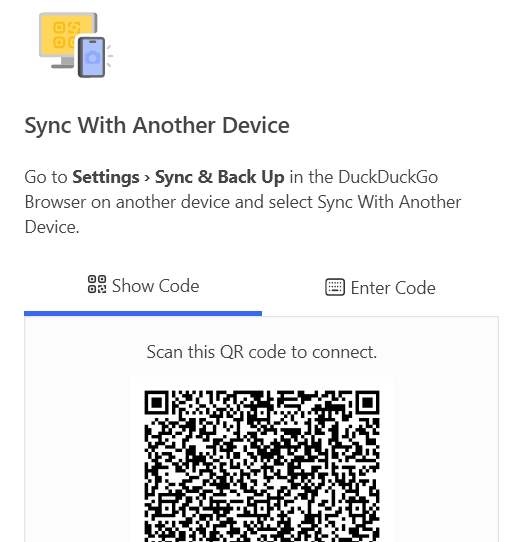

Користувачі можуть синхронізувати свої дані DuckDuckGo на різних пристроях під час початкового процесу налаштування, відсканувавши QR-код камерою смартфона або ввівши буквено-цифровий код на своєму комп’ютері. Це, по суті, створює мережу синхронізованих пристроїв. Після цього початкового налаштування пристрої в мережі можуть автоматично синхронізувати дані DuckDuckGo.

Дані спочатку шифруються на пристрої користувача, а потім генерується ключ для розшифрування. Цей ключ можуть генерувати лише пристрої, на які користувач дав дозвіл. Ключ шифрування використовується в мережі синхронізованих пристроїв користувача DuckDuckGo, при цьому DuckDuckGo ніколи не бачить ключ або дані користувача.

PDF-файл для відновлення з унікальним кодом відновлення доступний, щоб допомогти користувачам отримати доступ до своїх синхронізованих даних у разі втрати або пошкодження пристрою. Цей PDF-файл створюється під час налаштування списку синхронізованих пристроїв і є єдиним способом для користувачів отримати доступ до своїх даних з нового телефону або комп’ютера.

Такий вид синхронізації, орієнтований на конфіденційність, може підштовхнути багатьох користувачів звичайних браузерів до переходу на DuckDuckGo. Це особливо актуально для користувачів, які піклуються про конфіденційність і вважають за краще не прив’язувати свої акаунти до браузерів. Функція синхронізації та резервного копіювання підтримується в Windows, Mac, Android та iOS.

DuckDuckGo вже за замовчуванням пропонує безпечний перегляд веб-сторінок, і він продовжує пропонувати рекламу без відстеження, автоматичну обробку файлів cookie, захищену електронну пошту та інші функції конфіденційності.