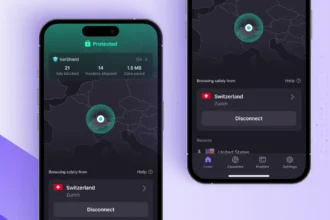

Нове рецензоване дослідження стверджує, що 18 із 100 найпопулярніших додатків віртуальних приватних мереж (VPN) у Google Play Store таємно пов’язані між собою у трьох великих групах, попри заявлені претензії на незалежність.

Дослідження не торкається жодного з наших рекомендованих найкращих VPN-сервісів, але досліджувані сервіси є дуже популярними — лише на Android їх завантажили 700 мільйонів разів.

Дослідження, опубліковане в журналі Privacy Enhancing Technologies Symposium (PETS), не лише виявляє, що ці VPN-сервіси приховали свої справжні зв’язки, а й демонструє серйозні недоліки безпеки в їхній спільній інфраструктурі. Відомі сервіси, такі як Turbo VPN, VPN Proxy Master та X-VPN, виявилися вразливими до атак, здатних розкривати активність користувачів у мережі та впроваджувати шкідливі дані.

Стаття під назвою “Приховані зв’язки: аналіз таємних сімей VPN-додатків” була натхненна розслідуванням VPN Pro, яке виявило, що декілька VPN-компаній продавали кілька додатків, не розкриваючи зв’язків між ними. Це спонукало дослідників проєкту “Hidden Links” з’ясувати, чи можна систематично документувати взаємозв’язки між таємно пов’язаними VPN-сервісами.

Починаючи зі списку найпопулярніших VPN-додатків на Android, дослідники зібрали дані з бізнес-документації кожного VPN, веб-присутності та кодової бази, просіявши їх у пошуках зв’язків. Переважно через виявлення підозрілої подібності в коді вони змогли розділити 18 VPN-додатків на три групи.

Сім’я A включає Turbo VPN, Turbo VPN Lite, VPN Monster, VPN Proxy Master, VPN Proxy Master Lite, Snap VPN, Robot VPN та SuperNet VPN. Виявилося, що ці сервіси належать трьом провайдерам — Innovative Connecting, Lemon Clove та Autumn Breeze. Усі три пов’язані з Qihoo 360, компанією з материкового Китаю, яку Міністерство оборони США ідентифікувало як “китайську військову компанію”.

Сім’я B складається з Global VPN, XY VPN, Super Z VPN, Touch VPN, VPN ProMaster, 3X VPN, VPN Inf та Melon VPN. Ці вісім сервісів, що належать п’яти провайдерам, використовують однакові IP-адреси від одного хостинг-провайдера.

Сім’я C включає X-VPN та Fast Potato VPN. Хоча ці два додатки походять від різних провайдерів, дослідники виявили, що обидва використовують дуже схожий код та включають однаковий власний VPN-протокол.

Якщо ви користуєтеся VPN, це дослідження має турбувати вас з двох причин. Перша проблема полягає в тому, що компанії, яким ви довіряєте свою приватну діяльність та персональні дані, не чесні щодо свого розташування, власників або того, з ким вони можуть ділитися вашою чутливою інформацією. Навіть якби їхні додатки були ідеальними, це було б серйозним порушенням довіри.

Але їхні додатки далекі від досконалості, що є другою проблемою. Усі 18 VPN-сервісів у всіх трьох сім’ях використовують протокол Shadowsocks із жорстко закодованим паролем, що робить їх вразливими до перехоплення як з боку сервера (що може використовуватися для атак шкідливого ПЗ), так і з боку клієнта (що може використовуватися для підслуховування веб-активності).

Зрештою, нечесність VPN-провайдера щодо свого походження та робота VPN-клієнта на недбало створеній інфраструктурі — це симптоми однієї проблеми: ці додатки створені не для того, щоб забезпечувати вашу безпеку в мережі. Оскільки всі 18 сервісів позиціонувалися як незалежні продукти, очевидно, що магазини додатків не є ефективною лінією оборони. Дослідження “Hidden Links” лише підкреслює важливість ретельної перевірки перед завантаженням безкоштовного VPN та використання лише тих безкоштовних VPN-сервісів, які підтримуються платними підписками, як-от Proton VPN.