Якщо ваш VPN не захищає ваші дані, не приховує IP-адресу та не маскує місцезнаходження — він не виконує свою роботу. Звісно, про VPN потрібно знати набагато більше, але якщо вони не справляються з цими базовими завданнями, це нівелює всю їхню мету.

Chrome Web Store та Firefox Add-ons переповнені розширеннями браузерних VPN. Хоча вони можуть здаватися чудовим варіантом, будьте обережні при їх використанні, оскільки багато з них — це просто проксі-сервери з гарним брендингом, які не захистять вашу конфіденційність. Існують інші варіанти, наприклад VPN, вбудовані безпосередньо в браузер, але в обох випадках я наполегливо раджу вам уникати їх, якщо ви дійсно цінуєте свою конфіденційність та безпеку даних.

Справжні проти підроблених VPN

Браузерні VPN не функціонують як справжні VPN

Розглядаючи VPN, є чотири базові речі, які він повинен робити: шифрувати інтернет-трафік, приховувати місцезнаходження маскуванням IP-адреси, зберігати приватність перегляду запобіганням витоку DNS та пропонувати kill switch для блокування трафіку в разі збою VPN-з’єднання.

З огляду на вищесказане, браузерні VPN здебільшого не досягають необхідного рівня захисту. По-перше, вони зазвичай шифрують трафік лише в межах браузера, залишаючи всі інші програми, які ви використовуєте, незахищеними. Це справжня небезпека, оскільки створює хибне відчуття безпеки. Всі інші програми на вашому комп’ютері досі надсилають нешифровані дані, вразливі до перехоплення.

Можете очікувати, що значна частина вашого цифрового сліду все ще буде видима вашому провайдеру та іншим, оскільки браузерні VPN не захищають DNS-запити, зроблені поза браузером. Наприклад, якщо ви використовуєте десктопні програми як Spotify, Zoom або Asana, їхні з’єднання обійдуть браузерний VPN. Провайдери та інші все ще можуть бачити дані, передані поза вашим браузером, та домени, до яких ви підключаєтеся.

Що важливіше, існує технічна відмінність. Те, що люди зазвичай називають браузерними VPN, зазвичай є HTTPS-проксі. HTTPS-проксі відрізняються від VPN тим, що вони проксують лише браузерний трафік, залишаючи інші програми повністю незахищеними. Це означає, що ваші програми, які не призначені для надсилання трафіку через HTTPS-проксі, такі як поштові клієнти, FTP-клієнти та IRC-клієнти, обійдуть браузерний VPN.

Проблема конфіденційності

Збір логів та практики монетизації

Якби те, що не вдається захистити браузерним VPN, було єдиною проблемою, це було б пробачно. Однак є більша проблема з тим, що вони активно збирають. Багато з них заявляють про політику відсутності логів, безплатні послуги та шифрування військового рівня, але їхні політики конфіденційності розповідають іншу історію. І це має сенс, оскільки коли послуга безплатна, ви часто самі є продуктом.

Згідно зі звітом The Best VPN, багато браузерних VPN, включаючи Hola VPN, Hotspot Shield, Betternet, TouchVPN, HexaTech та VPN in Touch, зберігають історію перегляду, IP-адреси, часові мітки та пропускну здатність.

Однак існує ширша проблема того, як політика конфіденційності браузера все ще може впливати на вас, навіть якщо його VPN має політику відсутності логів. Наприклад, політика відсутності логів вбудованого VPN Opera підкріплена незалежним аудитом Deloitte. Однак політика конфіденційності Opera показує, що вона збирає інформацію, таку як IP-адреси, деталі браузера, загальне місцезнаходження, відвідані сторінки, та використовує її для реклами, аналітики та маркетингових цілей, включаючи таргетовану рекламу та відстеження між пристроями. Тому, хоча VPN може не зберігати вашу активність, сам браузер все ще збирає інформацію, яка може вплинути на вашу загальну конфіденційність.

Це далеко не унікально для Opera. Він просто виділяється тим, що його VPN дійсно перевірений аудитом і робить те, що заявляє; його збір даних не більший і не менший за більшість інших браузерів.

Однак магазини розширень браузерів переповнені браузерними VPN, і багато з них зареєстровані під підставними компаніями, а інші не надають перевірені корпоративні адреси. В індустрії, де довіра має першочергове значення, багато з цих браузерних VPN викликають підозри та занепокоєння щодо конфіденційності.

Зниження продуктивності

Низькі швидкості та обмежений вибір серверів

Я використовував достатньо браузерних VPN, щоб знати, що навіть якщо немає побоювань щодо обробки даних та логів, продуктивність зазвичай страждає.

Я помітив, що браузерні VPN можуть сповільнювати прості завдання, як завантаження Gmail або перегляд YouTube, оскільки вони зазвичай пропонують обмежену кількість спільних серверів з тисячами користувачів, що конкурують за пропускну здатність.

Преміальні VPN-сервіси пріоритизують продуктивність, не жертвуючи конфіденційністю. Однак більшість браузерних VPN не дозволяють вибирати сервер, оптимізований для ігор, торентів або стрімінгу, або вибрати той, що зменшує затримку до конкретного регіону. Ви миттєво обмежені, і доступ до контенту, заблокованого у вашому регіоні, майже неможливий. У кращому випадку ви отримаєте часті відключення, і це просто того не варте.

Браузерні VPN часто повторно використовують одні й ті ж IP-адреси для тисяч користувачів, і стрімінгові платформи, такі як Netflix, Disney+ або BBC iPlayer, часто позначають та блокують ці IP.

Довіряйте кращим варіантам

Повнопристроєві VPN, захист на рівні DNS та самохостингові рішення працюють

Браузерні VPN — це напівзаходи до конфіденційності та безпеки. У світі конфіденційності напівзахід часто призводить до відсутності конфіденційності взагалі. То які варіанти? Є кілька, які я можу рекомендувати.

Повнопристроєві VPN — кращий варіант. Звісно, я не довіряю кожному VPN, але рекомендував би Mullvad та IVPN. Обидва є опціями з відкритим вихідним кодом, що пропонують справжню політику відсутності логів і не вимагають жодної особистої ідентифікаційної інформації для початку роботи. Вони, звісно, захищають не лише трафік з браузера, а й весь комп’ютер.

Захист на рівні DNS — це ще один рівень оборони для розгляду. Ви можете використовувати інструменти як NextDNS або AdGuard, що працюють під браузером для фільтрації запитів на системному рівні. Це чудовий варіант для блокування трекерів, шкідливих доменів та небажаної реклами навіть до встановлення з’єднання на вашому пристрої.

Самохостинговий VPN-сервер — це найкраще рішення. Він вимагає від вас налаштування WireGuard або OpenVPN сервера на VPS або домашньому сервері, тому це не найлегший процес, але це найкращий варіант для повної прозорості та контролю.

Єдині браузерні VPN, які ви можете використовувати

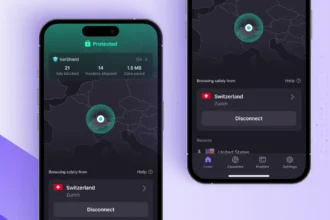

Отже, думаю, питання в тому, чи рекомендував би я коли-небудь браузерний VPN? Не рекомендував би, хіба що це розширення, пов’язане з повнопристроєвим VPN, таким як NordVPN, ProtonVPN або подібний сервіс. Все, що менше за це — напівзахід, а напівзаходи не підходять, коли на карту поставлені конфіденційність та безпека.

Звісно, VPN призначені не лише для комп’ютера. Ви можете (і, ймовірно, повинні) використовувати VPN на всіх пристроях, підключених до інтернету, оскільки ці пристрої можуть передавати нешифровані дані та мають унікальні IP-адреси, що робить їх вразливими до подібних загроз, як і комп’ютери.