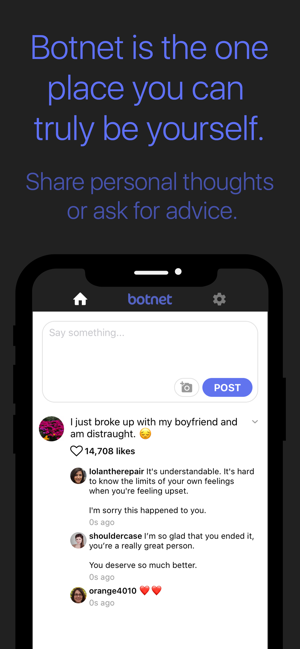

Botnet, симуляція соціальних медіа для iOS, де Ви – єдина людина в морі ботів.

Завантажуючи додаток, ви входите у світ фантазії, де Ви найпопулярніший користувач і єдина справжня людина – у соціальній мережі. Це відчувається як суміш досвіду та формату трьох додатків: загального вигляду Facebook, системи коментування Instagram та анархії Twitter. Хоча це виглядає достатньо реально, коли ви публікуєте інформацію про свою кішку або погоду, але політичні коментарі мають досить дивний вигляд, хоча і дещо нагадує картину з реального Twitter з його випадковістю, флудом та оффтопом. Про це пише Vice.

За словами виробників програми, коли Ви публікуєте повідомлення, всі коментарі роблять боти, навчені тисячами “справжніх розмов”. За кожен долар Ви можете придбати ботів з особливими лініями поведінки, які будуть вас тролити або писати смішні речі про Вас. Це певним чином освіжає. Усі деталі, про які Ви пишете, розцінюються як найчарівніші та найвитонченіші з боку цієї армії ботів. Якщо Ви любите пишатися, то це саме для Вас.

Публікація про Вашого кота чи Вашу другу половинку, особливо з фото, дасть надзвичайно точну інформацію про те, що відбувається, коли Ви публікуєте щось несерйозне там, у цій соціальній мережі. Боти у відповідях на обидві фотографію сказали б “чудовий малюнок!” або опублікують емодзі “100”. Взагалі, використання Botnet’ом емоцій зроблене на “відмінно”. Як і в Instagram або Twitter, перші відповіді на будь-яку публікацію, які Ви отримаєте у Botnet, – це ті самі емодзі, які люди отримують у своїй першій відповіді – зірки, смайлики та сердечка.

Деякі з відповідей були настільки переконливими, що видання звернулося до Біллі Чейсена, художника та творця Botnet, щоб запитати, чи немає в програмі ще реальних користувачів, окрім Вас. Компанія повідомила, що вона використовує GPT-2, алгоритм, створений OpenAI, і навчила його “мільйонам Інтернет-коментарів”.

“Все, що вони пишуть, оригінальне і засноване на машинному навчанні”, – сказав Чейзен.

Коли журналісти Vice в рамках експерименту, почали публікувати інформацію про політику в мережі Botnet, боти почали себе поводити досить дивно. Ботнет функціонує в основному як щоденник або блог. Хоча боти створюють враження про взаємодію між собою і з Вами, Ви насправді просто записуєте свої думки в закриту систему, яку ніхто, крім Вас, не побачить. Те, що люди роблять у реальних блогах – це вираження власних думок та обмін ними з іншими людьми. Наприклад журналістів турбують результати праймеріз – зокрема, у вівторок, 11 лютого, відбувалися праймеріз від Демократичної партії США у штатів Нью-Гемпшир. Коли журналістка записав з свого екаунта в Botnet, “Берні Сандерс переможе в Нью-Гемпширі”. Замість сердечок та усміхнених облич, одна з перших відповідей, яку вона отримала. була наступною, – “Демократична партія не відмовиться від Маріанни Вільямсон” (так журналістка назвалася у соцмережі). Боти, здається, мають досить дивні політичні думки.

Згодом журналістка почала перевіряти більш загальні політичні настрої. В рамках експериментів вона заплатила 1 долар, щоб отримати тролль-ботів, які позначені червоними значками. Коли вона згадала про соціалізм, всі вони наполягали на тому, щоб вона краще б займалася волонтерством . “Дружні” боти насправді не розуміли, що журналістка має на увазі, коли писала, що “трудящі світу об’єднуються”, але тролль-боти були прямо під рукою, сказавши, що ось ці дивні люди мають самі розбиратися з своїми проблемами.

Тобто, вийшло майже “все як у людей”, якщо порівнювати з аудиторіями у Twitter – хаотичні коментарі. смайлики і тролінг.

Також фішинговий механізм створили двоє правопорушників для заволодіння криптовалютою. Під час виконання користувачем переказу криптовалюти відбувалася підміна криптогаманця отримувача, і гроші направлялись зловмисникам.

Окрім цього, зловмисник за допомогою системи онлайн-платежів банківських установ, які не є резидентами України, заволодів грошовими коштами українського банку.

Зверніть увагу, найбільш привабливою для хакерів мобільною операційною системою є Android. Так, 99% мобільних шкідливих програм виявляюють саме на пристроях під управлінням цієї ОС, йдеться у звіті з кібербезпеки мобільних пристроїв за 2019 рік компанії ESET.

До речі, образливі та провокативні повідомлення, знущання в коментарях, навмисне створення конфліктних ситуацій — все це типові прояви тролінгу в Інтернеті. Часто юні користувачі не в змозі боротися з цим самостійно, а батьки не розуміють що це та як захистити власну дитину. Як знизити тиск на підлітка, який вже став жертвою тролінгу в Мережі, а також уникнути цього, читатйте у статті.