Сучасні смартфони зберігають величезну кількість персональних даних — від контактів і фотографій до банківських реквізитів та геолокації. Система дозволів Android допомагає контролювати, до яких даних мають доступ ваші додатки. Хоча ці дозволи можуть бути необхідними для роботи програм, вони також можуть становити загрозу для безпеки ваших даних і приватності. У цій статті ми розберемо, що таке дозволи додатків, як вони працюють і як ви можете захистити свої дані.

Що таке дозволи додатків?

Дозволи додатків — це правила, які визначають, до яких ресурсів і функцій вашого пристрою може отримати доступ той чи інший додаток. Коли ви встановлюєте програму з Google Play Store або іншого джерела, вам зазвичай показують список дозволів, які вона потребує.

Дозволи додатків можуть бути складними, і не завжди очевидно, для чого програмному забезпеченню потрібен той чи інший доступ. І, навпаки, іноді буває цілком зрозуміло, що для роботи програми не потрібен певний дозвіл. Наприклад, додаток для моніторингу заряду акумулятора не потребує доступу до точного місця перебування пристрою. Однак доступ до цих даних повністю виправданий у випадку з географічними онлайн-картами.

Сьогодні ми і так ділимось великою кількістю інформацією про себе через соціальні медіа. Однак більше занепокоєння викликає збір даних тоді, коли ми найменше цього очікуємо або про це взагалі не знаємо.

Читайте також: Чому ваша приватність важлива? 5 небезпек надмірної відвертості в соцмережах

Наприклад, в 2013 році було виявлено, що деякі програми-ліхтарики отримували доступ до контактних даних і мікрофона. Проблема полягала в тому, що згоду на збір даних користувачі не надавали. Потім виробники можуть продавати зібрані дані з метою отримання прибутку або використовувати їх в інших цілях.

Тому користувачам варто бути пильним, і у випадку з кожним додатком з’ясовувати, які дані збираються і чи це, справді, необхідно. В іншому разі потрібно вирішувати, чи користь від такої програми дорівнює важливості зібраних даних.

Типи дозволів в Android

Android класифікує дозволи за рівнем важливості:

- Нормальні дозволи — доступ до функцій з мінімальним ризиком (наприклад, інтернет-з’єднання)

- Небезпечні дозволи — доступ до особистих даних та функцій (камера, мікрофон, контакти, повідомлення)

- Спеціальні дозволи — високочутливі функції, що потребують додаткового підтвердження в налаштуваннях

Як працюють дозволи в Android

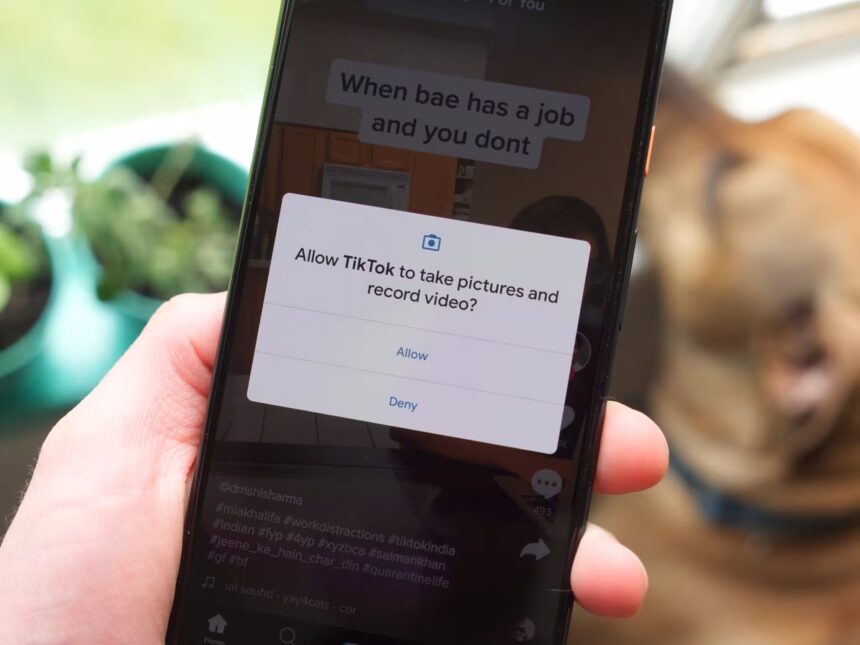

Система дозволів в Android змінювалася з часом. У ранніх версіях (до Android 6.0 Marshmallow) користувачам доводилося погоджуватися з усіма дозволами під час встановлення додатка без можливості їх вибіркового контролю. Починаючи з Android 6.0, з’явилася нова модель — дозволи надаються під час роботи додатка (runtime permissions). Наприклад, коли програма вперше захоче скористатися камерою, вона запитає вашої згоди.

Крім того, в налаштуваннях Android ви можете переглядати та змінювати дозволи для кожного додатка вручну, що дає вам більше контролю.

Як контролювати дозволи додатків

1. Перевірка дозволів при встановленні

При першому запуску додатка, Android запитає у вас дозволи на доступ до певних функцій. Уважно читайте запити та погоджуйтесь лише на ті, що необхідні для функціонування програми. Пам’ятайте, що вибір є завжди.

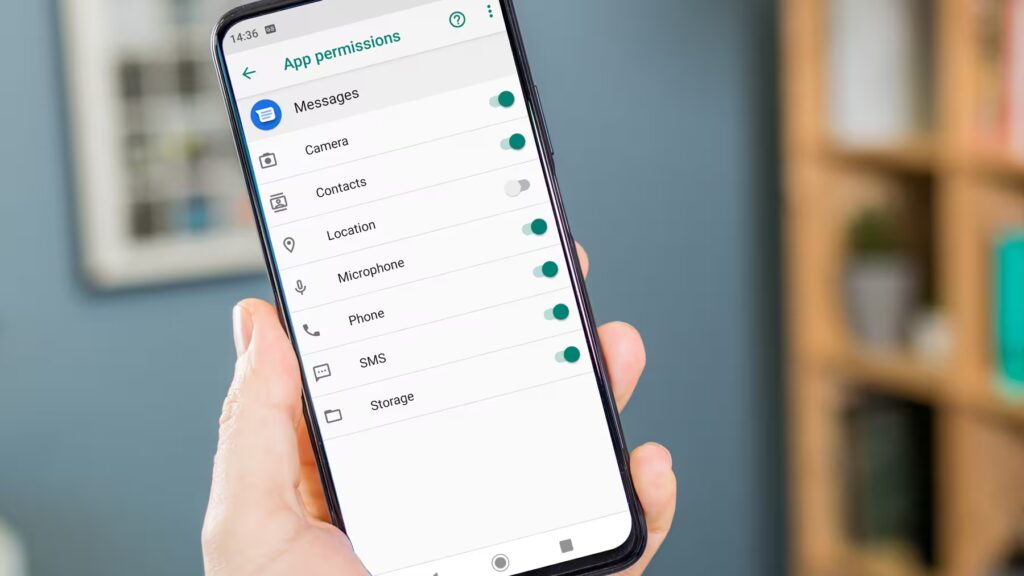

2. Керування дозволами існуючих додатків

Для перегляду та зміни дозволів:

- Відкрийте Налаштування > Додатки

- Виберіть потрібний додаток

- Натисніть Дозволи

- Увімкніть або вимкніть окремі дозволи

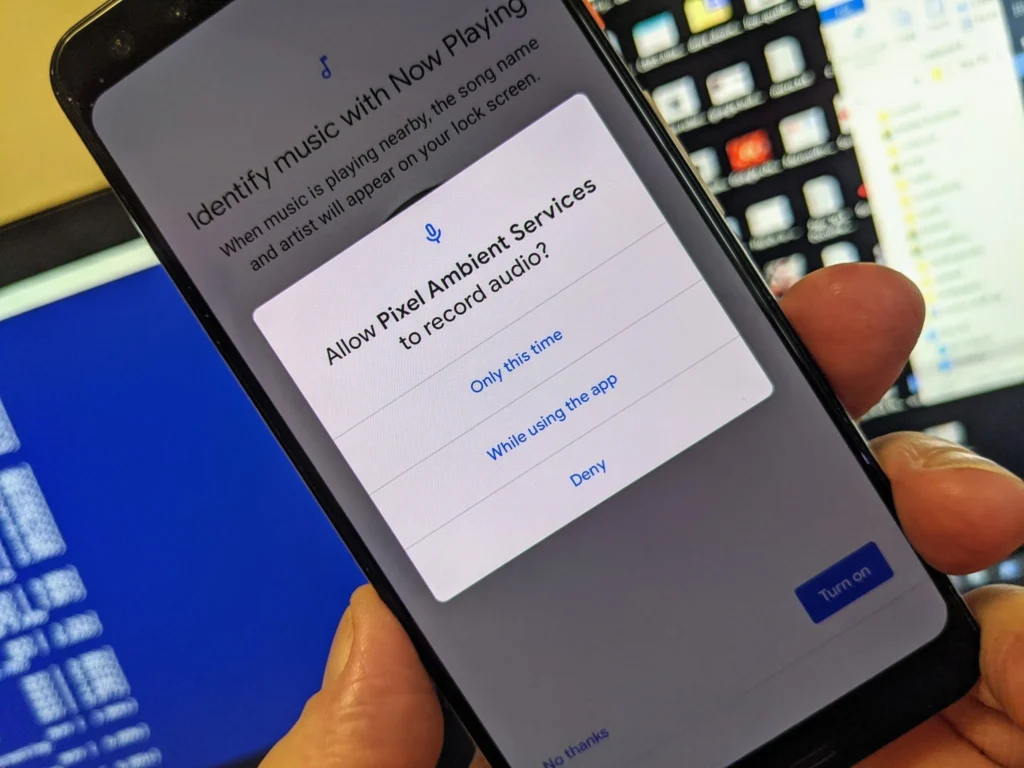

3. Встановлення режимів доступу

Для багатьох дозволів можна вибрати режим доступу:

- “Завжди дозволено”

- “Лише під час використання додатка”

- “Запитувати щоразу”

- “Не дозволяти”

Рекомендується для більшості додатків обирати опцію “Лише під час використання додатка”.

4. Використання Permission Manager

Ви також можете переглянути список дозволів програм, вибравши в меню “Параметри” пункт “Безпека та конфіденційність“, а потім Приватність > Диспетчер дозволів. Тут ви отримаєте список дозволів, а також кількість додатків, які мають цей дозвіл, що корисно, якщо є певний дозвіл, за яким ви хочете стежити.

- Торкніться дозволу, щоб побачити, яким програмам було надано доступ до нього, а які ні.

- Виберіть додаток, щоб змінити налаштування дозволів.

- Ви отримаєте точно такі ж опції, як і раніше, включаючи “Запитувати щоразу” та “Завжди дозволено”.

Незалежно від того, який метод ви використовуєте для перегляду дозволів для програм, вам також може бути показано, коли кожна програма востаннє використовувала цей дозвіл – якщо це так, це буде написано меншим шрифтом під дозволами. Це ще один корисний індикатор, коли ви вирішуєте, які дозволи надавати, а які ні, оскільки він може позначити випадки, коли дозволи використовуються, коли вони не потрібні.

Потенційно небезпечні дозволи, на які варто звернути увагу

- Доступ до контактів: Додаток може читати та змінювати список контактів

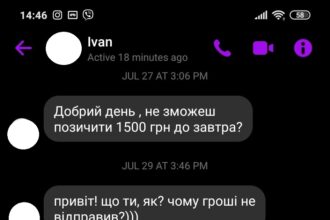

- Доступ до повідомлень: Дозволяє читати та надсилати SMS/MMS

- Доступ до камери і мікрофона: Може фотографувати, знімати відео та записувати звук

- Доступ до місцезнаходження: Визначає вашу геолокацію

- Доступ до сховища даних: Дозволяє читати та змінювати файли

- Доступ до телефонних дзвінків: Може здійснювати та контролювати дзвінки

Приклади ризиків

Ось як неправильне управління дозволами може зашкодити:

- Витік контактів: Додаток передає ваші контакти на сторонні сервери.

- Стеження: Програма з доступом до GPS відстежує ваше пересування.

- Несанкціонований запис: Шкідливий додаток активує камеру чи мікрофон без вашого відома.

Як тримати безпеку даних під контролем?

Щоб захистити свої дані та приватність, дотримуйтесь цих порад:

1. Перевіряйте дозволи перед встановленням

Перед завантаженням додатка уважно перегляньте, які дозволи він вимагає. Задайте собі питання:

- Чи логічні ці дозволи для функцій додатка? Наприклад, навігаційна програма потребує доступу до GPS, але гра навряд чи.

- Чи є альтернативні додатки з меншою кількістю дозволів?

2. Оновлюйте систему та додатки

Google регулярно випускає оновлення Android із покращеннями безпеки. Переконайтеся, що ваш пристрій і додатки завжди оновлені до останніх версій.

3. Завантажуйте додатки з надійних джерел

Використовуйте лише офіційні магазини, такі як Google Play Store. Уникайте невідомих сайтів, адже додатки з них можуть містити шкідливий код.

4. Встановіть антивірус

Антивірусне програмне забезпечення може сканувати додатки та попереджати про загрози, додаючи додатковий рівень захисту.

5. Регулярно перевіряйте дозволи

Час від часу переглядайте дозволи всіх додатків у налаштуваннях. Вимкніть ті, що здаються зайвими.

6. Видаляйте невикористовувані додатки

Невикористовувані програми можуть становити ризик, тому краще видалити їх, щоб зменшити потенційні загрози.

Як виявити підозрілу активність

Звертайте увагу на такі ознаки:

- Додаток запитує забагато дозволів, не пов’язаних з його функціональністю

- Швидке розрядження батареї та перегрівання пристрою

- Незвично повільна робота смартфона

- Несподівані спливаючі вікна та реклама

- Підвищене використання мобільних даних

Читайте також: Як відрізнити додатки-підробки у Google Play Маркет?

Висновок

Розуміння цінності наших персональних даних є надзвичайно важливим. Оскільки компанії сьогодні можуть збирати велику кількість інформації про нас для власної вигоди, дані фактично стають “платою” виробникам за доступ до їхніх послуг. Тоді як остаточне рішення погодитися з умовами чи відмовитися від використання конкретної програми залишається за нами.

Система дозволів Android — потужний інструмент контролю безпеки ваших даних. Правильне керування доступом додатків допоможе захистити приватну інформацію від несанкціонованого використання. Регулярно переглядайте надані дозволи та будьте обережні при встановленні нових програм — це простий, але ефективний спосіб підвищити захист вашого цифрового життя.