Дослідники з безпеки розкрили 14 уразливостей, які впливають на популярну бібліотеку протоколу TCP/IP, яка зазвичай використовується у програмному забезпеченні для промислового обладнання та пристроїв операційної технології (OT), вироблених більш ніж 200 виробниками.

Названі загалом INFRA:HALT, 14 уразливих місць були виявлені в рамках спільних досліджень експертами з кібербезпеки з Forescout та JFrog. Про це повідомляє TheRecord.

Згідно з опублікованим недавно звітом, уразливості зачіпають NicheStack, невелику бібліотеку на мові програмування C, надану HCC Embedded, яку можна додати до прошивки пристрою та дозволити їй підтримувати підключення до Інтернету та інші мережеві функції. Також відомі як “стек TCP/IP”, ці типи бібліотек поширені майже на всіх пристроях, підключених до Інтернету чи до локальних мереж, однак їхній код майже не переглядався на предмет недоліків безпеки протягом десятиліть .

У 2019 році, після виявлення вразливостей, н URGENT/11 та Ripple20, що впливають на загальні стеки TCP/IP, команда Forescout запустила Project Memoria як спеціальну дослідницьку операцію з метою вивчення безпеки всіх найпопулярніших сьогодні стеків TCP/IP.

INFRA: HALT – це третій набір помилок, виявлений дослідниками проекту після виявлення двох попередніх сукупностей помилок під назвами Amnesia33 та Numberjack

Але хоча попередні дві дослідницькі роботи були зосереджені на більш поширених стеках TCP/IP, які використовуються з маршрутизаторами, пристроями IoT або веб -серверами, цього разу команди Forescout та JFrog звернули увагу на бібліотеку, яка зазвичай використовується для підключення до Інтернету промислового обладнання, що працює на заводах, шахтах, трубопроводах, очисних спорудах та інших об’єктах критичної інфраструктури.

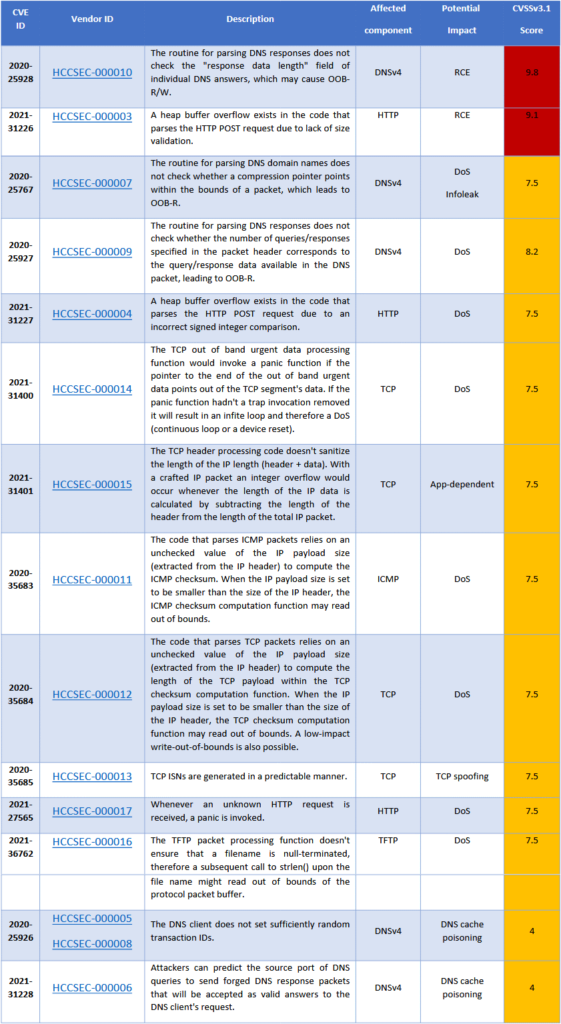

“Нові вразливості дозволяють віддалене виконання коду, відмову в обслуговуванні, витік інформації, підробку TCP або отруєння кешу DNS”, – пояснили дослідники.

Повний список помилок разом з описом доступний нижче:

Щоб використати будь -яку з уразливостей INFRA: HALT, суб’єкту загрози спочатку потрібно отримати доступ до внутрішньої мережі компанії, а не тільки до її офісної мережі, а й до розділу OT – окремої мережі, у якій рекомендується налаштовувати все промислове обладнання.

Однак, хоча більшість компаній зазвичай знають, як захистити свої OT -мережі, це не означає, що деякі з них навмисно чи випадково не надають доступ до промислового обладнання з Інтернету напряму.

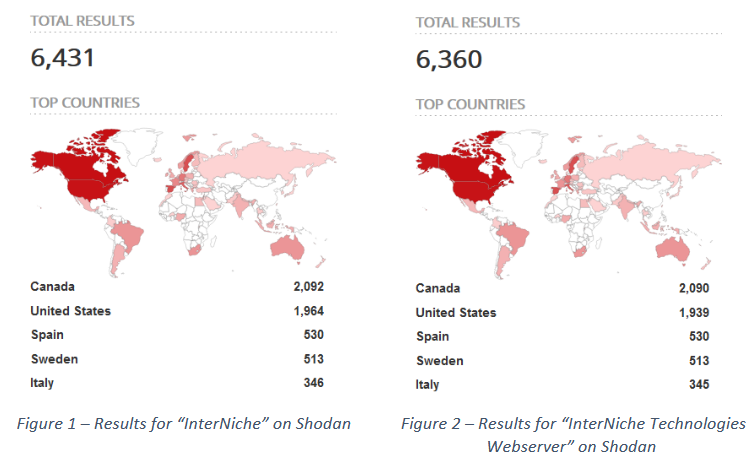

Наприклад, відомо, що близько 6400 пристроїв OT були знайдені напряму підключеними до Інтернету в березні цього року, коли команди Forescout та JFrog виявили вразливості INFRA: HALT.

Тепер ці пристрої вразливі для атак, і особливо для атак, які використовують помилки CVE-2020-25928 та CVE-2021-31226, що може дозволити зловмисникам повністю контролювати пристрій віддалено.

Доброю новиною для більш ніж 200 виробників пристроїв, які використовують бібліотеку NicheStack, є те, що HCC Embedded підготував патчі для вирішення всіх проблем. Погана новина полягає в тому, що до того моменту, коли ці виправлення перетворяться на оновлення прошивки, а потім прошивку буде розгорнуто на пристроях на місцях, зловмисники могли б уже використати проблеми INFRA: HALT, щоб пошкодити пристрої або зупинити роботу мереж ОТ чи безпосередньо почати керувати промисловим обладнанням.

Компанії, зацікавлені у встановленні, чи вони використовують пристрої, що працюють з бібліотекою NicheStack TCP/IP або в інших стеках TCP/IP, раніше визнаних уразливими в попередніх дослідженнях, можуть використовувати сканер Forescout Project Amnesia, доступний на GitHub.

Радимо звернути увагу на поради, про які писав Cybercalm, а саме:

В Україні користувачів Android та iOS атакує небезпечне шкідливе ПЗ

Як перевірити шкідливий чи безпечний сайт? – ПОРАДИ

Як змусити AirPods повідомляти про дзвінки та сповіщення на iPhone? – ІНСТРУКЦІЯ

Як перевірити, які програми на iPhone Ви використовуєте найчастіше? – ІНСТРУКЦІЯ

До речі, користувачі ніколи не зможуть встановити Windows 11 на несумісні пристрої. Групова політика не дозволить Вам обійти обмеження апаратного забезпечення для установки Windows 11.

Apple має намір додати підтримку системи розпізнавання осіб Face ID на комп’ютери Mac протягом наступних двох років. Про це повідомив оглядач Bloomberg.

Зловмисники все частіше використовують безкоштовний месенджер Discord як канал для поширення шкідливих програм.

Окрім цього, стало відомо про великий витік даних учасників Clubhouse. Провідний експерт з кібербезпеки Джіт Джайн повідомив, що повна база телефонних номерів Clubhouse виставлена на продаж в Darknet.

Також стало відомо, що операційна система Windows 11, яка ще офіційно не вийшла, але вже доступна для скачування і попереднього знайомства, використовується зловмисниками, які намагаються підсунути користувачеві шкідливе ПЗ під виглядом нової ОС.