Коли корпорація Майкрософт представила Windows 11 у 2021 році, її новий суворий тест на сумісність обладнання включав перевірку наявності модуля довіреної платформи (Trusted Platform Module, TPM) – зокрема, такого, що відповідає стандарту TPM 2.0.

Шо таке TPM?

Проста відповідь полягає в тому, що TPM – це захищений криптопроцесор, спеціальний мікроконтролер, призначений для виконання завдань, пов’язаних з безпекою, і управління ключами шифрування таким чином, щоб мінімізувати можливість зловмисників зламати систему. Windows використовує це апаратне забезпечення для різноманітних функцій, пов’язаних із безпекою, включаючи безпечне завантаження, BitLocker і Windows Hello.

Але повна відповідь, як і у випадку з усім, що пов’язано з комп’ютерною безпекою, дещо складніша.

Архітектура TPM визначається міжнародним стандартом (офіційно відомим як ISO/IEC 11889), який був створений групою Trusted Computing Group більше 20 років тому. Стандарт описує, як реалізуються різні криптографічні операції, з акцентом на «захист цілісності, ізоляцію та конфіденційність».

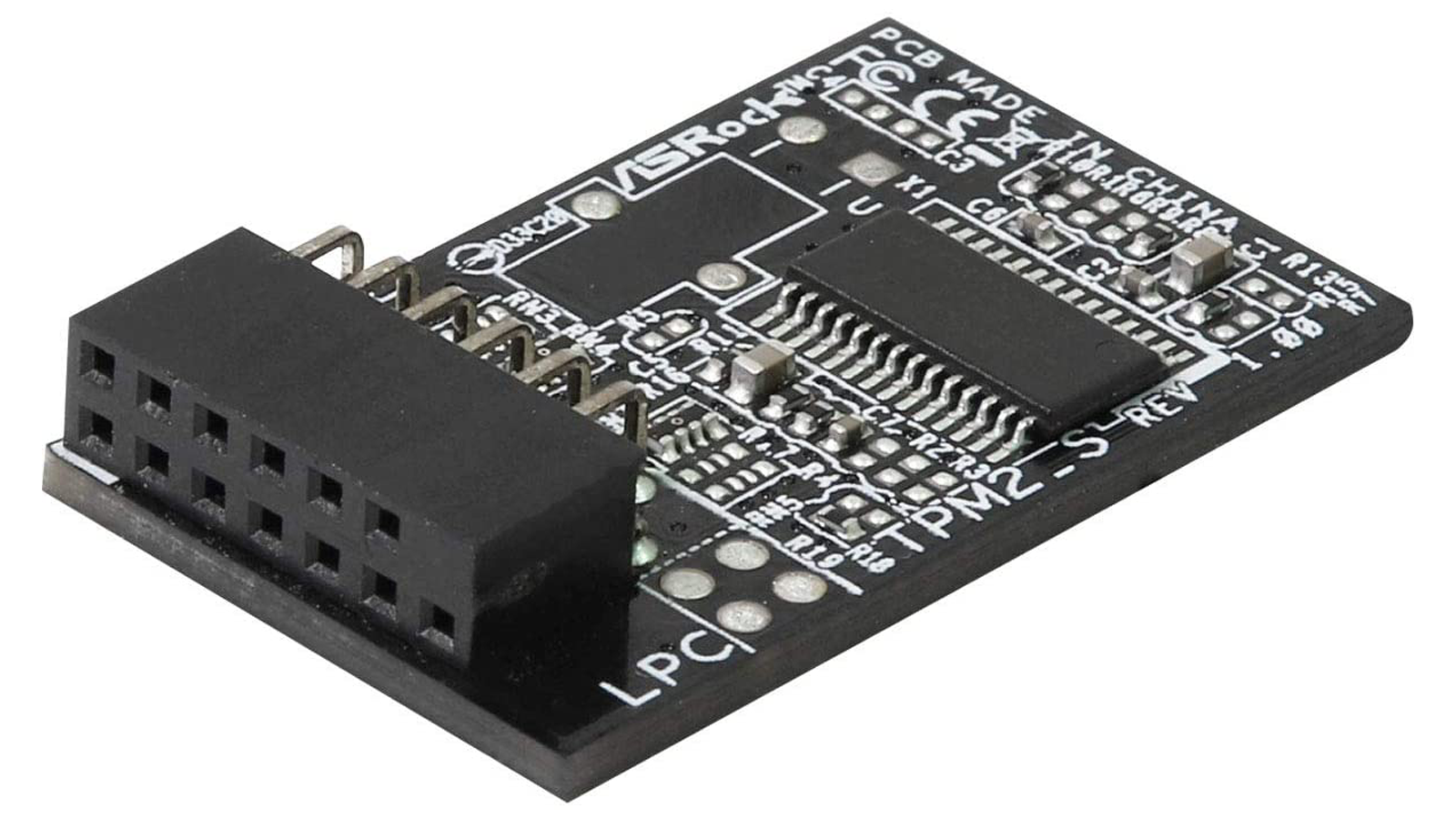

TPM може бути реалізований у вигляді дискретної мікросхеми, розпаяної на материнській платі комп’ютера, або може бути вбудований у прошивку чипсета ПК чи самого процесора, як це зробили Intel, AMD та Qualcomm протягом останнього десятиліття. Якщо ви використовуєте віртуальну машину, ви навіть можете вбудувати в неї віртуальний чіп TPM.

Для чого використовуються мікросхеми TPM?

Чипи TPM – це все про безпеку. Вони найчастіше використовуються для захисту та шифрування даних і можуть зберігати конфіденційну інформацію, таку як паролі, ключі шифрування та сертифікати безпеки, з апаратним бар’єром.

Мікросхема TPM може поставити себе на карантин (і, отже, будь-які дані, що там зберігаються), якщо виявить шкідливе програмне забезпечення або вірус на вашому пристрої. У деяких випадках мікросхема може сканувати BIOS вашого комп’ютера під час перезавантаження та виконати серію умовних тестів, щоб перевірити наявність небажаних програм або доступу перед запуском. Мікросхеми також можуть виявити, чи хтось втручався у диск вашого комп’ютера, і запобігати завантаженню та блокуванню системи. Мікросхеми також можуть зберігати біометричну інформацію для входу, як, наприклад, для Windows Hello.

Однак найчастіше мікросхеми використовуються для створення унікальних криптографічних ключів. При цьому чип тримає частину ключа в собі (буквально – він зберігається лише в TPM, ніколи на жорсткому диску). Клавіші допомагають зашифрувати ваш жорсткий диск, і кожен, хто намагається отримати доступ до цього ключа, не може просто втекти з жорсткого диска і отримати інформацію пізніше, коли підключить її до материнської плати комп’ютера вдома.

Крім того, досвідчені користувачі часто використовують чипи для обробки зашифрованих повідомлень із підписами ключів у поштових клієнтах. Ці мікросхеми також часто використовуються браузерами, як-от Chrome, для розширених функцій, таких як підтримка SSL-сертифікатів.

Хто використовує чипи TPM?

Раніше компонент зазвичай використовувався лише великими компаніями, яким потрібно було захистити свою інформацію. Ви в основному бачите чипи в корпоративних ноутбуках, оскільки вони використовувались там, щоб гарантувати, що ані апаратне, ані програмне забезпечення не переплутані ні співробітниками, ні кимось іншим.

Сучасні смартфони, такі як Pixel та iPhone, також нещодавно прийняли подібні мікросхеми безпеки.

Microsoft також вирішує зробити чип значною частиною своїх вимог до обладнання для майбутнього оновлення Windows 11. Це спрямовує відносно нішевий компонент в центр уваги, оскільки всі, хто хоче запустити нову операційну систему, повинні знати про це.

Чому Microsoft вимагає чип TPM для Windows 11?

Коли Microsoft анонсувала Windows 11 на своєму заході 24 червня 2021 року, вона також перелічила конкретні вимоги до обладнання, яким повинні відповідати комп’ютери, якщо вони будуть запускати операційну систему. У своїй документації Microsoft спочатку перерахував TPM 1.2 – як мінімальну вимогу, а TPM 2.0 – як бажану.

Непомітно, але через кілька днів Microsoft видалила цю інформацію зі свого веб-сайту. У оновленому дописі також видалили програму перевірки стану ПК, яка дозволяє користувачам бачити, чи сумісний їхній комп’ютер із новими вимогами до обладнання, посилаючись на зворотну реакцію. В цей час Microsoft перераховує TPM 2.0 як єдиний жорсткий мінімум.

Microsoft ніколи не пред’являла таких жорстких вимог до обладнання для будь-яких попередніх версій Windows. Між тим, як не наводити жодних аргументів щодо вимог, видаляти програму перевірки стану ПК та перекидати інші твердження, ніхто не дивується, що компанія має справу з негативною реакцією.

З огляду на природу чипів TPM і на те, що вони можуть зробити, цілком можливо, що Microsoft просто просто надмірно стежить за безпекою. Насправді, чипи пропонують базову апаратну безпеку для Windows 11.

Але в той час як мікросхеми TPM значною мірою пом’якшать атаки, які переважно запускаються проти пристроїв під управлінням Windows, Microsoft також повинна враховувати своїх користувачів.

Деякі можуть стверджувати, що більш жорсткі вимоги до обладнання є фінансово мотивованими. Ідея полягає в тому, щоб допомогти стимулювати заплановане застаріння та змусити більшу кількість людей купувати новий комп’ютер, що має все необхідне обладнання. Це може завадити людям триматися за свій старий робочий стіл, на якому все ще працює Windows 8, ще десятиліття, як це робили раніше люди з попередніми оновленнями. Враховуючи, що Microsoft – це бізнес, а не філантропічна діяльність, це справедливий аргумент.

Однак історія Microsoft доводить, що вона не є зоряною, коли йдеться про просування свого програмного та апаратного забезпечення в майбутнє. Компанія фактично вимагала включення TPM на будь-яких нових ПК, починаючи з Windows 10, виробники повинні були поставляти пристрої з підтримкою TPM. Варто пам’ятати, що навіть ноутбуки та настільні комп’ютери Windows 10, яким лише п’ять років або менше, можуть бути відключені від Windows 11.

Тому не дивно, що користувачі розгублені, розчаровані та навіть засмучені. З одного боку, справедливо і навіть очікується, що компанія вживає заходів, щоб захистити свій товар (і, в свою чергу, своїх користувачів); з іншого боку, раптом ускладнення доступу до цього продукту, що потенційно обмежує базу користувачів і, безумовно, плутає це не зовсім мудрий діловий крок.

Яка різниця між TPM 1.2 та TPM 2.0?

Незважаючи на те, що Microsoft досі незрозуміло, чи буде це круто зі стандартом TPM 1.2 або, зрештою, зупиниться на TPM 2.0, все ж варто знати різницю між ними.

Microsoft заявляє: “Специфікація TPM 1.2 дозволяє використовувати лише RSA та алгоритм хешування SHA-1”. Так само, з цього випливає: “TPM 2.0 забезпечує більшу гнучкість щодо криптографічних алгоритмів. TPM 2.0 підтримує нові алгоритми, які можуть покращити продуктивність генерації ключів”.

Простіше кажучи, технологія TPM 2.0 є новішою, ніж технологія TPM 1.2, остання з яких існує з 2011 року. Шифрування безпечніше, а також краще підтримує новіші алгоритми. І, як і у більшості речей в галузі техніки, новіше, як правило, краще.

Чи має ваш комп’ютер TPM?

Якщо він був спроектований у 2016 році і продається з попередньо встановленою Windows, відповідь майже напевно буде «так». Саме в цьому році Microsoft почала вимагати від виробників поставляти комп’ютери з TPM 2.0, доступним і ввімкненим за замовчуванням. Процесори Intel тієї епохи включають TPM 2.0, вбудований у мікропрограму (Intel називає цю функцію технологією довіри до платформи, або PTT). Також у 2016 році компанія AMD почала впроваджувати TPM 2.0 на основі мікропрограми під назвою fTPM.

Якщо ваш ПК старіший, він все ще може містити TPM. Intel почала включати цю функцію в свої процесори 4-го покоління (Haswell) у 2014 році, але загалом ця технологія була доступна лише в комп’ютерах, створених для бізнес-ринку. Комп’ютери, побудовані в 2013 році або раніше, можуть містити дискретні TPM, відокремлені від центрального процесора; здебільшого TPM до 2014 року відповідали стандарту TPM 1.2, який офіційно не підтримується Windows 11.

Ситуація ще більше ускладнюється тим, що на вашому ПК може бути встановлений TPM, який відключений у налаштуваннях BIOS або мікропрограми. Це, безумовно, стосується ПК, який налаштовано на використання застарілого BIOS замість UEFI. Ви можете перевірити конфігурацію вашого комп’ютера з Windows за допомогою інструменту «Відомості про систему» (Msinfo32.exe).

TPM – це надзахищене місце для обробки криптографічних операцій і зберігання закритих ключів, які роблять можливим надійне шифрування. TPM працює, наприклад, з функцією безпечного завантаження Windows, яка перевіряє, що під час запуску комп’ютера запускається лише підписаний, надійний код. Якщо хтось намагається втрутитися в операційну систему – наприклад, додати руткіт – Secure Boot не дає зміненому коду виконатися. (У Chromebook є схожа функція під назвою Verified Boot, яка також використовує TPM, щоб гарантувати, що систему не було зламано.

TPM також забезпечує біометричну автентифікацію за допомогою Windows Hello і зберігає ключі BitLocker, які шифрують вміст системного диска Windows, що робить майже неможливим для зловмисника зламати це шифрування і отримати доступ до ваших даних без дозволу. Для детального технічного пояснення ви можете прочитати цей посібник.

Windows 10 і Windows 11 ініціалізують і отримують у власність TPM в процесі інсталяції. Вам не потрібно робити нічого особливого, щоб налаштувати або використовувати TPM, окрім того, щоб переконатися, що він увімкнений для використання на ПК. І це не лише функція Windows. Комп’ютери з Linux та пристрої IoT також можуть ініціалізувати та використовувати TPM.

Пристрої Apple використовують іншу апаратну конструкцію під назвою Secure Enclave, яка виконує деякі з тих же криптографічних операцій, що і TPM, а також забезпечує безпечне зберігання конфіденційних даних користувача.

Додатковий рівень безпеки, який забезпечує TPM у захищеному від несанкціонованого доступу апаратному забезпеченні, – це дуже добре. Щоб дізнатися подробиці про TPM на комп’ютері з Windows, відкрийте диспетчер пристроїв і перейдіть до розділу Пристрої безпеки.

На комп’ютері під управлінням Windows 10 з будь-якою версією TPM ви можете оновитися до Windows 11 шляхом внесення простих змін до реєстру. Якщо на вашому комп’ютері немає TPM, вам потрібно скористатися безкоштовною утилітою з відкритим вихідним кодом під назвою Rufus, щоб обійти перевірку обладнання та встановити Windows 11. Докладні відомості див. в статті «Як встановити Windows 11, якщо ваш комп’ютер не відповідає вимогам Microsoft».

Як увімкнути модуль TPM вашого комп’ютера?

Якщо ви створили власний ПК, є невелика ймовірність, що у нього немає TPM 2.0 або він є, але він не ввімкнений. Отже, якщо це так, вам потрібно буде перейти на екран налаштувань UEFI або BIOS і ввімкнути його там. Крім того, іноді комп’ютер може сказати, що у нього відсутній TPM 2.0, але він насправді просто відключається, коли ви шукаєте його в налаштуваннях.

Ви маєте шукати будь-який варіант із назвою “Підтримка TPM”, “Модуль надійної платформи”, “Intel PTT”, “PSP fTPM” чи щось подібне. Звідти просто ввімкніть його, збережіть налаштування та перезавантажте комп’ютер. Майте на увазі, що існує ймовірність того, що мікросхема TPM вашого ПК також перелічена та вимкнена у вашому диспетчері пристроїв (щоправда, малоймовірно), тому не забудьте також перевірити там, чи не можна її ввімкнути деінде.