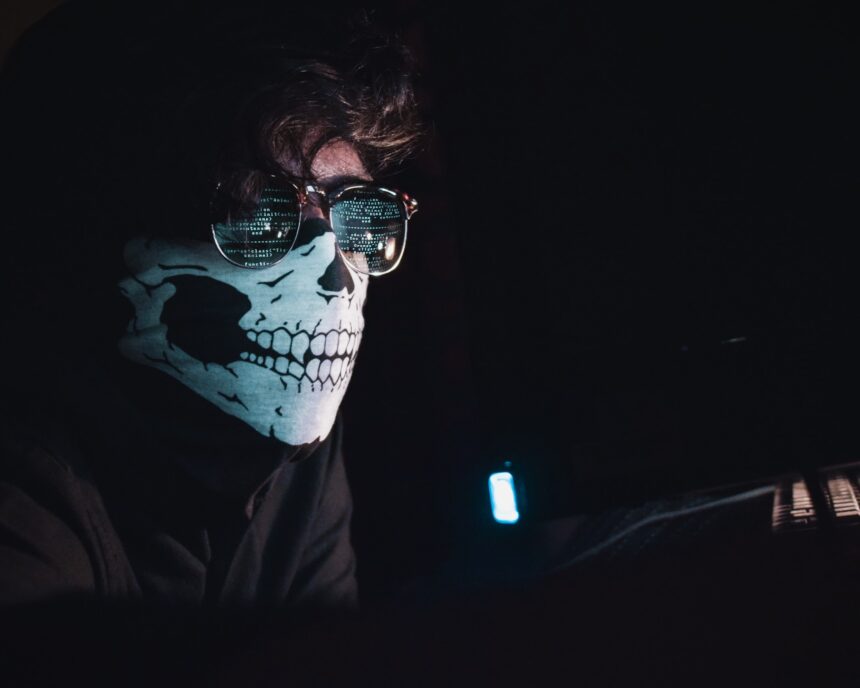

Дослідники з кібербезпеки виявили, що конфіденційну інформацію про працівників деяких найпопулярніших ігрових компаній в Інтернеті можна придбати в Даркнеті у великих обсягах. Ізраїльська фірма Kela Research виявила понад 500 000 витоків, пов’язаних із працівниками провідних ігрових компаній

Хоча Kela не розкрила конкретні постраждалі компанії, вона заявила, що вже більше двох з половиною років здійснює моніторинг підпільних ринків і що постраждала майже кожна велика ігрова компанія, пише TechRadar.

Скомпрометовані облікові дані можуть дадуть зловмисникам доступ до ряду важливих внутрішніх ресурсів, включаючи адміністративні панелі та проекти, пов’язані з розробкою.

“Важливо зазначити, що ми виявили скомпрометовані облікові записи у внутрішніх ресурсах майже кожної з цих компаній, – пояснили дві дослідниці Kela Алмог Зоосман та Вікторія Ківілевич. – Ці ресурси призначені для використання працівниками, наприклад, адміністративні панелі, VPN, екземпляри Jira, FTP, SSO, середовища, пов’язані з розробниками, і список можна продовжувати і продовжувати. Заплативши лише пару доларів, потенційний зловмисник може отримати доступ до основних областей мережі компанії “.

Дослідники з питань безпеки відзначають, що останнім часом було здійснено низку атак з використанням програм-вимагачів, спрямованих на ігрові компанії, з такими відомими прикладами, як Capcom та Ubisoft. Однак багато даних, що доступні в темній мережі, очевидно, були викрадені до цих подій, що припускає, що ігровий сектор має більш глибокі проблеми безпеки.

Оскільки онлайн-ігри стали популярними як ніколи, а багато ігрових компаній тепер мають доступ до фінансової інформації користувачів, то ці компанії серйозно ставляться до безпеки користувачів. Зловмисники, безумовно, використовуватимуть все більш досконалі методи для викрадення конфіденційної інформації, оскільки потенційні винагороди зростають. Ігрові фірми мають показати, що вони адекватно реагують на цю проблему.

Радимо звернути увагу на поради, про які писав Cybercalm, а саме:

Як змінити обліковий запис Google за замовчуванням на комп’ютері? – ІНСТРУКЦІЯ

Як використовувати Google Duo для здійснення відеодзвінків? – ІНСТРУКЦІЯ

Як безпечно вітати, спілкуватися, святкувати через Інтернет? Поради

Як додавати, редагувати або видаляти збережені паролі в Microsoft Edge? – ІНСТРУКЦІЯ

Зверніть увагу, більшість фішинг-кампаній працюють шляхом використання імен відомих компаній, брендів та продуктів. Мета зловмисників – змусити користувачів думати, що початкове повідомлення надходить від законної особи, збільшуючи тим самим шанси, що Ви натиснете та ініціюєте завантаження шкідливого програмного забезпечення.

Окрім цього, Google Project Zero розкрив уразливість “нульового дня” у Windows, спричинену неправильним виправленням CVE-2020-0986 – недоліка безпеки, шо став відомим з кампанії, яка отримала назву Operation PowerFall.

До речі, через одинадцять місяців після того, як компанія Microsoft офіційно припинила технічну підтримку операційної системи Windows 7, Google нарешті закликала розробників Chromium припинити використання цієї ОС.