Троян для Android може викрадати дані для входу у різні онлайн-сервіси. Зокрема шкідливе програмне забезпечення поширюється під виглядом ще неіснуючої Android-версії популярної програми для аудіочатів Clubhouse, вхід у яку доступний тільки за запрошеннями. Про це пише ESET.

Ця загроза під назвою BlackRock може викрадати дані для входу у близько 458 онлайн-сервісів. Троян для Android націлюється на відомі фінансові програми, додатки для шопінгу, криптовалютні біржі, а також соціальні мережі та платформи для обміну повідомленнями. Серед таких програм опинилися Twitter, WhatsApp, Facebook, Amazon, Netflix, Outlook, eBay, Coinbase, Plus500, Cash App, BBVA та Lloyds Bank.

“Сайт важко відрізнити від справжнього, оскільки він виглядає як якісна копія легітимного веб-сайту Clubhouse. Як тільки користувач натискає “Завантажити з Google Play”, додаток автоматично завантажується на пристрій користувача. Варто зазначити, що легітимні веб-сайти завжди перенаправляють користувача в Google Play, а не пропонують одразу завантажити програму”, — коментує Лукаш Стефанко, дослідник компанії ESET.

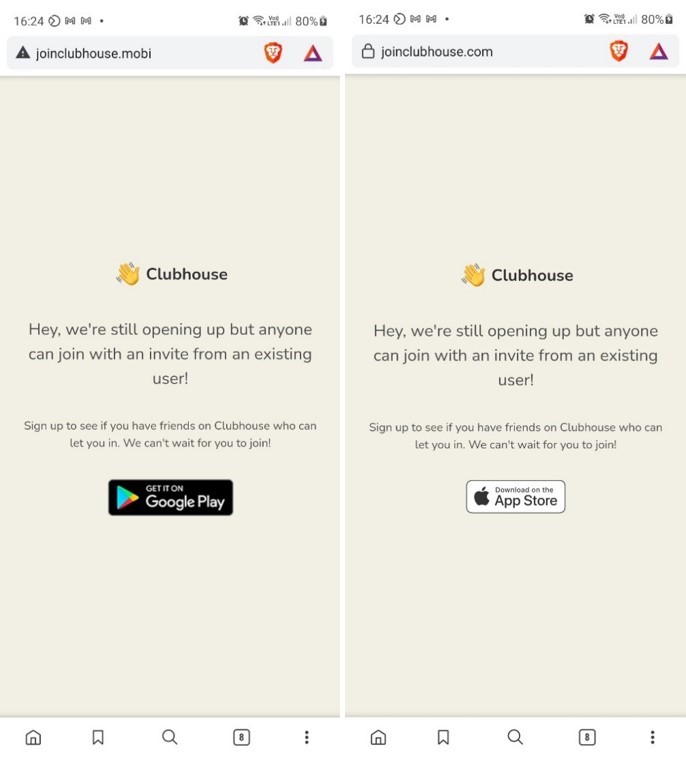

Ще до моменту натискання кнопки можна помітити ознаки шкідливої активності, зокрема небезпечне з’єднання HTTP замість HTTPS та наявність домену “.mobi”, а не “.com”, який зазвичай використовується легітимною програмою. Також варто пам’ятати, що, хоча Clubhouse дійсно планує незабаром запустити версію свого додатка для Android, наразі платформа залишається доступною тільки для користувачів iPhone.

URL-адреси шахрайського (ліворуч) та легітимного (праворуч) веб-сайту.

URL-адреси шахрайського (ліворуч) та легітимного (праворуч) веб-сайту.

Після завантаження BlackRock намагається викрасти облікові дані жертви, використовуючи атаку з накладенням шкідливих вікон. Таким чином кожного разу під час запуску додатка загроза відображає вікно для входу в систему, ідентичне справжній програмі. Але замість входу в систему користувач передає свої облікові дані кіберзлочинцям.

У цьому випадку двофакторна аутентифікація з використанням SMS-повідомлень не захистить від несанкціонованого доступу, оскільки троян для Android також може перехоплювати текстові повідомлення. Шкідливий додаток також просить жертву надати певний доступ, таким чином дозволяючи зловмисникам отримати контроль над пристроєм.

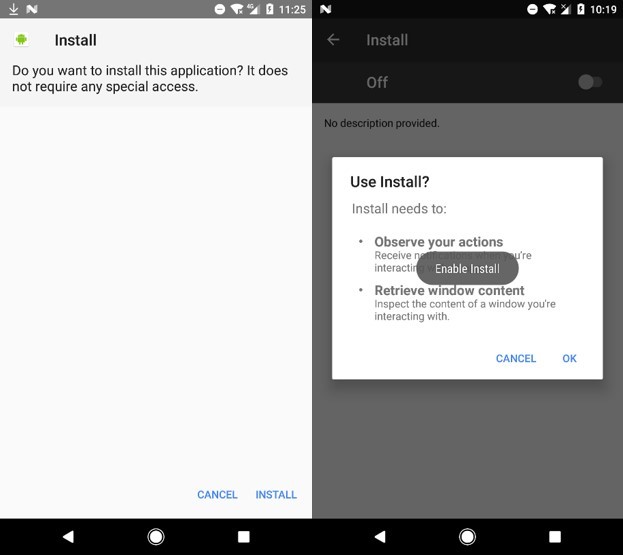

Крім цього, ім’я завантаженої програми “Install” замість “Clubhouse” має одразу викликати підозру. “Автори шкідливого програмного забезпечення не доклали необхідних зусиль для маскування додатка. Однак згодом можуть з’явитися кіберзлочинці з більш витонченими методами обману користувачів”, — попереджає Лукаш Стефанко.

Завантаження шкідливого додатка.

Завантаження шкідливого додатка.

Для мінімізації ризиків інфікування загрозами, подібними до трояна для Android, спеціалісти ESET настійно рекомендують користувачам дотримуватись наступних правил Інтернет-безпеки:

- Завантажуйте програми на мобільний пристрій лише з офіційних магазинів.

- Контролюйте дозволи, які надаєте додаткам.

- Своєчасно оновлюйте операційну систему та програми до актуальної версії або налаштуйте автоматичні оновлення.

- Використовуйте програмні або апаратні генератори одноразових паролів (OTP) замість SMS.

- Перед завантаженням програми пошукайте інформацію про її розробника, а також перегляньте рейтинги та відгуки користувачів.

- Використовуйте надійне рішення для захисту мобільних пристроїв Android.

Радимо звернути увагу на поради, про які писав Cybercalm, а саме:

Як створити гостьову мережу Wi-Fi та навіщо вона потрібна?

Що таке зловмисне ПЗ? Все, що потрібно знати про віруси, трояни та програми-вимагачі

Як обмежити додаткам використання даних у фоновому режимі на Android? – ІНСТРУКЦІЯ

Як налаштувати автовидалення повідомлень у Telegram? – ІНСТРУКЦІЯ

Як заборонити сайтам надсилати Вам сповіщення у Chrome на Android? – ІНСТРУКЦІЯ

Нагадаємо, на VirusTotal були виявлені кілька зразків трояна XCSSET, які здатні працювати на пристроях з чипами Apple Silicon (M1). Троян вміє красти файли куки з Safari, інформацію з додатків Evernote, Skype, Notes, QQ, WeChat і Telegram, а також шифрувати файли і впроваджувати шкідливий JavaScript сторінки, що відкривається у браузері, за допомогою XSS-атаки

Окрім цього, у Google Play Маркет знайшли понад десять додатків, що завантажують троянську програму Joker. Ця шкідлива програма примітна тим, що таємно оформляє підписку на преміум-послуги. Вона також вміє перехоплювати SMS, красти конфіденційні дані і список контактів, встановлювати бекдор, генерувати фейковий відгуки, нав’язливо показувати рекламу

Також понад 10 різних APT-груп, які використовують нові уразливості Microsoft Exchange для компрометації поштових серверів, виявили дослідники з кібербезпеки. Дослідники ESET виявили наявність веб-шелів (шкідливі програми або скрипти, які дозволяють дистанційно управляти сервером через веб-браузер) на 5 тисячах унікальних серверах у понад 115 країнах світу.

До речі, хакери вигадали хитрий спосіб викрадення даних платіжних карток у скомпрометованих інтернет-магазина. Замість того, щоб надсилати інформацію про картку на контрольований ними сервер, хакери приховують її у зображенні JPG та зберігають на самому веб-сайті, з якого власне, і були викраденні дані.

А команда експертів змогла отримати доступ до камер відеоспостереження, встановлених в компаніях Tesla, Equinox, медичних клініках, в’язницях і банках. Фахівці опублікували зображення з камер, а також скріншоти своєї здатності отримати доступ суперкористувача до систем спостереження, які використовують в компанії Cloudflare і в штаб-квартирі Tesla.