Дослідники з питань кібербезпеки виявили новий варіант шкідника-вимагача Snatch, який спочатку перезавантажує заражені комп’ютери з Windows у безпечному режимі і лише потім шифрує файли жертв, щоб уникнути виявлення антивірусу.

На відміну від традиційного зловмисного програмного забезпечення, новий вимагач Snatch обирає запуск у безпечному режимі, оскільки в діагностичному режимі операційна система Windows запускається з мінімальним набором драйверів та служб, не завантажуючи більшість сторонніх програм запуску, включаючи антивірусне програмне забезпечення. Про це пише TheHackerNews.

Snatch вперше виявили влітку 2018 року, але дослідники SophosLabs помітили вдосконалення щодо роботи в безпечному режимі лише в останніх кібератаках проти різних організацій, які вони розслідували.

“Дослідники SophosLabs розслідували триваючу серію атак з програмами-вимагачами, в яких алгоритм вимкнення програмного забезпечення змушує машину з Windows перезавантажуватися в безпечний режим перед початком процесу шифрування”, – кажуть дослідники. “Програмне забезпечення, яке називає себе Snatch, створює себе як сервіс [SuperBackupMan за допомогою реєстру Windows], який працюватиме під час завантаження в безпечному режимі.”Коли комп’ютер після перезавантаження, цього разу в безпечному режимі зловмисне програмне забезпечення використовує компонент Windows net.exe, щоб зупинити послугу SuperBackupMan, а потім використовує компонент Windows vssadmin.exe для видалення всіх тіньових копій, що запобігає криміналістичному відновленню файлів, зашифрованих вимагачем”.

Те, що робить Snatch відмінним та небезпечним від інших – це те, що крім властивостей шкідника-вимагача, він також є викрадачем даних. Snatch включає в себе складний модуль викрадення даних, що дозволяє зловмисникам красти величезну кількість інформації у цільових організацій.

Незважаючи на те, що Snatch написаний на Go, мові програмування, відомої для розвитку крос-платформних додатків, автори розробили цього шкідника для роботи лише на платформі Windows.

“Snatch може працювати на найпоширеніших версіях Windows, з 7 по 10, в 32- та 64-бітних версіях. Зразки, які ми бачили, також упаковані з пакетом відкритого коду UPX, щоб приховати їхній вміст”, – кажуть дослідники.

Окрім цього, зловмисники, які стоять за Snatch, також пропонують можливість співпраці з іншими кіберзлочинцями та зловмисників, які володіють обліковими даними та обізнані з ситуацією щодо кібербезпеки у великих організаціях та можуть використовувати свої можливості для розгортання викупного програмного забезпечення.

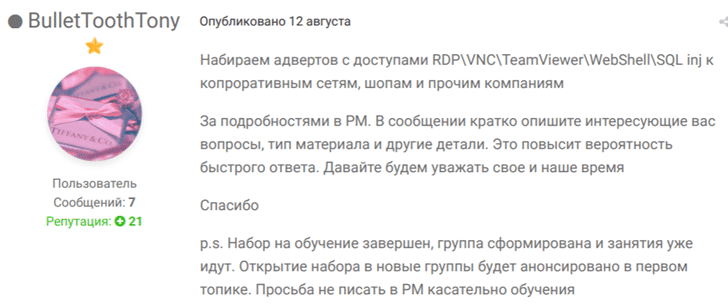

Як показано на скріншоті, зробленому з підпільного форуму, один з членів групи опублікував пропозицію, “шукаємо партнерів з доступом до RDP\VNC\TeamViewer\WebShell\SQL ін’єкції в корпоративних мережах, магазинах та інших компаніях”. Як видно, група має щонайменше інтернаціональне походження або походить з Росії чи іншої пострадянської країни.

Використовуючи викрадені облікові дані, зловмисники спочатку отримують доступ до внутрішньої мережі компанії, а потім запускають декілька законних системних адміністраторів та інструменти тестування проникнення, щоб компрометувати пристрої в одній мережі, жодного разу не проявляючи себе.

“Ми також знайшли цілий ряд законних інструментів, які були прийняті злочинцями, встановленими на машинах в межах цільової мережі, включаючи Process Hacker, IObit Uninstaller, PowerTool та PsExec. Зловмисники, як правило, використовують їх для спроби вимкнути антивіруси”, – кажуть дослідники.

Компанія Coveware, яка спеціалізується на переговорах про вимагання між зловмисниками та жертвами, повідомила Sophos, що вони вели переговори зі злочинцями, що використовують Snatch, “12 разів між липнем та жовтнем 2019 року від імені своїх клієнтів” виплатою викупу в розмірі від 2000 до 35000 доларів у біткойнах.

Для запобігання атакам шкідників-вимагачів типу Snatch організаціям рекомендується не відкривати для доступу з Інтернету критичні служби та захищені порти, а за потреби – захищати їх за допомогою надійного пароля з багатофакторною автентифікацією.

Зверніть увагу, що у найпотужнішого на сьогоднішній день ноутбука Apple є проблеми з динаміками та екраном. Власники 16-дюймового MacBook Pro скаржаться на переривчастий звук, що різко виривається з динаміків.

Користувачі Telegram, які увімкнули єдиний фактор аутентифікації за допомогою SMS-кодів, ризикують стати жертвами кіберзлочинців. Фахівці з кібербезпеки заявили про злам ряду облікових записів користувачів Telegram, де єдиним фактором аутентифікації були SMS-повідомлення.

Нагадаємо, на Дніпропетровщині Служба безпеки України заблокувала діяльність хакерського угруповання, організованого спецслужбами РФ для проведення кібератак на українські державні органи

Також правоохоронні органи США і Великобританії мають намір оприлюднити звинувачення проти двох росіян, яких підозрюють в комп’ютерному шахрайстві і відмиванні грошей

Окрім цього, у відділі стратегічних комунікацій НАТО вирішили перевірити за допомогою власного експерименту: скільки коштують маніпуляції у соціальних медіа, як це працює та чи достатньо успішно самі соціальні мережі справляються з виявленням таких маніпуляцій.