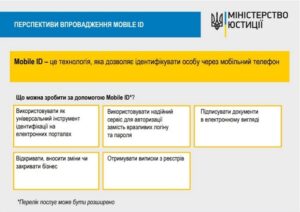

В Україні запрацювала технологія Mobile ID. Як запевнив міністр юстиції Павло Петренко, українцям доступний сучасний, простий та дуже зручний спосіб ідентифікації особистості – MobileID, або розпізнавання через мобільний телефон.

«Завдяки цьому наші громадяни зможуть отримувати державні послуги або підписувати документи за допомогою мобільного пристрою», – підкреслив Павло ПЕТРЕНКО.

У статті ми розповімо, як користуватися нововведенням та на що здатна дана технологія.

Як підключитися?

- змінити SIM-картку на нову, яка додатково забезпечує підтримку функції підвищеного захисту інформації під час електронної ідентифікації користувача;

- підключити SIM-картку. Для цього потрібно виконати дві операції: видача SIM-карти як носія частини ключа і пов’язка цієї SIM-карти з Центром сертифікації, де зберігається друга половина ключа;

- звірити один ключ з іншим, а також провести реєстрацію та підтвердження через SMS. Цим займається мобільний оператор;

- підписати договір, що вам видано ключ електронного цифрового підпису та ідентифікації. І всі ваші транзакції з його використанням будуть записуватися в Центрі сертифікації Мін’юсту.

Які документи потрібні?

Для того, щоб підключити сервіс Mobile ID Вам знадобиться паспорт та ідентифікаційний код.

Щоб скористатися послугою Mobile ID треба звернутися до Вашого мобільного оператора та оформити за допомогою паспорта та ідентифікаційного коду SIM-карту нового покоління. На неї буде записаний індивідуальний цифровий підпис.

Для чого Вам Mobile ID?

За допомогою Mobile ID можна ідентифікувати себе у мережі для користування різноманітними онлайн-сервісами, наприклад, заходити в інтернет-банкінг без необхідності введення логіну-паролю, так само – заходити в інтернет-бази даних, онлайн-магазини, підписувати електронні петиції, голосувати за різні громадські проекти тощо. А потенційно, кажуть експерти, за допомогою цієї технології можна навіть голосувати на виборах.

Як працює ідентифікація Mobile ID?

1. Ви заходите на певний портал послуг або підписуєте якусь транзакцію в банку.

2. Вам приходить перше SMS для підтвердження – чи дійсно ви збираєтеся здійснити певну транзакцію за певним номером?

3. Ви звіряєте цифри з SMS і ті, що видані вам у сервісі. Якщо все збігається, підтверджуєте.

4. Приходить наступне SMS із проханням: підпишіть операцію своїм пін-кодом. Ви вводите пін-код з 4-6 цифр. І бачите, що змогли увійти далі або що ваша транзакція успішна. Процедура займає близько 15 секунд з урахуванням приходу SMS і введення цифр.

Джерала: 24Канал, ЛІГА:ЗАКОН