Втрата або викрадення смартфону можуть мати руйнівні наслідки у багатьох аспектах. Очевидно, що така подія вплине на стан Вашого гаманця, але є також інші речі, про які варто потурбуватися, – наприклад, Ваші паролі, фотографії та дані кредитної картки, які хтось міг отримати.

Поки Ваш телефон при собі, переконайтесь, що зробили кілька цих простих кроків, аби Ви могли бути краще підготовлені, якщо в якийсь момент втратите його, пише Android Authority.

Що робити перед втратою смартфона?

Ми сподіваємось, що Ви ніколи не втратите смартфон. Однак ризик того, що він випаде з кишені або буде викрадений кимось іншим, існує у кожного з нас. І замість того, щоб панікувати після його втрати, краще вжити належних заходів безпеки, щоб мінімізувати збитки.

1. Встановіть сильний пароль

Перш за все, слід встановити надійний PIN-код або пароль. Це означає, що використовувати 1234 або 0000 не варто. Якщо хтось знайде Ваш загублений телефон, перше, що він зробить, – спробує розблокувати його простим кодом, і це може призвести до ряду проблем, з якими Ви б не хотіли зустрітися.

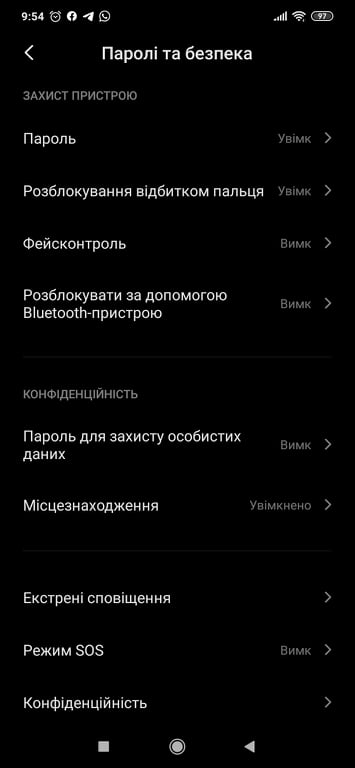

Для налаштування сильного паролю на Android виконайте наступні кроки:

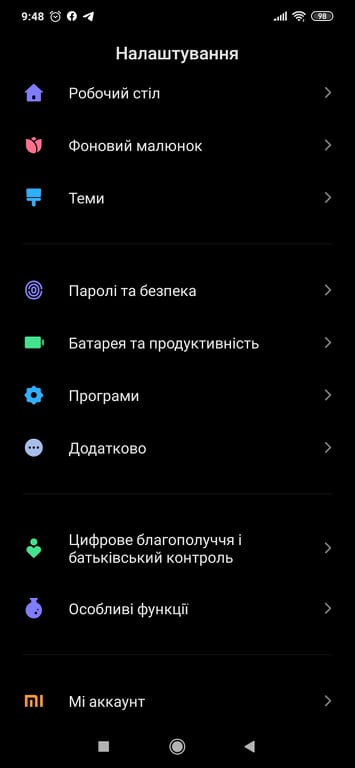

- Перейдіть у “Налаштування”.

- Клацніть “Паролі та безпека”

- Виберіть “Розблокування”.

- Виберіть потрібний стиль блокування екрана.

- Введіть новий шаблон пароля або розблокувати.

Примітка. Наведені вище інструкції стосуються телефонів Xiaomi Redmi 8. Налаштування телефону Android можуть вимагати різних кроків.

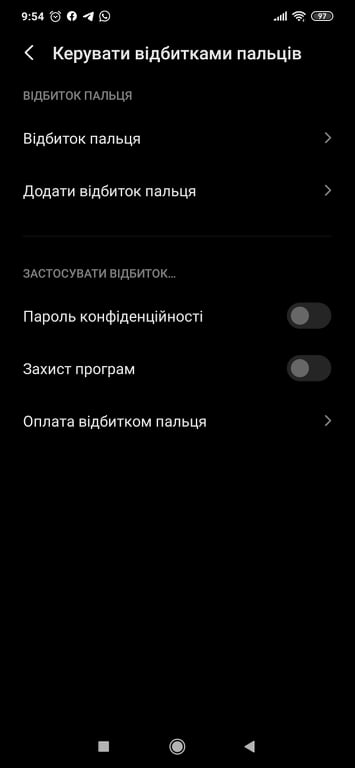

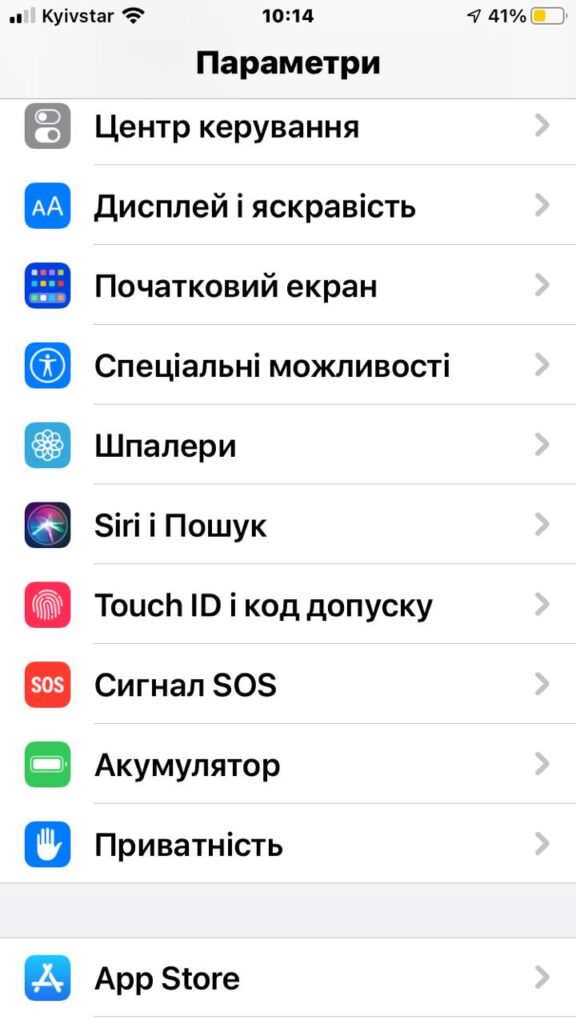

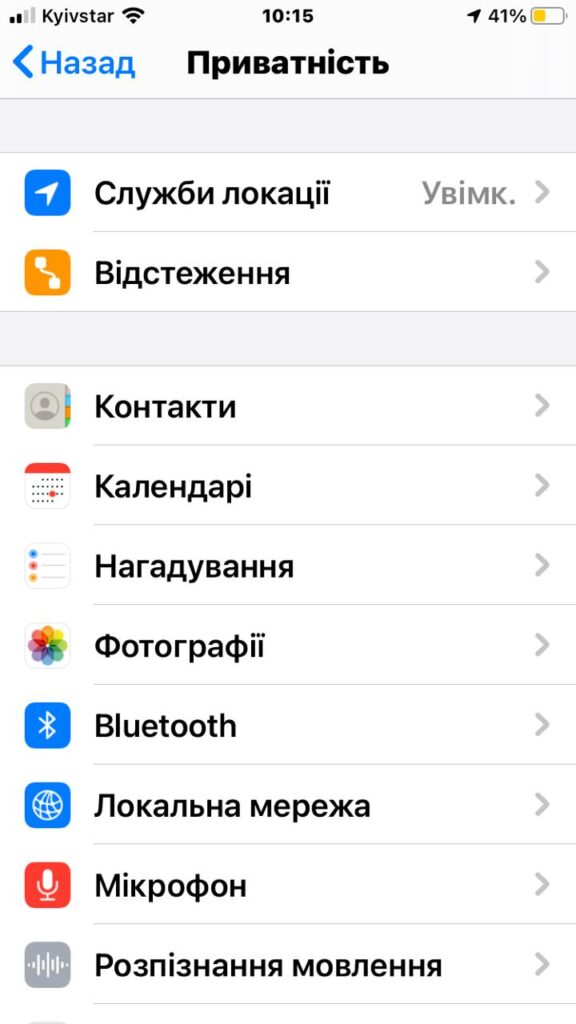

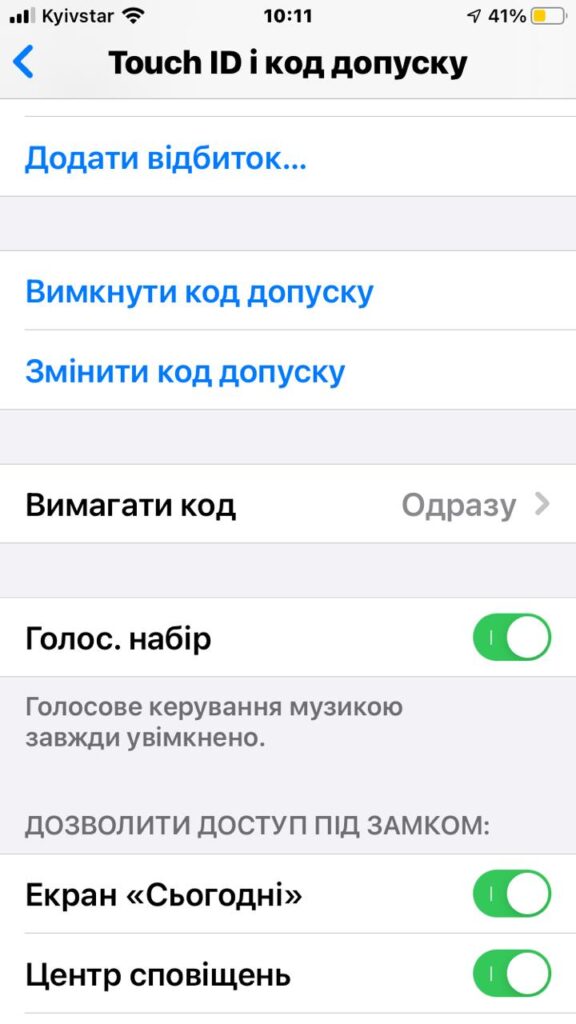

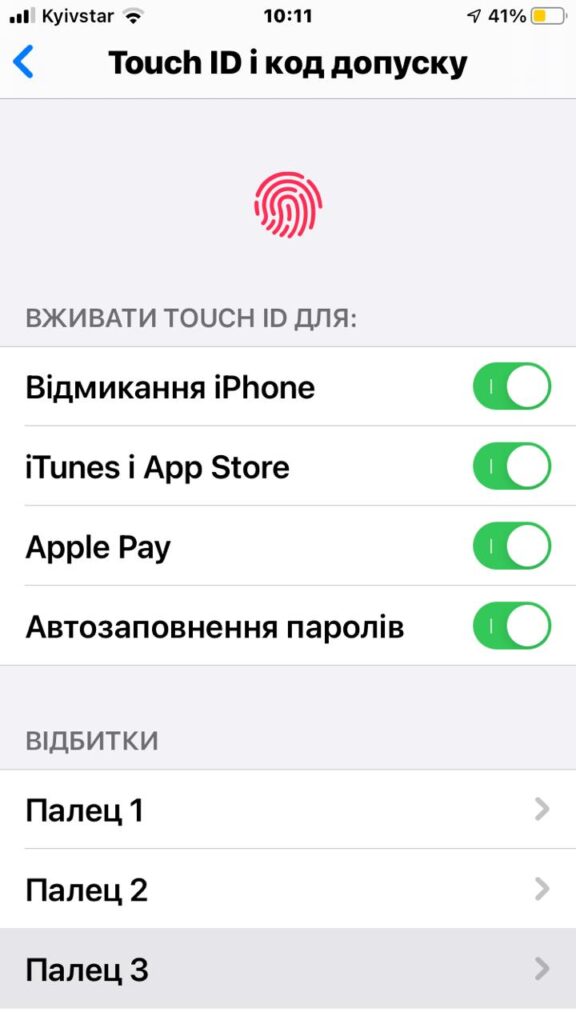

Якщо Ви користувач iPhone, увімкніть пароль, виконавши такі дії:

- Відкрийте “Параметри”.

- Виберіть “Приватність”.

- Виберіть “Touch ID і код допуску”.

- Налаштуйте застосування відбитка пальця.

Якщо на Вашому телефоні відбитки пальців або розпізнавання обличчя, не забудьте увімкнути їх, оскільки вони додадуть ще один рівень захисту, який злодію буде важко зламати. Ви ввімкнете ці параметри в тій самій області, де Ви ввімкнули свій пароль.

2. Увімкніть “Знайти мій пристрій” або “Знайти мій iPhone”

Ви повинні увімкнути функцію “Знайти мій пристрій” (Find My Device) або “Знайти мій iPhone” (Find My) у налаштуваннях, щоб Ви могли переконатися, що можете насправді знайти пристрій, віддалено вимкнути та очистити, якщо його немає. Цей крок зробить більш імовірним те, що Ви насправді зможете відновити дорогоцінний пристрій, заощадивши при цьому нерви і гроші.

Щоб увімкнути Find My Device на Android, потрібно:

- Перейдіть у “Налаштування”.

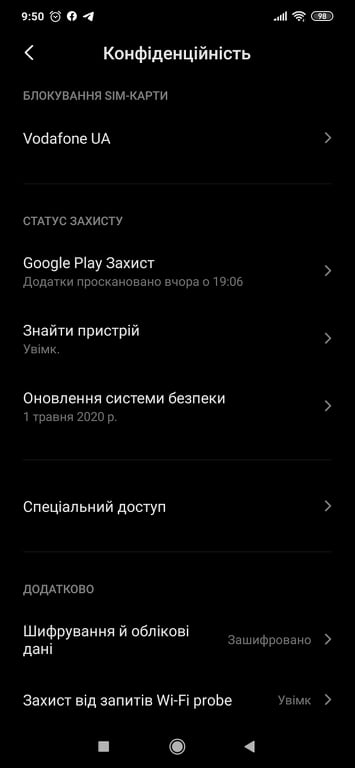

- Виберіть “Паролі та безпека” – “Конфіденційність”.

- Виберіть “Знайти пристрій”.

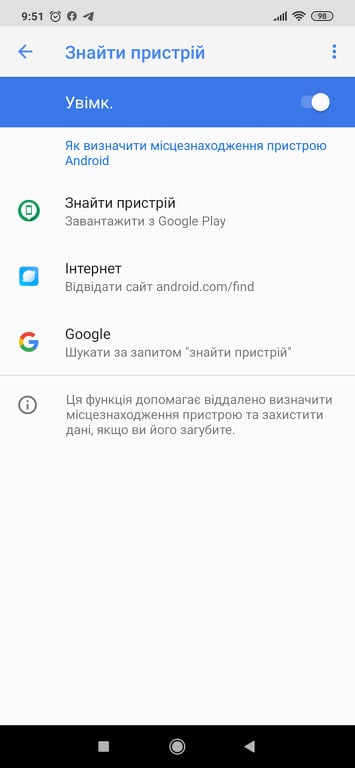

4. Переконайтесь, що перемикач увімкнено.

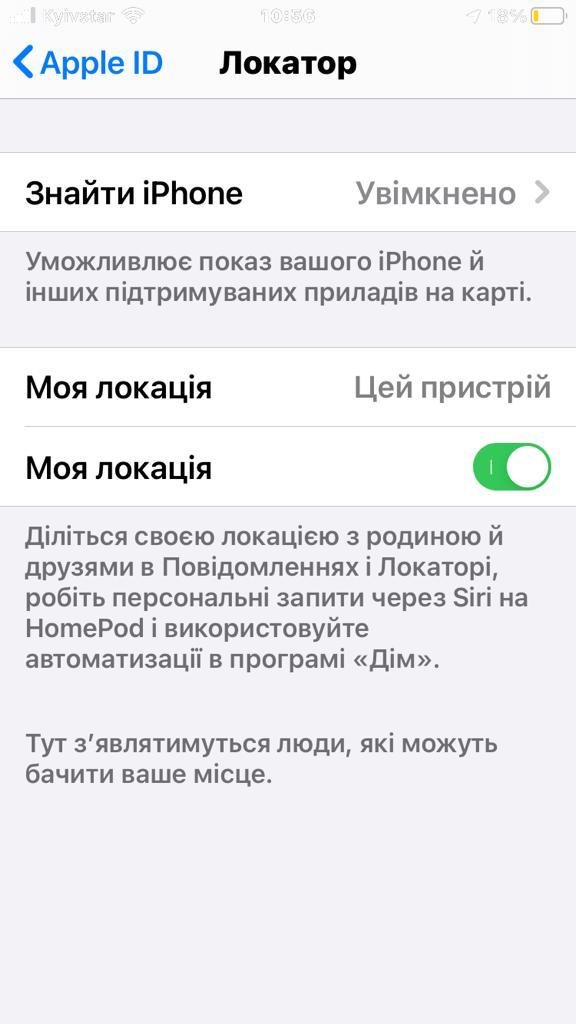

На iPhone Вам потрібно зробити наступне:

- Відкрийте “Параметри”.

- Торкніться свого імені вгорі екрана налаштувань.

- Натисніть Локатор (Find My).

- Увімкніть функції, які Ви хочете використовувати.

Резервна копія даних

Залежно від того, що Ви зберігаєте в телефоні, Ви, ймовірно, захочете створити резервну копію даних. Існує багато способів зробити це, і будь-який з популярних сервісів дозволить відновити свої дані на новому пристрої, якщо Ви не зможете повернути старий.

Створення резервного копіювання телефону більш ніж варте зусиль, оскільки це значно спростить налаштування нового телефону.

Якщо у Вас є iPhone, Ви можете скористатися багатьма із сторонніх варіантів, але найкращим варіантом є вбудований сервіс iCloud від Apple. Щоб увімкнути резервне копіювання на iPhone, вам просто потрібно зробити наступне:

- Перейдіть у “Параметри”.

- Торкніться свого імені вгорі екрана налаштувань.

- Торкніться iCloud .

- Прокрутіть вниз та торкніться резервного копіювання iCloud .

- Установіть прапорець, щоб увімкнути резервну копію.

3. Запишіть IMEI телефону

Якщо Ваш телефон будь-коли вкрадуть, є ймовірність, що злодій спробує продати його в Інтернеті. Перш ніж це станеться, Вам слід записати IMEI Вашого телефону, щоб перевірити, чи вкрадений телефон ваш, якщо він будь-коли з’явиться.

На Android Вам потрібно:

- Перейдіть у “Налаштування”.

- Прокрутіть униз і виберіть “Про телефон”.

- Ви побачите IMEI Вашого телефону. Запишіть це число і зберігайте його десь у безпечному місці.

На iPhone Вам потрібно:

- Відкрийте додаток “Телефон”.

- Наберіть наступні символи та цифри: *#06# (Не потрібно натискати кнопку виклику!)

- IMEI вашого пристрою повинен відображатися автоматично.

Радимо звернути увагу на поради, про які писав Cybercalm, а саме:

- Як за допомогою задньої панелі iPhone швидко запускати дії чи команди? – Інструкція

- Як уникнути схем шахрайства в Інтернеті? Поради для користувачів старшого покоління

- Інтернет-шахраї та псевдоволонтери: як розпізнати благодійну аферу? Поради

- Яких заходів потрібно вживати компаніям для протидії та відновленню у випадку кібератак? Поради

Нагадаємо, нову уразливість, яка дозволяє зловмисникам отримати майже повний контроль над Wіndows або Linux системами, виявила компанія Eclypsium. За її словами, уразливими є мільярди пристроїв – від ноутбуків, настільних ПК, серверів і робочих станцій до банкоматів, верстатів з програмним управлінням, томографів та іншого обладнання спеціального призначення, яке використовується в промисловій, медичній, фінансовій та інших галузях.

Окрім цього, команда дослідників з Рурського університету в Бохумі (Німеччина) виявила нові методи атак на підписані PDF-файли. Так звана техніка Shadow Attack дозволяє хакеру приховувати і замінювати вміст в підписаному PDF-документі, не зачіпаючи цифровий підпис. Організації, урядові установи, підприємства та приватні особи часто підписують документи в форматі PDF для запобігання несанкціонованих змін. Якщо хтось вносить зміни в підписаний документ, підпис стає недійсним.

До речі, нову фішингову кампанію, націлена на користувачів WhatsApp, виявили фахівці з кібербезпеки. Цього разу зловмисники розсилають фішингові повідомлення, використовуючи бренд Nespresso. Жертву запрошують перейти за посиланням і відповісти на кілька запитань, щоб отримати в подарунок кавоварку.

Також співробітники компаній і організацій, які використовують програмне забезпечення Microsoft Office 365, стали жертвами фішинговою кампанії, в рамках якої зловмисники використовують повідомлення-приманки, замасковані під автоматичні повідомлення SharePoint, для крадіжки облікових даних.

Зауважте, що користувачі Microsoft Office 365 звинуватили компанію Microsoft в тому, що вона нібито ділиться бізнес-даними своїх клієнтів з розробниками додатків Facebook, партнерами та субпідрядниками, порушуючи політику конфіденційності.