Стартап Perplexity, що спеціалізується на ШІ-пошуку, робить свій новий браузер Comet доступним для всіх користувачів у світі, прагнучи конкурувати з провідними браузерами та пошуковими системами. Для певних платних передплатників компанія також запустила нового «фонового асистента», який виконує кілька завдань одночасно через Comet.

Perplexity вперше запустила Comet для передплатників свого тарифу Max вартістю 200 доларів на місяць три місяці тому, і з того часу «мільйони» користувачів приєдналися до списку очікування на завантаження браузера. Головна функція Comet — бічна панель-асистент, яка супроводжує вас під час перегляду сторінок, допомагаючи відповідати на запитання про веб-сторінку, на якій ви перебуваєте, узагальнювати контент, керувати веб-вмістом та переходити між сторінками від вашого імені.

Рішення Perplexity зробити Comet безкоштовним приймається на тлі боротьби стартапу за конкуренцію як з усталеними гравцями на кшталт Google Chrome, так і з новачками, як-от ШІ-браузер Dia від компанії The Browser Company. Це також відбувається напередодні довгоочікуваного запуску ШІ-браузера від OpenAI.

Перед обличчям такої конкуренції Perplexity доведеться довести, що агентні можливості Comet працюють надійно. Адже без відчутного підвищення продуктивності люди можуть бути менш схильні переходити зі своїх звичних браузерів.

Для безкоштовних користувачів досвід роботи з браузером Comet від Perplexity досі обмежений бічною панеллю-асистентом. Усі користувачі також можуть отримати доступ до різних інструментів:

- Discover (персоналізовані новини та рекомендації контенту, подібні до нового Pulse від OpenAI);

- Spaces (для організації та управління різними проєктами);

- Shopping (допомагає порівнювати ціни та знаходити вигідні пропозиції в онлайн-магазинах);

- Travel (надає зведену інформацію про туристичні напрямки, рейси, житло тощо);

- Finance (інструменти для бюджетування, відстеження витрат, моніторингу інвестицій);

- Sports (оновлення рахунків, розкладів та новин).

Користувачі Max отримують доступ до високопродуктивних ШІ-моделей і можуть використовувати поштовий асистент Perplexity, який обіцяє складати відповіді, що відповідають вашому тону; організовувати та розставляти пріоритети у вхідних листах; планувати зустрічі й відповідати на запитання про вашу поштову скриньку.

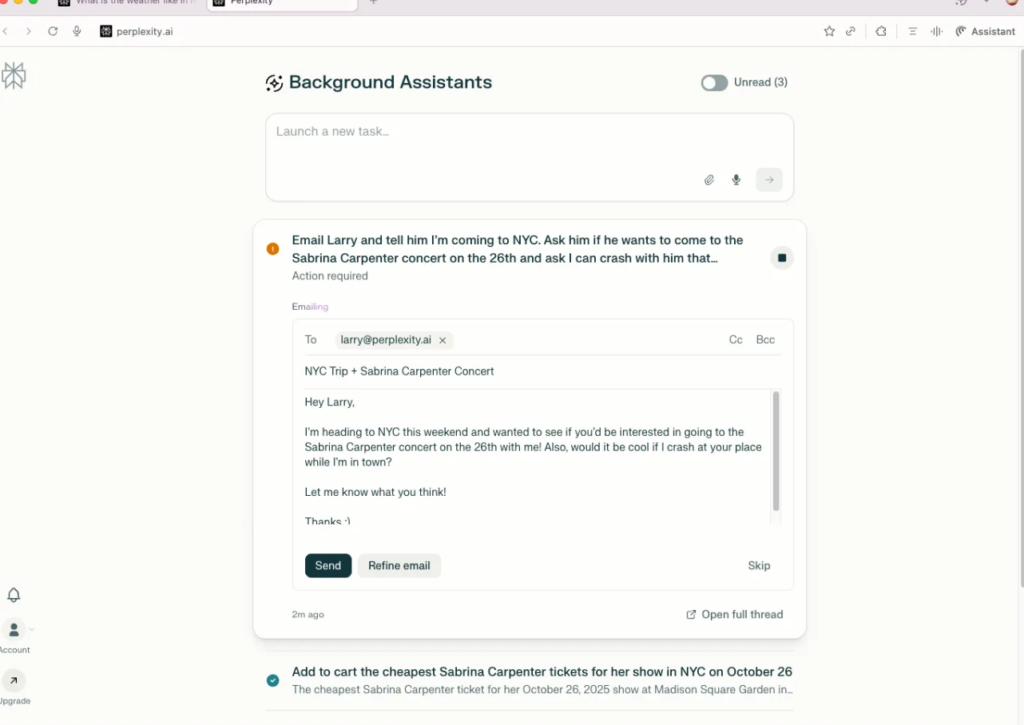

Користувачі Max також отримують ранній доступ до продуктів і функцій Perplexity, зокрема до нового «фонового асистента», який генеральний директор Аравінд Шринівас анонсував на заході у середу ввечері.

Представник компанії описав асистента як «команду асистентів, що працюють на вас», якою ви можете керувати та відстежувати з центральної панелі, наче «центру управління польотами».

Асистент виконує кілька завдань на вашому комп’ютері у фоновому режимі, поки ви займаєтеся іншою роботою або відходите приготувати собі бутерброд. У прикладі, який навів представник компанії, ви можете доручити асистенту надіслати електронний лист, додати найдешевші квитки на концерт до кошика та знайти найкращий прямий рейс на конкретну дату й час. Ви можете перевіряти прогрес виконання завдань на панелі управління та втрутитися, щоб завершити їх — наприклад, натиснути «надіслати» на листі, втрутитися або взяти управління на себе. Асистент сповістить вас, коли завершить своє завдання.

Фоновий асистент також має «кращі з’єднання», тому він може отримувати доступ до інших програм на вашому комп’ютері, за словами представника компанії.

Безкоштовні користувачі Comet також можуть придбати окрему передплату Comet Plus за 5 доларів на місяць — майбутній продукт, який має стати ШІ-альтернативою Apple News. Користувачі тарифу Pro (які платять 20 доларів на місяць за розширені ШІ-моделі, генерацію зображень і відео, завантаження та аналіз файлів тощо) та користувачі Max отримають доступ до Comet Plus автоматично.

Як отримати Perplexity Comet?

Почати користуватися Comet тепер простіше, ніж будь-коли: браузер доступний для миттєвого завантаження на офіційній сторінці https://www.perplexity.ai/comet без необхідності очікування інвайтів чи оформлення передплати. Достатньо завантажити програму, щоб одразу отримати доступ до базових функцій ШІ-асистента та почати досліджувати можливості інтелектуального браузінгу.