Швейцарська компанія Proton, відома своїми сервісами з наскрізним шифруванням, представила нову функцію Emergency Access (Екстрений доступ), яка дозволяє користувачам забезпечити доступ довірених осіб до їхніх цифрових даних у критичних ситуаціях.

Захист цифрової спадщини

Сучасне цифрове життя зосереджене в додатках — паролях, файлах, фотографіях та електронній пошті. У разі непередбачуваних обставин, таких як хвороба чи смерть, близькі можуть втратити доступ до важливої інформації. Нова функція Proton вирішує цю проблему, дозволяючи користувачам заздалегідь призначити довірених контактів для безпечного доступу до акаунта.

“Emergency Access допомагає підготуватися до будь-якої непередбачуваної ситуації, забезпечуючи доступність ваших даних для обраних вами людей, але завжди під вашим контролем”, — зазначають у компанії.

Як працює система

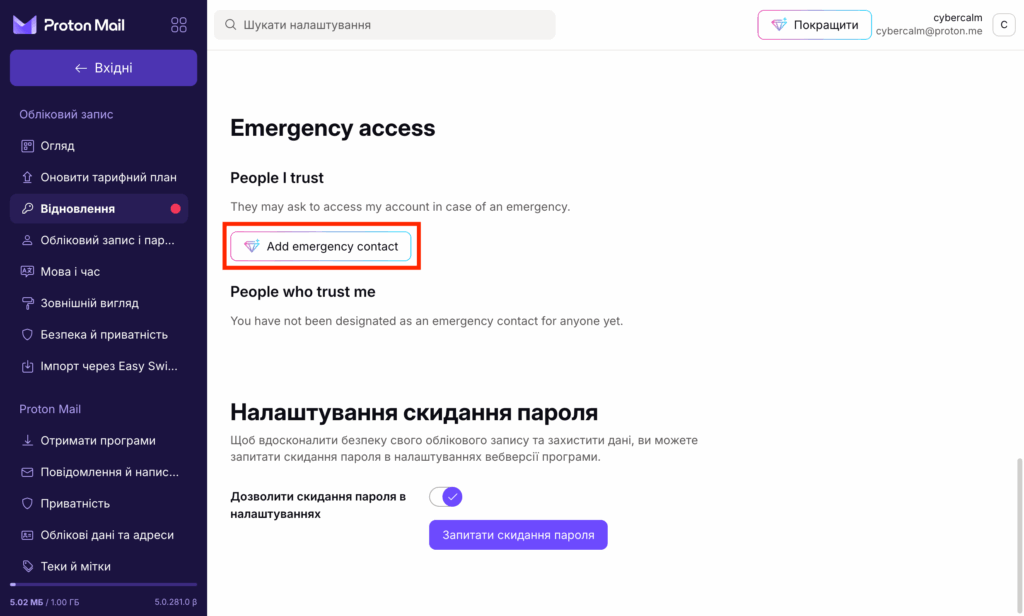

Функція дозволяє вибрати до п’яти довірених контактів, які зможуть отримати доступ до акаунта негайно або після встановленого користувачем періоду очікування — від кількох днів до місяців. Важливою умовою є наявність у довірених осіб власного акаунта Proton.

Користувач зберігає повний контроль над процесом: якщо довірена особа подає запит на доступ, власник акаунта може одразу схвалити його, відхилити або нічого не робити — у такому випадку доступ буде автоматично надано після закінчення періоду очікування.

Переваги над конкурентами

На відміну від аналогічних сервісів, зокрема Google, система Proton не покладається лише на неактивність акаунта для визначення необхідності надання доступу третім особам. Крім того, Emergency Access працює з усіма продуктами Proton одночасно — Proton Mail, Proton Drive, Proton Pass, Proton VPN, Proton Calendar та Proton Wallet.

Важливою особливістю є збереження наскрізного шифрування: навіть після активації екстреного доступу всі дані залишаються захищеними.

Умови використання

Функція доступна для користувачів з платними тарифними планами Proton. Власники безкоштовних акаунтів можуть отримати доступ до Emergency Access, перейшовши на один із платних планів. Найбільш повний пакет Proton Unlimited включає цю функцію разом із преміум-можливостями всіх сервісів компанії.

Користувачі можуть налаштувати екстрений доступ вже зараз, увійшовши до свого акаунта Proton та обравши довірених контактів у відповідних налаштуваннях.

Emergency Access від Proton стає важливим інструментом для забезпечення безпеки цифрової спадщини в епоху, коли більшість важливої інформації зберігається в онлайн-сервісах.