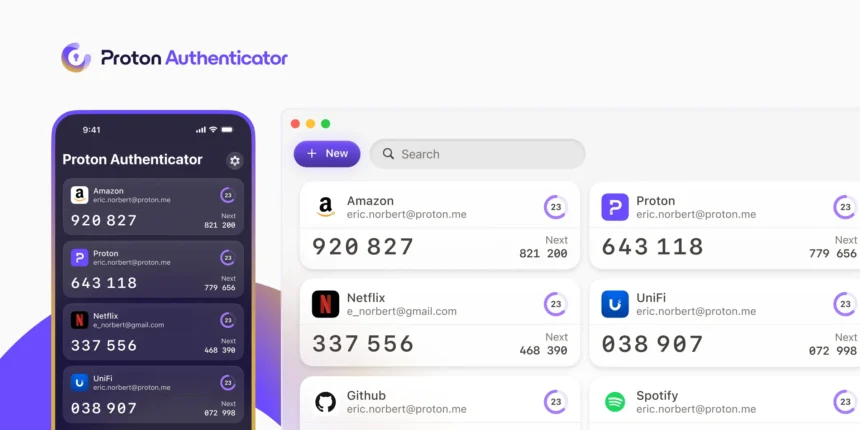

Творці Proton VPN випустили 2FA додаток, який доступний для всіх основних платформ. Proton Authenticator простий у використанні, елегантний і безкоштовний.

Якщо ви не використовуєте ключі допуску (passkeys), двофакторну автентифікацію (2FA) слід вважати обов’язковою для безпеки та конфіденційності. Коли ваш основний доступ до інтернету — це телефон, ви, ймовірно, користуєтесь такими інструментами як Authy або Google Authenticator.

Але що робити, коли ви працюєте на комп’ютері? Чим користуватися тоді?

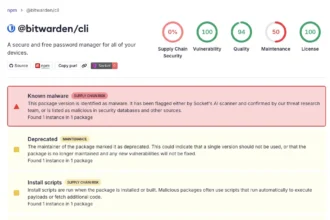

Існують варіанти, які з’явилися давно (наприклад, Bitwarden, Authy або Authenticator), а також є новий варіант від творців Proton VPN. Це рішення має назву Proton Authenticator і швидко стало одним з моїх улюблених додатків 2FA для настільних комп’ютерів.

Ви можете запитати: “Чому б просто не взяти телефон, коли потрібен код 2FA?” По-перше, коли я працюю на комп’ютері, ефективніше відкрити додаток безпосередньо на ньому. По-друге, іноді телефон може бути не під рукою, і я не хочу його шукати заради коду 2FA.

Новий Proton Authenticator доступний для Linux, macOS, Windows, Android, iOS та iPadOS.

Чому Proton Authenticator став моїм вибором

Що можна сказати про додаток 2FA? Він дозволяє створювати облікові записи, для яких ви матимете коди з обмеженим часом дії для додаткового рівня безпеки. Але що робить Proton Authenticator моїм новим основним інструментом для 2FA?

По-перше, я можу використовувати його не тільки на комп’ютері, але й на телефоні, і всі облікові записи, які я додав до додатку, синхронізуються між пристроями. Це важливо, коли я переходжу з комп’ютера на телефон (або навпаки) і не хочу перемикатися між різними додатками 2FA.

Ще одна причина — інтерфейс Proton Authenticator один з найкращих, які я використовував для 2FA. Він простий, елегантний і дуже зручний. Що ще краще, інтерфейс схожий як для настільної, так і для мобільної версії, тож освоївши одну, ви знатимете іншу.

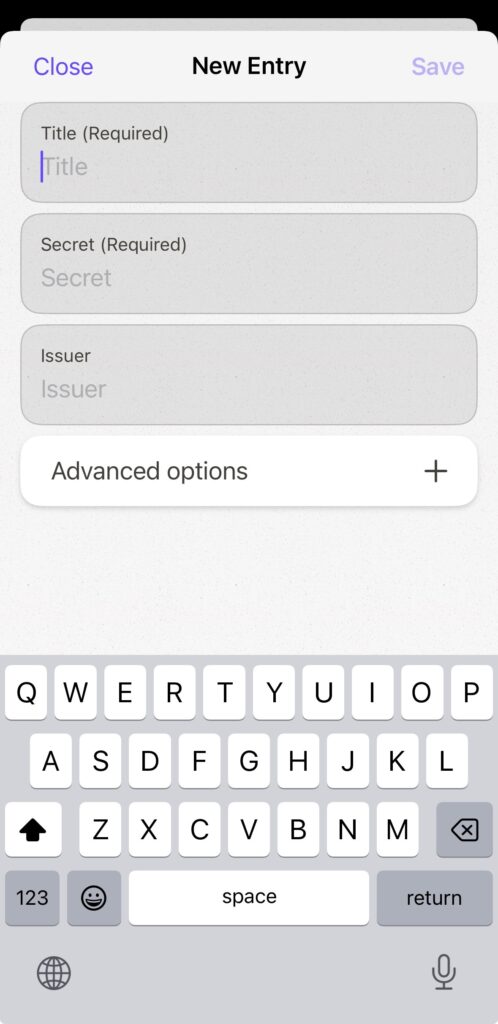

Proton Authenticator дуже простий у використанні. Натисніть “Додати”, щоб створити новий запис, заповніть необхідні поля (Назва, Секретний ключ та Видавець), натисніть “Зберегти код” — і готово. Єдина різниця між використанням настільної та мобільної версії полягає в тому, що в настільному додатку потрібно вручну вводити секретний ключ (зазвичай показаний під QR-кодом для вашого облікового запису), а мобільний додаток дозволяє сканувати QR-код камерою телефона.

Розширені можливості налаштування

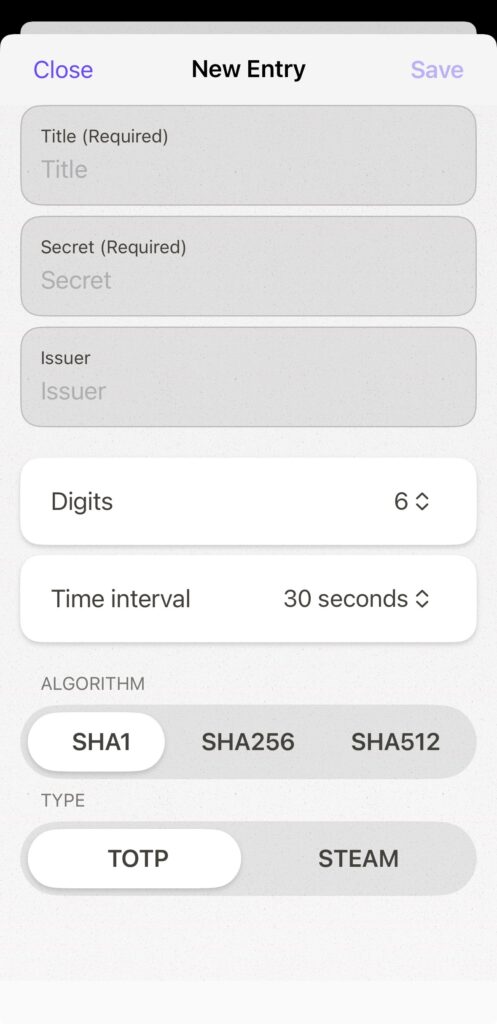

Під час створення нового запису ви також знайдете розділ “Розширені параметри” (Advanced options), який дозволяє налаштувати кількість цифр для коду (зазвичай 6), часовий інтервал дії кожного коду (за замовчуванням 30 секунд), алгоритм та тип (TOTP або STEAM — TOTP використовується найчастіше).

Параметри конфігурації

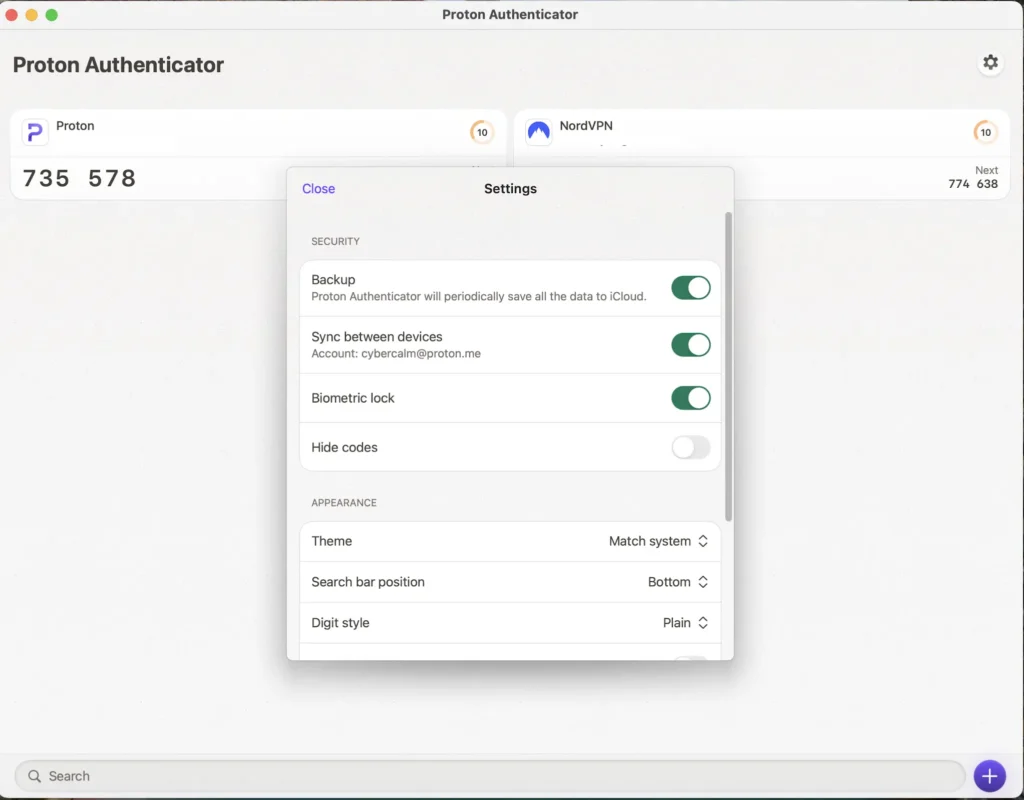

Proton Authenticator має кілька корисних опцій у налаштуваннях (натисніть значок шестерні в головному вікні).

У налаштуваннях можна увімкнути “Синхронізацію між пристроями” (за замовчуванням вимкнена), блокування додатку, приховування кодів (ви не бачитимете коди, але якщо натиснете на один з них, він скопіюється в буфер обміну), резервне копіювання, тему, стиль цифр, анімацію зміни коду, імпорт/експорт та параметри підтримки.

На мобільному пристрої також можна увімкнути біометричне розблокування, що є плюсом для безпеки.

Обліковий запис не обов’язковий

Ви можете користуватися Proton Authenticator безкоштовно (як на комп’ютері, так і на мобільному). Обліковий запис потрібен лише для синхронізації між пристроями. Навіть якщо ви використовуєте Proton Authenticator безкоштовно, в ньому немає реклами, додаток не відстежує вас і не ділиться телеметрією з компанією.

Якщо ви втомилися від поточного додатку 2FA, можете імпортувати всі записи в Proton Authenticator. Підтримуються такі додатки 2FA: Google Authenticator, Aegis Authenticator, Bitwarden Authenticator та LastPass Authenticator. На жаль, Authy та Microsoft Authenticator не підтримуються для цієї функції.

Встановлення

Встановлення Proton Authenticator просте:

- Linux: завантажте .deb або .rpm з офіційної сторінки завантаження та виконайте команду встановлення (наприклад,

sudo dpkg -i ProtonAuthenticator*.deb) - macOS та Windows: завантажте інсталятор, двічі клацніть на ньому та пройдіть простий майстер встановлення

- Android/iOS/iPadOS: знайдіть Proton Authenticator в магазині додатків вашого телефона та встановіть його

Після встановлення відкрийте додаток і почніть додавати облікові записи.

Я користуюся Proton Authenticator з моменту випуску версії 1.0 і поступово мігрую з Authy та Google Authenticator до свого нового улюбленого рішення за замовчуванням.