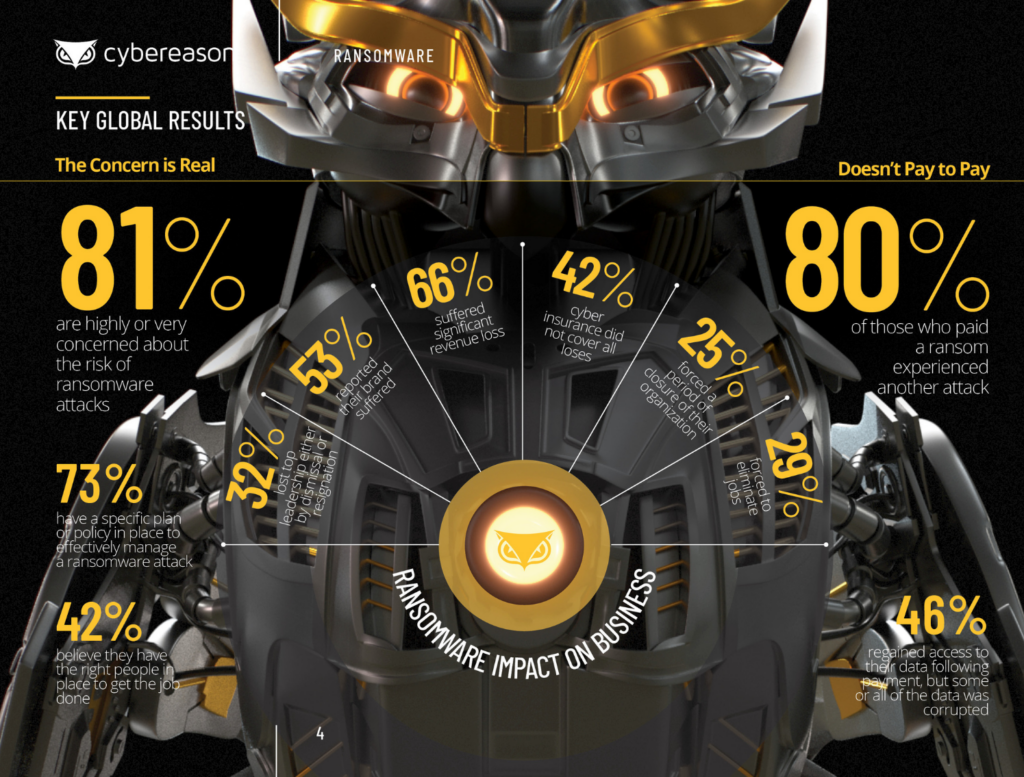

За даними дослідження компанії Cybereason, близько 80% організацій, які стали жертвами здирницького програмного забезпечення (ransomware) і погодились заплатити викуп хакерам, згодом зазнали повторних атак. Особливо тривожним є факт, що у половині випадків повторні атаки здійснювалися тими самими хакерськими групами.

Результати глобального дослідження

В опитуванні, проведеному фахівцями Cybereason, взяли участь 1263 експерти з кібербезпеки, які представляють компанії різного масштабу з семи країн: США, Великої Британії, Іспанії, Німеччини, Франції, ОАЕ та Сінгапуру.

46% організацій, які заплатили викуп, повідомили, що навіть після сплати змогли відновити лише частину своїх даних, причому значна частина інформації виявилася пошкодженою. Ще більш шокуючим є факт, що 25% респондентів зазначили, що їхні організації були змушені повністю припинити діяльність внаслідок руйнівного впливу атаки, незважаючи на сплату викупу.

Чому хакери повертаються

Експерти пояснюють, що висока ймовірність повторних атак зумовлена простою логікою з боку кіберзлочинців. Коли організація демонструє готовність платити викуп, вона фактично сигналізує хакерам:

- Компанія має фінансові ресурси для сплати значних сум

- Керівництво готове йти на перемовини з кіберзлочинцями

- Організація, ймовірно, не має надійних резервних копій даних

- Системи кібербезпеки компанії мають вразливості, які можна експлуатувати

Сплата викупу надає лише тимчасове вирішення проблеми. Якщо організація не встигає радикально поліпшити свої практики кібербезпеки після першої атаки, вона залишається привабливою мішенню для повторного нападу.

Рекомендації експертів

Фахівці з кібербезпеки наполегливо рекомендують:

- Створювати регулярні резервні копії даних за правилом 3-2-1 (три копії, на двох різних типах носіїв, з яких одна зберігається віддалено)

- Впроваджувати багаторівневий захист мережевої інфраструктури

- Регулярно оновлювати програмне забезпечення та операційні системи

- Проводити навчання персоналу щодо розпізнавання фішингових атак

- Розробити чіткий план реагування на інциденти до того, як атака станеться

Дослідження підтверджує давню позицію експертів та правоохоронних органів: сплата викупу хакерам не тільки не гарантує відновлення даних, але й суттєво підвищує ризик повторних атак у майбутньому.