Як з’ясувалось, багато людей сьогодні вважають, що TOR та VPN – це один і той же інструмент, але насправді TOR та VPN багато в чому відрізняються один від одного.

TOR (The Onion Router) і VPN (Virtual Private Network) – це два інструменти для забезпечення приватності та безпеки в Інтернеті, але вони працюють по-різному і мають різні застосування.

Що таке TOR

Якщо говорити про TOR, то основним принципом роботи даного інструменту є багаторівневість збереження даних. Деякі спеціалісти жартівливо називають TOR – цибулевим браузером, тому що так само, як і в різних шарах цибулі, дані користувачів проходять через кілька рівнів безпеки. Основне завдання, яке виконує TOR – це захист користувача від інструментів відстеження та моніторингу даних різних сайтів.

TOR – це безкоштовна мережа, що базується на добровільній участі користувачів, які використовують спеціальне програмне забезпечення для забезпечення приватності. Вона пропускає ваш трафік через різні вузли (ноди), кожен з яких шифрує вашу інформацію, утруднюючи відстеження вашого Інтернет-з’єднання.

Читайте також: Як користуватися браузером Tor і чому це потрібно

TOR має свою власну мережу, до якої можна отримати доступ за допомогою браузера. Як тільки Ви подасте запит на інформацію через браузер, він вибере випадковий вузол і буде підключений до нього. Якщо після цього вибрати інший випадковий вузол – це продовжиться. Оскільки весь цей процес відбувається випадковим чином, то існує дуже малий ризик потрапити під контроль різного аналізу трафіку.

TOR особливо корисний для більш глобальної анонімності, оскільки ваш трафік проходить через різні країни, що робить важчим відстеження вашої фізичної локації.

Використання TOR може сповільнити вашу Інтернет-швидкість через багаторазовий маршрутизаційний процес, а також не гарантує повної анонімності.

Переваги використання браузера TOR:

- TOR базується на розподіленій мережі, яку неможливо закрити будь-якою державною організацією. Це позбавляє користувачів від зловживання їх особистою інформацією, оскільки зберігає IP -адресу кожного. Без неї ніхто не може відстежувати, хто ви і де перебуваєте. Таким чином це рятує Вас від усіляких кіберзлочинів та хакерів.

- Передає дані через кілька шарів, тому є надзвичайно безпечним.

- Дуже простий у використанні.

Що таке VPN

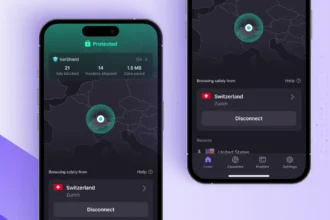

VPN – це приватна мережа, яка шифрує ваш трафік і маршрутизує його через сервер, розташований в іншій локації. Це дозволяє приховати вашу реальну IP-адресу, забезпечуючи конфіденційність і захист від перехоплення вашого трафіку.

VPN дозволяє користувачу змінювати IP-адресу свого пристрою за допомогою сервера VPN, а потім шифрує з’єднання між користувачем та сервером, що дозволяє йому отримати доступ до обмеженого вмісту, зберігаючи при цьому його конфіденційність та захищаючи його від відстеження даних.

Читайте також: Що таке блокувальники VPN: 6 способів їх уникнути та обійти

За допомогою VPN Ви можете легко замаскувати своє місцезнаходження і таким чином зробити вашу IP-адресу схожою на IP-адресу країни, до якої під’єднаний Ваш VPN -сервер.

VPN зазвичай пропонує швидше з’єднання і кращу пропускну здатність, оскільки використовує менше вузлів, ніж TOR. Він особливо корисний для захисту ваших даних під час користування незахищеними мережами Wi-Fi (наприклад, у кафе, готелях тощо), а також для отримання доступу до контенту, що обмежений географічно.

Переваги використання VPN:

- VPN дуже швидкий у порівнянні з TOR.

- TOR передає дані через кілька різних вузлів, що уповільнює перегляд, але у випадку VPN Ви під’єднані до одного VPN-сервера, що допомагає швидше переглядати дані.

- В Інтернеті доступно декілька програм VPN, які повністю безкоштовні.

- Оскільки частина програм VPN оплачується, фінансування допомагає у підтримці мережі VPN, забезпечуючи її безперебійну роботу, що робить її дуже надійною порівняно з мережею TOR.

Що краще використовувати звичайному користувачу?

Визначте, для чого вам потрібна анонімність або безпека в Інтернеті:

- Якщо ваша головна мета – анонімізація та анонімний доступ до Інтернету, то TOR може бути кращим варіантом.

- Якщо вам потрібен захист вашої приватності під час користування громадськими Wi-Fi мережами або ви хочете отримати доступ до заблокованого контенту, VPN буде більш практичним вибором.

Обидва інструменти можна комбінувати для ще більшої приватності та безпеки в Інтернеті, однак, зауважте, що ні TOR, ні VPN не гарантують 100% анонімності та безпеки.