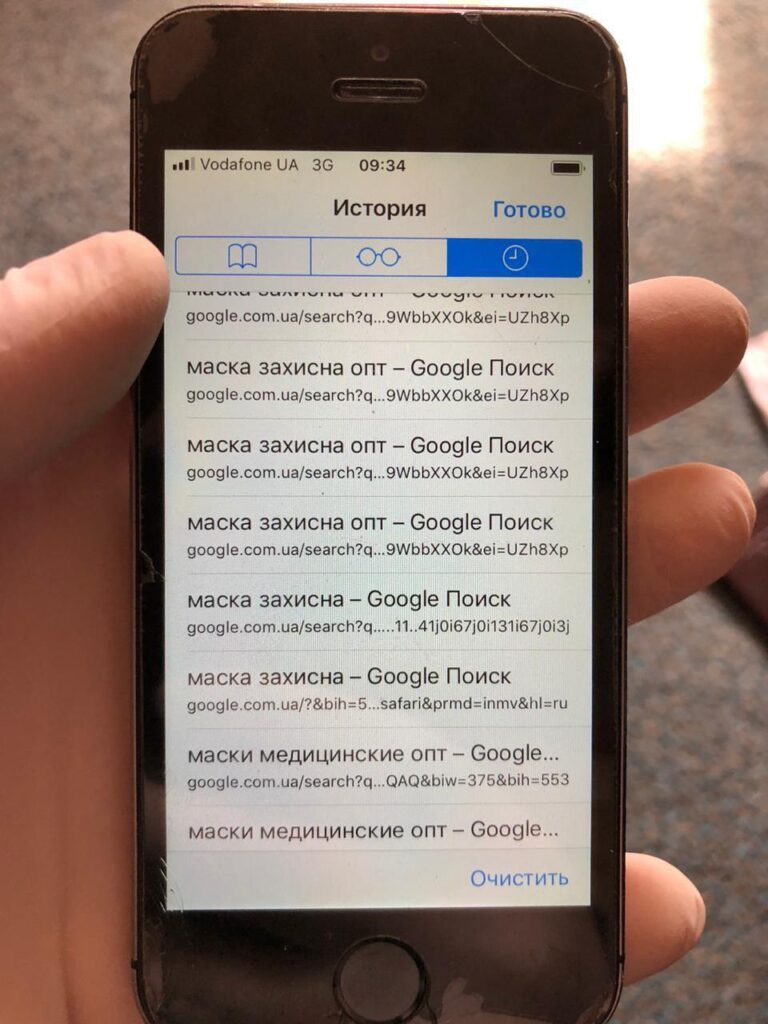

Шахраї з Хмельниччини розміщували в мережі Інтернет оголошення про продаж засобів індивідуального захисту і під приводом реалізації неіснуючих товарів ошукували громадян. У всіх випадках обов’язковою умовою купівлі товару була стовідсоткова передплата.

Про це йдеться у повідомленні Департаменту кіберполіції Національної поліції України.

Правоохоронці встановили, що до злочинної діяльності причетні троє осіб. Шахраї використовували так звані “оголошення-одноденки”, де розміщували інформацію про продаж медичних масок.

Після отримання замовлення та повної передплати зловмисники припиняли зв’язок з клієнтом. Розрахунок здійснювався за допомогою грошових переказів на рахунки, оформлені на підставних осіб. Збитки завдані громадянам становлять понад п’ятдесят тисяч гривень.

Правоохоронці провели обшуки за місцями мешкання учасників групи. За результатами вилучено велику кількість sim-карток, флеш накопичувачі, мобільні телефони та банківські картки.

За даним фактом відкрито кримінальне провадження за ст. 190 (Шахрайство) Кримінального кодексу України. Зловмисникам загрожує до трьох років ув’язнення.

Працівники кіберполіції звертають увагу громадян, що подібні шахрайські схеми не є поодинокими. Тому будьте уважними, здійснюйте купівлю товарів на перевірених ресурсах та використовуйте післяплату.

Також радимо звернути увагу на поради, про які писав Cybercalm, а саме:

ЯК ЗРОБИТИ ВАШУ ВІДЕОКОНФЕРЕНЦІЮ МАКСИМАЛЬНО БЕЗПЕЧНОЮ? ПОРАДИ

ЩО КРАЩЕ – “ВИМКНУТИ” ЧИ “ПЕРЕЗАВАНТАЖИТИ” КОМП’ЮТЕР? ПОРАДИ ЕКСПЕРТІВ

ЯК ЗРОБИТИ ВІДДАЛЕНИЙ РЕЖИМ РОБОТИ ПІД ЧАС КАРАНТИНУ БЕЗПЕЧНИМ? ПОРАДИ

ФІШИНГ ТА СПАМ: ЯК РОЗПІЗНАТИ ІНТЕРНЕТ-ШАХРАЙСТВА, ПОВ’ЯЗАНІ З COVID-19?

АПГРЕЙД ВАШОГО КОМП’ЮТЕРА: 5 КОМПЛЕКТУЮЧИХ, ЯКІ ВАРТО ОНОВИТИ В ПЕРШУ ЧЕРГУ

На час карантину під час Вашої роботи вдома існує більша загроза бути підданим кіберзламу, ніж би Ви виконували завдання в офісі. Щоб зменшити ризики інфікування шкідливими програмами та підвищити безпеку віддаленого доступу, дотримуйтесь наступних правил.

Нагадаємо, компанії Apple і Google об’єдналися, щоб створити систему відстеження контактів з хворими коронавірусом на iOS і Android.

Також понад 300 облікових записів Zoom виявили на одному з форумів у Даркнеті, де викладаються та продаються різні особисті дані.

Якщо Ваш смартфон потрапить до чужих рук, уся Ваша конфіденційна інформація може бути використана у зловмисних цілях. Саме тому важливо потурбуватися про безпеку своїх даних задовго до втрати чи викрадення телефону.

Як запевняють в Apple, користувач в масці не може пройти аутентифікацію за допомогою сканера особи Face ID, проте фахівці з Tencent Xuanwu Lab довели зворотне.