Windows 10 є найпопулярнішою операційною системою в середовищі кіберзлочинців. Це означає, що користувачам Windows потрібно максимально посилити захист свого ПК, щоб залишатися в безпеці. “Безпечний вхід в систему” є додатковим компонентом на екрані авторизації ОС Windows. Як увімкнути або вимкнути цю функцію, дізнайтесь зі статті.

“Безпечний вхід” призначений для того, щоб приховати форму введення логіна, поки Ви не введете певне клавіатурне поєднання. Тільки після цього, Ви зможете вказати PIN або ввести пароль.

Дана захисна функція спрямована для боротьби з шкідливими програмами. Шкідливий код може працювати у фоновому режимі і підробляти екран авторизації Windows 10 з метою перехоплення Ваших облікових даних. Оскільки додатки та програми, як правило, не мають доступу до команди Ctrl+Alt+Del, Ви можете обійти підроблений екран входу в систему за допомогою функції безпечного входу, яка активується даними клавіатурним поєднанням.

Безпечний вхід в систему через команду Netplwiz

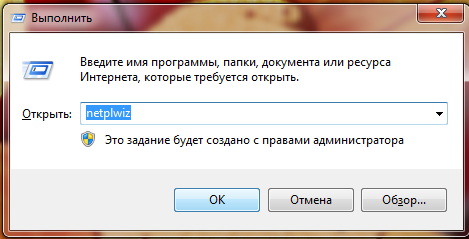

- Запустіть вікно “Виконати“, натиснувши Win+R і введіть команду netplwiz в текстове поле, потім натисніть “ОК“.

- Отримати доступ до панелі “Облікові записи користувачів“, можна також ввівши запит netplwiz в рядку пошуку в панелі завдань або меню “Пуск” і вибравши опцію “Виконати команду“.

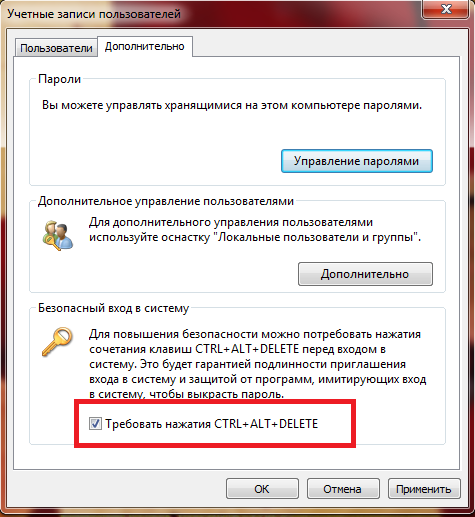

- На екрані відкриється панель “Облікові записи користувачів“. Потрібно перейти на вкладку “Додатково” (якщо не вона відкрилася відразу). Відзначте галочку “Вимагати натискання CTRL+ ALT+DELETE в розділі “Безпечний вхід в систему” для включення безпечного входу або зніміть галочку, щоб відключити його.

- Натисніть кнопку “Застосувати“, а потім “OK“.

Використовуємо локальні політики безпеки

Це ще один, більш трудомісткий метод активації безпечного входу. Використовуйте цей метод, якщо Ви не звикли до найпростішим рішенням, але не хочете працювати з системним реєстром.

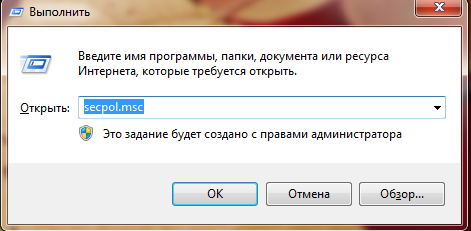

- Запустіть вікно “Виконати“, натиснувши Win+R і введіть команду secpol.msc в текстове поле, потім натисніть “ОК“.

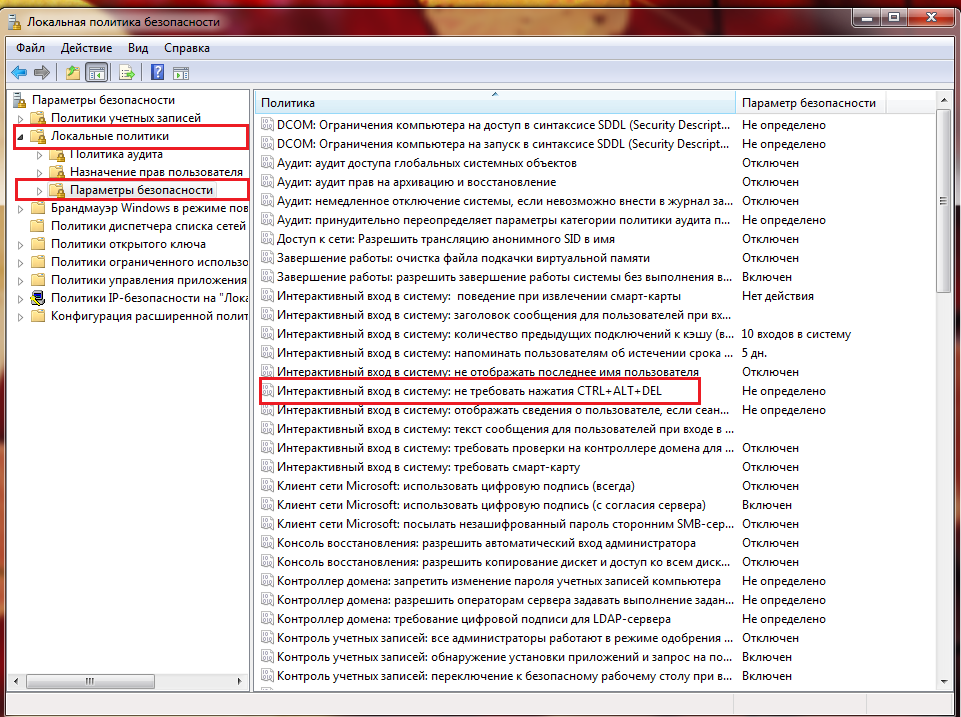

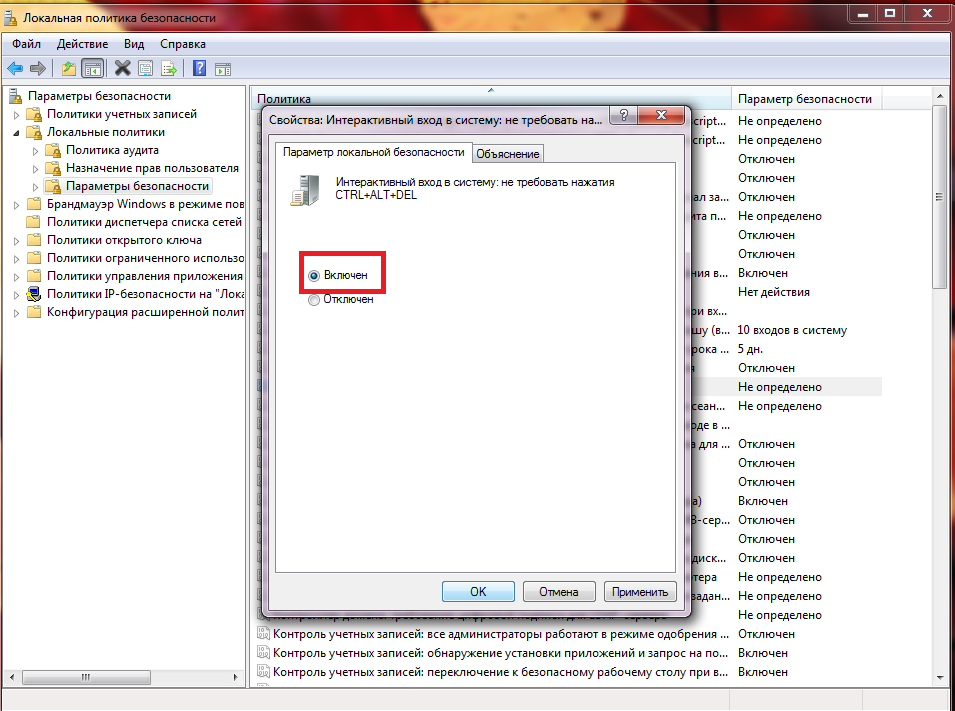

- Відкриється вікно “Локальна політика безпеки“. Потрібно розкрити категорію “Локальні політики” в списку і потім вибрати підпапку “Параметри безпеки“. Потім в правій частині вікна потрібно знайти запис “Інтерактивний вхід в систему: не вимагати натиснення CTRL + ALT + DELETE“.

- Клацніть двічі на записі, щоб відкрити панель “Властивості“. За замовчуванням відкриється вкладка “Параметри локальної безпеки“. Встановіть мітку перемикач у відповідне положення “Увімкнено” або “Вимкнено“. Натисніть кнопку “Застосувати“, а потім “ОК“.

Використовуємо системний реєстр

Якщо Ви хочете вибрати найскладніший шлях, то можна домогтися того ж результату за допомогою маніпуляцій з системним реєстром. Головне пам’ятати, що будь-які зміни системного реєстру можуть викликати проблеми стабільності системи. Даний варіант підходить досвідченим користувачам ПК.

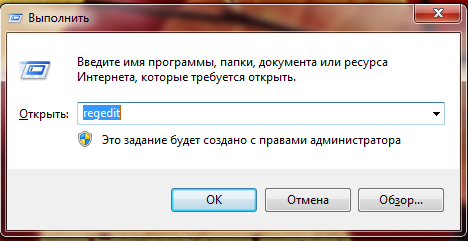

- Запустіть вікно “Виконати“, натиснувши Win+R і введіть команду regedit в текстове поле, потім натисніть “ОК“.

- Отримати доступ до редактора реєстру, можна також ввівши запит regedit в рядку пошуку в панелі завдань або меню “Пуск” і вибравши запропонований додаток.

- У редакторі реєстру потрібно перейти по шляху: HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows NT\CurrentVersio

- В папці CurrentVersion виберіть підпапку Winlogon і знайдіть ключ DisableCad. Відкрийте його для редагування значень.

Примітка: якщо ключ DisableCad не знайдено в Winlogon, клікніть правою кнопкою миші і виберіть Створити> Параметр DWORD (32-біт). Назвіть параметр DisableCad і задайте відповідне значення. - У вікні “Зміна параметра DWORD (32-біт)” змініть встановлене значення на одне з наступних:

Для включення=0

Для відключення=1 - Натисніть кнопку “ОК“, щоб завершити редагування. Перезавантажте комп’ютер, щоб зміни вступили в силу.

Компанія Microsoft оголосила, що розширена підтримка для Office 2010 буде діяти до 13 жовтня 2020 року. Після цієї дати офісний пакет версії 2010 більше не буде отримувати оновлення безпеки.

Довгоочікуваний iPhone для масового сегмента ринку можуть таки запустити. Так вважає аналітик з розвитку високих технологій Мін Чі Куо, прогнози якого щодо Apple справджувалися у більшості випадків.

Після поновлення macOS з версії Mojave до Catalina багато користувачів зіткнулися з частковим або повним видаленням даних програми “Пошта”. Про це в своєму блозі розповів розробник плагінів EagleFiler і SpamSieve для додатка “Пошта” в macOS Майкл Цай.

Згідно з повідомленнями, блокування облікового запису настає приблизно через 30 хвилин після повідомлення про фейкові екаунти в Facebook. Судячи з усього, не має значення, про які екаунти йдеться, оскільки вони варіюються від повідомлень про померлих членів сім’ї до екаунтів знаменитостей і політиків

Оновлення прошивок маршрутизаторів мають дуже важливе значення для безпеки. У типових сценаріях використання бездротовий роутер є єдиним пристроєм, підключеним безпосередньо до Інтернету. Як перевірити, чи Ваш роутер досі підтримується виробником і для нього доступні оновлення безпеки, дізнайтесь зі статті.