В умовах швидкого розвитку цифрових технологій та зростання часу, який діти проводять онлайн, особливо після пандемії COVID-19 та під час війни в Україні, питання онлайн-безпеки стає критично важливим. В Україні 71,8% населення користуються Інтернетом, з них майже чверть (18,9%) – це діти, що робить їх потенційними мішенями для онлайн-злочинців.

Що таке грумінг?

Онлайн-грумінг — це процес встановлення дорослими особами дружніх та довірливих відносин з неповнолітніми через Інтернет з метою подальшого сексуального насильства, отримання інтимних матеріалів, шантажування або залякування. Онлайн-грумінг — це процес комунікації із дитиною в інтернеті, під час якого злочинці налагоджують довірливі стосунки із дитиною з метою сексуального насильства над нею у реальному житті чи онлайн.

Для грумінгу зловмисники використовують різноманітні онлайн-платформи:

- Соціальні мережі (Instagram, TikTok, Facebook, Telegram)

- Ігрові платформи з чатами (Minecraft, Fortnite, Roblox, Discord)

- Мессенджери (WhatsApp, Viber, Telegram)

- Електронну пошту

- Спеціалізовані сайти знайомств

- Навчальні платформи

Статистика та актуальна ситуація

Останні дослідження показують тривожну тенденцію зростання випадків онлайн-грумінгу. За останній рік майже кожна четверта дитина в Україні отримувала прямий запит в онлайн-просторі щодо відправлення нею фото- або відео- матеріалів інтимного характеру. Міжнародні дослідження показують, що майже половина всіх дітей онлайн (40%) мали контакти з кимось, хто, на їхню думку, намагався «завоювати їхню довіру і маніпулювати ними».

Як працюють грумери?

Зловмисники використовують складні психологічні тактики:

Етап 1: Вибір жертви

- Шукають дітей з відкритими профілями в соціальних мережах

- Аналізують публікації для виявлення вразливостей (проблеми в сім’ї, самотність, низька самооцінка)

Етап 2: Встановлення контакту

- Використовують фальшиві профілі, часто видаючи себе за однолітків

- Пропонують роботу моделлю, участь у конкурсах

- Проявляють надмірну увагу та розуміння

Етап 3: Завоювання довіри

- Слухають проблеми дитини, пропонують поради

- Дарують віртуальні або реальні подарунки

- Створюють враження “особливих” відносин

Етап 4: Ізоляція

- Переконують тримати стосунки в таємниці

- Поступово відокремлюють від друзів та родини

- Формують залежність від їхньої уваги

Етап 5: Експлуатація

- Просять інтимні фото або відео “для підтвердження довіри”

- Використовують отримані матеріали для шантажу

- Намагаються організувати зустріч в реальному житті

Мета грумерів

Основні цілі онлайн-грумерів включають:

- Отримання фото та відео інтимного характеру

- Сексуальна експлуатація в онлайн-форматі

- Організація зустрічей для фізичного насильства

- Торгівля дітьми

- Фінансове шахрайство через батьківські картки

Як розпізнати грумінг?

Тривожні сигнали в поведінці дитини:

- Приховування онлайн-активності

- Несподівані подарунки без пояснення джерела

- Зміна настрою після користування інтернетом

- Страх або тривога при отриманні повідомлень

- Відмова обговорювати нових “друзів” в мережі

- Секретні розмови по телефону

Тривожні ознаки в спілкуванні:

- Надмірна увага та компліменти від незнайомців

- Питання про особисте життя, сімейні проблеми

- Прохання про фото, особливо особистого характеру

- Пропозиції зустрітися “таємно”

- Подарунки або пропозиції грошей

- Прохання тримати спілкування в секреті

Як захистити дітей від грумерів

Для батьків:

1. Створення довірливих відносин

- Регулярно розмовляйте з дитиною про її онлайн-активність

- Цікавтеся новими знайомствами в мережі

- Не засуджуйте, а підтримуйте відкритий діалог

2. Освіта та інформування

- Пояснюйте ризики онлайн-спілкування віковим способом

- Обговорюйте реальні випадки (без залякування)

- Навчайте критично оцінювати онлайн-контент

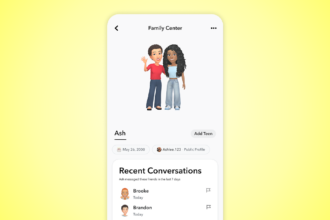

3. Технічні заходи

- Використовуйте батьківський контроль (але не покладайтеся лише на нього)

- Регулярно перевіряйте налаштування приватності в соцмережах

- Встановлюйте спільні правила користування інтернетом

4. Встановлення правил Чітко визначте, коли можна:

- Публікувати фотографії (обговоріть допустимий контент)

- Надавати особисту інформацію (адреса, школа, номер телефону)

- Повідомляти про своє місцезнаходження в реальному часі

- Спілкуватися з незнайомцями онлайн

Для дітей та підлітків:

Золоті правила безпеки:

- Ніколи не надавайте особисту інформацію незнайомцям

- Не надсилайте фото, якими б довірливими не здавалися ваші співрозмовники

- Негайно повідомляйте батькам про підозрілі прохання

- Пам’ятайте: в мережі люди можуть бути не тими, за кого себе видають

- Не зустрічайтеся з онлайн-знайомими без дозволу та присутності батьків

Що робити, якщо сталося найгірше?

Негайні дії:

- Зберігайте спокій та не звинувачуйте дитину

- Зберігайте всі докази (скріншоти, повідомлення)

- Заблокуйте зловмисника на всіх платформах

- Зверніться до правоохоронних органів

Куди звертатися в Україні:

- Національна поліція: 102

- Гаряча лінія “Ла Страда-Україна”: 0 800 500 335 (з мобільного або стаціонарного) або 116 123 (з мобільного)

- Кіберполіція України: Система електронного звернення громадян

- Національна гаряча лінія з попередження домашнього насильства: 1547

Психологічна підтримка

Якщо дитина стала жертвою грумінгу, важливо:

- Забезпечити професійну психологічну допомогу

- Підтримувати дитину, не звинувачувати її

- Пам’ятати, що відновлення потребує часу

- Поступово відновлювати довіру до онлайн-середовища

Будь-які правила та обмеження часто викликають негативну реакцію з боку підлітків. Саме тому кращий варіант — це пошук балансу між використанням інструментів для контролю онлайн-активності юних користувачів та налагодженням хороших та відкритих стосунків з дітьми.

Висновки

Онлайн-грумінг — це серйозна загроза, яка потребує комплексного підходу. Найефективніший захист — це поєднання технічних засобів, освіти та, найголовніше, відкритого діалогу між батьками та дітьми. Пам’ятайте: мета не в тому, щоб заборонити дитині користуватися інтернетом, а в тому, щоб навчити її робити це безпечно.

У сучасному цифровому світі важливо не лише захищати дітей, але й надавати їм інструменти для самозахисту. Тільки через розуміння, довіру та постійний діалог ми можемо створити безпечне онлайн-середовище для наших дітей.