Здається, вже всі знають, що таке QR-код, але мало хто знає, як він з’явився, де застосовується і які особливості має.

У той же час цей нехитрий квадратик з візерунком не просто є актуальним носієм інформації, але і має всі шанси стати дуже перспективним засобом донесення інформації до людини майбутнього.

Хто придумав QR-код

Історія цього на перший погляд простого візерунка почалася рівно чверть століття тому в Японії. Розробкою займалася компанія Denso-Wave. Зараз позначення “QR code” є зареєстрованим товарним знаком DENSO Corporation, проте, його використання не обкладається будь-якими ліцензійними відрахуваннями. Крім цього, самі QR коди описані і опубліковані в якості стандартів ISO.

Розшифровка QR дуже проста. Дві такі звичні літери означають “Quick Response”. Тобто QR код можна назвати кодом швидкого реагування (або моментального відгуку). Зараз це як ніколи відображає суть, так як для сканування не потрібно ніяких спеціальних приладів. Досить піднести до коду смартфон і можна отримати всю необхідну інформацію.

Спочатку код розроблявся для автомобільної промисловості, але поступово почав виходити за її межі. Справжній прорив стався з появою в широкому доступі смартфонів з хорошою камерою. Саме тоді почали з’являтися інформаційні та рекламні коди, зроблені за технологією QR.

Технічні особливості

QR коди бувають різних версій і в залежності від них мають різний розмір. Від 21 на 21 пікселя без урахування полів в першій версії до 177 на 177 пікселів в сороковій версії.

Існує 4 основних типи кодувань. Серед них цифрова (для шифровки цифр), алфавітно-цифрова (цифри і символи), байтовая (дані) і кандзі, призначена для роботи з ієрогліфами.

Для виправлення помилок у QR-коді, в разі його пошкодження або нанесення додаткових малюнків, використовується код Ріда-Соломона з 8-бітовим кодовим словом. Існує чотири рівні надмірності (7%, 15%, 25% і 30%). Є й інші складні ступені захисту від помилок зчитування. Особливу важливість вони знаходять в разі роботи з платіжними та ідентифікаційними системами. Однією з таких ступенів є перебір всіх можливих варіантів зчитування з підрахунком штрафних балів за особливими правилами для кожного з них. В результаті вибирається найвдаліший варіант, який і приймається за істинний.

Переваги QR кодів

Головною перевагою QR коду є його “місткість”. Цей тип коду є двовимірним на відміну від одновимірного штрих-коду. Свого часу перехід від “смужок” до “квадратиків” був обумовлений саме необхідністю шифрувати в кодах більше інформації.

Стандартний QR код може нести в собі до 4000 символів. Це дозволяє зашифрувати не тільки пару десятків символів інвентарного номера товару в магазині, але навіть цілі тексти, довгі реферальні посилання і багато іншого. Є навіть можливість шифрування JPEG, GIF і PNG. Правда, для цього вони повинні бути розміром не більше 4 КБ, а це дуже мало. Для передачі зображень куди простіше зашифрувати посилання і розмістити на спеціальній сторінці будь- зображення.

Основною перевагою QR кодів є їх перспективність. З кожним днем вони з’являються навколо нас все частіше і частіше. Багато рекламних компанії переведені на цей код. Уже зараз цілком нормально йти по вулиці і зустріти QR код на стовпі або стіні. В цьому випадку, правда, варто бути обережним, так як ніхто не знає, куди він веде. Але, якщо ви бачите код на великому плакаті в магазині, на ТБ або на упаковці товару, його можна сміливо сканувати.

Micro QR code

Крім основного типу QR коду, останнім часом почав набирати популярність Micro QR. Основною перевагою є більша ефективність. У самому коді використовується тільки одна мітка позиціонування, на відміну від трьох в великому варіанті (великі квадрати по кутах). Це дозволяє вивільнити додатковий простір, не переживаючи за помилки зчитування.

Крім цього, в Micro QR зменшений розмір вільного простору. У звичайному варіанті має використовуватися 4 модуля вільного простору, а в Micro QR тільки два. Вільним полем є чиста ділянка за межами зображення коду, а модулями – один елемент (квадратик) всередині самого коду. Тобто зменшення вільного простору дозволяє розмістити код більш красиво і знову ж заощадити місце.

Незвичні способи застосування

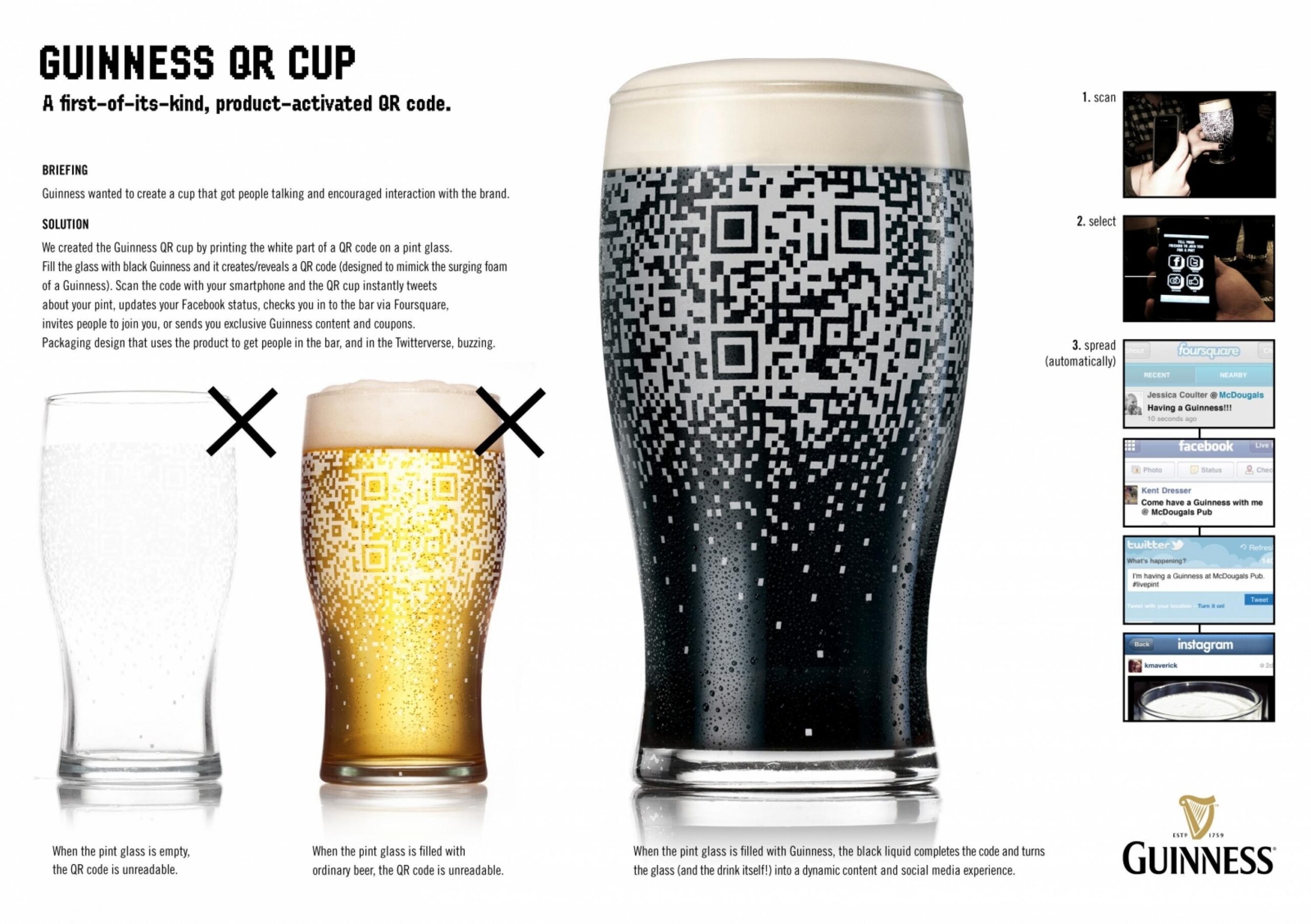

Креативщики з Guinness вирішили внести сучасні нотки в таку стару справу, як пивоваріння. Так, на келихи пива наноситься QR код, який видно тільки при наповненні ємності темним пивом Guinness. Коли стакан порожній або наповнений звичайним світлим пивом, код прочитати не вийде. Якщо покупець все ж зчитав код, він отримує доступ на спеціальну сторінку з промокодом і іншою цікавою інформацією.

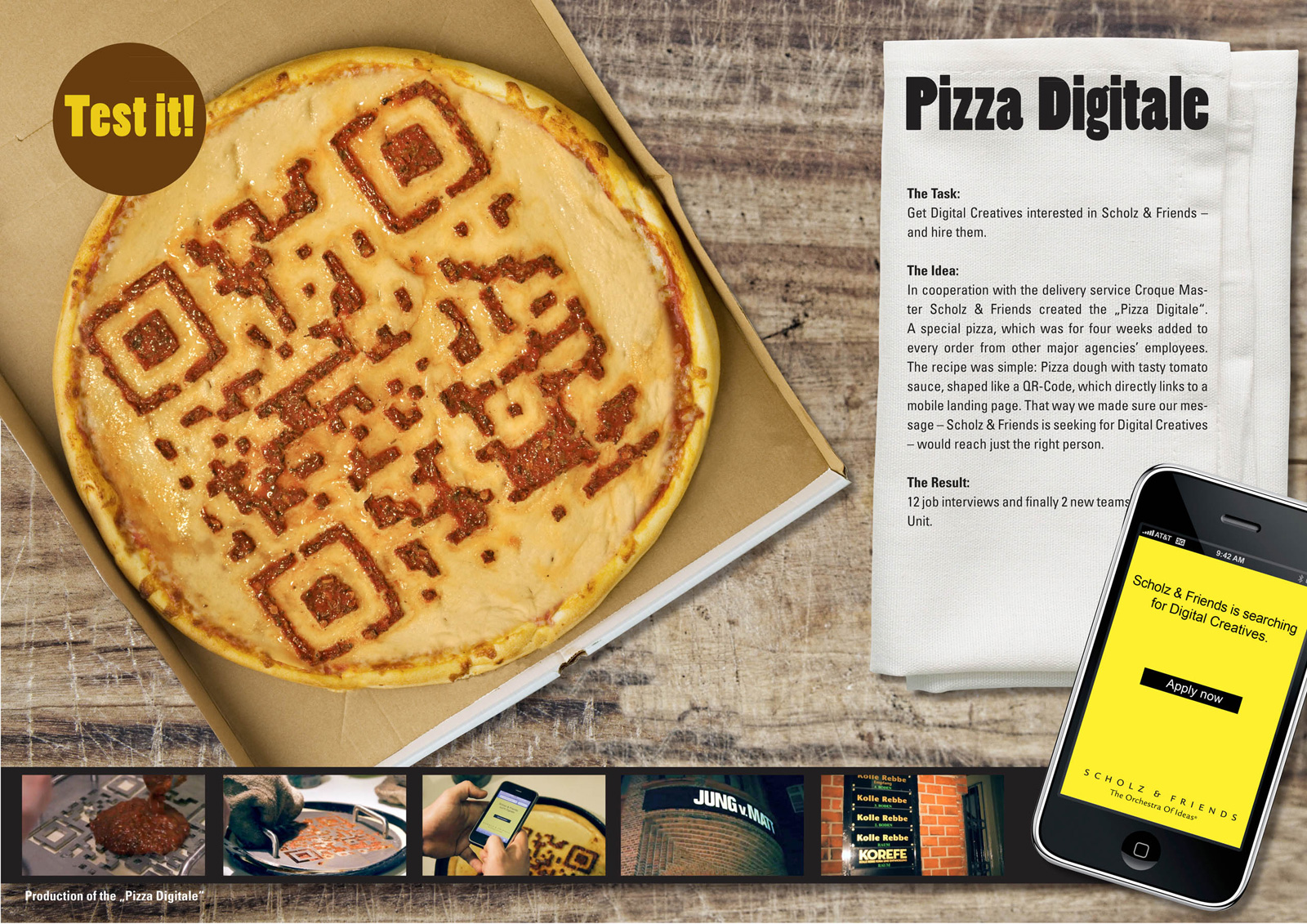

Деякі кулінари наносять QR на продукти. У підсумку, покупець може ознайомитися з історією тістечка, дізнатися більше про заклад або отримати інформацію про майбутні акції. Але деякі йдуть далі. В рамках кампанії одного з рекрутингових агентств, молодим фахівцям, яким хотіли запропонувати роботу, відправляли піцу з нанесеним на неї QR кодом із пропозицією.

Зустрічаються QR коди і в архітектурі. Так, наприклад, на даху офісу Facebook красується великий QR код, який можна легко прочитати на знімках з повітря. Застосовано QR і в проекті бізнес-центру в Дубаї. Весь фасад будівлі повинен бути покритий “інформативними квадратиками”.

Ще одним прикладом креативу можуть служити футболісти клубу “Бромлі”, які під час матчу кубка Англії вийшли на поле з поголеними на голові QR-кодами. Сканування кодів вело на сайт букмекерської контори. .

У Кореї є один дуже незвичайний супермаркет, в якому на полицях не вартість товару. Замість цього на стовпи і стіни нанесені фотографії реальних полиць, на яких стоять такі ж несправжні товари. Людина ходить між цих полиць, вибирає те, що їй потрібно, сканує QR код і все. На виході він сканує QR код для оплати і передачі своєї адреси для доставки товарів додому. Це зайвий доказ того, що QR коди потрібні для того, щоб ми могли спілкуватися з комп’ютером на одній мові.

Звичайні способи використання

Серед основних можна назвати оплату товарів і послуг населенням азіатських країн. У Китаї майже всі оплачують покупки за допомогою вбудованих можливостей багатофункціонального додатка WeChat. З його допомогою оплачуються товари на касі, презентують подарунки через коди (у китайців дуже поширені так звані “червоні конверти”) і навіть подається милостиня міським жебракам.

Згідно даним iResearch, обсяг мобільних платежів в Китаї в 2018 році склав 72,1 трильйона юанів або приблизно 10 трильйонів доларів. Левову частку з цього склали саме платежі за допомогою QR-кодів.

Широкому поширенню такого виду оплати посприяла китайська компанія Inspiry, яка в 2003 році винайшла швидкий спосіб зчитування кодів. Правда, на початку нульових оплата все одно проходила тільки протягом 15-20 секунд. Згодом труднощі подолали і прискорили процес. Для порівняння, з 2011 року воно зросло майже в 1000 разів і щороку зростає не менше, аніж на чверть.

В цей же час в Європі і США люди значно рідше стикаються з QR кодами. Наприклад, за даними опитувань в США, тільки 20 відсотків продавців знає як ними користуватися і приблизно така ж кількість людей хоч раз в житті сканувати QR код. Певні спроби просування є, але вони дуже слабкі і полягають лише в розміщенні спеціальних позначок на пам’ятках архітектури, в громадських місцях і на рекламних матеріалах.

Винятками є поодинокі випадки, на зразок австралійського бренду UGG і американської компанії Sennheiser, які реалізували перевірку справжності на основі QR коду. Після відкриття упаковки покупцеві пропонується просканувати код. Якщо його немає або система видала помилку, покупець може повернути товар в магазин, так як він є контрафактним.

Способи створити QR код

В наш час немає, напевно, нічого простішого створення QR коду. Для цього існує маса сервісів і сайтів, які швидко і без реєстрації дозволяють згенерувати потрібний код і завантажити його для друку або відправлення комусь. Наводити приклади у великій кількості немає сенсу, досить просто вбити в пошуку “генератор QR коду” і отримати потрібний результат у вигляді сайту або додатка.

Зверніть увагу, що Intel збирається видалити завантаження для старих апаратних компонентів з офіційного сайту. Хоча компанія не робила офіційної заяви з приводу видалення драйверів, багато користувачів помітили попередження при спробі завантажити окремі екземпляри програмного забезпечення. Тому якщо Ви використовуєте старе обладнання Intel, Вам слід якомога швидше завантажити оновлення BIOS і драйвери на свій пристрій.

До речі, для безпечного збереження даних давно радять використовувати менеджер паролі – наприклад, 1Password, LastPass або Bitwarden. Але сучасні веб-браузери також мають вбудовані менеджери паролів. Здавалося б, навіщо встановлювати інший? Як виявилося, є багато вагомих причин уникати вбудованого інструменту управління паролями для браузера.

Також Microsoft працює над реалізацією в майбутніх випусках Windows 10 протоколу “DNS поверх HTTPS” (DNS over HTTPS, DoH). Протокол DoH дозволяє виконувати дозвіл DNS поверх зашифрованого HTTPS-з’єднання, а DoT шифрує і “упаковує” DNS-запити через протокол Transport Layer Security (TLS). Додавши DoH в Windows 10 Core Networking, Microsoft прагне посилити захист приватності користувачів в Інтернеті шляхом шифрування всіх їх DNS-запитів.