Ви коли-небудь забували свій пароль або були заблоковані у своєму поштовому акаунті? Це дуже неприємна ситуація. Саме в таких випадках резервна електронна пошта може стати справжнім порятунком.

КЛЮЧОВІ ТЕЗИ

- Резервна електронна пошта має вирішальне значення для відновлення доступу до вашого основного облікового запису електронної пошти, якщо ви забули пароль.

- Налаштуйте свою резервну електронну пошту за допомогою надійних провайдерів, таких як ProtonMail, використовуйте надійні унікальні паролі та увімкніть двофакторну автентифікацію.

- Зберігайте електронну адресу для відновлення в таємниці, регулярно перевіряйте її та отримуйте доступ до неї з окремого пристрою для додаткової безпеки.

Що таке резервна електронна пошта і чому вона така важлива?

Резервна електронна пошта – це запасний метод доступу до вашого основного акаунта на випадок, якщо ви заблокуєте його, забудете пароль або якщо хакер або інші зловмисники отримають контроль над вашим акаунтом.

Втрата доступу до основної поштової скриньки ніколи не є ідеальним варіантом, але прив’язана адреса відновлення гарантує, що ви зможете відновити облікові дані та увійти в систему. Це також означає, що всі сповіщення системи безпеки про ваш обліковий запис потрапляють на другу адресу, і ви завжди будете знати про потенційні проблеми.

Деякі провайдери додатково використовують адресу відновлення під час перевірки важливих оновлень. Якщо ви вносите суттєві зміни до налаштувань, вони можуть надіслати повідомлення з підтвердженням на цю вторинну поштову скриньку для безпеки.

Як налаштувати email для відновлення

Коли справа доходить до налаштування резервної адреси електронної пошти для відновлення облікового запису, є кілька різних варіантів на вибір. Ви можете створити нову адресу в іншого провайдера, ніж ваш основний, наприклад, використовувати Gmail як повсякденну адресу, а Outlook – як резервну. Або, якщо у вас вже є інша адреса від вашого основного постачальника послуг електронної пошти, ви можете скористатися нею. Ви також можете розглянути можливість створення спеціальної аварійної адреси у провайдерів, що спеціалізуються на безпеці, таких як ProtonMail або Tutanota. Інший підхід – використання власної доменної пошти, яка дає вам більше контролю над налаштуваннями електронної пошти.

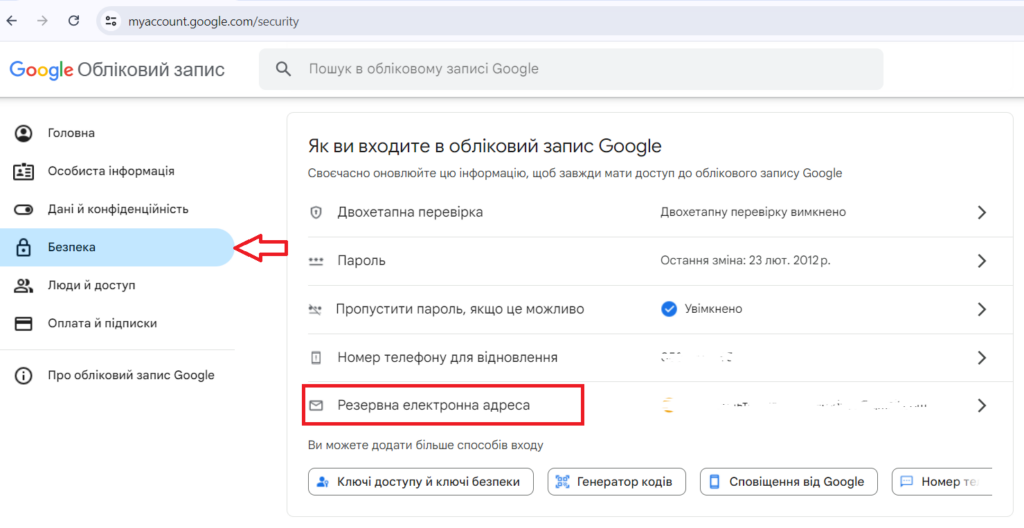

Щоб налаштувати email для відновлення, вам зазвичай потрібно перейти до налаштувань безпеки вашого акаунта і додати альтернативну адресу у відповідне поле. Наприклад, у Gmail ви можете знайти поле відновлюваної адреси на сторінці «Безпека» вашого акаунта.

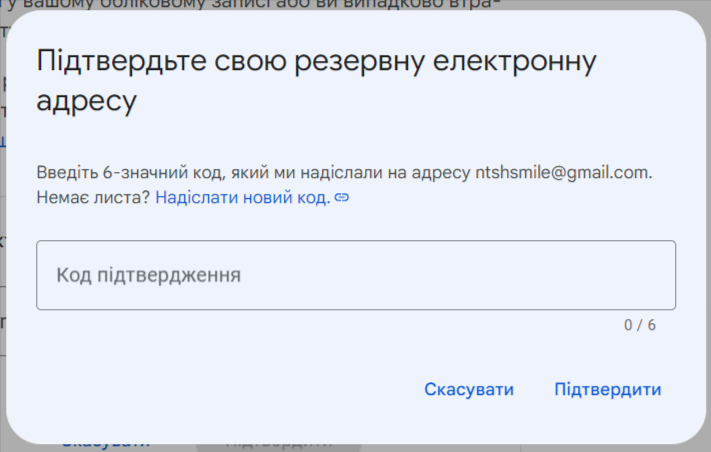

Щойно ви додасте адресу для відновлення, Gmail надішле на неї код підтвердження. Шукайте у своїй поштовій скриньці повідомлення з шестизначним кодом. Скопіюйте та вставте цей код у поле для підтвердження і натисніть «Підтвердити», щоб підтвердити, що ви є власником обох адрес.

При виборі адреси електронної пошти для відновлення акаунта головним пріоритетом має бути її безпека. Дуже важливо використовувати унікальний, дуже надійний пароль для цієї адреси, який відрізняється від усіх інших, які ви використовуєте. Переконайтеся, що ви ввімкнули двофакторну автентифікацію, якщо ваш поштовий провайдер пропонує її. Ми не рекомендуємо використовувати будь-які очевидні особисті дані в самій адресі електронної пошти, такі як день народження або повне ім’я.

Зберігайте адресу для відновлення як приватну – не використовуйте її для звичайних листів або випадкових реєстрацій на сайтах. Крім того, регулярно перевіряйте її, щоб переконатися, що акаунт залишається активним і доступним у надзвичайних ситуаціях. І ще одне: можливо, ви захочете отримати доступ до цієї адреси з іншого пристрою або браузера, ніж ваш основний акаунт, щоб створити ще один рівень безпеки між двома акаунтами.