Якщо зловмисник отримав фізичний доступ до пристрою, дані на незашифрованому диску практично незахищені. VeraCrypt — безкоштовна програма з відкритим кодом для Windows, macOS і Linux — є стандартом де-факто для надійного шифрування даних у стані спокою. Актуальна версія — 1.26.20, випущена у лютому 2025 року.

Звідки з’явився VeraCrypt

Програму розробила французька компанія IDRIX у 2013 році на основі коду TrueCrypt — легендарного інструменту шифрування, який несподівано припинив розробку у 2014 році. IDRIX усунула виявлені під час незалежних аудитів вразливості та кардинально посилила захист від атак перебором паролів. Програма пройшла незалежний аудит у 2016 році (QuarksLab) та у 2020 році (Fraunhofer Institute на замовлення BSI — Федерального відомства з інформаційної безпеки Німеччини). З того часу VeraCrypt регулярно оновлюється та підтримується відкритою спільнотою.

Що вміє VeraCrypt

Програма підтримує три режими захисту даних:

- Файловий контейнер — один зашифрований файл (наприклад, archive.hc), який після введення пароля монтується як окремий локальний диск. Підходить для зберігання документів і передачі через хмарні сховища.

- Шифрування несистемного розділу або зовнішнього носія — флешки, зовнішнього диска або окремого розділу. Без пароля пристрій виглядає як «неформатований» або «пошкоджений».

- Повне шифрування системного диска (Full Disk Encryption) — шифрування розділу з Windows. При вмиканні комп’ютера з’являється екран автентифікації до завантаження системи (Pre-Boot Authentication).

Чому VeraCrypt вважається надійним

Відкритий код і незалежні аудити

Код VeraCrypt відкритий: тисячі фахівців з усього світу можуть перевіряти його на наявність закладок і вразливостей. На відміну від пропрієтарних рішень, тут немає прихованих алгоритмів.

Захист від перебору паролів

VeraCrypt використовує сотні тисяч ітерацій хешування при генерації ключів — проти ~1 000 у TrueCrypt. Це робить атаки перебором паролів за допомогою відеокарт (GPU) на порядки повільнішими. Параметр PIM (Personal Iterations Multiplier) дозволяє додатково збільшити кількість ітерацій.

Алгоритми шифрування

Доступні алгоритми: AES, Twofish, Serpent та їхні комбінації (каскадне шифрування). Для хешування використовуються BLAKE2s-256, SHA-256, SHA-512, Streebog і Whirlpool. Каскадне шифрування AES + Twofish + Serpent забезпечує додатковий рівень: навіть якщо один алгоритм буде скомпрометовано, два інші залишаються бар’єром.

Починаючи з версії 1.26, підтримку застарілого алгоритму RIPEMD-160 вилучено.

VeraCrypt, BitLocker чи FileVault: що обрати

Windows і macOS мають вбудовані рішення — BitLocker і FileVault. Для базового захисту від фізичної крадіжки ноутбука їх цілком достатньо, і ввімкнути їх варто будь-якому користувачеві.

Проте у BitLocker є суттєвий нюанс: за замовчуванням ключі відновлення можуть зберігатися в обліковому записі Microsoft у хмарі, що теоретично відкриває доступ для третіх сторін. Крім того, BitLocker часто покладається на чіп TPM, що створює складнощі при перенесенні диска на інший пристрій.

У VeraCrypt ключі зберігаються виключно у вас — у вигляді пароля або ключових файлів. Для захисту критично важливих даних, збереження повної конфіденційності та використання прихованих томів VeraCrypt не має аналогів серед безкоштовних рішень.

Інструкція: створення зашифрованого контейнера

Після встановлення VeraCrypt інтерфейс можна переключити на українську: «Налаштування» → «Мова». Нижче — покроковий процес створення стандартного зашифрованого контейнера. Інтерфейс у версіях 1.26.x не зазнав суттєвих змін порівняно з попередніми версіями.

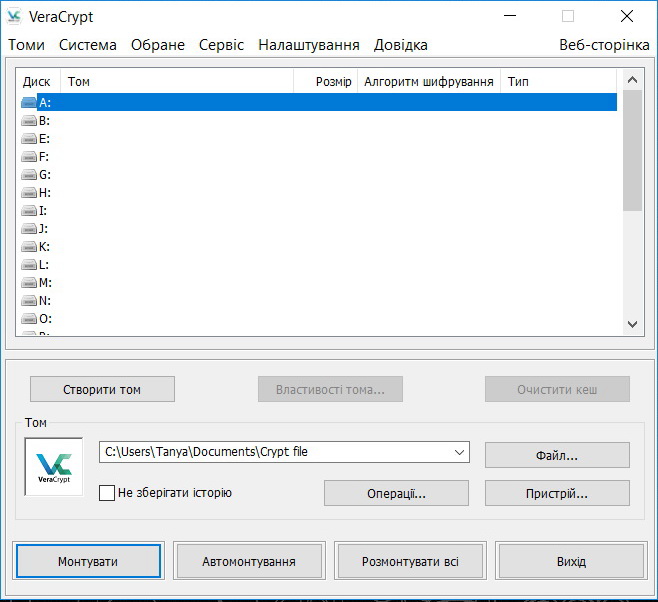

Крок 1. Запустити майстер створення тому

У головному вікні програми натиснути кнопку «Створити том» (Create Volume). Відкриється майстер створення тому.

Крок 2. Вибрати тип тому

Обрати «Створити зашифрований файловий контейнер» (Create an encrypted file container). Натиснути «Далі».

Крок 3. Вибрати тип контейнера

Обрати «Звичайний том VeraCrypt» (Standard VeraCrypt volume). Натиснути «Далі».

Крок 4. Вказати розташування файлу

Натиснути «Вибрати файл…» (Select File…), вказати папку та ім’я для файлу-контейнера (наприклад, archive.hc). Розширення .hc не обов’язкове — контейнер можна зберегти взагалі без розширення для більшої непомітності. Натиснути «Далі».

Крок 5. Вибрати алгоритм шифрування

За замовчуванням встановлено AES + SHA-512 — надійний і швидкий вибір для більшості випадків. Для максимального захисту можна обрати каскад AES-Twofish-Serpent. Натиснути «Далі».

Крок 6. Вказати розмір тому

Ввести розмір контейнера відповідно до обсягу даних, які планується зберігати (наприклад, 500 МБ або 10 ГБ). Розмір фіксований — змінити його після створення без перестворення контейнера неможливо. Натиснути «Далі».

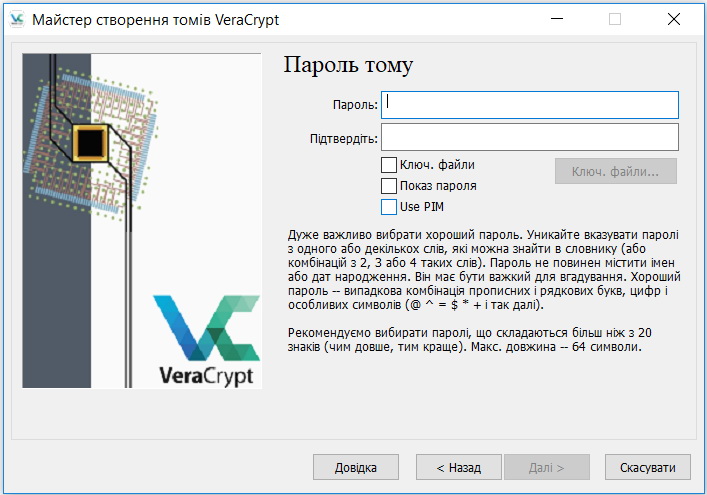

Крок 7. Встановити пароль

Ввести надійний пароль (рекомендована довжина — від 20 символів). Програма відобразить індикатор надійності. Без пароля доступ до контейнера відновити неможливо. Натиснути «Далі».

Крок 8. Вибрати файлову систему та відформатувати

Вибрати файлову систему: NTFS — для Windows-середовища; exFAT — для кросплатформного використання (Windows, macOS, Linux); ext4 — лише для Linux. Хаотично рухати курсор миші у вікні програми до заповнення індикатора випадковості — це генерує криптографічний ключ. Натиснути «Розмітити» (Format).

⚠ Захист від скриншотів увімкнено за замовчуванням у версіях 1.26.x: під час форматування вікно VeraCrypt не може бути знятим на скріншот сторонніми застосунками.

Крок 9. Змонтувати контейнер

У головному вікні обрати будь-яку вільну літеру диска зі списку. Натиснути «Файл…», вибрати файл-контейнер, потім «Монтувати» (Mount) і ввести пароль. Змонтований контейнер з’явиться в системі як звичайний локальний диск.

Коли контейнер розмонтовано, він зберігається на диску як файл без розпізнаваного розширення і виглядає пошкодженим або невідомим для сторонніх.

Інструкція: створення прихованого контейнера

VeraCrypt реалізує концепцію «правдоподібного заперечення» (Plausible Deniability): всередині одного контейнера можна розмістити другий, прихований. Ця функція особливо актуальна для журналістів, активістів і всіх, хто може зазнати тиску з метою розкриття пароля. Виявити існування прихованого тому без знання другого пароля криптографічно неможливо.

Логіка роботи:

- Зовнішній контейнер (пароль №1) містить файли-приманки — документи, які не шкода показати.

- Прихований контейнер (пароль №2) розміщений у вільному просторі зовнішнього і містить справді чутливі дані.

- Який контейнер відкриється — визначає лише введений пароль.

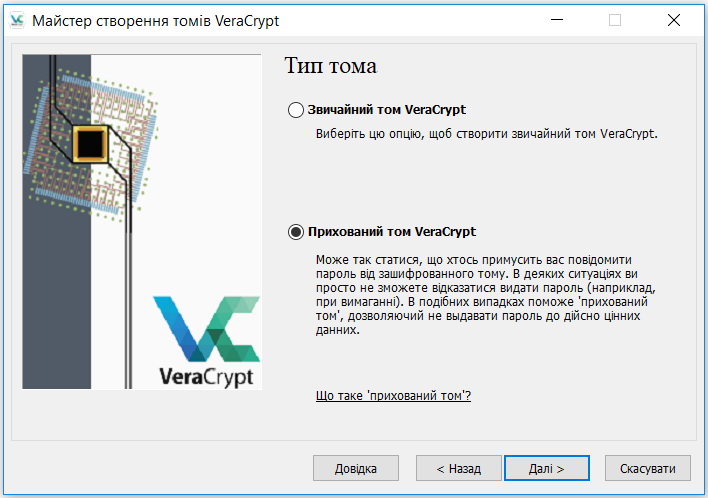

Крок 1. Запустити майстер і вибрати тип тому

Натиснути «Створити том». Обрати «Створити зашифрований файловий контейнер». На наступному екрані вибрати «Прихований том VeraCrypt» (Hidden VeraCrypt volume). Натиснути «Далі».

Крок 2. Вибрати режим створення

«Звичайний режим» (Normal mode) — якщо зовнішнього контейнера ще не існує (рекомендується). VeraCrypt спочатку проведе через налаштування зовнішнього, а потім прихованого тому. «Прямий режим» (Direct mode) — якщо зовнішній контейнер вже створений. VeraCrypt відразу перейде до налаштування прихованого. Обрати «Звичайний режим», натиснути «Далі».

Крок 3. Налаштувати зовнішній контейнер

Вказати ім’я та розташування файлу-контейнера. Вибрати алгоритм шифрування (AES рекомендований). Вказати загальний розмір контейнера — він має вмістити і файли-приманки, і прихований том. Встановити пароль для зовнішнього контейнера (пароль №1). Вибрати файлову систему, рухати мишею для генерації ключа, натиснути «Розмітити».

Крок 4. Додати файли-приманки до зовнішнього контейнера

Після форматування VeraCrypt запропонує відкрити зовнішній том і додати до нього файли-приманки. Файли мають виглядати переконливо: документи, фотографії, звіти. Бажано відкривати їх і редагувати, щоб часові мітки виглядали природно. Після цього натиснути «Далі» у майстрі — не розмонтовуйте том вручну.

Крок 5. Налаштувати прихований контейнер

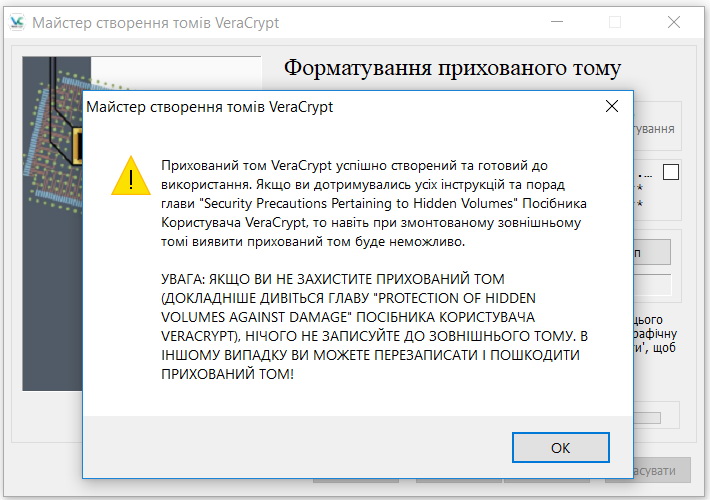

VeraCrypt проаналізує вільний простір зовнішнього тому і запропонує максимально допустимий розмір прихованого. Вибрати алгоритм шифрування (можна відмінний від зовнішнього). Вказати розмір прихованого тому — він має бути меншим за вільний простір зовнішнього. Встановити пароль №2 — обов’язково відмінний від пароля №1. Вибрати файлову систему, рухати мишею, натиснути «Розмітити».

⚠ Важливо: якщо додавати файли до зовнішнього контейнера, не пам’ятаючи про прихований, можна пошкодити дані у ньому. Щоб уникнути цього, при монтуванні зовнішнього тому обрати «Параметри монтування» → увімкнути «Захист прихованого тому від пошкодження» та ввести пароль №2. Цей режим не монтує прихований том, але блокує запис у його область.

Оновлення безпеки

Версія 1.26.18 (січень 2025) закрила дві вразливості для Linux і macOS:

- CVE-2024-54187 — можливість підміни системних файлів через атаку на PATH.

- CVE-2025-23021 — монтування томів у системні директорії.

За замовчуванням увімкнено захист від скриншотів і запису екрана: сторонні застосунки не можуть зробити знімок вікна VeraCrypt. Додано апаратне прискорення AES для процесорів ARM64 (зокрема Apple Silicon серії M) і підтримку SHA-256 x86 intrinsics для кращої продуктивності на сучасних Intel/AMD.

Починаючи з версії 1.26.18, підтримку 32-розрядних версій Windows припинено. Мінімальна підтримувана версія — Windows 10 (оновлення 1809).

Правила безпечної роботи з VeraCrypt

- Надійний пароль. AES-256 безсилий проти слабкого пароля. Використовуйте парольні фрази від 20 символів із різних регістрів, цифр і спецсимволів.

- Ключові файли (Keyfiles). Замість пароля або разом із ним можна використовувати будь-який файл як ключ. Без цього конкретного файлу диск не розшифрується навіть за правильного пароля.

- Розмонтовуйте томи при відході від комп’ютера. Поки том змонтований, ключі шифрування знаходяться в оперативній пам’яті (RAM) і вразливі до cold boot атак. Режим сну (Sleep) зберігає вміст RAM — завжди розмонтовуйте томи або повністю вимикайте ПК.

- Резервна копія заголовка тому (Header Backup). Якщо заголовок пошкодиться через збій диска, дані буде втрачено навіть за правильного пароля. VeraCrypt дозволяє зберегти резервну копію заголовка через меню «Томи» → «Зберегти резервну копію заголовка тому».

- Завантажуйте програму виключно з офіційного сайту veracrypt.io або репозиторію GitHub (veracrypt/VeraCrypt). Перевіряйте PGP-підпис перед встановленням.

Висновок

VeraCrypt залишається одним із найнадійніших і найперевіреніших інструментів для захисту даних у стані спокою. Відкритий код, регулярні незалежні аудити, підтримка прихованих томів і відсутність прив’язки до хмарних акаунтів роблять його незамінним для захисту чутливої інформації. У поєднанні з двофакторною автентифікацією та надійними паролями для облікових записів шифрування забезпечує комплексний захист цифрових даних.