Компанія ESET виявила поширення шпигунського шкідливого програмного забезпечення під виглядом фальшивих вакансій. Шкідливе ПЗ націлене на розробників-фрілансерів з метою викрадення даних криптовалютних гаманців, а також облікової інформації з браузерів та менеджерів паролів.

Зокрема кіберзлочинці, видаючи себе за рекрутерів з прийому на роботу у ІТ-компанії, надсилали кандидатам файли зі шпигунським шкідливим програмним забезпеченням під виглядом тестових проєктів. Для цього зловмисники використовували такі платформи, як LinkedIn, Upwork, Freelancer.com, We Work Remotely, Moonlight та Crypto Jobs List.

Читайте також: Як розпочати кар’єру розробника програмного забезпечення

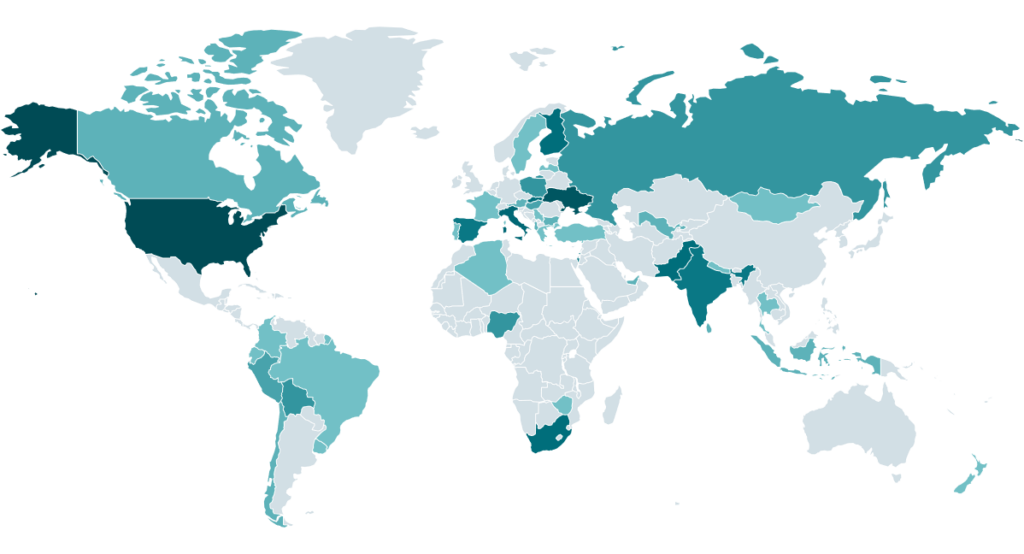

Діяльність зловмисників не має географічних закономірностей у виборі жертв, натомість вони прагнуть скомпрометувати якомога більше пристроїв, щоб збільшити ймовірність успішного викрадення коштів та інформації.

«В рамках фальшивої співбесіди кіберзлочинці просять потенційних жертв пройти тестове завдання з кодування, наприклад, додати функцію до існуючого проєкту. При цьому необхідні для виконання завдання файли зазвичай розміщуються в приватних сховищах на GitHub або інших подібних платформах. Однак ці файли насправді є троянами: після завантаження та виконання проєкту, комп’ютер жертви стає скомпрометованим», – пояснює Маей Хавранек, дослідник ESET.

Ця діяльність, яку дослідники ESET назвали DeceptiveDevelopment, пов’язана з Північною Кореєю, однак її не можна пов’язати з жодною відомою загрозою. DeceptiveDevelopment націлена переважно на розробників програмного забезпечення для Windows, Linux та macOS. Зловмисники займаються викраденням криптовалюти в першу чергу заради фінансової вигоди, а також з можливою вторинною метою кібершпигунства.

Щоб видати себе за рекрутерів, зловмисники копіюють існуючі профілі, створюють фейкові особистості або використовують зламані акаунти реальних людей. Потім вони або безпосередньо звертаються до потенційних жертв на платформах для пошуку роботи та фрілансу, або розміщують там фальшиві списки вакансій.

Читайте також: Безпечний пошук роботи – як захиститися від кіберзагроз?

Зловмисники DeceptiveDevelopment переважно використовують два сімейства шкідливих програм як частину своєї діяльності та застосовують їх в два етапи. На першому етапі використовується BeaverTail, який працює як простий викрадач логінів та отримує бази даних браузера, що містять збережені облікові дані. Для другого етапу використовується завантажувач InvisibleFerret, який включає шпигунське програмне забезпечення та компоненти бекдору, а також здатний завантажувати легітимне програмне забезпечення AnyDesk для віддаленого управління й моніторингу для дій після компрометації пристрою.

«DeceptiveDevelopment є доповненням до вже великого переліку схем заробляння грошей, які використовуються кіберзлочинцями, пов’язаними з Північною Кореєю, а також відповідає постійній тенденції зміщення уваги з традиційних грошей на криптовалюти», — підсумовує Маей Хавранек, дослідник ESET.

Більш детальну інформацію про загрозу читайте у повному дослідженні.