Зловмисники розгорнули фішингову кампанію, яка імітує офіційну сторінку безпеки Google та змушує користувачів встановлювати шкідливий Progressive Web App (PWA). Застосунок здатний перехоплювати одноразові паролі, збирати адреси криптовалютних гаманців і перенаправляти трафік зловмисників через браузери жертв.

Як працює атака: соціальна інженерія та PWA

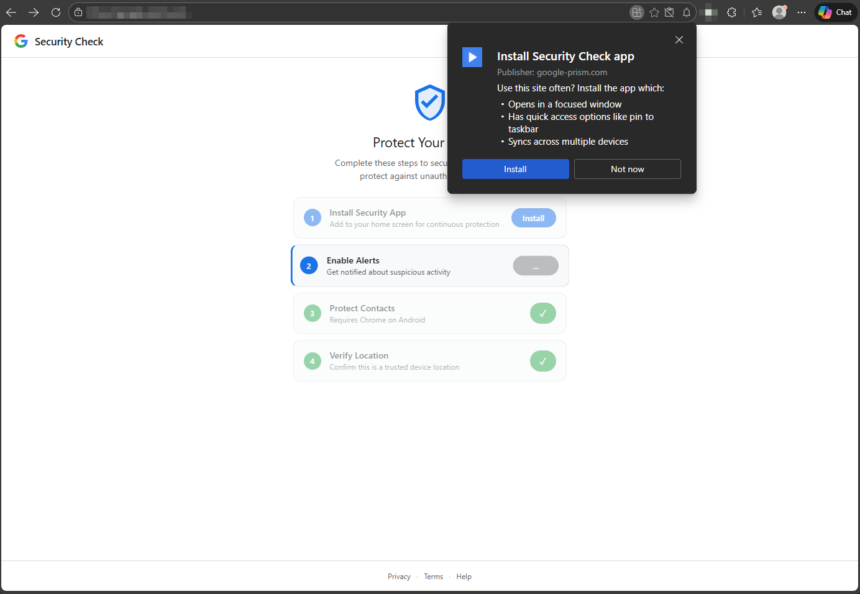

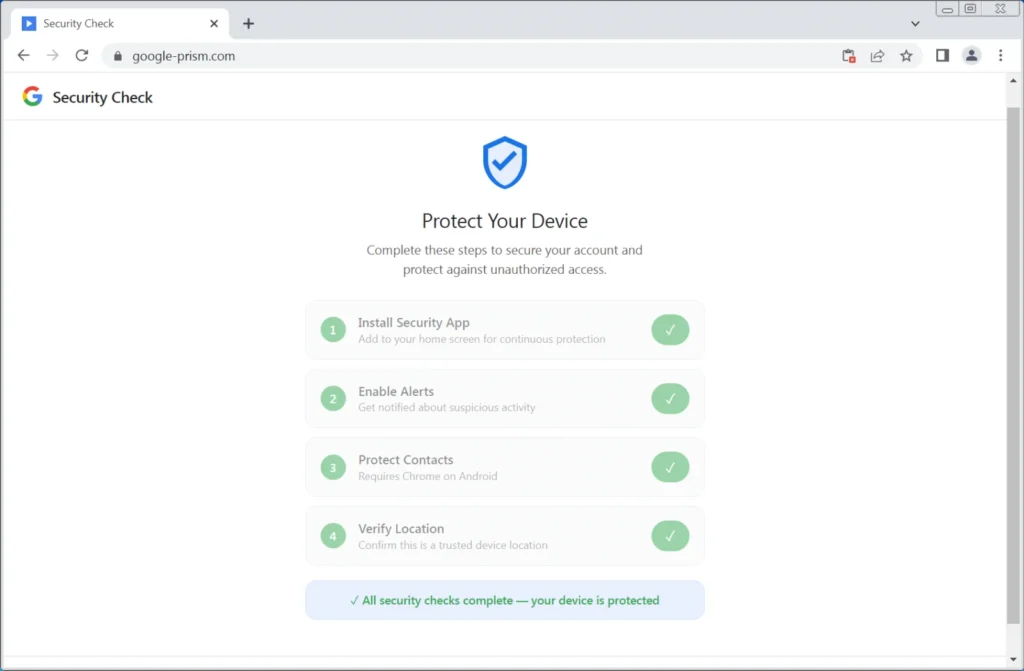

Атака побудована на поєднанні соціальної інженерії та легітимних можливостей браузерів. Зловмисники використовують домен google-prism[.]com, що імітує справжній захисний сервіс Google. Сайт пропонує чотириетапний процес “налаштування захисту”, під час якого користувач надає небезпечні дозволи та встановлює шкідливий PWA-застосунок.

PWA-застосунки запускаються у браузері, проте можуть бути встановлені з сайту як повноцінні програми — у власному вікні без видимих елементів браузера. Саме це робить їх зручним інструментом для введення користувачів в оману.

За даними дослідників компанії Malwarebytes, шкідливий PWA здатний викрадати список контактів, GPS-дані в реальному часі та вміст буфера обміну. Останнє стає можливим лише тоді, коли застосунок відкритий.

Браузер жертви стає проксі-сервером зловмисника

Серед найнебезпечніших компонентів шкідливого PWA — WebSocket-ретранслятор, що дозволяє зловмиснику передавати веб-запити через браузер жертви так, наче він перебуває у її мережі. Шкідливе ПЗ функціонує як HTTP-проксі: виконує запити з довільними методами, заголовками та тілом, а потім повертає повну відповідь сервера, включно із заголовками.

Додатково застосунок здатний сканувати внутрішні порти мережі, виявляючи активні хости. Завдяки обробнику Periodic Background Sync — механізму синхронізації даних у фоновому режимі для браузерів на основі Chromium — зловмисник зберігає доступ до скомпрометованого пристрою доти, доки шкідливий PWA не буде видалено.

Перехоплення паролів та маніпуляція через push-сповіщення

Шкідливий застосунок використовує WebOTP API для перехоплення SMS-кодів підтвердження у підтримуваних браузерах, а також кожні 30 секунд надсилає запит на адресу /api/heartbeat для отримання нових команд від сервера зловмисника.

Оскільки PWA може викрадати вміст буфера обміну та одноразові коди лише під час роботи, зловмисники використовують дозвіл на push-сповіщення для надсилання фальшивих попереджень безпеки, що спонукають жертву знову відкрити застосунок. Основними цілями є одноразові паролі (OTP) та адреси криптовалютних гаманців. Крім того, шкідливе ПЗ формує детальний цифровий відбиток пристрою.

Супутній Android-застосунок із 33 дозволами

Користувачам, які погоджуються активувати всі “функції безпеки”, пропонується також встановити APK-файл для Android під виглядом захисту списку контактів. Шкідливий пакет видає себе за “критичне оновлення безпеки”, нібито верифіковане Google, та запитує 33 дозволи — зокрема доступ до SMS-повідомлень, журналу дзвінків, мікрофону, контактів і служби доступності.

До складу шкідливого APK входять: спеціальна клавіатура для перехоплення натискань клавіш, слухач сповіщень для доступу до вхідних повідомлень та сервіс для перехоплення автоматично підставлених облікових даних. Для закріплення у системі APK реєструється як адміністратор пристрою (що ускладнює видалення), встановлює обробник завантаження системи та налаштовує планувальник для перезапуску компонентів у разі їх примусового завершення. Дослідники також виявили елементи, що вказують на підготовку до накладних атак для фішингу облікових даних в окремих застосунках.

Загроза діє навіть без Android-компонента

Дослідники Malwarebytes наголошують: навіть якщо Android APK не встановлено, веб-застосунок здатний збирати контакти, перехоплювати одноразові паролі, відстежувати геолокацію, сканувати внутрішні мережі та перенаправляти трафік через пристрій жертви.

Поєднуючи легітимні функції браузера із соціальною інженерією, зловмисники не потребують експлуатації жодних вразливостей — вони просто змушують жертву самостійно надати всі необхідні дозволи.

Щодо браузерів Firefox та Safari: в них більшість можливостей шкідливого застосунку суттєво обмежена, однак push-сповіщення продовжують працювати.

Як видалити шкідливе програмне забезпечення

Google не проводить перевірки безпеки через спливаючі вікна на вебсторінках і не вимагає встановлення програмного забезпечення для посиленого захисту. Усі інструменти безпеки доступні через обліковий запис Google за адресою myaccount.google.com.

Для видалення шкідливого APK Malwarebytes рекомендує знайти у переліку встановлених застосунків запис “Security Check” та видалити його. Якщо на пристрої присутній застосунок “System Service” з пакетом com.device.sync та правами адміністратора, необхідно спершу відкликати ці права в розділі Налаштування > Безпека > Адміністратори пристрою, після чого видалити застосунок.

Детальні інструкції з видалення шкідливого веб-застосунку для браузерів на основі Chromium (Google Chrome, Microsoft Edge) та Safari опублікували дослідники Malwarebytes.