Понад 90 різних додатків для Android, доступних в Google Play, містять шкідливе програмне забезпечення, повідомляє компанія Zscaler, що спеціалізується на хмарній кібербезпеці.

Шкідливі програми, які в сукупності набрали понад 5,5 мільйона встановлень, зазвичай видають себе за зчитувачі PDF або QR-кодів. Насправді вони містять банківське шкідливе програмне забезпечення, яке таємно збирає ваші дані, як тільки ви встановлюєте оновлення програми, що містить шкідливе програмне забезпечення. Потім шкідливе програмне забезпечення відображає на вашому пристрої фальшиві сторінки для входу в банківську систему, які можуть бути використані для крадіжки ваших фінансових даних і потенційного доступу до ваших банківських рахунків.

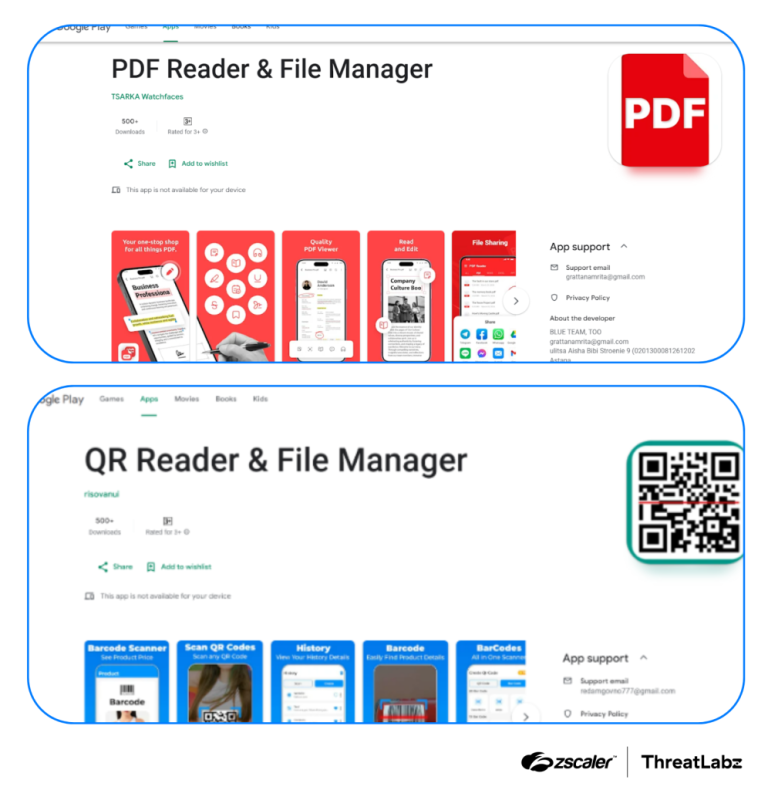

Додаток для Android «PDF Reader & File Manager» від розробника під назвою TSARKA Watchfaces та «QR Reader & File Manager» від розробника під назвою «Risovanul» – це два приклади додатків, які Zscaler виявив як такі, що містять шкідливе програмне забезпечення. Обидва додатки отримали понад 70 000 завантажень, але пізніше були видалені з Play Store. Проте ці додатки все ще становлять загрозу безпеці для тих, хто їх завантажив.

Зокрема, обидва додатки містять підозрілі попереджувальні знаки, які вказують на їхню нелегальність. По-перше, жоден з додатків не має впізнаваного або логічного імені розробника. Вони також не пропонують електронної пошти професійної підтримки, пов’язаної з веб-доменом, що відповідає імені розробника. Натомість обидва додатки використовують безкоштовні акаунти Gmail з, здавалося б, випадковими префіксами.

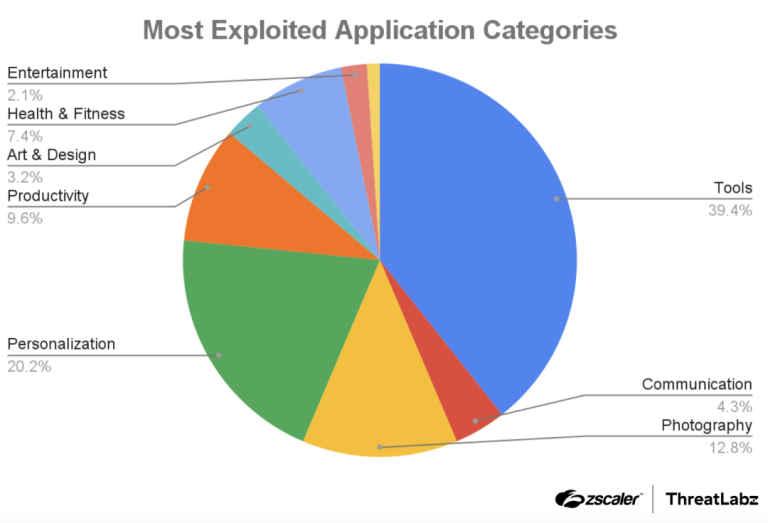

За даними Zscaler, більшість додатків в Google Play, що містять шкідливе програмне забезпечення, відносяться до категорії «інструменти», при цьому багато інших шкідливих програм маскуються під додатки для «персоналізації» або фотографування. Хоча Zscaler зосередив свій аналіз на Anatsa, він виявив кілька сімейств шкідливих програм, що розповсюджуються через магазин Google Play, зокрема Joker, Adware, Facestealer і Coper.

“Незважаючи на те, що вони займають найменшу частку [поширення сімейства шкідливих програм] – 2% і 1% (відповідно), Anatsa і Coper є добре відомими і дуже впливовими сімействами банківських троянських програм. Минулого року ми спостерігали численні випадки присутності банківського шкідливого програмного забезпечення Coper в магазині Google Play, – кажуть у Zscaler.

На жаль, наявність програми в Google Play Store або Apple App Store не обов’язково означає, що її безпечно завантажувати та використовувати. У квітні нещодавно з’явилися й інші типи банківських троянських програм, такі як «Brokewell», які дозволяють зловмисникам отримати повний доступ до пристроїв жертв і віддалено заволодіти ними. Шкідливе програмне забезпечення для Android залишається постійною загрозою протягом багатьох років.