Виявивши, що він використовується у кількох кампаніях останніх днів, дослідники виявили нову версію sLoad “Starslord” на основі рядків у коді зловмисного програмного забезпечення. Starslord – завантажувач, який встановлює себе в систему, підключається до віддаленого сервера та завантажує додаткові зловмисні програми на заражену систему. У цьому ланцюг атаки є схожим на попередню версію. Однак версія 2.0 має нові прийоми проти аналізу антивірусними програмами та можливість відстежувати стадію зараження на кожній ураженій машині.

“Багатоступеневий ланцюг атаки sLoad… і його поліморфність в цілому роблять це різновидом шкідливого програмного забезпечення, яке може бути досить складним для виявлення”, – заявив у вівторок аналіз Суджіт Магар з дослідницької команди Microsoft Defender ATP. “Тепер він перетворився на нову і вдосконалену версію, Starlord, яка зберігає основні можливості sLoad, але скасовує деякі можливості шпигунського ПЗ на користь нових і більш потужних функцій, створюючи ще більший ризик”.

Остання версія sLoad описана в дослідницькому документі Microsoft, де розповідається про методи атаки завантажувача, припускаючи, що розробники, які стоять за зловмисним програмним забезпеченням, намагаються робити так. щоб троян міг ухилитись від будь-якого аналізу.

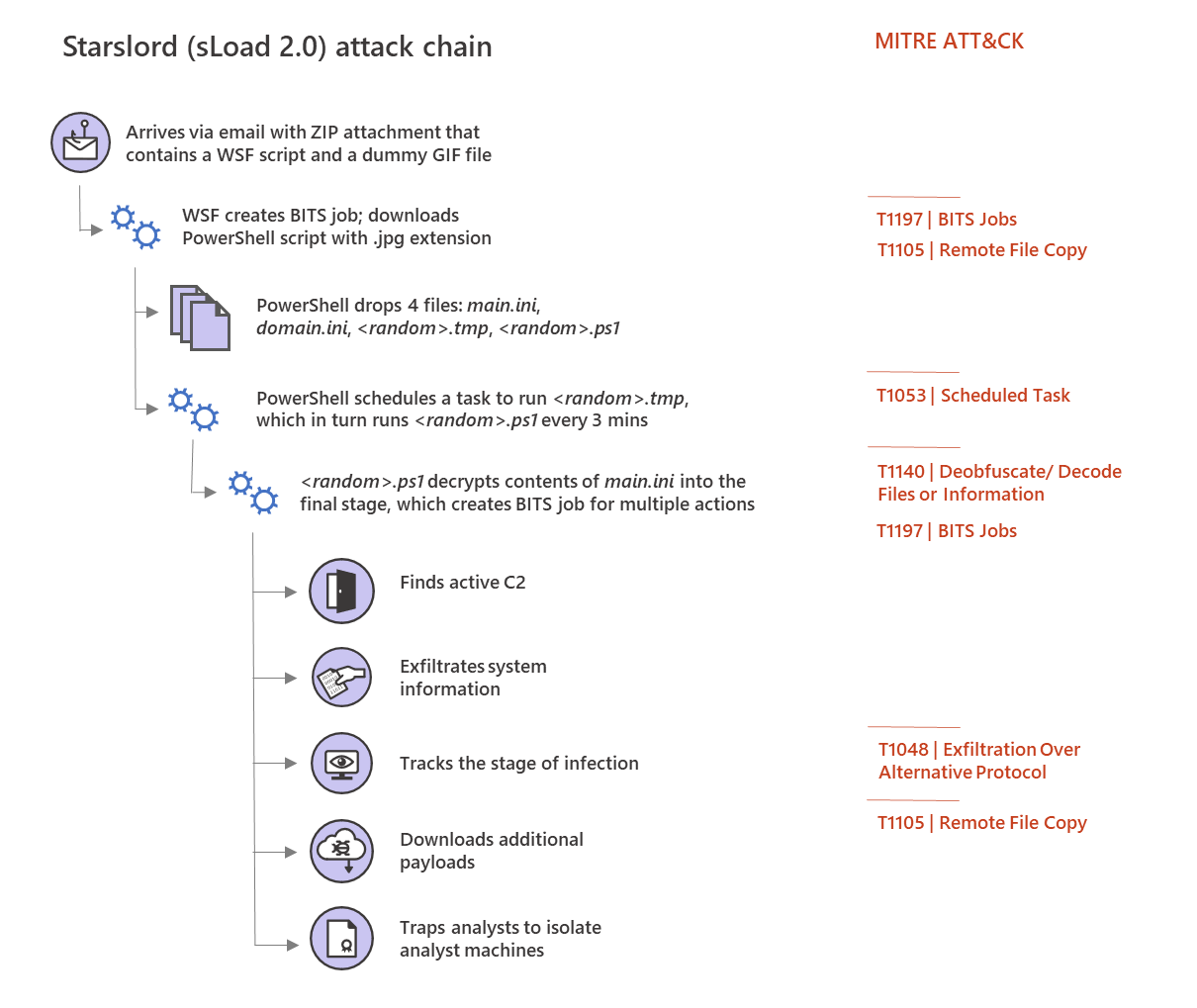

sLoad відомий своїм багатоступеневим характером та штатним, майже ексклюзивним використанням сервісу Background Intelligent Transfer Service (BITS) для ексфільтрації даних, отримання корисного навантаження та зв’язку з командно-контрольним сервером (C2). BITS – це законний компонент Windows, який використовує мережеву пропускну здатність для передачі файлів на фоні будь-яких запущених програм. Вперше помічений у травні 2018 року, sLoad був носієм для різноманітного корисного навантаження, включаючи банківські трояни Ramnit та Ursnif, Gootkit, DarkVNC та PsiXBot. Інші торгові марки sLoad включають його використання географічного обмеження, що обмежує доступ до вмісту на основі місцезнаходження користувача, визначеного через IP-адресу джерела, протягом усіх етапів ланцюга зараження (включаючи завантаження первісного дропера, завантаження sLoad PowerShell та те, як і коли sLoad з’єднується зі своїм сервером, і коли він отримує завдання або команду).Дослідники зазначають, що ланцюг атак Starslord залишається в основному таким же, як і оригінальний ланцюг sLoad. Як і в оригінальній версії, Starslord вперше надходить електронною поштою у вигляді листа їх вкладенням ZIP. Ці атаки раніше були запущені через розроблені електронні листи мовою цільової країни, і часто персоналізуються, щоб включати імена та адреси одержувачів у різних частинах електронної пошти, таких як тіло електронної пошти та тематика.

Однак, хоча ZIP-додаток першої версії містив VBScript, який потім запускав Powershell і розшифровував корисне навантаження в пам’ять системи, Starslord замість цього використовує файл сценарію Windows (сценарій WSF або тип файлу, який використовується Microsoft Windows Script Host), який потім завантажує скрипт PowerShell з розширенням .jpg. Потім створюється завдання BITS для сценарію Starslord PowerShell для виконання різних дій. Багато з них було також виконано першою версією дропера, включаючи збір інформації про заражені системи Windows, передачу всієї системної інформації на сервер C2 та завантаження додаткових корисних навантажень. Однак, хоча попередня версія знімала скріншоти системи та завантажувала їх на C2, схоже, у Starslord замінили ці шпигунські можливості іншими функціями. Однією з таких особливостей у Starslord є можливість механізму відстеження, що дозволяє відстежувати стадію інфекції. Цей механізм відстеження нескінченно обмінюється з віддаленим сервером інформацією, яку можуть використовувати оператори завантажувачів для організації різних заражених машин у підгрупи, а потім надсилати команди певним системам.

“Маючи можливість відстежувати стадію зараження, оператори зловмисного програмного забезпечення, які мають доступ до заходу програми Starslord, змогли скласти детальний вигляд зараження через уражені машини та розділити ці машини на різні групи”, – заявили дослідники.

У Starslord також є новий трюк проти аналізу антивірусами, що дозволяє їй захоплювати аналітичні процеси, щоб ізолювати їх. Ця вбудована функція, що називається checkUniverse, походить від двох файлів, що потрапляють у систему (випадкового імені .tmp-файлу та випадкового імені .ps1-файла).

“Коли аналітична програма скидає розшифрований код остаточного етапу у файл у тій самій папці, що і файли .tmp та .ps1, ця програма може в кінцевому підсумку назвати його чимось іншим, ніж оригінальне випадкове ім’я”, – вважають дослідники. “Коли цей скинутий код запускається з таких різних найменуванб файлів, на диску функція під назвою checkUniverse повертає значення 1. “Якщо на системі встановлено аналітичну програму, файли, завантажені скриптом PowerShell (у відповідь на завдання BITS ексфільтрації), автоматично відкидаються і таким чином троян не встановлюється туди або припиняє свою активність”.

sLoad продовжує розвиватися, і дослідники Proofpoint у 2018 році заявили, що лише через кілька місяців після його відкриття було здійснено кілька поступових змін у завантажувачі зловмисного програмного забезпечення (наприклад, зміна на кроці завантаження за допомогою zipped-LNK – так що початковий файл .LNK завантажувався sLoad безпосередньо без додаткового проміжного PowerShell).

“SLoad, як і інші завантажувачі, які ми нещодавно переглядали, заражені відбитками пальців систем, що дозволяє суб’єктам погроз краще вибирати цілі, що представляють інтерес для корисних навантажень”, – сказала в той час дослідницька група Proofpoint. “У цьому випадку, остаточне навантаження, як правило, є банківським трояном, за допомогою якого учасники можуть не тільки викрасти додаткові дані, але й здійснити атаки, що надходять з-під браузера на заражених осіб. Проте такі завантажувачі, як і sLoad, Marap та інші, забезпечують високу ступінь гнучкості для загрозливих суб’єктів, будь то уникнення пісочниць, доставку програм для викупу в систему, яка виявляється критичною для місії, або доставку банківського трояна до систем з найбільш ймовірною віддачею”.

Нагадуємо, що увімкнення функції двоетапної аутентифікації для облікового запису Google дозволить підвищити рівень безпеки Вашого облікового запису. Як це зробити за допомогою iPhone, читайте у статті.Зверніть увагу, виявили нову фішингову атаку на користувачів WhatsApp – шахраї поширювали за допомогою популярного месенджера повідомлення про те, що Adidas святкує ювілей і дарує футболки і взуття.Також фірма Malwarebytes, що спеціалізується на кібербезпеці, заявляє, що знайшла попередньо встановлене китайське шкідливе програмне забезпечення на деяких телефонах, закупівлі яких частково фінансуються урядом США.Microsoft опублікувала рекомендації з безпеки щодо вразливості Internet Explorer (IE), які зараз експлуатуються в реальності – так званий “нульовий день”Окрім цього, викрили злочинну групу у зламі ліцензійних систем захисту стоматологічного програмного забезпечення – зловмисники спеціалізувалася на зламі програмного забезпечення стоматологічних 3D-сканерів.