Нещодавно дослідники з кібербезпеки виявили існування нової та раніше не виявленої критичної вразливості на SIM-картах, яка могла б давати можливість віддаленим зловмисникам компрометувати цільові мобільні телефони та шпигувати за жертвами, лише надсилаючи SMS.

Уразливість “SimJacker” знаходиться у певному програмному забезпеченні, яке називається браузером S@T – динамічним набором інструментів SIM, який широко використовується мобільними операторами щонайменше в 30 країнах і може бути використаний незалежно від того, яким пристроєм користувач користується, повідомляє TheHackerNews.

У чому проблема?

Одна приватна компанія, яка працює з урядами, активно використовує вразливість SimJacker щонайменше протягом останніх двох років для проведення цільового спостереження за користувачами мобільних телефонів у кількох країнах. S@T Browser (скорочення для SIMalliance Toolbox Browser) – це програма, яка встановлюється на різноманітні SIM-картки, включаючи eSIM, як частина набору інструментів SIM (STK) і призначена для того, щоб мобільні оператори могли надавати деякі основні послуги, підписки та послуги з доданою вартістю в ефірі для своїх клієнтів. Оскільки браузер S@T містить низку інструкцій STK – таких як надіслати коротке повідомлення, встановити виклик, запустити браузер, надати локальні дані, запустити команду та надіслати дані – а це може бути спровоковано лише надсиланням SMS на пристрій, програмне забезпечення пропонує середовище виконання для запуску шкідливих команд і на мобільних телефонах.

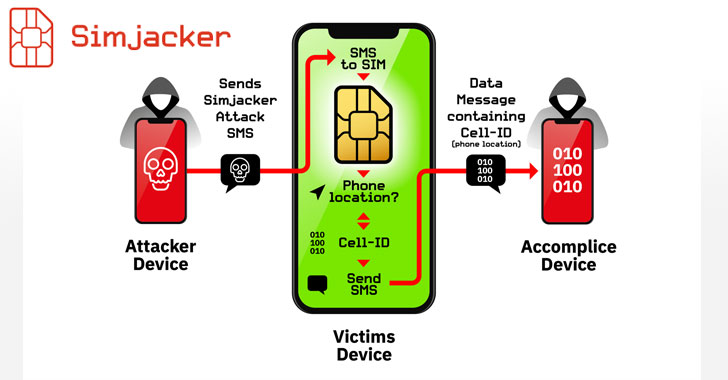

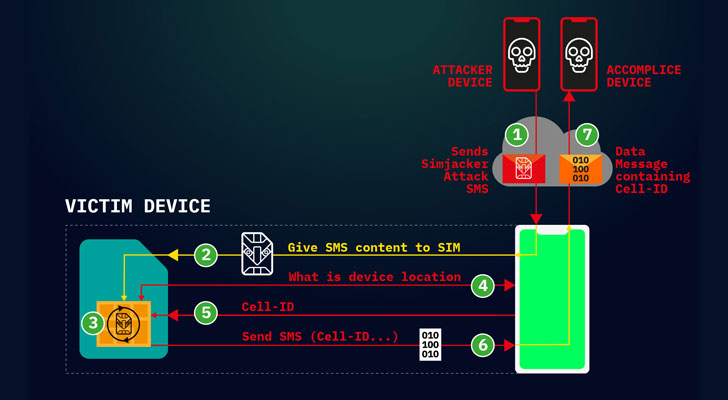

Як працює вразливість Simjacker?

Розкрита дослідниками AdaptiveMobile Security у нових дослідженнях, опублікованих нещодавно, вразливість може бути реалізована за допомогою стандартного GSM-модема (за 10 доларів), через виконання декількох перелічених нижче завдань на цільовому пристрої, просто надсилаючи SMS, що містить певний тип коду, що нагадує шпигунське програмне забезпечення.

Які ж можливості для зловживання через S@T дає Simjacker?

- Отримувати розташування цільового пристрою та інформації IMEI,

- Поширювати неправильну інформацію, надсилаючи підроблені повідомлення від імені жертв,

- Здійснювати афери з платними сервісами, набираючи їхні номери,

- Шпигувати за оточенням жертв, доручаючи пристрою телефонувати на номер телефона зловмисника,

- Поширювати зловмисне програмне забезпечення, змушуючи браузер телефона жертви відкривати шкідливу веб-сторінку,

- Виконувати DDoS- атаки заради відключення SIM-карти

- Отримувати іншу інформацію, наприклад щодо мов, типу передавача сигналу, рівня акумулятора тощо.

“Під час атаки користувач абсолютно не знає, що він був атакований, що була отримана інформація, і що вона була успішно вилучена”, – пояснюють дослідники. “Інформація про місце розташування тисяч пристроїв була отримана з часом без відома або згоди цільових користувачів мобільного телефону. Однак атака Simjacker може бути розширена для виконання додаткових типів атак.”

Як зламати SIM-карту за допомогою вразливості?

Хоча технічні деталі та докази концепції вразливості ще не розкриті, дослідники заявили, що спостерігали реальні напади на користувачів гаджетів практично без різниці у виробниках, включаючи Apple, ZTE, Motorola, Samsung, Google, Huawei. Були атаковані навіть пристрої IoT із SIM-картками.

На думку дослідників, всі виробники та моделі мобільних телефонів вразливі до атаки SimJacker, оскільки вразливість використовує застарілу технологію, вбудовану у SIM-картки, специфікація якої не оновлювалася з 2009 року, що, можливо, наражає на небезпеку понад мільярд людей.

Уразливість Simjacker експлуатується, таким чином, на практиці вже кілька років. Як стверджують дослідники, атака Simjacker працювала настільки добре і успішно експлуатувалася роками, “оскільки вона скористалася комбінацією складних інтерфейсів і незрозумілих технологій, показуючи, що мобільні оператори не можуть розраховувати на встановлені стандартними засобами захисту”.

“Simjacker представляє явну небезпеку для мобільних операторів і абонентів. Це потенційно найскладніша атака, що будь-коли спостерігалася через основні мобільні мережі”, – заявив Каталь МакДейд, технічний директор AdaptiveMobile Security у прес-релізі. – Це головний тривожний дзвінок, який показує, що ворожі суб’єкти інвестують значні кошти у все більш складні та творчі способи підірвати безпеку мережі. Це ставить під загрозу безпеку та довіру клієнтів, мобільних операторів та впливає на національну безпеку цілих країн”.

Більше того, тепер, коли про цю вразливість почали говорити відкрито, дослідники очікують, що хакери та інші зловмисники намагатимуться “перенести ці напади в інші регіони або сфери”.

Дослідники відповідально розкрили деталі цієї вразливості перед Асоціацією GSM, – торговим органом, що представляє спільноту мобільних операторів, а також альянсом SIM, який представляє основних виробників SIM-карт / UICC. SIMalliance визнала проблему та надала рекомендації виробникам SIM-карт щодо впровадження безпеки для push-повідомлень S@T.

Оператори мобільного зв’язку також можуть негайно зменшити цю загрозу, встановивши процес аналізу та блокування підозрілих повідомлень, що містять команди браузера S@T. Здається, що як потенційна жертва, користувач мобільного пристрою нічого не може зробити, якщо він використовує SIM-карту з розгорненою на ній технологією S@T Browser, крім запиту на повторний доступ.

До речі, після того, як на Вашому смартфоні оселиться вірус, він починає “поводитись дивно”. Є ряд непрямих ознак, які свідчать про те, що Ваш девайс містить небажане програмне забезпечення. З цієї статті Ви дізнаєтесь, як без спеціальних програм знайти та видалити його.

Також дослідники з компанії Cofense виявили нову фішингову кампанію, в рамках якої зловмисники використовують поля для введення CAPTCHA. Таким чином вони приховують підроблені сторінки авторизації в сервісі Microsoft від шлюзів безпеки електронної пошти.

Окрім цього, Mozilla офіційно запустила нову VPN-службу, орієнтовану на конфіденційність, під назвою Firefox Private Network. Це розширення для браузера, яке шифрує вашу онлайн-діяльність та обмежує інформацію, яку веб-сайти та рекламодавці знають про Вас.

А після того, як Mozilla прийняла рішення додати підтримку протоколу DNS-over-HTTPS (DoH) для користувачів браузера Firefox в США, компанія Google також оголосила про намір протестувати DoH у Chrome 78. Випуск нової версії браузера відбудеться протягом наступних двох тижнів.

Як відомо, ключова проблема Google Chrome – це низька швидкість роботи. Вона, як не дивно, обумовлена великою кількістю функцій браузера, пише AndroidInsider. Як виправити цю ситуацію, читайте у статті.

Apple представила відразу три нові моделі iPhone, які отримали назву iPhone 11.Їх дизайн виявився в точності передбачений під час численних витоків протягом останніх місяців. Великий виріз (горезвісна моноброва) на екрані нікуди не подівся. Детальніше про новинку читайте в огляді.