Після скандалу з витоком особистих даних із соцмережі Facebook багато інтернет-користувачів замислилися над тим, як втекти з-під ковпака “Старшого брата”.

Згідно з дослідженням Pew Research Center за 2016 рік, близько 86% опитаних інтернет-користувачів намагалися видалити або замаскувати свої цифрові сліди. 55% інтернет-користувачів зробили кроки, щоб уникнути спостереження з боку конкретних людей, організацій або уряду.

91% опитаних згодні, що споживачі втратили контроль над тим, як їхня особиста інформація збирається і використовується компаніями.

Проте більшість українців досі не підозрює, скільки інформації про них насправді є в мережі. Отже, що про нас знає Інтернет і чи можливо видалити особисту інформацію з всесвітньої павутини?

Все, що потрапило в Інтернет, залишається там

На жаль, це правда. Повністю позбавитися інформації, яка одного разу потрапила в мережу, практично неможливо. Навіть видаливши екаунти в соцмережах, ви все одно попадаєте у видачу Google. Та й ваші менш обережні знайомі навряд чи захочуть видаляти, наприклад, ваші спільні фотографії.

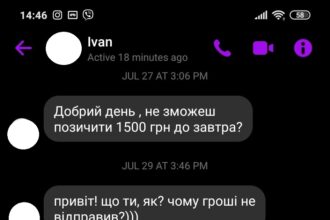

“Все, що потрапило в Інтернет, в тому чи іншому вигляді там залишається. Навіть якщо ви видалите свої повідомлення, наприклад, у Facebook, вони залишаться у людини, якій ви їх писали”, – розповів викладач Могилянської школи журналістики Михайло Кольцов.

А ви себе ґуґлили?

Ви, звичайно, можете подумати, що навряд чи є цікавими як об’єкт для стеження в мережі. Але навіть якщо ви – не дуже важлива персона, важливим є ваше оточення. Адже дістатися до особистої інформації людини навіть з найнадійнішим захистом можна за допомогою слабкої ланки, і нею можете виявитися саме ви. Що тут такого? Замисліться, чи можуть такі люди виявитися у вас “в друзях”?

Першим кроком до видалення інформації з мережі має бути пошук цих самих особистих даних. Пограйте в детектива, влаштувавши розслідування і порівняйте ту інформацію, яку виявите, з реальними даними.

Часто в інтернеті спливають: номер телефону, електронна пошта, місце роботи, освіта, дата народження і відомості про місцезнаходження. Запостив селфі під час відпочинку на Балі – шанси на те, що з вашої квартири під час відпочинку винесуть все цінне, різко збільшуються. Оприлюднили пошту і номер телефону – чекайте гори рекламного спаму.

“Проблема в тому, що ви повинні бути в інтернеті. Часто це поле вашої діяльності, поле роботи. І відповідно якусь інформацію ви залишаєте в інтернеті. Але потрібно стежити, щоб серед неї не було надто особистих даних: адреси, паролів, та й дати народження теж. Важливо чітко розуміти, що саме ви відправляєте в мережу. Якщо ви сфотографуєтеся на тлі вікна або балкона, для мене, наприклад, цього буде достатньо, щоб визначити ваше місцезнаходження. Я впізнаю будинки, які у вас за вікном, і навіть можна виміряти кут та визначити поверх і квартиру”, – зазначає Михайло Кольцов.

Параноїком бути добре

Важливо захищати особисту інформацію. Якщо ви все ж розмістили свій телефон в Facebook або Gmail через двофакторову аутентифікацію, вам потрібно налаштувати приватність так, щоб він ніде не відображався.

У звичку має увійти періодичний моніторинг сайтів для того, щоб переконатися, що ніякої нової інформації про вас там не з’являється. А виманити цю інформацію у вас будуть намагатися щонайменше у три способи: за допомогою онлайн-тестів, “листів щастя” і ботів.

Онлайн-тести дуже популярні серед українців. Про це свідчить як мінімум масова поява в соцмережах публікацій з результатами.

“Проходячи такий тест, ви насправді передаєте дуже багато даних. Яких саме – залежить від налаштувань. Кожного разу, коли ви натискаєте “пройти тест”, з’являється вікно. Це програма просить доступ до певного списку особистої інформації. Але в першу чергу ви передаєте свої контакти”, – пояснює Михайло Кольцов.

Таким самим чином працюють “листи щастя»” – дратівні розсилки, спільною рисою яких є вимога розіслати їх “10 друзям”. Такі розсилки роблять для того, щоб “промацати” ваше оточення і перевірити, наскільки далеко розлетиться інформація. На основі цих розрахунків можна, наприклад, продавати рекламу.

Також варто побоюватися ботів. Необхідно знати, чи жива людина додала вас у друзі. Якщо бот з нульовою активністю і створеним буквально вчора профілем відправляє запит – йому точно щось треба. І в кращому випадку – це спроба щось вам продати.

“Загальне правило – намагайтеся не постити в соціальних мережах нічого, що б ви не хотіли показати всьому світу. Будьте уважні, чи мають веб-сайти, куди ви вводите якусь конфіденційну інформацію, шифрування https: // (зелений замочок) в URL-адресі. Це означає, що зв’язок між пристроєм і веб-сайтом захищений і ці дані не перехоплять «дорогою» до сайту», – говорить експерт Лабораторії цифрової безпеки Вадим Гудима. – Чутливу переписку ліпше провадити в захищених наскрізним шифруванням (end-to-end encryption) месенджерах – Signal, WhatsApp або секретні чати Telegram”.

Важка артилерія

Видалити більшу частину інформації про себе з Мережі можна. Існує спеціалізоване ПЗ, яке дозволяє полегшити вам життя, але і воно не всесильне. Деякі сайти практично не залишають користувачам шансу “вбити” свій акаунт. Серед них: Skype, Evernote, WordPress, World of Warcraft, Wikipedia і Craigslist.

Є такий спецсервіс з видалення інформації – Accountkiller. Тут можна знайти прямі посилання та інструкції з видалення акаунтів в більшості популярних сервісів. Google пропонує власні інструменти для керування онлайн-репутацією. Наприклад, ви можете спробувати видалити небажаний контент, а потім і пов’язані з ним пошукові результати і збережені копії сторінок. А за допомогою сервісу Me on the Web ви зможете отримувати сповіщення щоразу, коли ваші персональні дані знову з’являються в мережі.

DeleteMe обіцяє видалити дані про вас з найбільших баз, знищити будь-яку контактну, персональну і соціальну інформацію, а також фотографії вас, вашої родини і навіть дому. Правда, коштує це недешево.

Web 2.0 suicide machine створений для тих, хто втомився від соцмереж і мріє повернутися до реального життя. Щоб скоїти “віртуальне самогубство”, спочатку машина видалить повідомлення, потім фотографії, а потім і друзів.

Однак до таких сервісів все ж варто ставитися скептично.

“Якщо конфіденційна інформація вже потрапила в Мережу – то гарантувати її видалення вже практично неможливо. У більшості випадків це залежить від доброї волі цієї компанії або людини”, – вважає експерт Лабораторії цифрової безпеки Вадим Гудима.