Російське пропагандистське угруповання, як проводило спеціальні інформаційні операції у світових медіа та соціальних мережах принаймні з 2014 року, викрила дослідницька група Graphika. Діяльність мережі була спрямована проти російських політичних конкурентів, таких як Україна, США, Польща та Німеччина, а також інші країни, уряди яких боролися з російським впливом в той чи інший момент.

Угруповання з кодовою назвою Secondary Infektion (“Вторинна інфекція”) досить відчутно відрізняється від “Агентства Інтернет- досліджень” (IRA) – “ферми тролів” з Санкт-Петербургу, яка втручалася в президентські вибори в США 2016 року, пише ZDNet.

Graphika повідомила, що ця нова окрема група діє з 2014 року і використовує фейкові новини, сфабриковані “зливи” та підроблені документи для створення політичних скандалів у країнах Європи та Північної Америки.

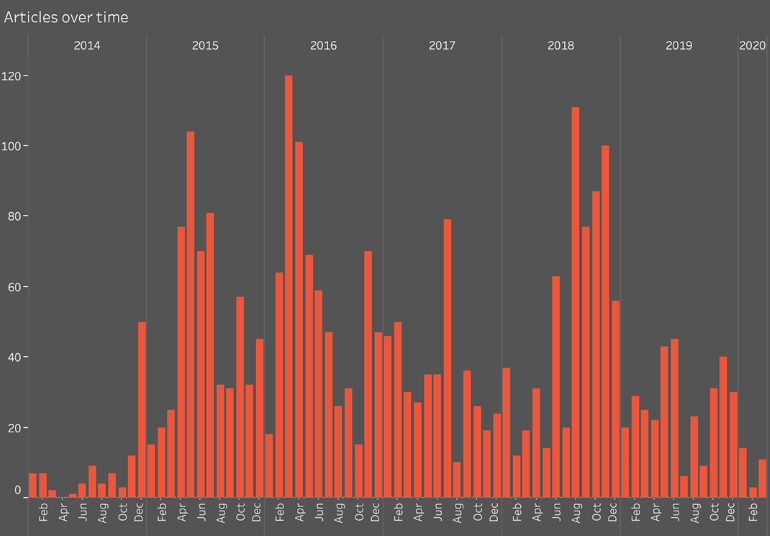

Дослідницька команда каже, що вперше дізналася про угруповання з доповідей, опублікованих Reddit та Facebook минулого року та з попередніх досліджень, проведених Лабораторією цифрових криміналістичних досліджень Atlantic Council. Дослідники з Graphika говорять, що, ґрунтуючись на попередніх дослідженнях, вони відстежили понад 2500 одиниць оригінального контенту, які група Secondary Infektion розміщувала в Інтернеті з початку 2014 року.

Відповідно до аналізу Graphika, більшість контенту групи відповідали дев’яти основних темам:

- Україна – “failed state” та ненадійний партнер;

- США та НАТО – агресивні агенти, що втручаються у внутрішні справи інших країн;

- Європа – слабка і розділена;

- Критики російського уряду – морально розпущені, корумповані, зловживають алкоголем або психічно нестабільні;

- Мусульмани – агресивні загарбники;

- Російський уряд та Росія загалом – жертва західного лицемірства чи змов;

- Вибори Заході – сфальсифіковані, а кандидати, які критикували Кремль – неприємні люди;

- Туреччина – агресивна і дестабілізуюча держава;

- Світові спортивні органи та організовані ними змагання – несправедливі, непрофесійні та русофобські.

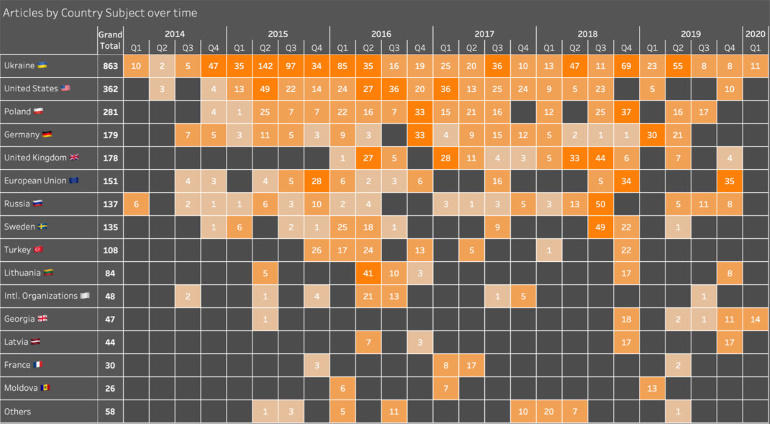

Команда Graphika каже, що більша частина цього контенту була спрямована проти російських політичних конкурентів, таких як Україна, США, Польща та Німеччина, а також інші країни, уряди яких боролися з російським впливом в той чи інший момент.

Дослідники Graphika виявили, що група не тільки розповсюджувала контент англійською мовою, але також адаптувалась до кожної цілі та публікувала свою інформацію її місцевою мовою. Загалом дослідники знайшли контент, розміщений сімома різними мовами.

На відміну від ІRА, яка в першу чергу була зосереджена на створенні конфліктних ситуацій та навіюванні сумнівів на рівні регулярних громадян, головна роль Secondary Infektion полягає у впливі на рішення на найвищому рівні іноземних урядів.

Це спроби впливати на політичні рішення, створюючи фальшиві наративи для того. щоб налаштувати західні країни одну проти іншої, а також шантажуючи антиросійських політиків, використовуючи неправдиві статті та підроблені документи.

“Зазвичай “витоки” викривали певний драматичний геополітичний скандал, наприклад, корупційні дії видатних кремлівських критиків або таємні американські плани повалити прокремлівські уряди у всьому світі”, – сказала сьогодні команда Graphika.

Група Secondary Infektion проводила свої операції під час виборів президента США у 2016 році, виборів у Франції у 2017 році та у Швеції у 2018 році, але втручання у вибори ніколи не було головною метою групи.

Graphika заявила, що група “мала на меті посилити розділення між країнами, намагаючись налаштувати поляків проти німців, німців проти американців, американців проти британців і абсолютно всіх проти українців”.

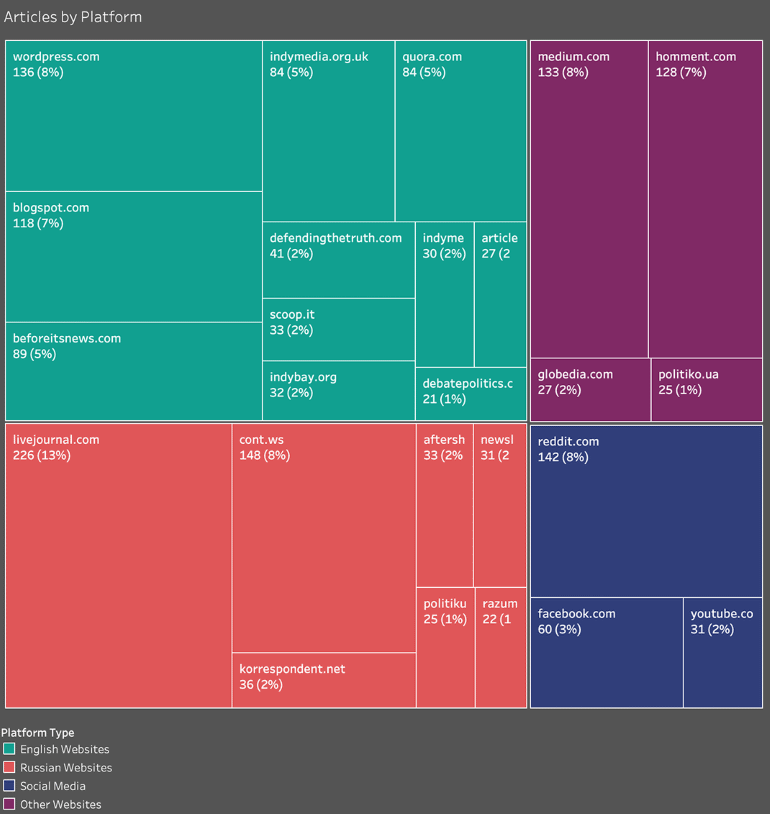

Крім того, ще одним способом, яким Secondary Infektion відрізнялася від більш відомої IRA, полягала в тому, що в той час, як IRA в основному активно працювала в соціальних мережах, угруповання Secondary Infektion мала більш широке охоплення, причому багато її контенту публікувалося в блогах та на новинних сайтах.

Graphika заявила, що знайшла вміст, опублікований на більш ніж 300 платформах – від гігантів соціальних медіа, таких як Facebook, Twitter, YouTube та Reddit, до таких блог-платформ, як WordPress та Medium, а також на нішових форумах десь у Пакистані та Австралії.

Дослідники Graphika також заявили, що Secondary Infektion була більш досконалою організацією, ніж IRA. На відміну від необережних операторів ІRА, яких легко було простежити до точної адреси будівлі в Санкт-Петербурзі, загадка про реальних виконавців та керівників Secondary Infektion залишається невирішеною.

“Ідентичність [Secondary Infektion] є єдиним найбільш актуальним питанням, яке постає під час цього дослідження”, – написала команда Graphika у своєму сьогоднішньому звіті.

Дослідники заявили, що групі Secondary Infektion вдалося зберегти таємниці, оскільки її співробітники дуже пильно ставилися до операційної безпеки (OpSec). Graphika каже, що агенти Secondary Infektion використовували одноразові облікові записи для одноразового використання майже всього, що вони розміщували в Інтернеті, припиняючи використання кожного облікового запису менше ніж за годину після розміщення інформації.

Цей підхід ускладнив Secondary Infektion набір спеціальної аудиторії, але дозволив їй протягом багатьох років організовувати операції з високим ступенем впливу, не розголошуючи їхню інфраструктуру, способи роботи та цілі.

Радимо звернути увагу на поради, про які писав Cybercalm, а саме:

ОГЛЯД УСІХ ПЛАНШЕТІВ ВІД APPLE: ЯКИЙ IPAD ВАРТИЙ ВАШОЇ УВАГИ?

ЯК ШУКАТИ ТА ВІДКРИВАТИ БУДЬ-ЯКІ ФАЙЛИ НА ВАШОМУ КОМП’ЮТЕРІ ЧЕРЕЗ КОМАНДНИЙ РЯДОК?

ОГЛЯД П’ЯТИ ФУНКЦІЙ ANDROID 11, ЧЕРЕЗ ЯКІ ВАРТО ОНОВИТИСЯ

ЯК ПЕРЕВІРИТИ ОПЕРАТИВНУ ПАМ’ЯТЬ НА ПОМИЛКИ ТА ВИПРАВИТИ ЇХ? – ІНСТРУКЦІЯ

Нагадаємо, в Україні розпочав роботу новий електронний сервіс check.gov.ua, який дозволяє перевіряти оплату державних послуг онлайн без надання паперових квитанцій. За допомогою сервісу можна перевіряти квитанції в електронній формі, а не надавати їх в паперовому вигляді з мокрою печаткою до відповідних державних органів.

Зауважте, 39-річний мешканець села Олешник, що на Закарпатті, розробив шкідливе програмне забезпечення для зламу екаунтів користувачів соцмереж. Придбавши програму через створений чоловіком канал у загальнодоступному месенджері, та встановивши на свій гаджет, клієнти отримували змогу зламувати мережеві екаунти користувачів соцмереж.

Також Facebook тестує нову функцію для Messenger, яка дозволяє краще захищати Ваші повідомлення від сторонніх очей. Користувачеві потрібно буде підтвердити свою особу, використовуючи Face ID, Touch ID або свій пароль, перш ніж він зможе переглянути свою папку “Вхідні”, навіть якщо телефон уже розблокований.

Окрім цього, Twitter оголосив, що видалив понад 30 000 облікових записів, які проводили державну пропаганду. Ідентифікована як така, що належить Китаю, найбільша з трьох мереж містила 23 750 облікових записів. Мережа займалася цілою низкою маніпулятивних скоординованих заходів, в основному використовуючи різні китайські мови та діалекти для поширення геополітичних наративів, сприятливих для Комуністичної партії Китаю.

До речі, останні оновлення для Windows 10 підвищують безпеку платформи, але, на жаль, вони також містять неприємні помилки, які роблять неможливим друк, викликаючи збої у принтерів. Звіти користувачів на Reddit та форумі Microsoft Answers показують, що проблема стосується різних моделей принтерів HP, Canon, Panasonic, Brother та Ricoh.