Карти Google залишаються однією з найкращих навігаційних програм, яку можна використовувати на телефонах, але вона також є корисною як соціальний інструмент. Ви можете надіслати комусь своє місцезнаходження, щоб координувати зустрічі з друзями або запевнити родину, що Ви майже вдома. На щастя, процес простий і включає контроль конфіденційності, щоб обмежити те, що бачитимуть інші. Ось як можна поділитися своїм розташуванням на Android та iOS.

Як поділитися своїм місцезнаходженням на Android та iOS за допомогою контактів?

Ви, швидше за все, захочете поділитися своїм місцезнаходженням із конкретними людьми. Обмін місцезнаходженням Google Maps розроблений головним чином з огляду на це. Ось як поділитися своїм місцезнаходженням з контактами на Android та iOS. Інструкції схожі для обох пристроїв.

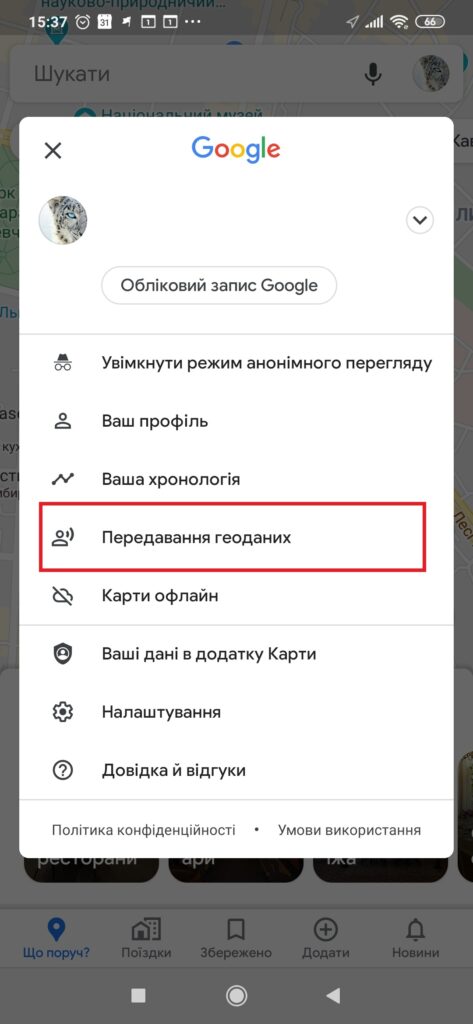

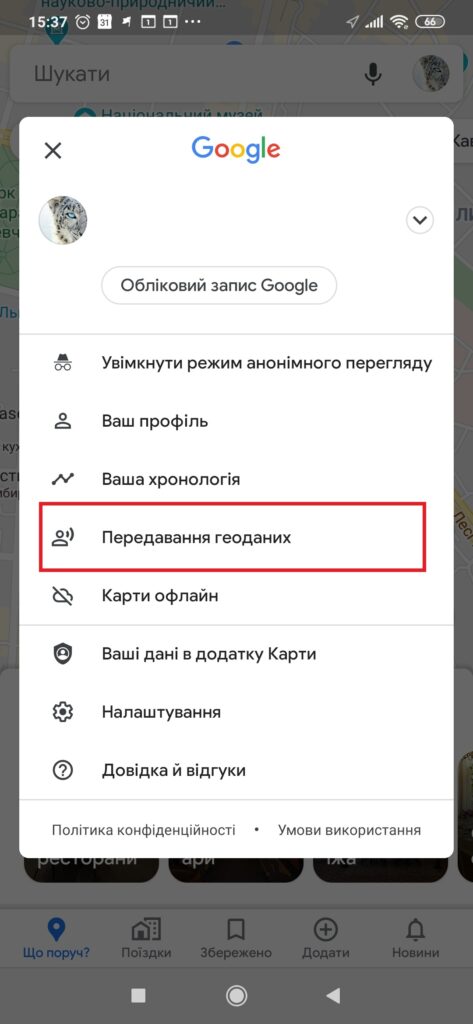

1. На “Картах” торкніться значка Вашого профілю вгорі праворуч.

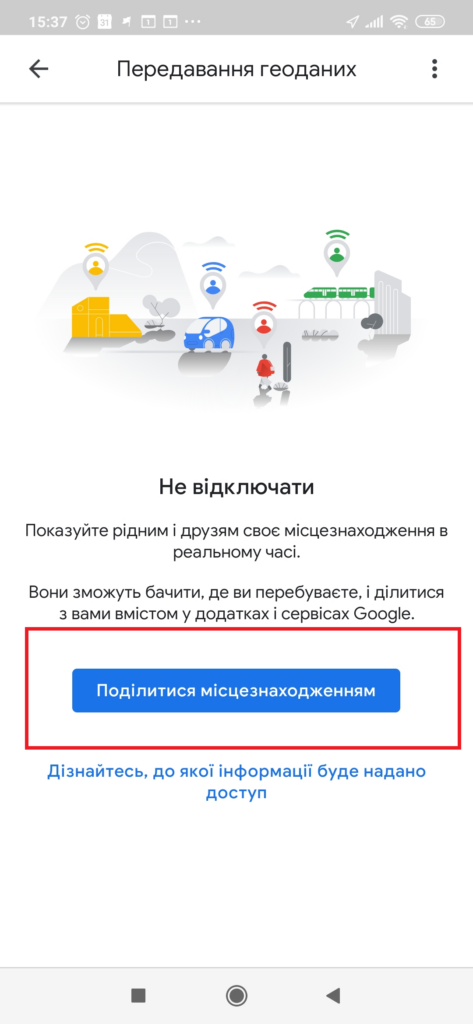

2. Торкніться “Передавання геоданих“.

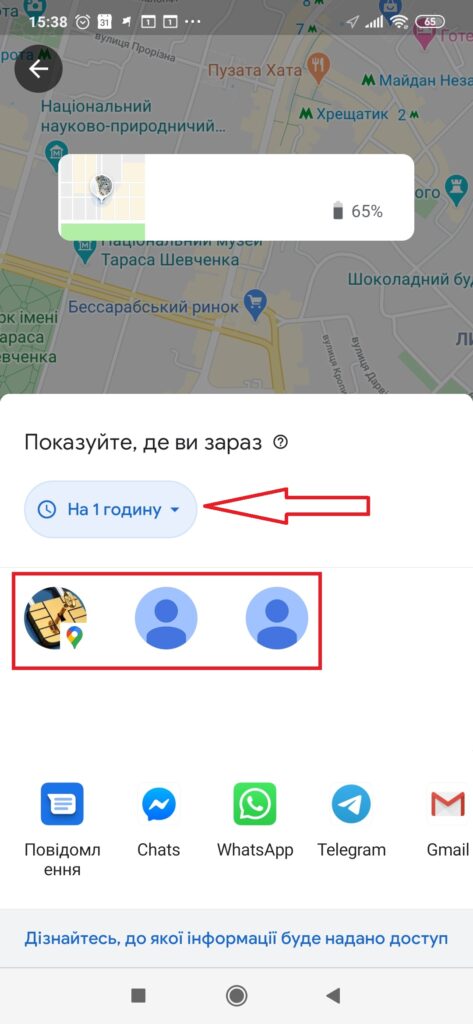

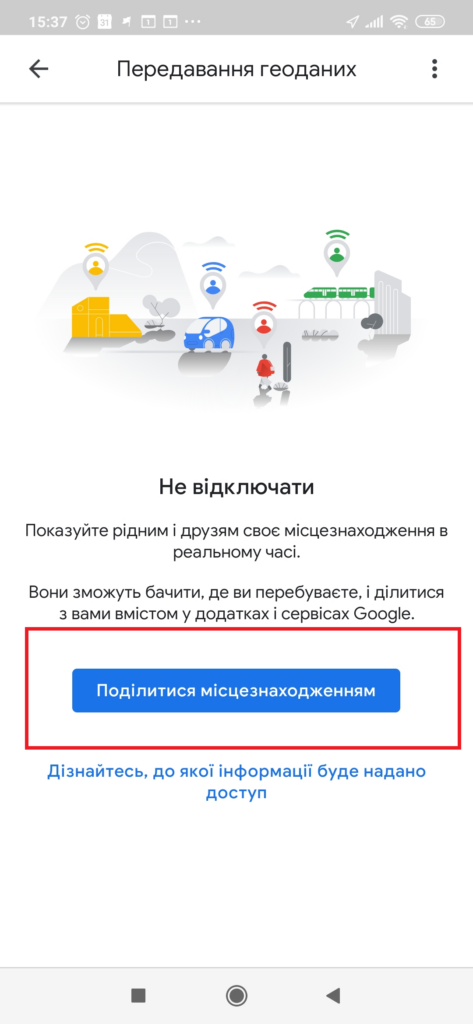

3. Якщо це Ваш перший дозвіл до спільного доступу, “Карти” нададуть Вам вступ і дозволять обирати контакти (можливо, Вас попросять надати доступ до своїх контактів). В іншому випадку торкніться опції “Поділитися місцезнаходженням“.

4. Вибравши контакт, торкніться тривалості, щоб обрати, як довго Ви ділитесь інформацією про місцезнаходження. Ви можете збільшувати час з кроком на годину або вибирати, поки Ви не вимкнете дозвіл. Обравши контакт, натисніть “Поділитися“.

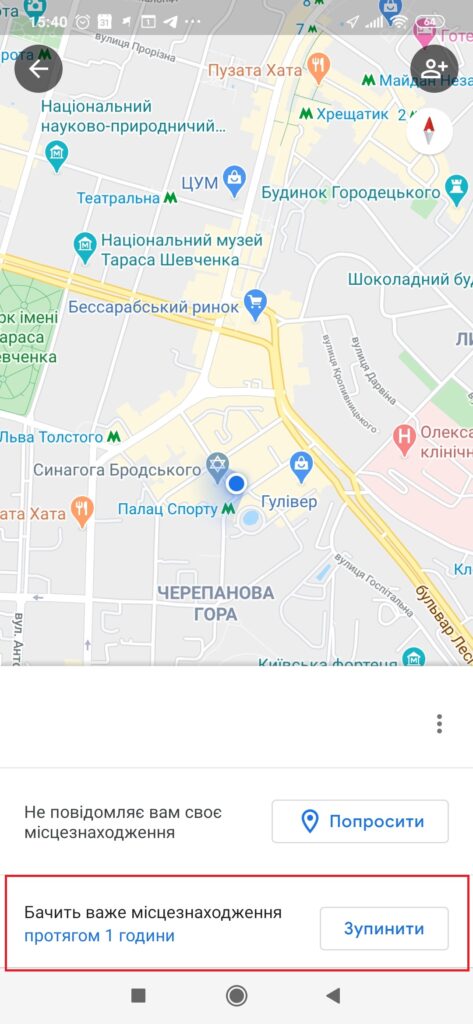

5. Щоб зупинити, торкніться стану спільного доступу та натисніть “Зупинити“.

Як поділитися своїм місцезнаходженням на Android та iOS за допомогою програми або посилання?

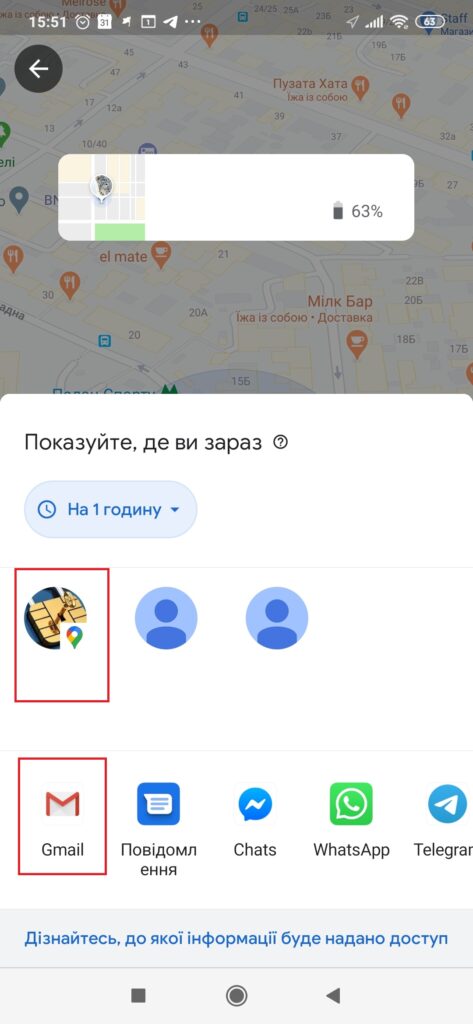

Можуть бути випадки, коли Ви хочете поділитися своїм місцезнаходженням на Android або iOS через певний додаток або навіть як загальне посилання. Ви можете поділитися ним за допомогою текстового повідомлення або передати свою позицію в соціальній мережі. На щастя, обмін місцезнаходженням на Картах Google робить це легко. Ось як поділитися інформацією про місцезнаходження за допомогою цього методу.

1. На “Картах” торкніться значка свого профілю вгорі праворуч.

2. Торкніться “Передавання геоданих“.

3. Якщо це Ваш перший доступ до спільного доступу, “Карти” нададуть те саме меню контактів, яке було зазначено у попередній інструкції, але також нададуть можливість поділитися посиланням через додаток або посилання безпосередньо (на Android) або натискаючи “Додаткові параметри” (на iOS).

4. Торкніться програми, з якою Ви хочете поділитися, або прокрутіть, доки не зможете натиснути “Копіювати” в (на Android) або “Копіювати” (на iOS), щоб отримати доступ до передачі геоданих.

5. У будь-якому випадку Ви можете натиснути “Передавання геоданих” за допомогою посилання, щоб відрегулювати тривалість посилання або натиснути “Зупинити“, щоб закінчити спільний доступ.

Що бачать інші, коли Ви поділилися місцезнаходженням?

Інші отримають сповіщення, яким Ви ділитесь. Вони побачать шпильку карти, яка наближає Ваше місцезнаходження, і зможуть перевірити заряд акумулятора Вашого пристрою, якщо вони раптом втратять Ваше місце. Коли торкнуться статусу спільного доступу, вони побачать інформацію про адресу, наприклад, ваше місто та поштовий індекс або поштовий індекс.

Однак інші зазвичай не бачать Вашу точну адресу, а також історію вашого місцезнаходження чи поточний шлях. І коли ви перестаєте ділитися своїм місцезнаходженням, ця інформація зникає. Вам не потрібно хвилюватися, що хтось буде стежити за вами на “Картах” Google без Вашого відома та дозволу.

Радимо звернути увагу на поради, про які писав Cybercalm, а саме:

- Як змінити пароль у Facebook? ІНСТРУКЦІЯ

- Що робити, щоб унеможливити відслідковування Вашого телефону? Поради

- “Додайте гучності!” Вісім способів покращити звук на Вашому смартфоні

- Як захистити дані на смартфоні, якщо Ви його втратите? ІНСТРУКЦІЯ

Нагадаємо, через американські санкції компанія Huawei буде змушена повністю припинити виробництво смартфонів, побудованих на базі процесорів власного виробництва з лінійки HiSilicon Kirin. Пов’язано це з тим, що тайванський виробник чипсетів TSMC не зможе використовувати американське обладнання для виготовлення продукції цього бренду, так як влада США заборонила це робити з 16 вересня 2020 року.

Також на конференції з інформаційної безпеки Black Hat 2020 фахівець Patrick Wardle з компанії Jamf розповів про низку експлойтів, що дозволяє обійти захист Microsoft від шкідливих макросів для зараження пристроїв під управлінням macOS. Уразливості представляють собою так звані zero-click, тобто, для їх експлуатації участь жертви не потрібна. Вони дозволяють зловмисникам доставляти шкідливе ПЗ користувачам macOS за допомогою документа Microsoft Office з макросами.

Окрім цього, використовуючи KrØØk, зловмисники можуть перехоплювати та розшифровувати конфіденційні дані жертв. Це можливо завдяки тому, що дані бездротової мережі шифруються за допомогою парного сеансового ключа WPA2, що складається з нулів, замість належного сеансового ключа. Для перехоплення даних кіберзлочинцям не потрібно знати навіть пароль від Wi-Fi, а достатньо знаходитися в межах сигналу Wi-Fi.

Зауважте, що шахраї навчилися красти інформацію через підробку Saved Messages у Telegram. Цим чатом люди користуються як листуванням з самим собою, і можуть зберігати там важливі і конфіденційні відомості.

До речі, шкідливі розширення були виявлені у Chrome Web Store під час вивчення декількох підроблених блокувальників реклами, що розповсюджувалися через магазин розширень. Фахівці виявили 295 шкідливих розширень, завантажених з магазину понад 80 млн разів.