Увімкнення функції двоетапної аутентифікації для облікового запису Google дозволить підвищити рівень безпеки Вашого облікового запису. Як це зробити за допомогою iPhone, читайте у статті.

Компанія Google не тільки зробила двоетапну аутентифікацію досить простим процесом, але і додала кілька нових функцій, які дозволяють зробити використання додаткових рівнів захисту ще зручніше.

![]()

Наприклад, минулого року Google представила можливість використання смартфона Android в якості електронного ключа безпеки, поряд з традиційними фізичними ключами безпеки, які також підтримуються в екаунтах Google. В результаті смартфони Android допомагають більш ефективно запобігати несанкціонованому доступу до екаунту.

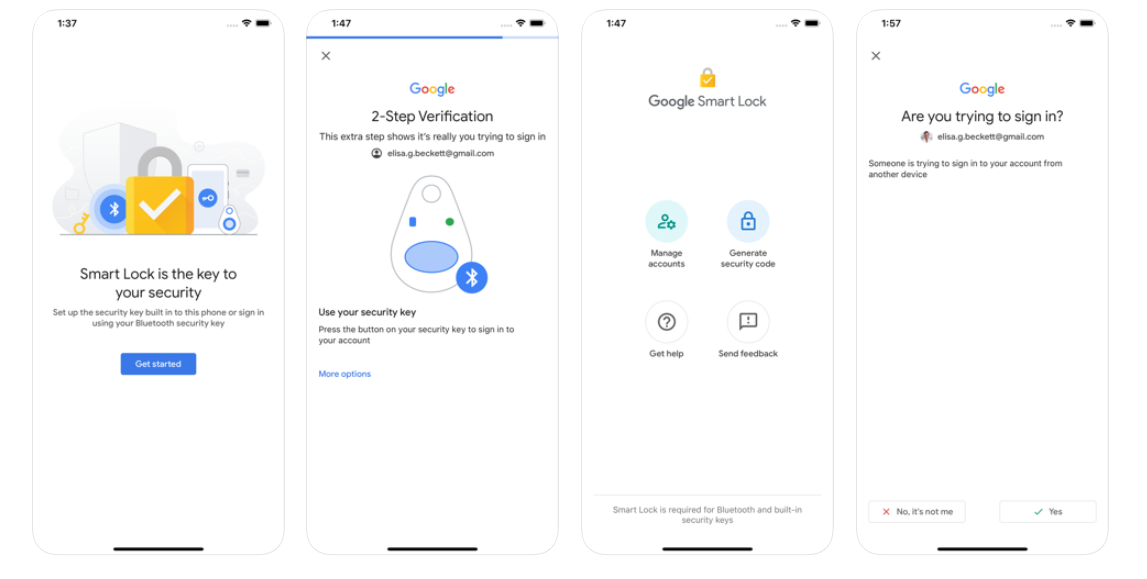

А в середині січня 2020 року Google додала підтримку використання пристроїв iPhone в якості ключів безпеки для облікового запису Google. Основна відмінність між смартфонами Android і iPhone полягає в тому, що на телефонах Apple потрібно використовувати окремий додаток Google Smart Lock для iPhone в ролі ключа безпеки, а телефони Android мають вже вбудовані ключі.

“На вашому мобільному пристрої iPhone активувати електронний ключ безпеки можна за допомогою програми Google Smart Lock. На смартфоні Android дана функціональність вже вбудована. Ключ безпеки використовує Bluetooth-з’єднання для підтвердження входу на пристроях Chrome OS, iOS, macOS і Windows 10 без необхідності поєднання пристроїв. Дана технологія дозволяє захистити екаунт Google практично на будь-якому пристрої з допомогою мобільного телефону”- йдеться у поясненні Google.

Щоб використовувати iPhone як електронний ключ безпеки для облікового запису Google, пристрій повинен працювати під управлінням iOS 10 або вище.

Як зробити з iPhone ключ безпеки?

Щоб визначити спосіб використання iPhone у якості ключа безпеки, потрібно виконати всього кілька простих кроків.

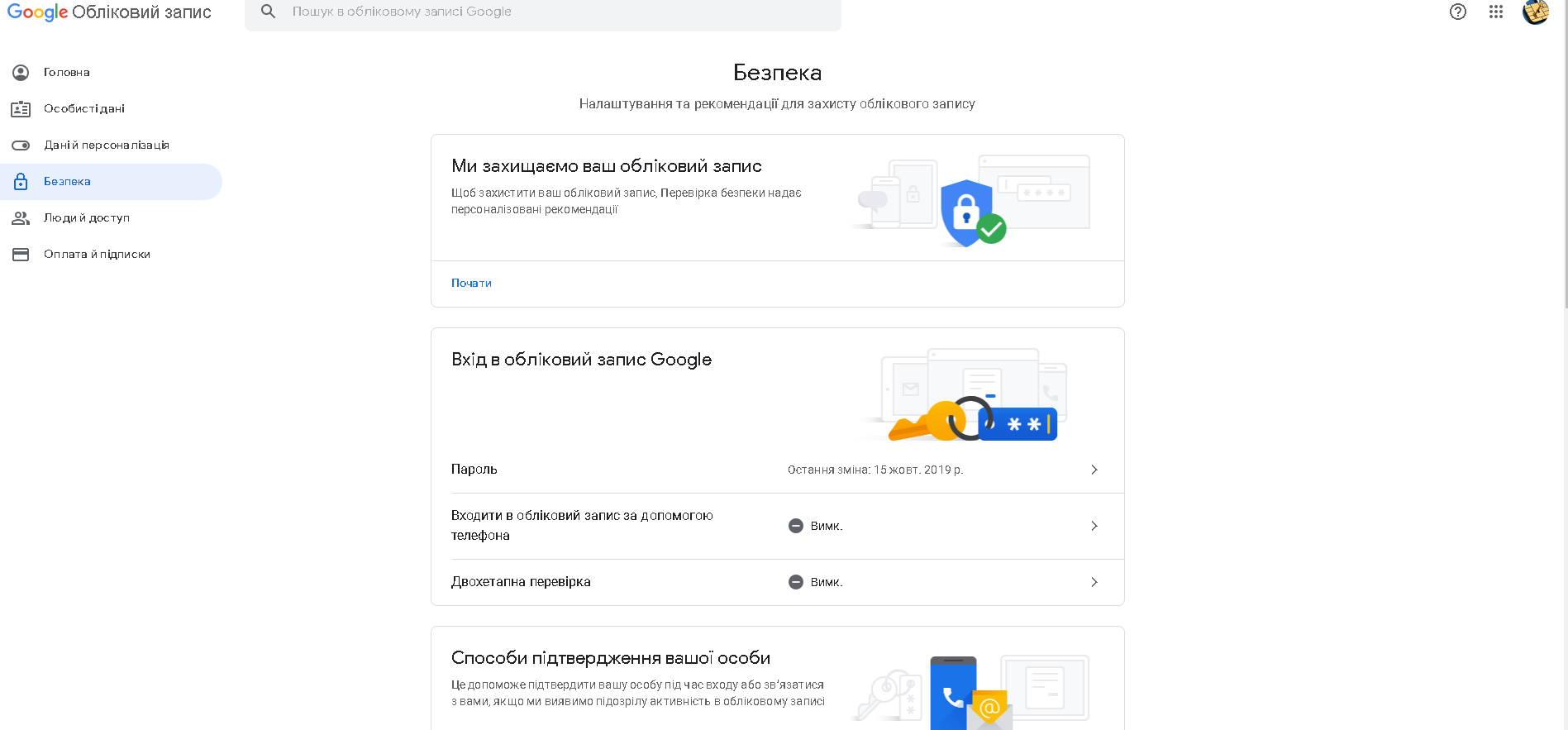

1. Увімкніть двоетапну перевірку в обліковому записі Google. Для цього перейдіть на сторінку https://myaccount.google.com/security і виберіть пункт “Двоетапна аутентифікація”. Дотримуйтесь підказок на екрані, щоб увімкнути функцію.

2. Завантажте Google Smart Lock для iOS і налаштуйте обліковий запис Google на iPhone.

3. Після цього в додатку Ви зможете активувати використання iPhone в якості електронного ключа безпеки для облікового запису. Вам буде запропоновано пройти швидку перевірку, в тому числі дозволити роботу Bluetooth і відображення повідомлення в додатку Smart Lock.

Після цього iPhone можна буде використовувати в якості електронного ключа безпеки. Наступного разу при спробі входу в обліковий запис Google, Ви повинні будете підтвердити цю дію на своєму мобільному телефоні. Після підтвердження входу, Ви отримаєте доступ до свого облікового запису.

Ви завжди можете змінити дані параметри, видаляти пристрої і додавати нові пристрої в якості електронних ключів на сторінці управління обліковим записом Google за наступним шляхом:

“Обліковий запис Google> Безпека> Вхід в обліковий запис Google> Двоетапна перевірка> Другий етап> Електронний ключ”.

Звичайно, існують й інші способи для захисту облікових записів Google, наприклад двофакторная аутентифікація за допомогою кодів перевірки, які відправляються на мобільний телефон. Однак, в разі компрометації мобільного пристрою хакери можуть перехопити код перевірки.

“Ключі безпеки використовують шифрування з відкритим ключем для перевірки Вашої особистості і URL-адресу сторінки входу, щоб зловмисник не отримав доступ до Вашого профілю, навіть якщо йому відомі логін і пароль. На відміну від методів двофакторної аутентифікації (2FA), які намагаються виконати додаткову перевірку авторизації, ключі безпеки відповідають стандартам FIDO для забезпечення надійного захисту проти автоматизованих ботів, масових фішинг-атак і цілеспрямованих шахрайських атак”, – кажуть у Google.

До речі, саме зараз настав кращий час для оновлення до Windows 10. У статті зібрані кілька порад для справжніх шанувальників Windows 7, щоб полегшити їм перехід на нову систему.

Також команда дослідників з компанії Lyrebirds оприлюднила інформацію про уразливість (CVE-2019-19494) в кабельних модемах на базі чипів Broadcom від різних виробників, що дозволяє повністю перехопити контроль над пристроєм.

Зверніть увагу, діяльність міжрегіонального хакерського угруповання, учасники якого викрадали кошти з рахунків вітчизняних державних підприємств, заблокувала Служба безпеки України. Оперативники спецслужби встановили, що організаторами оборудки є мешканці Одеської та Дніпропетровської областей, які виявляли уразливості у функціонуванні систем електронних грошових переказів держустанов.

Цікаво, що понад півсотні організацій звернулися до компанії Google з проханням вжити заходів щодо виробників Android-смартфонів.

Дослідницька фірма з питань кібербезпеки Check Point Research стверджує, що виявила “численні вразливості” в додатку TikTok для відеообміну.

Навіть через кілька років після масштабної кампанії з використанням здирницького ПЗ WannaCry, від якого постраждало безліч користувачів в більш ніж 100 країнах світу, воно все ще продовжує заражати нові пристрої і навіть в минулому році посіло перше місце серед всіх програм-вимагачів.