Чи виникало у вас відчуття, що хтось стежить за вами через ваш ноутбук? Якщо ваш пристрій поводиться дивно, це може бути не просто параноя. На щастя, існують прості способи виявити приховані програми для стеження та повернути контроль над своєю приватністю.

1. Зверніть увагу на незвичну поведінку

Однією з перших ознак того, що хтось міг встановити програмне забезпечення для стеження на ваш ноутбук, є помітна зміна у його роботі. Цей самий метод можна використовувати для виявлення шкідливого ПЗ на вашому смартфоні.

Програми для стеження часто працюють у фоновому режимі, тихо збираючи дані або фіксуючи вашу активність, що може навантажувати систему та призводити до незвичної поведінки. Якщо ваш ноутбук став повільнішим, довше завантажується, швидше розряджає батарею, або його вентилятори незвично гучно працюють навіть коли ви не запускаєте ресурсомісткі програми – це може бути ознакою того, що щось не так.

Зверніть увагу на спливаючі вікна, особливо в незвичних місцях, наприклад, коли ви не користуєтесь браузером, або на незвичне збільшення кількості рекламних вікон на ваших улюблених сайтах. Також слідкуйте за частими збоями, причину яких ви не можете визначити, або неочікуваними перезавантаженнями.

Якщо ви часто використовуєте мобільну точку доступу для підключення ноутбука до інтернету, неочікуване зростання використання трафіку може бути ще одним тривожним сигналом. Програмне забезпечення для стеження може спричиняти всі ці проблеми. Коротше кажучи, довіряйте своїй інтуїції. Якщо ваш ноутбук працює не так як зазвичай, ймовірно, з ним дійсно щось не так.

2. Проскануйте систему на наявність шкідливого ПЗ

Особливістю сучасного шкідливого ПЗ є те, що воно більш скритне порівняно зі старими версіями, що значно ускладнює виявлення звичайними способами, такими як випадкові спливаючі вікна. На щастя, багато інструментів для стеження, особливо кейлогери та шпигунське ПЗ, класифікуються як шкідливе програмне забезпечення надійними антивірусними програмами.

За допомогою цих програм ви можете виконати повне сканування системи, щоб виявити та усунути загрози до того, як вони завдадуть більшої шкоди. Вбудовані інструменти безпеки, такі як Microsoft Windows Defender та Apple XProtect, можуть здаватися не вартими вашої уваги, але я рекомендую використовувати їх як перший захисний рубіж.

Переконайтеся, що ваші вірусні бази оновлені, а потім виконайте повне сканування замість швидкого, оскільки програмне забезпечення для стеження може ховатися глибоко в системних файлах.

Якщо ви не задоволені результатами сканування, розгляньте можливість використання надійного стороннього антивірусу або антишпигунського рішення, такого як Malwarebytes чи Bitdefender. Ці інструменти часто виявляють загрози, які можуть пропустити стандартні програми.

Деякі з них навіть пропонують спеціальні функції для виявлення кейлогерів, руткітів та інструментів віддаленого доступу. Але вони не є безкоштовними або дешевими. Тому перед придбанням переконайтеся, що антивірусне програмне забезпечення має всі необхідні функції.

3. Перевірте розширення браузера

Розширення браузера можуть бути корисними, але також можуть бути інструментами для стеження за вашою активністю. Шкідливі або підозрілі розширення можуть відстежувати звички перегляду, показувати рекламу, записувати натискання клавіш або навіть перенаправляти вас на фейкові сайти для викрадення інформації. Саме тому перевірка розширень браузера є важливою при пошуку програмного забезпечення для стеження.

Уважно перегляньте список і зверніть увагу на все, що ви не впізнаєте або не пам’ятаєте, що встановлювали. Особливу увагу приділіть розширенням, які стверджують, що пропонують утилітарні функції, такі як підвищення безпеки – вони іноді використовуються як маскування для шпигунського ПЗ.

Також ознайомтеся з цим списком розширень Chrome, які виглядають легітимно, але шпигують за вами, і переконайтеся, що жодне з них не встановлено. Для безпеки використовуйте перевірені розширення від надійних розробників. Надалі перевіряйте безпеку розширень перед їх встановленням у Chrome, Firefox чи будь-якому іншому браузері.

4. Перевірте доступ до веб-камери та мікрофона

Один із найбільш тривожних способів стеження за вами – це таємний доступ до веб-камери або мікрофона вашого ноутбука. Через це вам слід регулярно перевіряти, які програми мають доступ до вашої веб-камери та мікрофона.

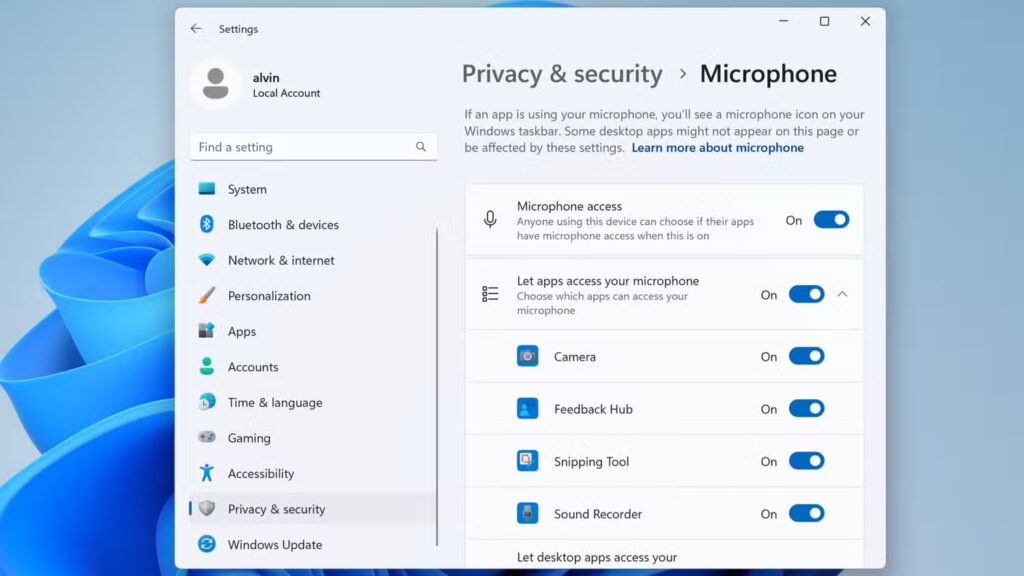

На Windows 11 натисніть значок Windows, перейдіть до Налаштування > Конфіденційність та безпека, потім прокрутіть вниз до Дозволи програм. Зі списку виберіть Камера або Мікрофон і прокрутіть сторінку вниз, щоб побачити, які програми мають дозвіл для вибраного сенсора.

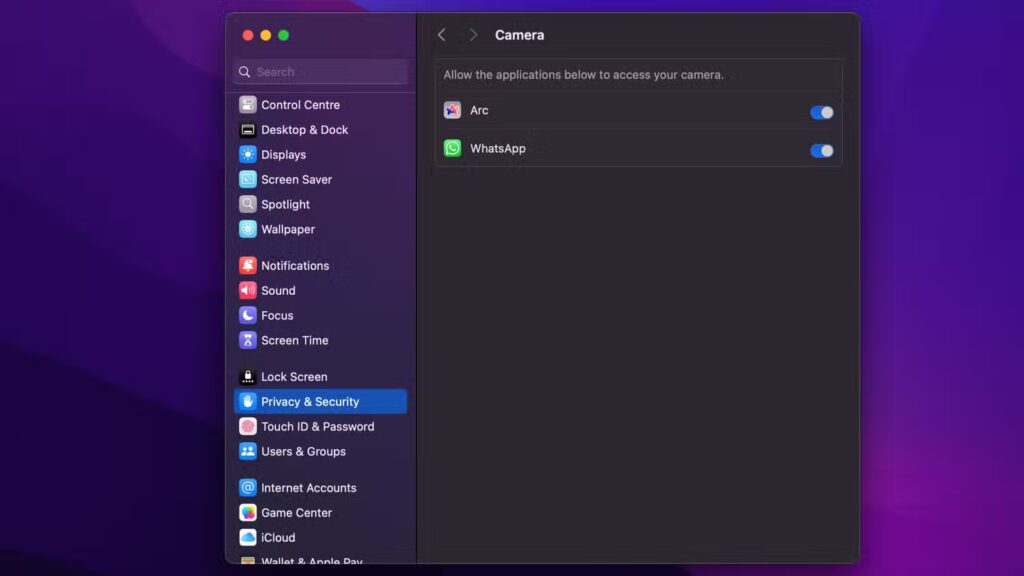

На macOS перейдіть до Системні налаштування > Конфіденційність та безпека, потім виберіть Камера або Мікрофон зі списку.

На відповідних сторінках шукайте будь-які програми, які ви не впізнаєте або яким навмисно не надавали доступу. Якщо не впевнені, вимкніть програму та подивіться, чи щось перестане працювати.

Іншим способом дізнатися, що за вами стежать, є випадкове вмикання індикатора веб-камери без вашого втручання. Однак це не завжди може бути ознакою, оскільки деякі складні програми для стеження можуть вимкнути індикатор під час запису, що ускладнює виявлення.

5. Перевірте встановлені програми

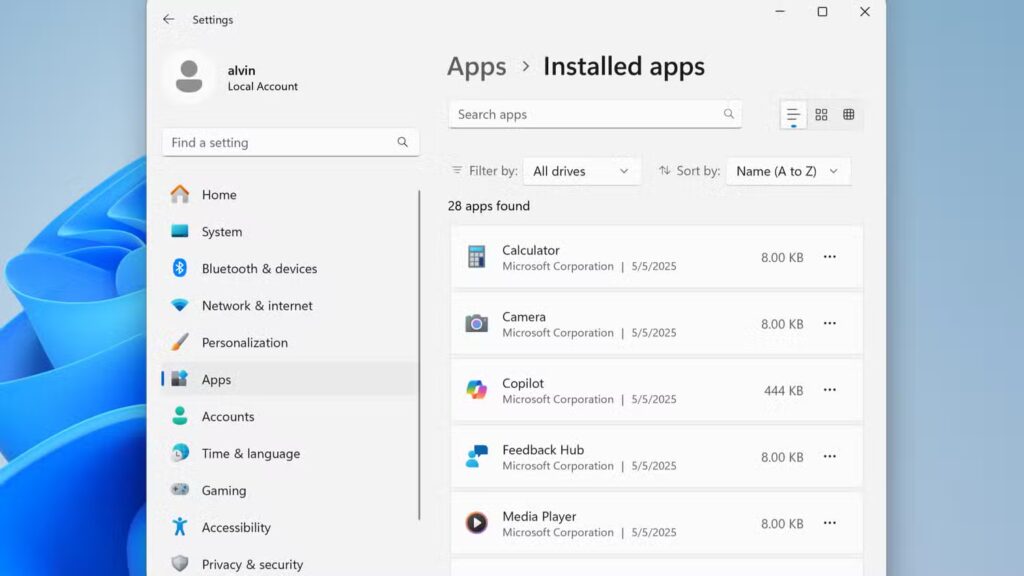

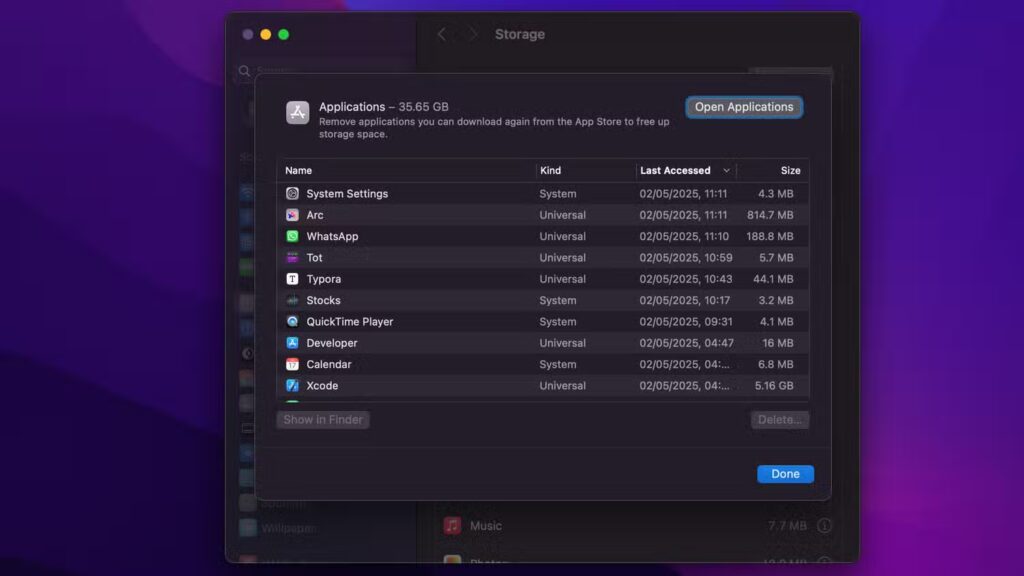

Часто програмне забезпечення для стеження маскується під нешкідливу або маловідому програму, намагаючись змішатися з легітимними додатками. Ці програми можуть навіть встановлювати додаткові додатки у фоновому режимі без вашого відома. Саме тому періодичний перегляд усього встановленого програмного забезпечення на вашому ноутбуці є необхідним, особливо якщо ви підозрюєте, що хтось міг втрутитися у ваш пристрій.

На Windows 11 відкрийте Налаштування та перейдіть до Програми > Встановлені програми, щоб переглянути список встановлених додатків.

На macOS відкрийте папку Програми або перейдіть до Системні налаштування > Загальні > Сховище > Програми, щоб отримати аналогічний огляд.

Перегляньте кожен елемент у списку та шукайте все, що здається незнайомим, має загальну назву або було встановлено нещодавно без вашого відома. Якщо ви не впевнені щодо конкретної програми, простий пошук в інтернеті за її назвою, розробником, функціональністю або відгуками може допомогти визначити її легітимність.

6. Перегляньте програми автозапуску

Багато типів програмного забезпечення для стеження призначені для автоматичного запуску при включенні ноутбука, щоб вони могли негайно почати збирати дані, не привертаючи до себе уваги. Це типово навіть для програм стеження за працівниками.

Тому перегляд програм автозапуску – розумний спосіб виявити приховані інструменти, що працюють у фоновому режимі.

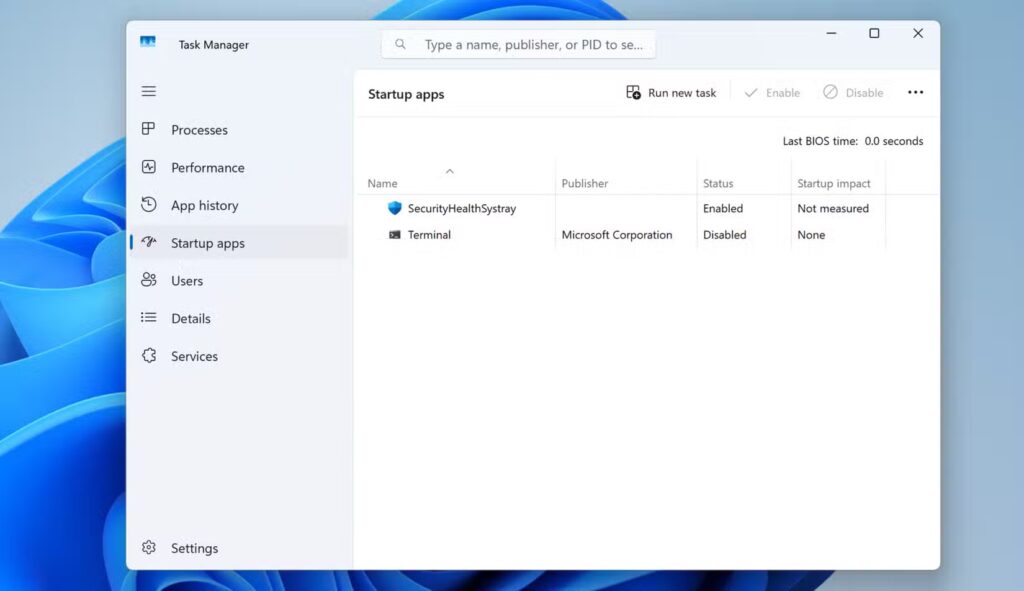

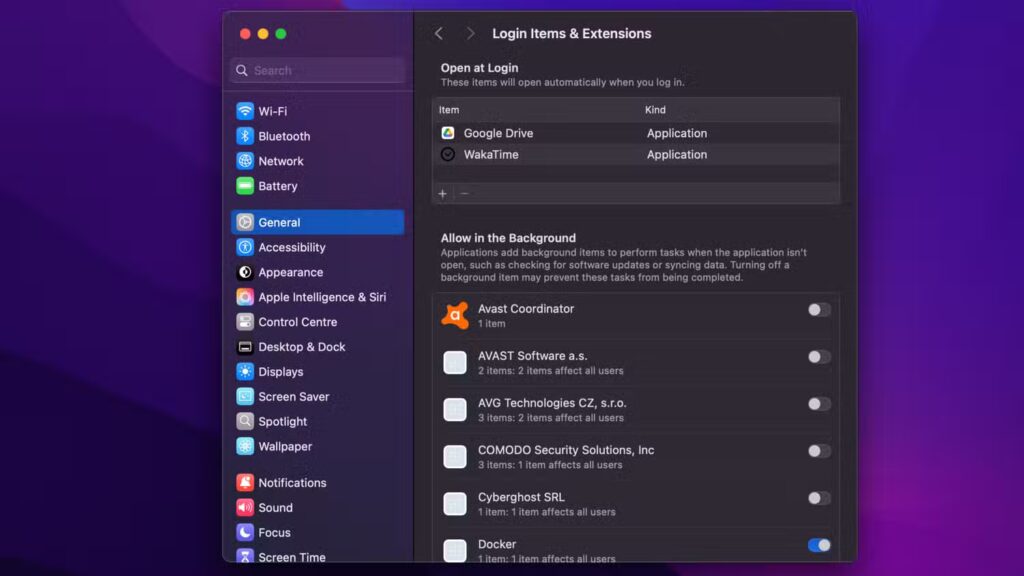

На Windows 11 натисніть Ctrl + Shift + Esc, щоб відкрити Диспетчер завдань, потім натисніть Програми автозапуску в лівій бічній панелі. Це показує список усіх програм, налаштованих на запуск при завантаженні системи.

На macOS перейдіть до Системні налаштування > Загальні > Елементи входу та розширення, щоб побачити аналогічний список.

7. Перевірте мережеву активність

Унікальною особливістю програмного забезпечення для стеження є те, що воно часто надсилає дані назад власнику, будь то ваші натискання клавіш, знімки екрана, аудіозаписи чи журнали активності. Це означає, що воно часто використовуватиме ваше інтернет-з’єднання, навіть коли ви нічого не робите в мережі.

Через це перевірка мережевої активності вашого ноутбука може допомогти вам виявити будь-які незвичні передачі даних, що вказують на шпигунське ПЗ.

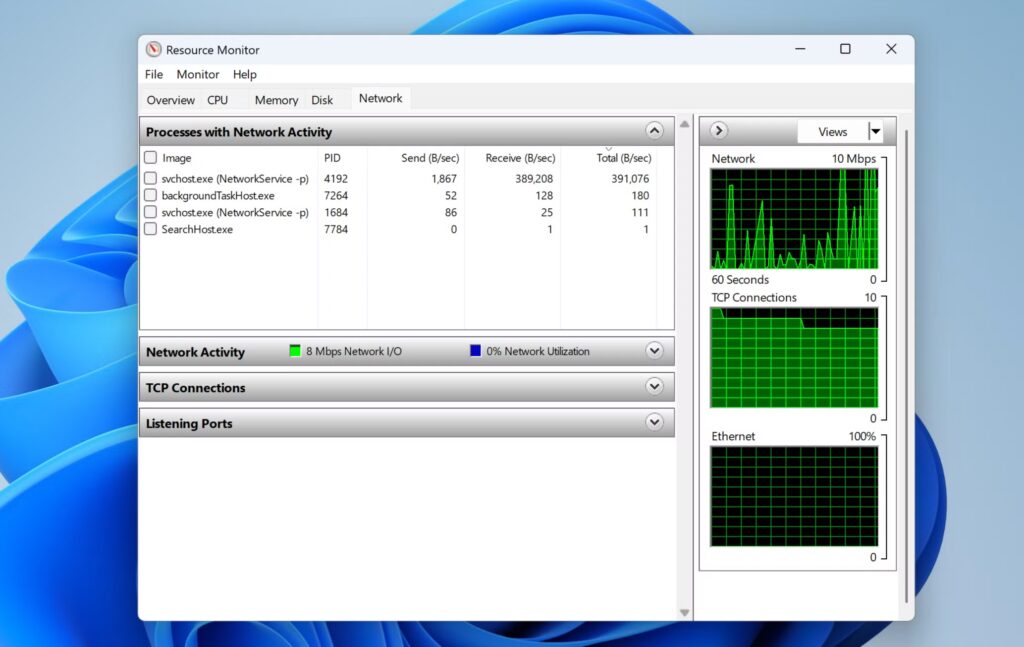

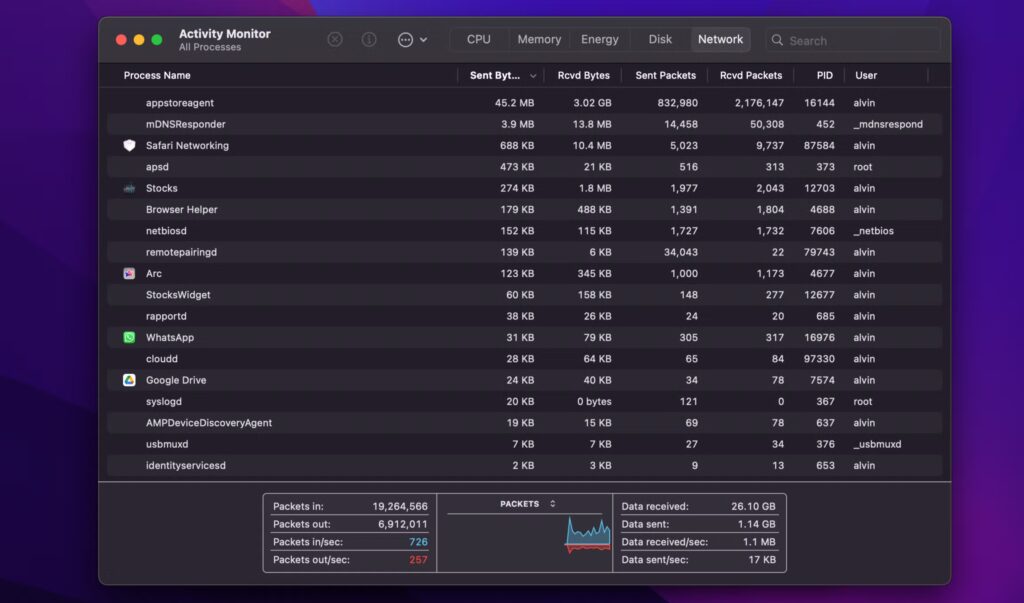

На Windows знайдіть Resource Monitor і виберіть його з результатів пошуку. Після відкриття виберіть вкладку Network для детального перегляду використання мережі.

На macOS відкрийте Монітор активності та натисніть на вкладку Мережа.

Переглядаючи використання мережі, шукайте незнайомі процеси або програми, які постійно надсилають або отримують дані у фоновому режимі. Часті, необґрунтовані сплески у використанні мережі можуть бути тривожним сигналом.

Окрім Монітора ресурсів та Монітора активності, ви можете використовувати сторонні інструменти для моніторингу мережевої активності на Linux, macOS та Windows. На Windows ви можете використовувати GlassWire або NetBalancer. На macOS чудовим вибором є LuLu.

Якщо у вас є підозри, що хтось стежить за вашим комп’ютером, але ви не бачите очевидних ознак, перевірте вашу систему на наявність незнайомих програм, перевірте мережевий трафік, перегляньте програми автозапуску та розширення браузера. Найкращий підхід – почати з простих методів і поступово переходити до більш складних.