Шкідливе програмне забезпечення для Windows, як і раніше, залишається великою проблемою. Ось чому Microsoft постачає антивірус під назвою Microsoft Defender з Windows 10. Він сканує комп’ютер на віруси у фоновому режимі, але ви також можете виконати повну системну перевірку за допомогою Defender.

Перше, що вам потрібно – перевірити, чи встановлено на вашому ПК Microsoft Defender, якщо ні, то завантажте його з офіційного сайту.

Як перевірити комп’ютер на віруси за допомогою Microsoft Defender

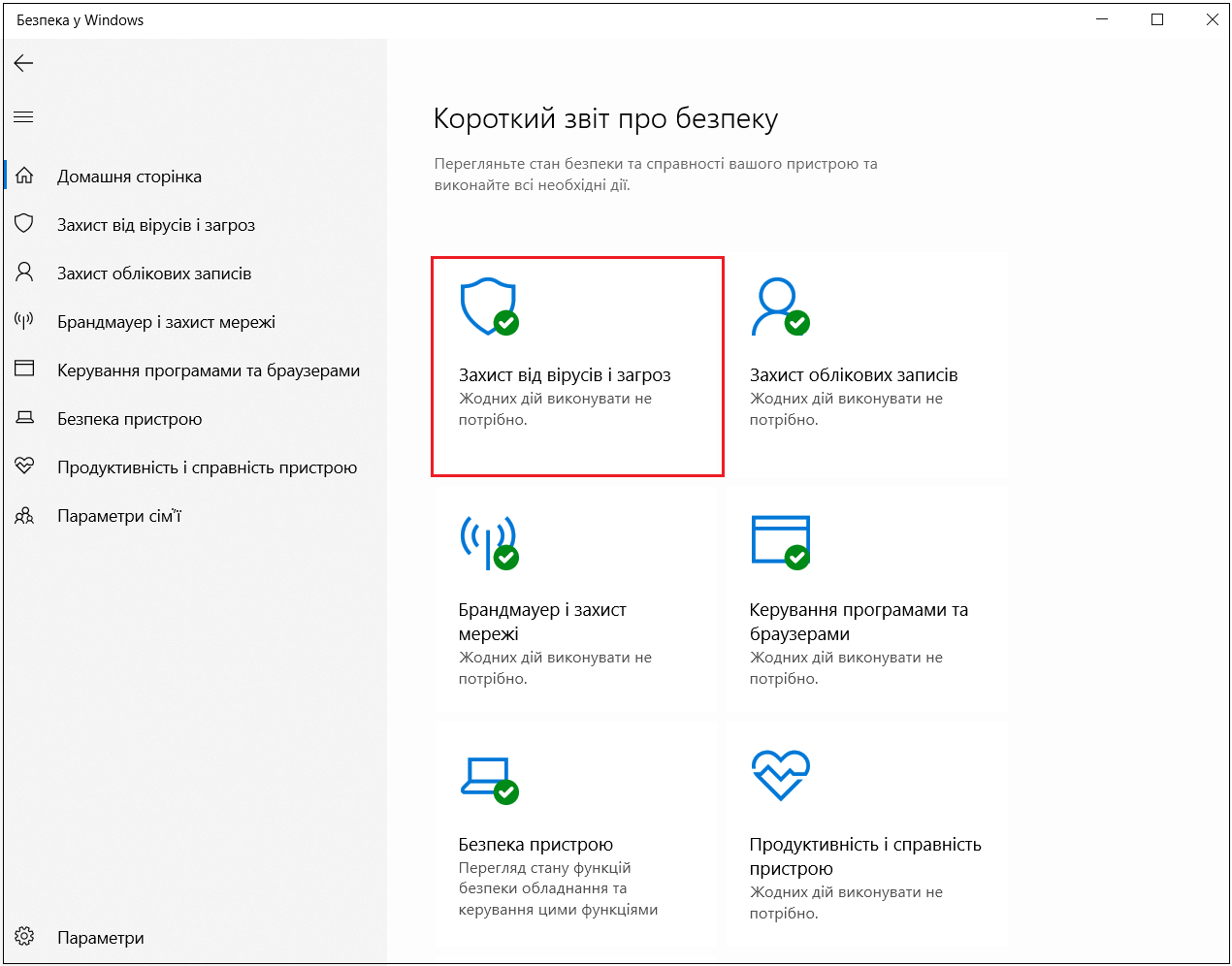

Спочатку відкрийте меню “Пуск” і введіть “Безпека у Windows” (Windows Security). Клацніть на піктограму програми “Безпека Windows”, яка з’явиться.

Потім натисніть “Захист від вірусів та загроз” (Virus & Threat Protection).

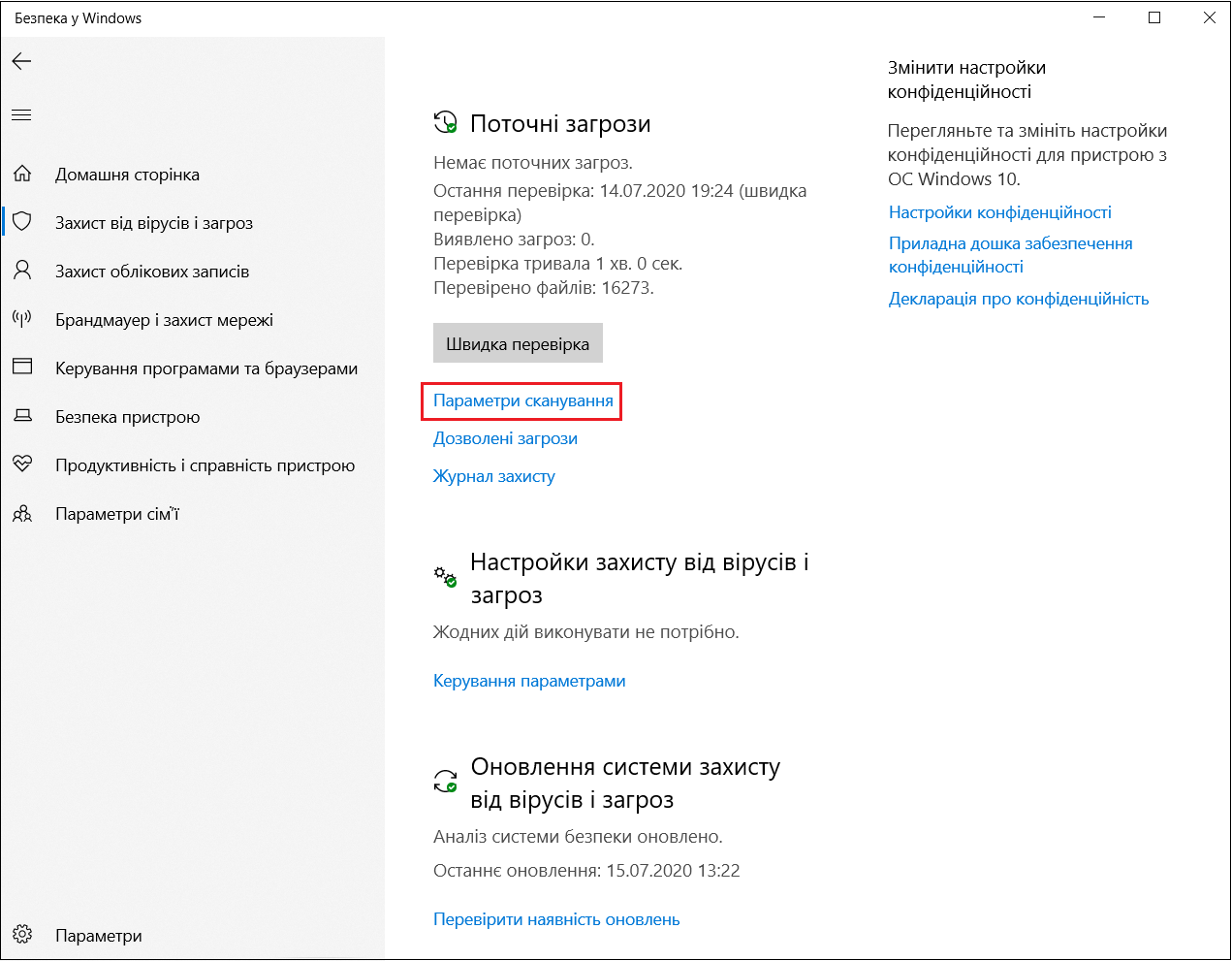

Звідси можна зробити швидке сканування, натиснувши кнопку “Швидка перевірка” (Quick Scan). Якщо ви нещодавно не проводили сканування, можливо, вам слід подумати про більш глибоке сканування. Під заголовком “Поточні загрози” (Current Threats) натисніть “Параметри сканування” (Scan Options).

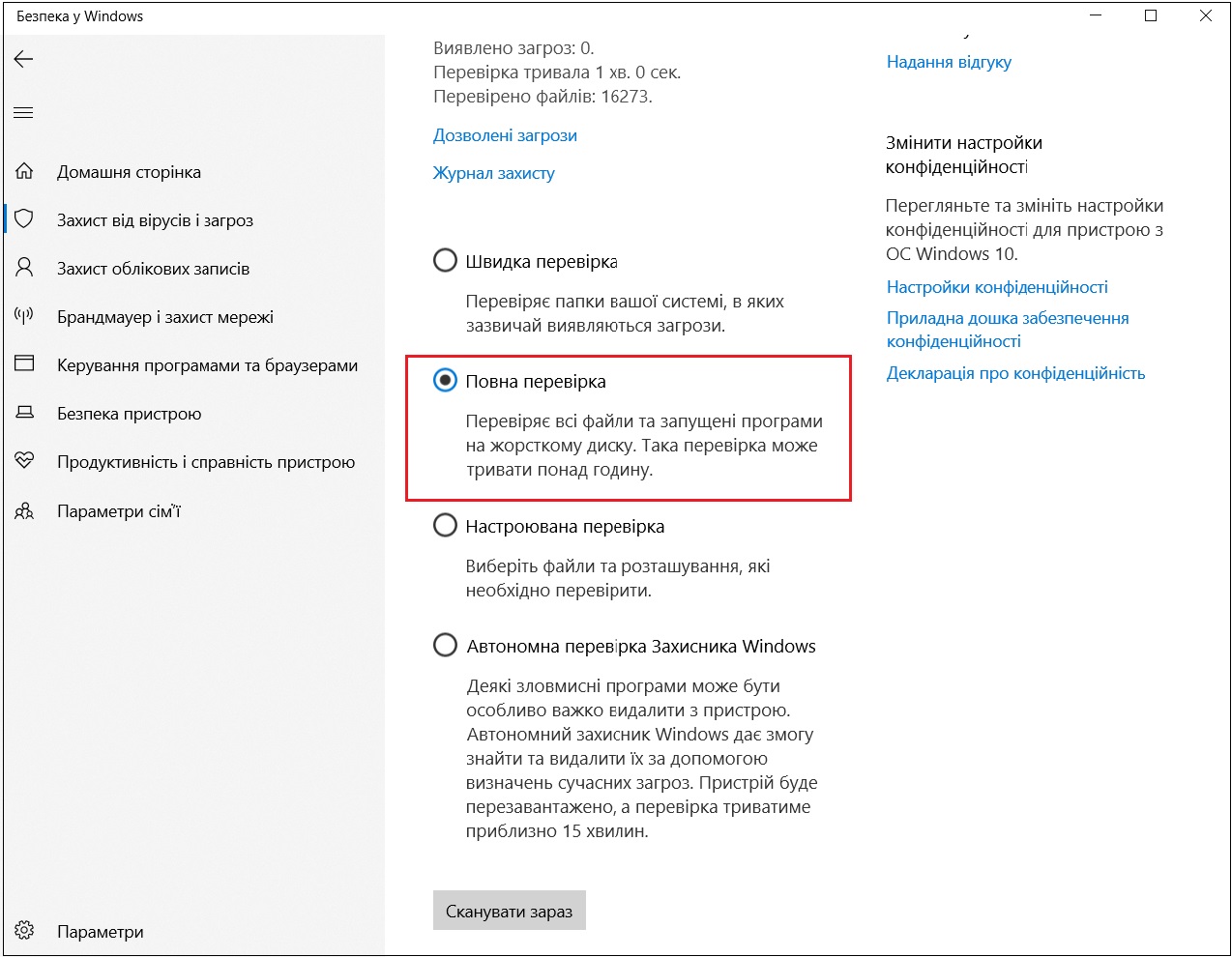

У меню “Параметри сканування” ви побачите список чотирьох різних типів сканувань, які ви можете виконати на комп’ютері за допомогою Microsoft Defender.

- Швидка перевірка: сканує папки у вашій системі, де зазвичай знаходяться загрози, такі як папки завантаження та Windows. Зазвичай на це потрібно лише кілька хвилин.

- Повна перевірка: це сканування кожного файлу на вашому комп’ютері, а також усіх запущених програм. Сканування може зайняти більше години.

- Настроювана перевірка: якщо ви виберете цю опцію, Windows Security запитає вас про певний файл або папку, які ви хочете сканувати.

- Автономна перевірка Захисника Windows: цей параметр перезавантажує ваш комп’ютер і сканує системні файли та програми, поки вони не запущені, що корисно, якщо в даний час запущений фрагмент шкідливого програмного забезпечення і потенційно заважає скануванню.

Якщо ви раніше не користувалися Microsoft Defender або ваш комп’ютер поводиться дивно, і ви хвилюєтесь щодо очевдної загрози, найкраще почати з повного сканування. Виберіть перемикач поруч із “Повна перевірка” та натисніть кнопку “Сканувати зараз“.

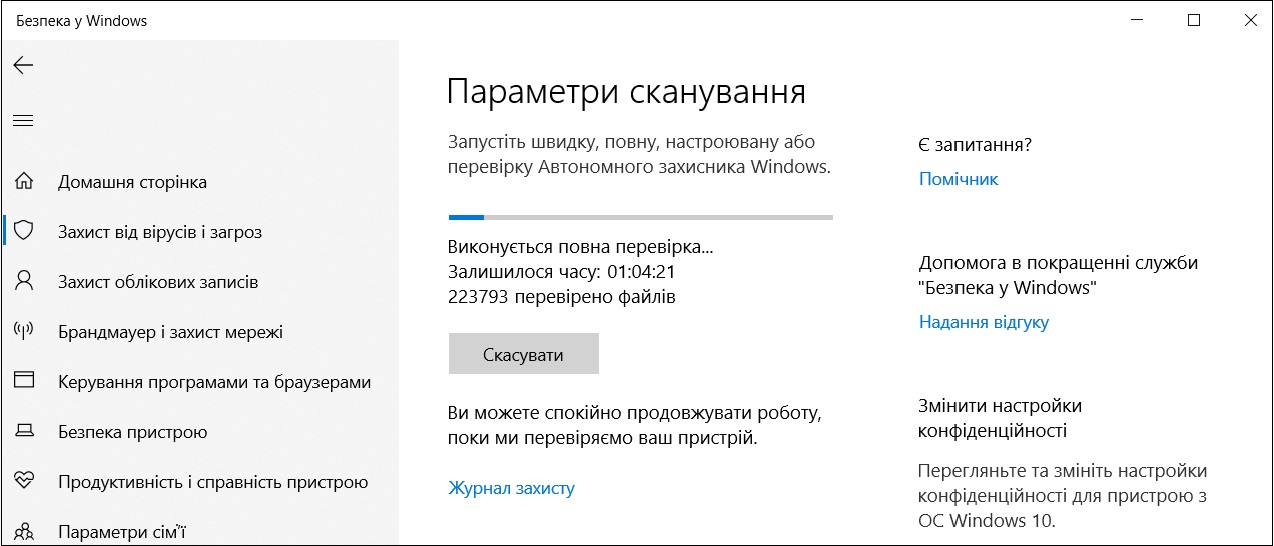

Почнеться повне сканування системи, і Windows Security покаже панель індикатора прогресу.

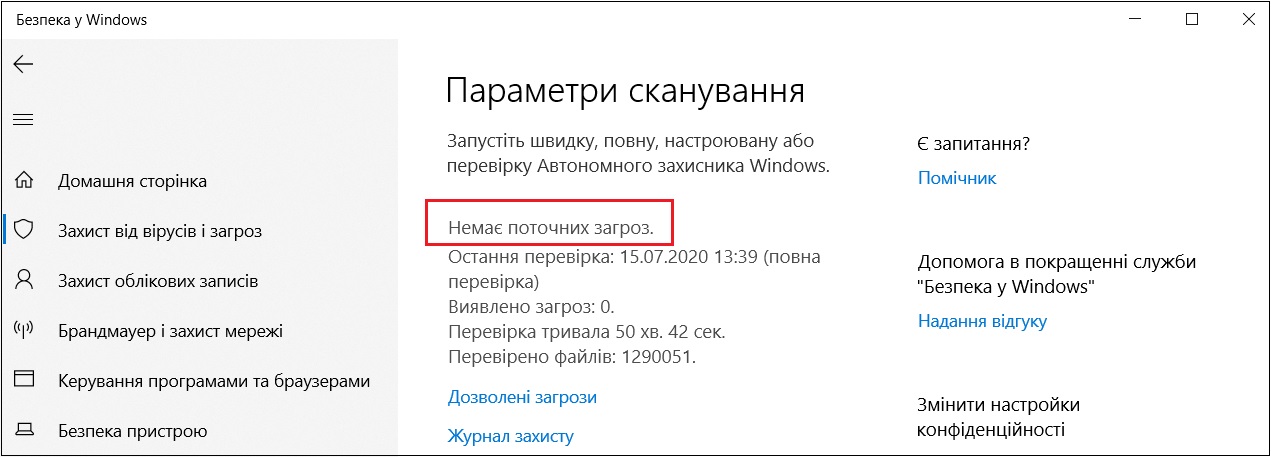

Після завершення сканування ви побачите результат. Якщо все було в порядку, з’явиться повідомлення “Немає поточних загроз“.

Однак якщо при скануванні виявлено деяке зловмисне програмне забезпечення, ви побачите повідомлення “Загрози знайдені” та список заражених файлів трохи нижче.

Щоб видалити загрози, натисніть кнопку “Почати дії” (Start Actions).

Читайте також: Навіщо інші антивіруси, якщо у Вас є Windows Defender? ПОРАДИ

Після натискання кнопки “Почати дії” Microsoft Defender автоматично видалить загрози. Якщо ви хочете переглянути деталі щодо видалення загроз, подивіться у поле під результатами сканування та натисніть “Журнал захисту“.

Крім того, якщо Defender виявив загрозу під час швидкого або повного сканування, розумним кроком буде вибрати “Автономна перевірка Захисника Windows” на екрані “Параметри сканування” та запустити його негайно, про всяк випадок.

Поради щодо сканування за допомогою Microsoft Defender

- Регулярно запускайте сканування: Рекомендується запускати повне сканування комп’ютера щонайменше раз на тиждень.

- Оновлюйте визначення вірусів: Microsoft Defender автоматично оновлює визначення вірусів, але ви можете перевірити наявність оновлень вручну.

- Увімкніть захист у реальному часі: Захист у реальному часі допомагає захистити ваш комп’ютер від нових загроз.

- Використовуйте брандмауер: Брандмауер допомагає захистити ваш комп’ютер від несанкціонованого доступу з Інтернету.

За допомогою Microsoft Defender та дотримання цих порад ви можете допомогти захистити свій комп’ютер від вірусів та інших шкідливих програм.