Якщо Ви вже використали певний обсяг трафіку на iPhone, Вам точно не хотілося б, щоб Вас якось обмежували у швидкості або вимагали додаткову плату. Про те, як зменшити витрати мобільного трафіку під час користування іPhone, дізнайтесь зі статті.

В iOS є кілька способів, які допоможуть зменшити Ваше використання стільникових даних, пише 9to5mac.

Як відстежувати використання мобільного трафіку на iPhone?

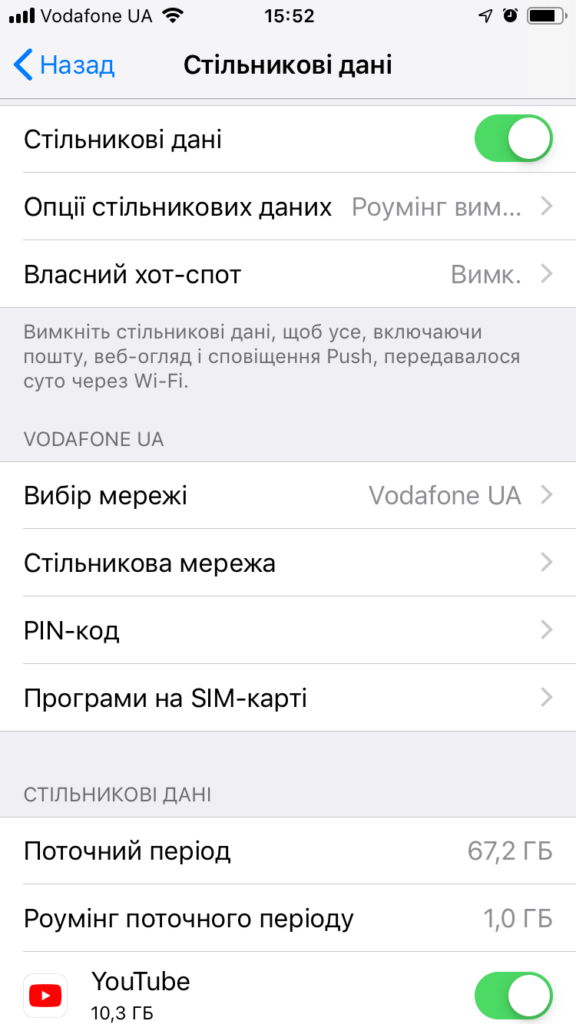

Спочатку Вам треба дізнатися, який обсяг даних Ви використовували. Хоча багато операторів пропонують власні інструменти для відстеження використання даних, простіше бачити цю інформацію безпосередньо на вашому iPhone, як це показано на знімку екрана нижче.

Відкрийте додаток “Параметри“, потім знайдіть меню “Стільникові дані“. Тут Ви можете бачити, які програми використовують найбільше трафіку, або навіть відключити використання стільникових даних для конкретних програм. Наприклад, якщо Ви бачите, що додаток, який Ви рідко використовували, використовує дані, Ви можете просто перемкнути перемикач, щоб запобігти його повторному використанню стільникових даних.

Відключіть “Підмогу Wi-Fi” (Wi-Fi Assist)

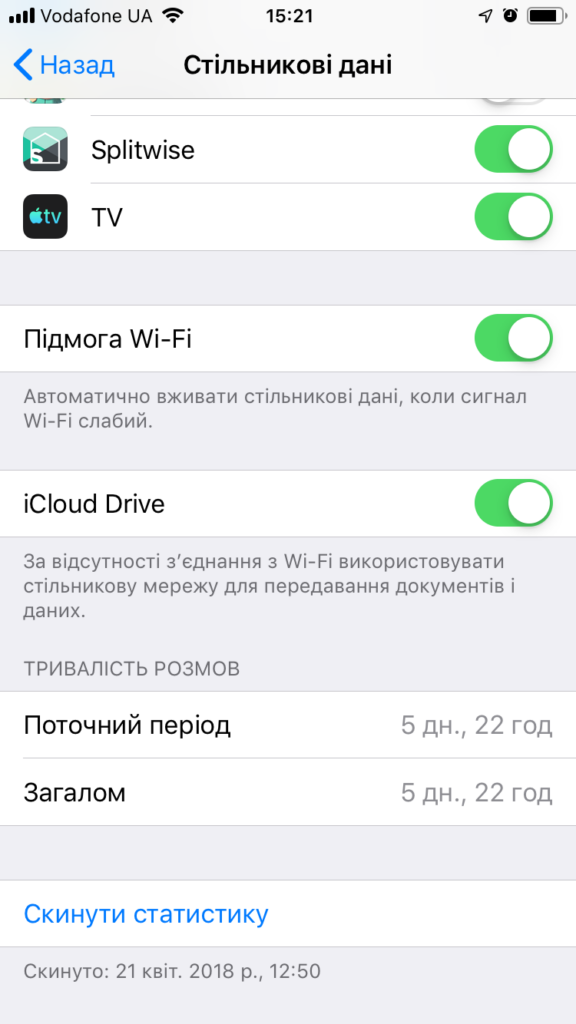

Багато в чому додаток “Підмога Wi-Fi” в iOS – це двогострий меч. Apple каже, що “Підмога Wi-Fi” розроблена для “автоматичного використання стільникових даних, коли підключення Wi-Fi погане”. Однак, інколи, Ви можете подумати, що ви перебуваєте виключно на Wi-Fi, коли насправді “Підмога Wi-Fi” запустила мобільний трафік і Ви використовуєте свої стільникові дані.

Щоб відключити функцію “Підмога Wi-Fi”, перейдіть у додаток “Параметри” на своєму iPhone, потім виберіть “Стільникові дані” та прокрутіть до кінця. Там Ви повинні побачити перемикач для “Підмоги Wi-Fi”, який Ви можете легко вимкнути. Це також повинно показати Вам, скільки даних ви використовували через “Підмогу Wi-Fi”.

Не дозволяйте певним програмам використовувати мобільний трафік

Ще один простий спосіб зменшити використання стільникових даних – запобігти запуску традиційних функцій, пов’язаних із передачею даних. Це тягне за собою вимкнення або обмеження певних функцій.

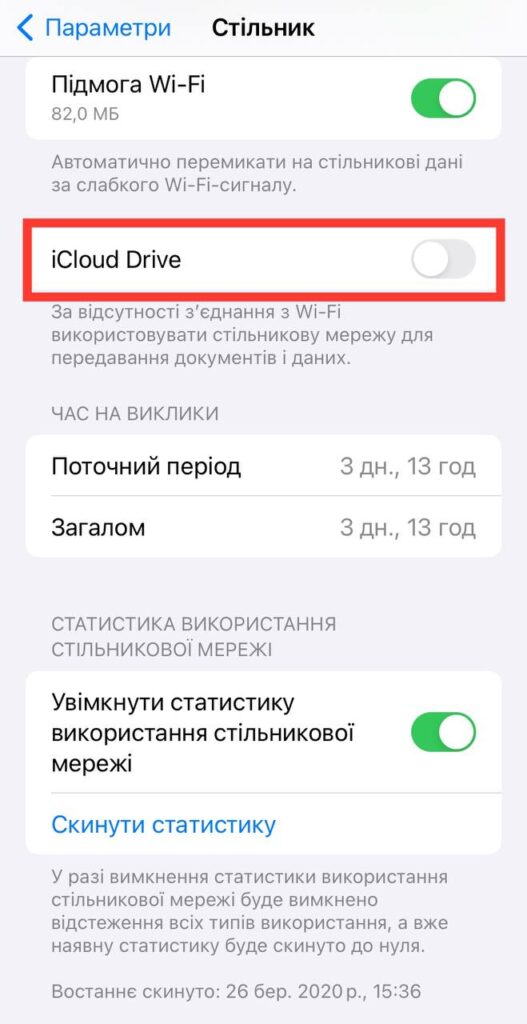

Вимкніть iCloud Drive

- Відкрийте “Параметри”

- Виберіть “Стільникові дані”

- Прокрутіть униз і шукайте “iCloud Drive”

- Вимкніть використання мобільної мережі для передачі документів і даних.

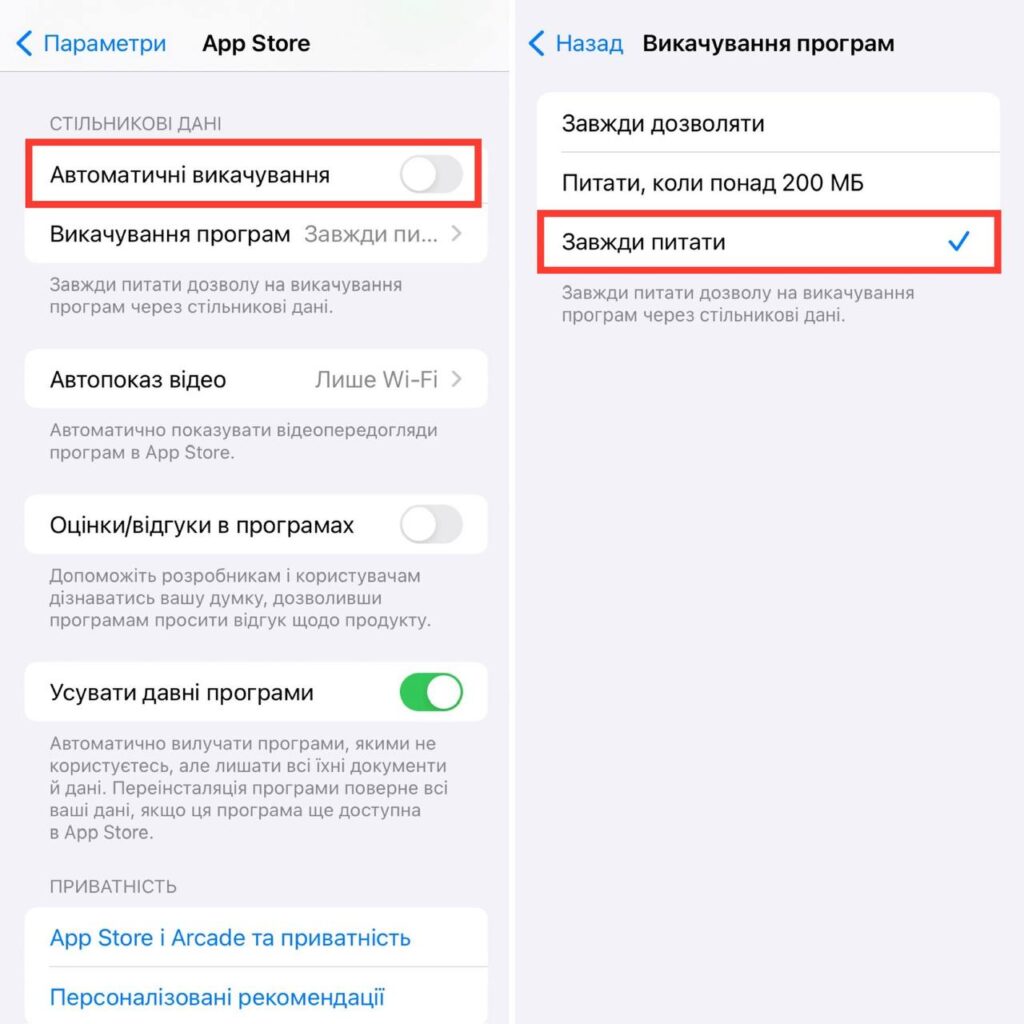

Вимкніть завантаження App Store

- Відкрийте “Параметри”.

- Перейдіть до “App Store”.

- Шукайте заголовок “Стільникові дані”.

- Вимкніть “Автоматичні викачування”.

- Торкніться “Викачування програм”.

- Виберіть “Завжди питати”.

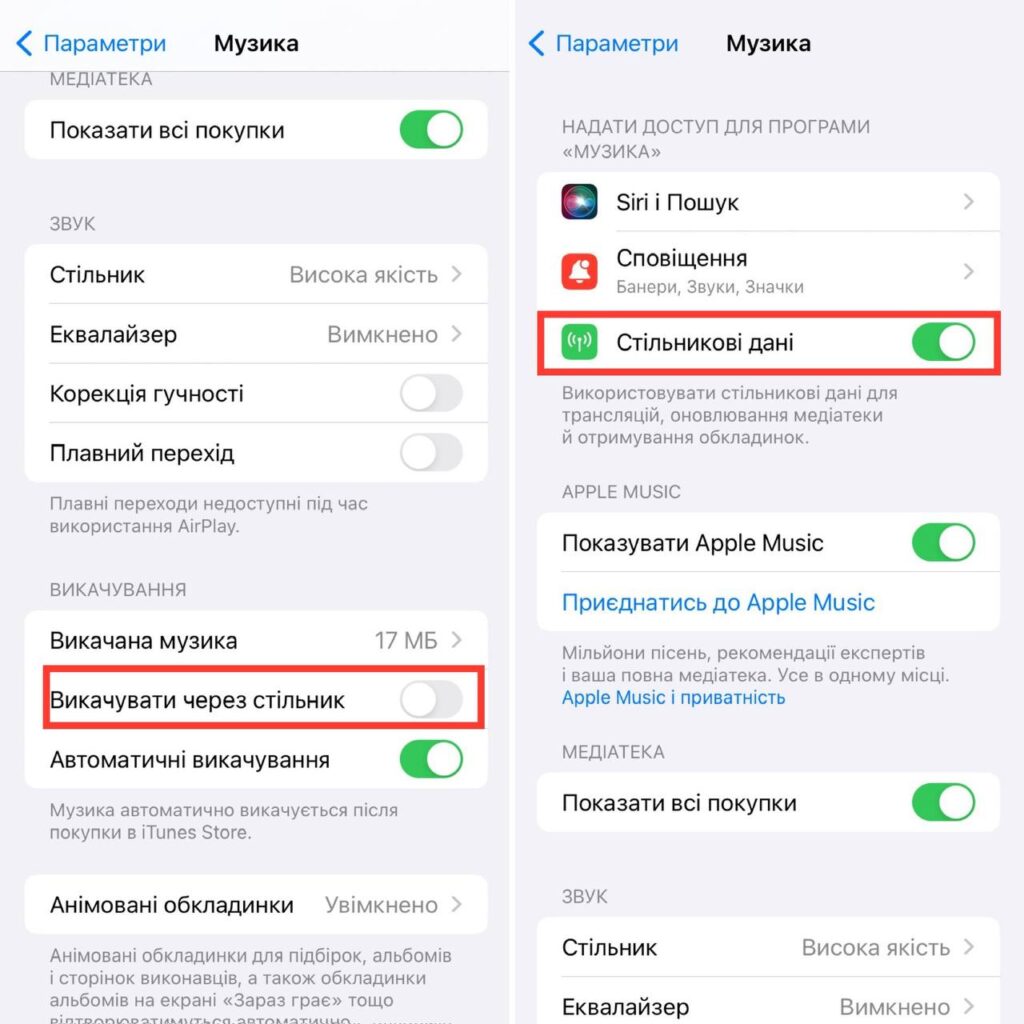

Вимкніть потокову передачу Apple Music

- Відкрийте “Параметри”.

- Перейдіть до пункту “Музика”.

- У розділі “Викачування” відключіть опцію “Викачувати через стільник”.

- Або повністю відключіть мобільний трафік для Музики (у верхній частині екрану).

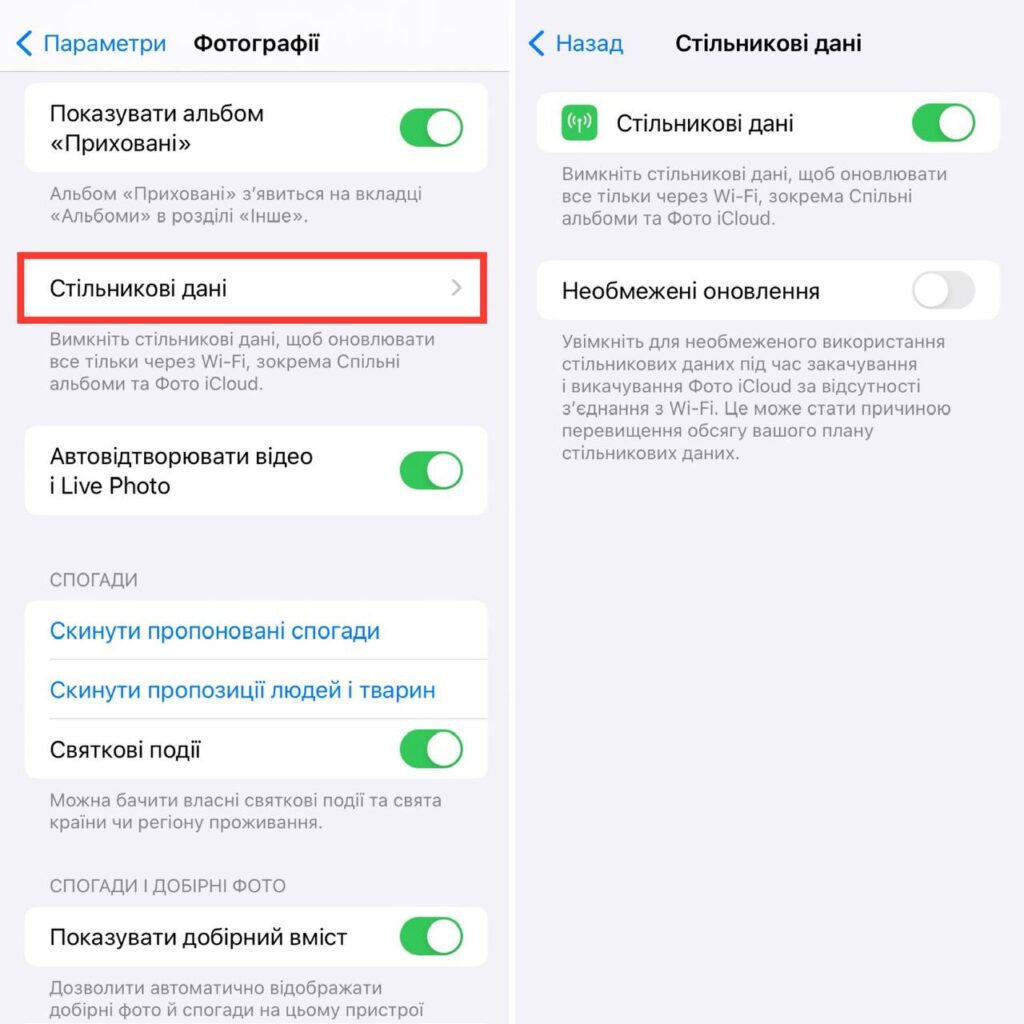

Вимкніть використання стільникового зв’язку для Фото

- Відкрийте “Параметри”.

- Перейдіть до “Фотографії”.

- Шукайте “Стільникові дані” (Повне відключення стільникових даних обмежить оновлення виключно Wi-Fi, включаючи спільні альбоми та Фото iCloud).

- Вимкніть “Стільникові дані”.

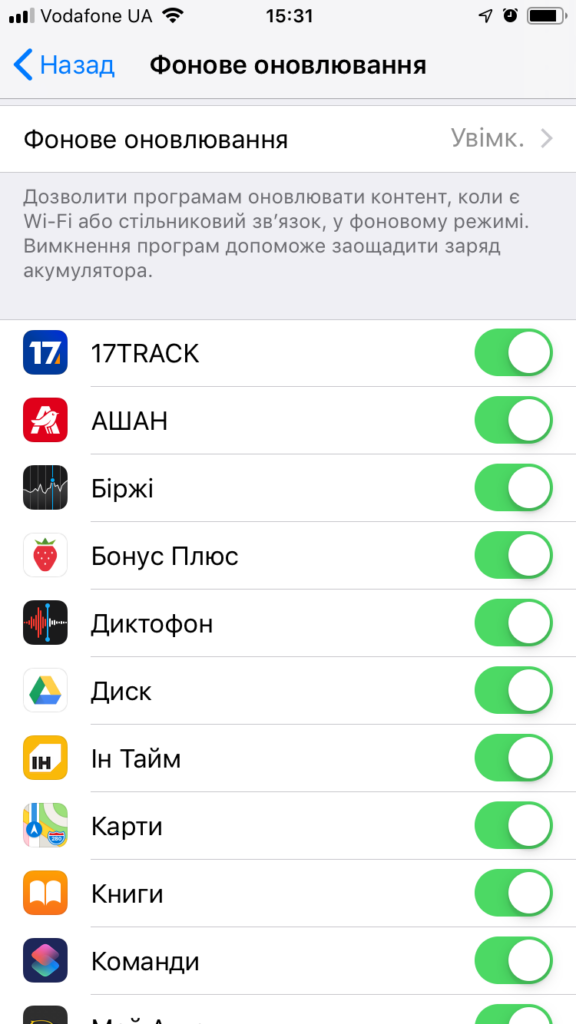

Вимкніть фонове оновлення додатків

- Відкрийте “Параметри”.

- Виберіть “Загальні”.

- Шукайте меню “Фонове оновлювання”.

Ви можете вимкнути фонове оновлення для окремих програм, для всіх програм у будь-яких ситуаціях, або обмежити фонове оновлення додатка лише підключеним до Wi-Fi.

Вимкніть використання мобільних даних на iPhone повністю

Якщо протягом місяця Ви повністю використали майже всі свої дані, і Вам потрібно переконатися, що Ви точно не отримуєте трафік за надмірну вартість, найкраще рішення – повністю вимкнути стільникові дані.

Для цього відкрийте “Параметри” та натисніть “Стільникові дані”. Потім просто переверніть перемикач поруч із пунктом “Стільникові дані”. Це повністю вимкне використання даних і гарантуватиме, що Ви не будете перевищувати обмеження протягом місяця.

Інші способи збереження використання даних на iOS включають в себе завантаження музики для прослуховування в режимі офлайн, використання списку читання в Safari для збереження статей для подальшого використання та уникнення використання інформації з високим бітрейтом (такої, як потокове відео), не підключаючись до Wi-Fi.

Нагадаємо, що Facebook піймали на зборі інформації про системні бібліотеки користувачів і її завантаженні на сервери компанії.

Також Google збільшила кількість часу, який необхідний новій програмі Android, щоб пройти процедуру затвердження Play Store.

Стало відомо про одну з найбільших в історії кібератак на власників iPhone. За їх даними, зловмисники зламали низку сайтів і з їх допомогою заражали iOS-пристрої шкідливим ПЗ через уразливості нульового дня в операційній системі.

Окрім цього, дослідники з безпеки попереджають про зловживання протоколом Web Services Dynamic Discovery (WS-DD, WSD, або WS-Discovery), який може бути використаний зловмисниками для проведення множинних DDoS-атак.

Apple випустила оновлення мобільної операційної системи iOS, яка усуває уразливість, що дозволяла встановити джейлбрейк на iPhone з новою версією ОС.

Зверніть увагу, Google оголосила про нову програму збору помилок, за допомогою якої дослідники з питань безпеки можуть повідомляти про випадки зловживань, коли сторонні додатки крадуть або зловживають даними користувачів Google. За доповіді фахівців про “дірки” в захисті, зловживання та помилки призначено винагороду – до 50 тис. дол. США.