Хоча випуск Android 16 від Google відбувся раніше очікуваного терміну і в ньому відсутні деякі важливі функції, оновлена ОС дійсно забезпечує покращену безпеку, яку кожному користувачу Android було б розумно увімкнути.

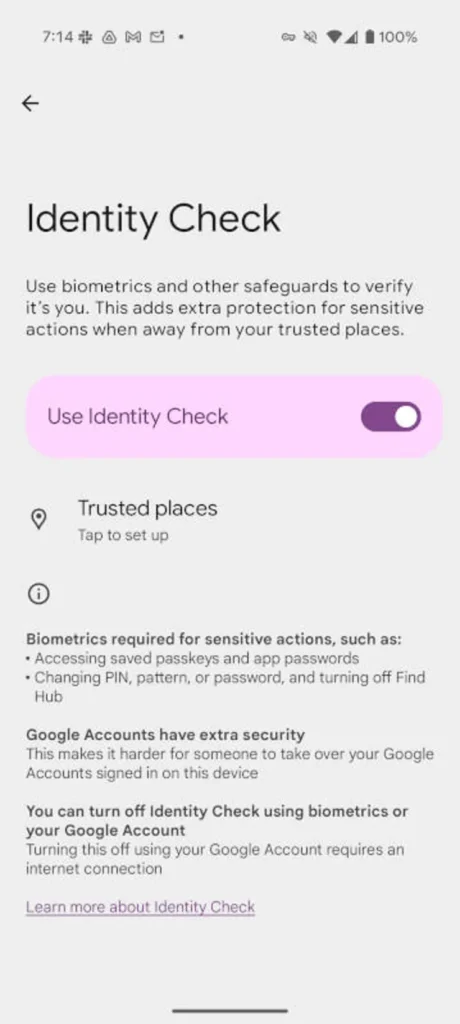

1. Перевірка особи (Identity Check)

Цю функцію було додано в 2024 році, але вона не отримала особливої уваги до випуску Android 16. Що таке Перевірка особи?

Припустимо, що пристрій знаходиться далеко від дому (який було призначено як довірене місце розташування – докладніше про це нижче). Поки власник відсутній, хтось отримує доступ до телефону і намагається внести зміни до критичних налаштувань безпеки або отримати доступ до збережених паролів чи іншої конфіденційної інформації. Оскільки телефон знаходиться поза довіреним місцем розташування, коли ця особа спробує внести такі зміни, біометрична автентифікація заблокує доступ до цих функцій або даних.

Особливість Перевірки особи полягає в тому, що її непросто знайти. Найкращий спосіб знайти цю функцію – відкрити додаток Налаштування і шукати “Identity Check”. Потрапивши на сторінку Перевірки особи, можна увімкнути функцію (вона має бути увімкнена за замовчуванням) і додати довірене місце розташування. Після додавання довіреного місця розташування біометрія не буде потрібна для цього конкретного місця.

Експерти з безпеки радять не додавати довірене місце, щоб забезпечити максимальну безпеку пристрою. Звичайно, це залежить від особистих уподобань. Оскільки краще перестрахуватися, ніж потім шкодувати, варто відмовитися від будь-якої можливості обходу систем безпеки.

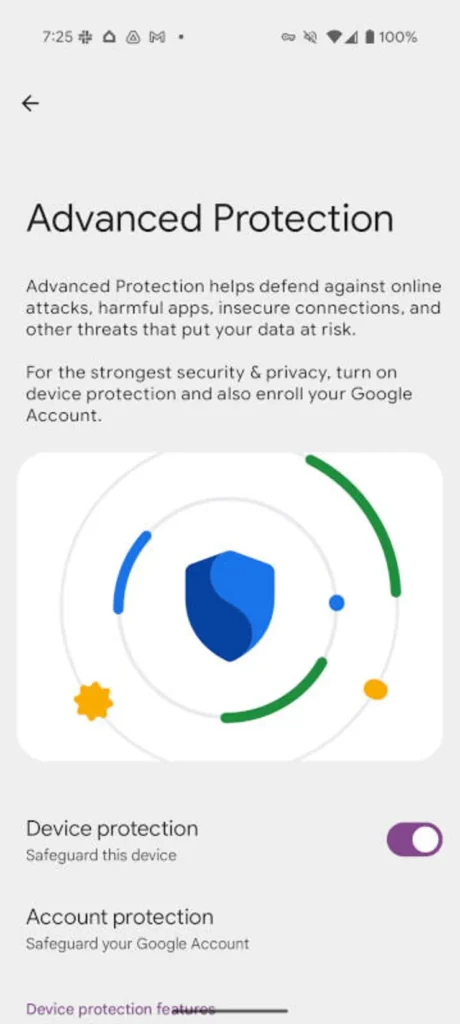

2. Додатковий захист (Advanced Protection)

Це нове доповнення до Android об’єднує кілька потужних заходів безпеки для захисту від шпигунського ПЗ, шкідливих додатків, незахищених з’єднань та онлайн-загроз.

Розширений захист може бути найпросунутішим захистом, який коли-небудь мав Android.

Коли увімкнено Додатковий захист (він увімкнений за замовчуванням), активуються наступні заходи безпеки:

- Безпека пристрою (захищає від втрачених, вкрадених або конфіскованих телефонів)

- Додатків (захищає від помилок пам’яті та шкідливих додатків)

- Мережі (запобігає незахищеним з’єднанням)

- Веб (захищає від небезпечних веб-сайтів)

- Phone by Google (захищає від спам-дзвінків)

- Google Messages (захищає від спаму та шахрайства)

Весь вищезазначений захист відбувається простим увімкненням Додаткового захисту. Потрібно натиснути повзунок “Увімк./Вимк.”, поки він не перейде в положення “Увімкнено”, і телефон Android буде захищено.

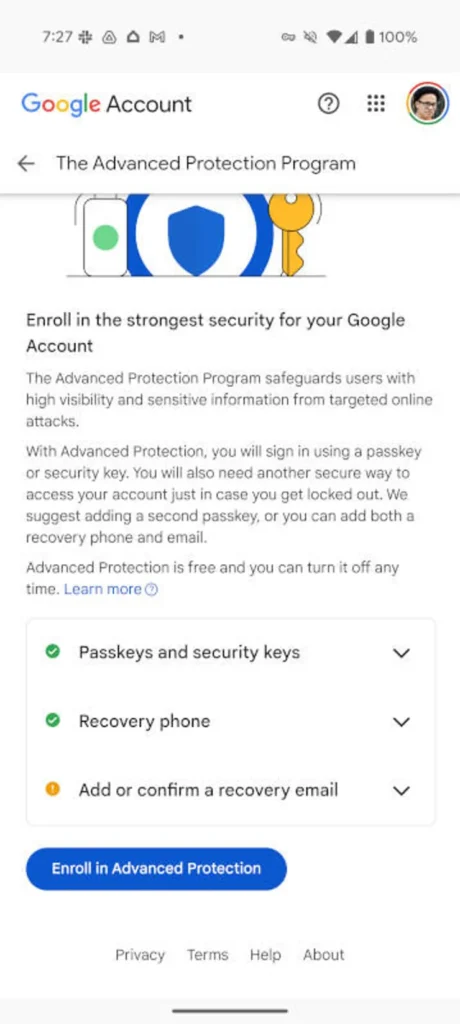

Ще одна річ: Захист облікового запису

Є ще одна річ, яку можна зробити. На тій же сторінці Додаткового захисту можна побачити запис під назвою “Захист облікового запису“. Якщо натиснути на нього (а потім пройти автентифікацію), можна увімкнути Додатковий захист для облікового запису Google, щоб захистити себе від цілеспрямованих онлайн-атак. На наступній сторінці потрібно натиснути “Зареєструватися в додатковому захисті“.

Переконайтеся, що додано і підтверджено електронну адресу для відновлення.

Ось і все. Після увімкнення цих функцій (і реєстрації облікового запису Google в Додатковому захисті) інформація та телефон будуть краще захищені від загроз.

Дуже рекомендуємо використовувати обидві ці функції, як тільки телефон буде оновлено до Android 16.