Біометрична автентифікація стала невід’ємною частиною нашого цифрового життя. Відбитки пальців, сканування обличчя, розпізнавання голосу — ці технології обіцяють максимальну безпеку, адже наші біологічні характеристики унікальні та нібито неможливі для копіювання. Однак реальність виявляється набагато складнішою.

Уразливості сучасних біометричних систем

Біометричні системи мають фундаментальну проблему: вони працюють з цифровими шаблонами наших біологічних характеристик, а не з самими характеристиками. Це створює можливості для маніпуляцій на різних рівнях — від фізичного підробляння до кібератак на програмному рівні.

Основні вектори атак

Фізичне підробляння включає створення штучних копій біометричних характеристик. Зловмисники можуть використовувати силіконові муляжі пальців, 3D-друковані моделі облич або навіть фотографії високої роздільної здатності для обходу систем розпізнавання.

Атаки на шаблони спрямовані на перехоплення та маніпуляції цифровими відбитками біометричних даних під час їх передачі або зберігання. Це може включати атаки типу “людина посередині” або компрометацію баз даних.

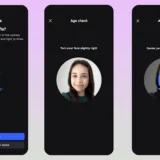

Спуфінг-атаки використовують отримані раніше біометричні дані для імітації справжнього користувача. Особливо небезпечними є атаки з використанням deepfake-технологій для відео або синтезованого голосу.

Обхід Face ID та Touch ID

Вразливості Touch ID

Touch ID від Apple, незважаючи на свою популярність, має кілька відомих уразливостей. Дослідники неодноразово демонстрували можливість обходу системи за допомогою високоякісних копій відбитків пальців.

- Метод латексного муляжа передбачає створення тонкої латексної плівки з відбитком пальця жертви. Такий муляж може бути виготовлений на основі відбитка, залишеного на склі або іншій поверхні. Сучасні сканери часто не можуть відрізнити такий муляж від справжнього пальця.

- Атаки через зношування сенсора експлуатують той факт, що сенсори Touch ID з часом накопичують залишки від попередніх сканувань. Це може дозволити зловмисникам реконструювати частини відбитків пальців власника пристрою.

- Проблема мертвих пальців полягає в тому, що Touch ID може працювати навіть з відокремленими пальцями протягом певного часу після смерті, що створює етичні та правові проблеми.

Слабкі місця Face ID

Face ID використовує більш складну технологію 3D-сканування обличчя, але й вона не є бездоганною. Система аналізує понад 30 000 невидимих точок на обличчі за допомогою інфрачервоного світла та камери глибини.

- Атаки з використанням масок показали, що достатньо детальна маска може обманути Face ID. Дослідники з В’єтнаму продемонстрували, як маска вартістю 150 доларів може розблокувати iPhone X. Маска включала 3D-друковані елементи, силіконові деталі шкіри та інфрачервоні вставки для імітації тепла.

- Проблема близнюків та схожих облич залишається актуальною. Хоча Apple стверджує, що ймовірність помилкового розпізнавання становить 1 до 1 000 000, однояйцеві близнюки та люди з дуже схожими рисами обличчя можуть розблокувати пристрої один одного.

- Атаки через фотографії менш ефективні проти Face ID через використання 3D-сканування, але високоякісні фотографії в поєднанні з іншими методами все ще можуть становити загрозу.

Нові методи обходу

- Атаки на алгоритми машинного навчання використовують adversarial examples — спеціально змінені зображення, які можуть обманути нейронні мережі. Такі атаки можуть бути особливо ефективними проти систем розпізнавання облич.

- Біометричне клонування передбачає створення синтетичних біометричних даних на основі зібраної інформації про жертву. Це може включати генерацію штучних відбитків пальців або реконструкцію геометрії обличчя.

Захист біометричних даних

Принципи безпечного зберігання

Біометричні дані вимагають особливого підходу до захисту, оскільки їх неможливо змінити у разі компрометації, як це можна зробити з паролями.

Шифрування на пристрої є основою безпеки біометричних систем. Дані повинні оброблятися та зберігатися в спеціальних захищених енклавах (як Secure Enclave в пристроях Apple), які ізольовані від основної операційної системи.

Принцип мінімізації даних передбачає збереження лише необхідної інформації у вигляді математичних шаблонів замість повних біометричних зразків. Це ускладнює реконструкцію оригінальних біометричних характеристик.

Біометричні хеші використовують односторонні криптографічні функції для створення унікальних цифрових відбитків біометричних даних. Ці хеші неможливо зворотно перетворити на оригінальні дані.

Технології захисту

Liveness detection — технологія визначення “живості” біометричних характеристик. Вона включає аналіз мікрорухів, температури, пульсу та інших ознак, які вказують на те, що біометричні дані надаються живою людиною.

Багатоспектральна біометрія використовує різні діапазони світла для аналізу біометричних характеристик. Це ускладнює створення підробок, оскільки вони повинні бути ефективними в різних спектрах.

Поведінкова біометрія аналізує унікальні паттерни поведінки користувача — швидкість набору тексту, характер рухів миші, походу тощо. Ці характеристики складніше підробити або скопіювати.

Правові та етичні аспекти

Регулювання збору даних стає все більш суворим. GDPR в Європі та подібні закони в інших регіонах встановлюють жорсткі вимоги до обробки біометричних даних, класифікуючи їх як особливо чутливі.

Право на забуття створює унікальні виклики для біометричних систем. Якщо користувач вимагає видалення своїх даних, компанії повинні мати можливість повністю їх знищити.

Прозорість алгоритмів стає важливою вимогою. Користувачі повинні розуміти, як їхні біометричні дані обробляються та які алгоритми використовуються для прийняття рішень.

Комбіновані методи автентифікації

Багатофакторна автентифікація

Найефективніший спосіб підвищення безпеки — комбінування біометричних методів з іншими факторами автентифікації.

Схема “щось що ти знаєш + щось чим ти є” поєднує традиційні паролі або PIN-коди з біометричними даними. Навіть якщо один з факторів буде скомпрометований, система залишиться захищеною.

Багатобіометрична автентифікація використовує кілька біометричних характеристик одночасно — наприклад, відбиток пальця плюс розпізнавання обличчя. Це значно ускладнює атаки, оскільки зловмисникам потрібно обійти всі системи одночасно.

Адаптивна автентифікація динамічно змінює вимоги до автентифікації залежно від контексту. Для звичайних дій може бути достатньо одного фактора, а для чутливих операцій система може вимагати додаткову верифікацію.

Контекстна автентифікація

Геолокація може бути додатковим фактором безпеки. Якщо спроба входу відбувається з незвичайного місця, система може вимагати додаткової верифікації.

Аналіз поведінки включає моніторинг звичних паттернів користувача. Незвичайна активність може тригерити додаткові перевірки безпеки.

Часові обмеження можуть обмежувати доступ до чутливих функцій у певний час доби або після тривалої неактивності.

Технології майбутнього

Квантова криптографія може революціонізувати захист біометричних даних, забезпечуючи теоретично неможливе для зламу шифрування.

Blockchain для біометрії може забезпечити децентралізоване та прозоре управління біометричними даними, де користувачі мають повний контроль над своїми даними.

Штучний інтелект для захисту може використовуватися для виявлення аномальних паттернів та потенційних атак на біометричні системи в реальному часі.

Рекомендації для користувачів

Особиста безпека

Не покладайтеся виключно на біометрію — завжди налаштовуйте резервні методи автентифікації та використовуйте багатофакторну автентифікацію де це можливо.

Регулярно очищуйте сенсори — залишки від попередніх сканувань можуть становити ризик безпеки.

Будьте обережні з біометричними даними — не діліться зображеннями високої якості своїх відбитків пальців або обличчя в соціальних мережах.

Корпоративна безпека

Проводьте регулярні аудити безпеки біометричних систем та оновлюйте програмне забезпечення.

Навчайте співробітників основам безпеки біометричних систем та потенційним загрозам.

Розробляйте політики управління інцидентами для випадків компрометації біометричних даних.

Висновки

Біометричні технології є потужним інструментом безпеки, але вони не є панацеєю. Розуміння їхніх обмежень та правильне використання в поєднанні з іншими методами захисту — ключ до забезпечення надійної безпеки в цифровому світі.

Майбутнє біометричної безпеки лежить не в удосконаленні окремих технологій, а в створенні комплексних, адаптивних систем, які поєднують різні методи аутентифікації та постійно еволюціонують для протистояння новим загрозам.

Користувачі повинні розуміти, що біометрія — це зручність, а не абсолютна безпека, і відповідно планувати свою стратегію захисту даних.