Ботнет 10-річної давнини Phorpiex знов активізувався. На цей раз ботнет, який в даний час контролює понад 450 000 комп’ютерів у всьому світі, нещодавно змінив тактику з зараження комп’ютерів програмами-вимагачами або майнерами криптовалют, на їх використання для розсилки електронних листів з вимогами шантажу мільйонам невинних людей.

Кількість випадків вимагання, яке здійснюють за допомогою електронної пошти, значно зростають – останнім часом велика кількість користувачів скаржиться на отримання електронних листів, якими зловмисники намагаються вимагати гроші від людей, шантажуючи їх викриттям їхнього сексуального життя, повідомляє TheHackerNews.

Хоча до цих пір не було зрозуміло, як шахраї надсилають таку велику кількість електронних листів, не потрапляючи в чорний список провайдерів електронної пошти, дослідники з безпеки з ізраїльської фірми CheckPoint нарешті знайшли втрачену ланку у цьому ланцюжку.

У своєму останньому звіті CheckPoint заявляє, що ботнет Phorpiex нещодавно був оновлений, включаючи спам-бот, призначений для використання компрометованих комп’ютерів як проксі для надсилання понад 30 000 розсилки електронних листів на годину – без відома власників заражених комп’ютерів.

Як працює спам-система Phorpiex?

Модуль спам-файлів Phorpiex завантажує список електронних адрес своїх цілей/шаблонів листів з віддаленого сервера управління та використовує просту реалізацію протоколу SMTP для надсилання електронних листів із розширенням.

“Тоді електронну адресу вибирають випадковим чином із завантаженої бази даних, а повідомлення складається з декількох твердо кодованих рядків. Спам-бот може створювати велику кількість спам-листів – до 30 000 на годину. Кожна окрема спам-кампанія може охоплювати до 27 мільйонів потенційних жертв ” – пояснюють дослідники. – Спам-бот створює загалом 15000 окремих процесів для надсилання спам-повідомлень з однієї бази даних. Кожен потік бере випадковий рядок із завантаженого файлу. Наступний файл бази даних завантажується після завершення всіх потоків спаму. Якщо ми врахуємо затримки, ми можемо сказати, що цей бот може відправити близько 30 000 електронних листів за годину”.

“Тоді електронну адресу вибирають випадковим чином із завантаженої бази даних, а повідомлення складається з декількох твердо кодованих рядків. Спам-бот може створювати велику кількість спам-листів – до 30 000 на годину. Кожна окрема спам-кампанія може охоплювати до 27 мільйонів потенційних жертв ” – пояснюють дослідники. – Спам-бот створює загалом 15000 окремих процесів для надсилання спам-повідомлень з однієї бази даних. Кожен потік бере випадковий рядок із завантаженого файлу. Наступний файл бази даних завантажується після завершення всіх потоків спаму. Якщо ми врахуємо затримки, ми можемо сказати, що цей бот може відправити близько 30 000 електронних листів за годину”.

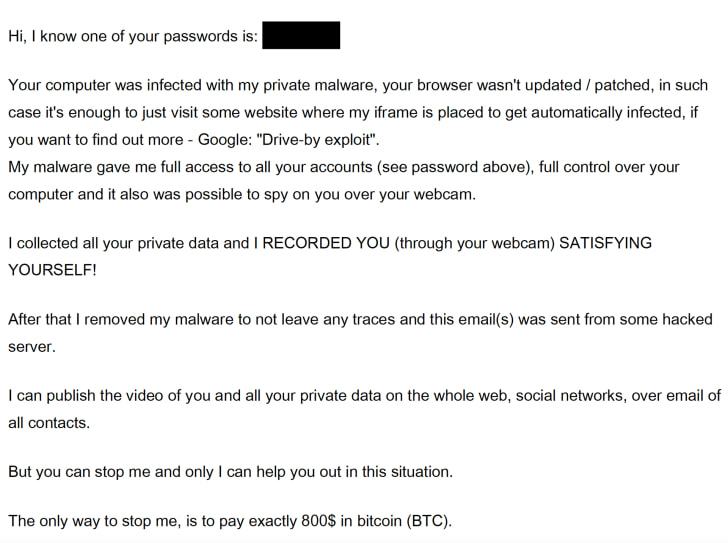

Щоб залякати одержувачів, злочинці, які стоять за цими кампаніями, також додають один із паролів жертв, які у них могли бути, у тему чи зміст електронного листа, що робить більш переконливим враження, що хакер знає їхні паролі та може мати доступ до їхнього приватного контенту.

Насправді ці комбінації адрес електронної пошти та паролів одержувачів були обрані з різних раніше скомпрометованих баз даних. Отже, паролі, що були показані жертвам, не обов’язково належать до їхніх облікових записів електронної пошти; інформація може бути застарілою і пов’язаною з будь-яким онлайн-сервісом.

“Завантажена база даних – це текстовий файл, який містить до 20 000 адрес електронної пошти. У різних кампаніях ми спостерігали від 325 до 1363 баз даних електронної пошти на сервері команд та контролю. Тому одна спам-кампанія охоплює до 27 мільйонів потенційних жертв. Кожен рядок з цього файлу містить електронну пошту та пароль, обмежені колонами”, – кажуть дослідники.

Ще одна подібна кампанія, що використовувала цей або схожий ботнет, була ідентифікована дослідниками з інших компаній як Save Yourself.

За п’ять місяців кіберзлочинці, що стоять за цією кампанією заробили понад 11 біткоїнів, що еквівалентно приблизно $ 88 000. Хоча ця цифра і не така вже й велика, фактичні доходи, отримані хакерами, можуть бути більшими, оскільки дослідники не стежили за кампаніями, що займалися подібним шантажем у минулі роки.

До речі, комп’ютери, що використовують операційну систему Windows 7, в два рази частіше схильні до зараження, ніж комп’ютери на базі Windows 10.

Зверніть увагу, що останнє оновлення операційної системи для Mac, MacOS Catalina, було випущено на початку цього тижня, і разом із цим з’явився цілий список проблем – як незначних, так і великих.

Також компанія Microsoft оголосила, що розширена підтримка для Office 2010 буде діяти до 13 жовтня 2020 року. Після цієї дати офісний пакет версії 2010 більше не буде отримувати оновлення безпеки.

Дослідники з кібербезпеки з компанії Fortinet виявили декілька вразливостей в роутерах D-Link. Багато з цих маршрутизаторів досі знаходяться у вільному продажі в інтернет-магазинах, хоча D-Link вже припинила їх виробництво і підтримку. Як перевірити, чи Ваш роутер досі підтримується виробником і для нього доступні оновлення безпеки, дізнайтесь зі статті.

Не всі загрози для дитини в Інтернет-просторі є результатом дій кіберзлочинців. Часто проблеми юних користувачів можуть бути спричинені знущаннями товаришів. Вже давно цькування (буллінг) серед підлітків вийшло за межі школи та поширилося на кіберпростір.