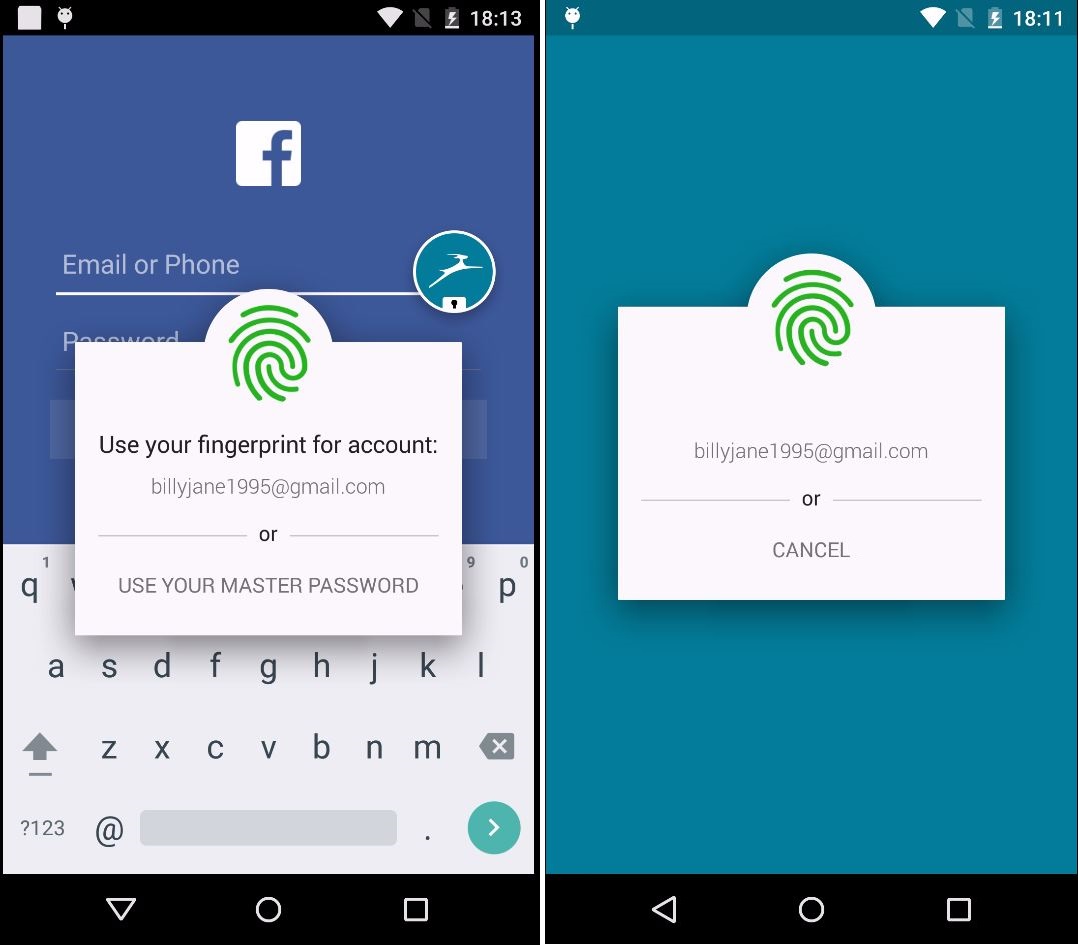

Якщо Ви користуєтеся Chrome на Android, тепер Ви можете увійти до свого облікового запису Google та деяких інших служб Google, просто скориставшись відбитком пальців, а не вводячи свій пароль щоразу. Про це повідомляє The Hacker News.

Google впроваджує нову функцію під назвою “локальна перевірка користувачів”, яка дозволяє входити як до власних програм, так і до веб-служб, зареєструвавши відбитки пальців чи будь-який інший спосіб, який Ви налаштували для розблокування пристрою Android, включаючи пін-код, графічний шаблон або пароль.

Нещодавно представлений механізм, який також отримав назву “перевірити, що це ти”, використовує вбудовану функцію безпеки, сертифіковану FIDO2 для Android, яку компанія Google впровадила на початку цього року на всі пристрої з ОС Android версії 7.0 Nougat або новішої версії.

Окрім протоколу FIDO2, ця функція використовує W3C WebAuthn (API веб-аутентифікації) та протокол FIDO від клієнта до аутентифікатора (CTAP), які призначені для надання більш простого та безпечного механізму аутентифікації, який веб-сайти можуть використовувати для безпечного входу на веб-основі.

Слід зазначити, що Ваш Відбиток пальців ніколи не надсилається на сервери Google. Натомість механізм працює лише шляхом надання криптографічного підтвердження того, що Ви правильно пройшли аутентифікацію, використовуючи зареєстровані на платформі облікові дані FIDO.

“Тепер, коли користувач відвідує сумісну з функцією службу, таку як passwords.google.com, ми видаємо команду ‘Get’ для WebAuthn, передаючи довірений обліковий запис, який ми отримали під час створення облікових даних. Результатом є дійсний та підтверджений підпис FIDO2”, Google пояснює у публікації, опублікованій нещодавно.

Наразі Google додав цю функціональність до “passwords.google.com” – онлайн-платформи, на якій можна переглядати та редагувати збережені паролі. Користувачі з Android 7.0 (Nougat) або новіших версій можуть налаштувати його, якщо у них увімкнено дійсне блокування екрана та додано обліковий запис Google на свої пристрої.

Google працює над розширенням та додаванням цієї функціональності до більшої кількості служб Google та Google Cloud у найближчому майбутньому. Ця функція буде корисною для людей, які дотримуються основних методів безпеки для створення надійних та унікальних паролів для кожного веб-сайту, але стикаються з проблемами їх запам’ятовування.

Окрім цього, Вам також рекомендується ввімкнути двоетапну перевірку, включаючи клавіші безпеки Titan та вбудований ключ захисту телефону Android, для ваших онлайн-екаунтів, які б перешкодили хакерам отримати доступ до Ваших облікових записів, навіть якщо вони мають Ваш пароль.

Google вже почав впроваджувати цю нову функцію для деяких телефонів на Android, і зробить її доступною для всіх смартфонів Android під управлінням Android 7 або новіших версій “протягом найближчих кількох днів”.

Зверніть увагу, фахівці компанії Avast виявили дивного шкідника Clipsa, який не тільки краде криптовалюту, підміняє адреси гаманців у буфері користувачів і встановлює майнери на заражені машини, але і запускає на скомпрометованих хостах брутфорс-атаки проти WordPress-сайтів.

Нагадаємо, компанія Huawei на конференції для розробників презентувала нову операційну систему HarmonyOS, яка, за словами генерального директора споживчого напрямки компанії Річарда Юйа, є більш швидкою і безпечною системою, ніж Android.

Також понад сорок моделей драйверів для ПК від двадцяти різних виробників містять небезпечні уразливості, що дозволяють зловмисникові підвищити свої привілеї в системі.

Окрім цього, компанії Microsoft і Samsung оголосили про співпрацю, в рамках якої планують разом інвестувати у справу розширення можливостей приватних клієнтів і організацій.Співпраця розпочнеться з попереднього встановлення додатків на смартфони Galaxy Note 10.