Перший поточний онлайн-рахунок був відкритий 25 років тому у США. З цього моменту сервіси онлайн-банкінгу та цифрової комерції почали швидко розвиватися. Зокрема через кілька років з’являється вже знайома зараз послуга самостійного переведення коштів. Паралельно почали виникати і вдосконалюватися кіберзагрози, націлені на фінансові дані користувачів.

Сьогодні техніки атак продовжують еволюціонувати, а банківські дані залишаються однією з найпривабливіших цілей для кіберзлочинців. Тому основним завданням фінансових установ є забезпечення захисту доступу до даних користувачів, їх передачі та зберігання під час здійснення банківських операцій онлайн. Про це пише ЕSЕТ.

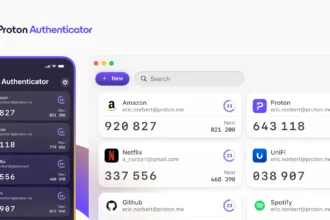

Зокрема значну увагу банки приділяють безпеці доступу до облікового запису Інтернет-банкінгу. Під час входу в додаток користувачу необхідно ввести ім’я та пароль, а також обрати один із способів багатофакторної аутентифікації. Популярним є поєднання паролю та додаткового фактору аутентифікації за допомогою фізичних токенів або інших пристроїв, надсилання SMS-повідомлення або сповіщення у програму.

Загрози для онлайн-банкінгу

Викрадення грошових коштів користувачів онлайн-банкінгу зазвичай починається з фішингового електронного листа, який змушує натиснути на шкідливе посилання або на вигляд безпечне вкладення. Насправді ж такі вкладення часто завантажують банківські трояни, які намагаються отримати доступ до фінансових рахунків жертви.

Все частіше зловмисники намагаються не тільки викрадати дані, а й вивчати поведінку користувачів, їх фінансові звички, графіки транзакцій, а також залишки та борги. Зокрема такі дані дозволяють зловмисникам обирати користувачів з більшими сумами грошей, залишаючись при цьому непомітними. Жертвою може бути будь-яка людина, однак підприємці та бізнесмени частіше стають об’єктами таких атак на корпоративну електронну пошту.

Захист Інтернет-банкінгу на пристроях Android

Сьогодні більшість банків пропонують мобільні додатки для онлайн-банкінгу, доступні на пристроях Apple та Android. Популярністю таких програм скористалися сторонні розробники, які створювали власні фінансові додатки. І мільйони людей, прагнучи зручності управління коштами, завантажували такі програми.

Раніше кіберзлочинцям вдавалося поширювати шкідливі програми навіть в офіційних магазинах, таких як Google Play, щоб викрадати банківські та особисті дані користувачів. Сьогодні ж шкідливі програми, замасковані під додатки з функціоналом гороскопів чи ліхтариків, майже зникли. Це пов’язано зі створенням у 2019 році Google App Defense Alliance для кращого захисту магазину Google Play.

Серед нещодавно виявлених загроз — більш складні, зазвичай спеціально створені банківські трояни або підроблені програми. Як правило, вони спрямовані на банківські дані, криптовалютні гаманці та облікові дані, які необхідні для отримання контролю над пристроєм, крадіжки паролів та кодів двофакторної аутентифікації або завантаження програм-вимагачів.

Рекомендації щодо захисту Інтернет-банкінгу

Використовуйте тільки офіційні магазини додатків та перевіряйте безпечність програм, які збираєтесь завантажити. Зокрема Ви можете почитати відгуки людей, які вже використовують додаток. Щодо програм для Інтернет-банкінгу, то завантажуйте лише ті, які вказані на офіційному веб-сайті банку.

Регулярно оновлюйте операційну систему та програмне забезпечення. Це дозволяє виправити уразливості системи, які кіберзлочинці намагаються використовувати для інфікування вашого пристрою. Для заощадження часу та забезпечення максимального захисту більшість програм пропонують встановлювати автоматичні оновлення.

Створюйте надійні паролі та не використовуйте їх повторно. Пам’ятайте, що використання одного і того ж пароля для Інтернет-банкінгу, соціальних мереж та інших облікових записів може призвести до серйозних наслідків у випадку витоків даних. Саме тому важливо придумувати складні та унікальні комбінації для кожного екаунту.

Користувачам мобільних пристроїв рекомендовано використовувати надійний додаток з безпеки, який володіє функцією Захисту онлайн-платежів. Дана функція перевіряє всі фінансові додатки на наявність потенційних загроз та забезпечує захист Інтернет-банкінгу.

Користувачам ноутбуків та комп’ютерів потрібен продукт з безпеки, який надає безпечний браузер для введення облікових даних клієнта та здійснення банківських операцій. Крім того, важливою є наявність функцій Антифішингу та шифрування даних, які захищають від викрадення банківських реквізитів та інших конфіденційних або фінансових даних.

Радимо звернути увагу на поради, про які писав Cybercalm, а саме:

У Zoom нарешті доступне наскрізне шифрування: як увімкнути його на своєму пристрої?

Фішингові листи: розпізнаємо шахрайство на реальному прикладі

Як зупинити отримання SMS на свій смартфон із розсилкою від торгових мереж?

Як виміряти рівень кисню у крові за допомогою Apple Watch? – ІНСТРУКЦІЯ

Як увімкнути нову функцію відстеження миття рук на Apple Watch? – ІНСТРУКЦІЯ

Нагадаємо, компанія Google випустила чергові патчі для Android, загалом усунувши понад 30 уразливостей. Найсерйознішою з нових проблем, згідно з бюлетенем, є можливість віддаленого виконання коду (RCE), виявлена в одному з компонентів системи Android.

Також мешканця міста Хмельницький впіймали на розповсюдженні конфіденційної інформації користувачів мережі Інтернет, серед якої були логіни та паролі доступу до різних інтернет-ресурсів, електронних поштових скриньок, облікових записів соціальних мереж та електронних гаманців

До речі, у WhatsApp з’явилася довгоочікувана функція, що дозволяє автоматично видаляти повідомлення. Тепер користувачі можуть включити “Автовидалення” для особистих чатів, після чого відправлені повідомлення будуть зникати через сім днів. У групових бесідах тільки адміністратори можуть включити або відключити нововведення.

Зверніть увагу, що зловмисники зловживають функціоналом Google Диска і використовують його для розсилки нібито легітимних електронних листів і push-повідомлень від Google, які в разі відкриття можуть перенаправити людей на шкідливі web-сайти.

Окрім цього, нову вимагацьку кампанію, націлену на користувачів сервісу для відеоконференцій Zoom, виявили дослідники Bitdefender Antispam Lab. Мова йде про так зване “інтимне вимагання” (sextortion), яке припало до смаку зловмисникам останнім часом.