Передплатникам сервісу відеоконференцій Zoom відкрили доступ до опції наскрізного шифрування (end-to-end encryption, E2EE). Скористатися нею можуть власники і платних, і безкоштовних екаунтів. У другому випадку користувачеві доведеться за допомогою SMS підтвердити свій номер телефону і вказати коректну платіжну інформацію у налаштуваннях облікового запису.

Підтримка E2EE введена в клієнтах Zoom версії 5.4.0 для Windows і macOS, відповідному додатку для Android і в Zoom Rooms. Користувачам iOS-додатка Zoom доведеться чекати, коли в магазині Apple схвалять апдейт.

Нововведення запущено як ознайомча технічна версія; відгуки будуть приймати протягом 30 днів. Активувати E2EE можна з десктопного додатка – на рівні облікового запису, групи або окремого користувача.

Як увімкнути наскрізне шифрування у Zoom?

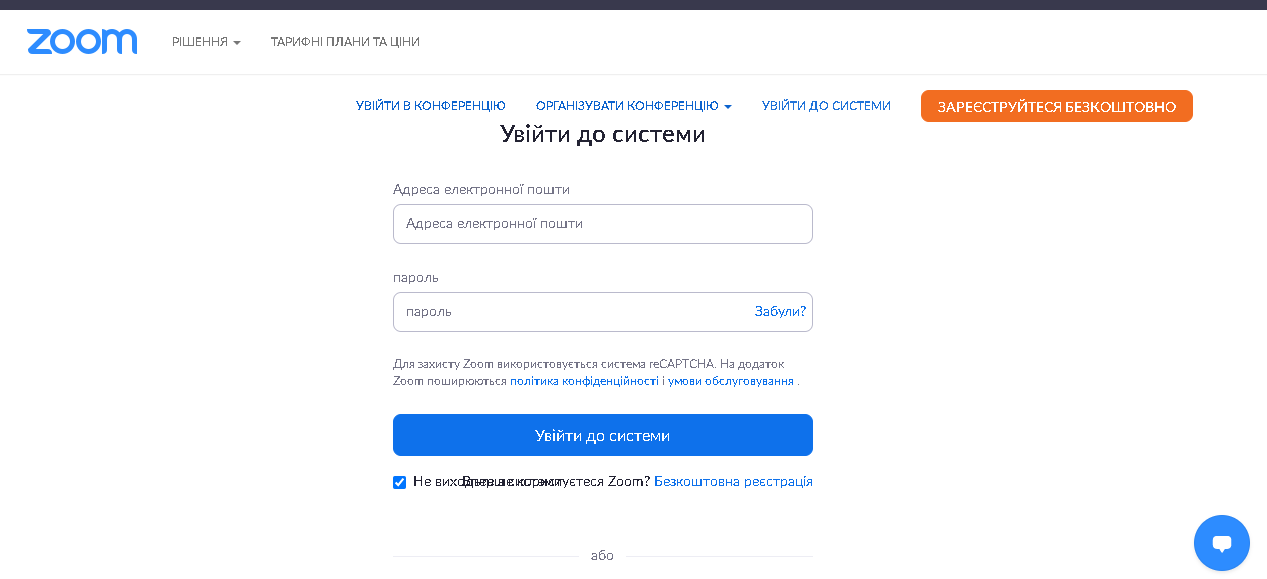

1. Увійдіть на веб-портал Zoom у своєму браузері тут (шифрування неможливо увімкнути через самий додаток Zoom). Для зручності увімкніть плагін у браузері для перекладу з англійської мови.

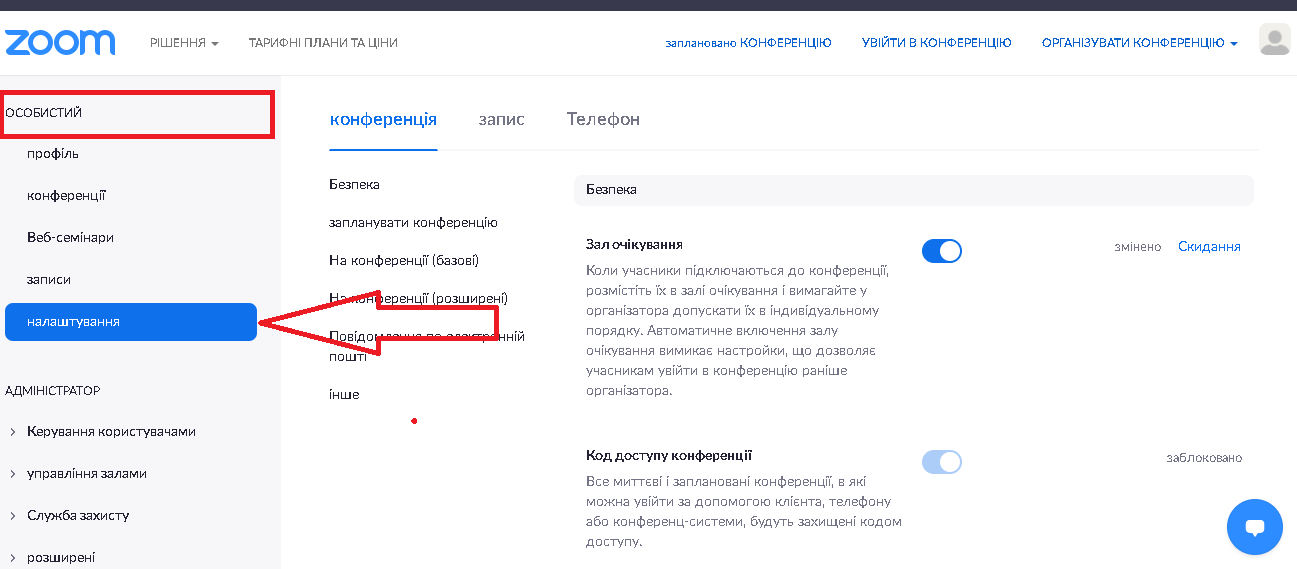

2. Під заголовком “Особистий” натисніть “Налаштування“.

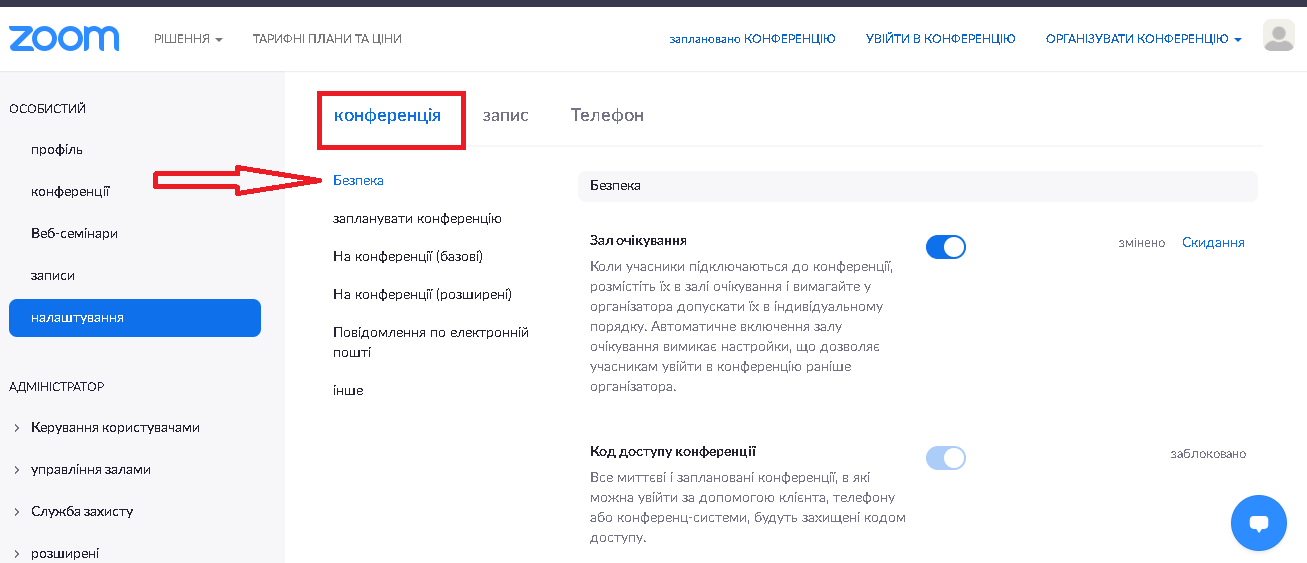

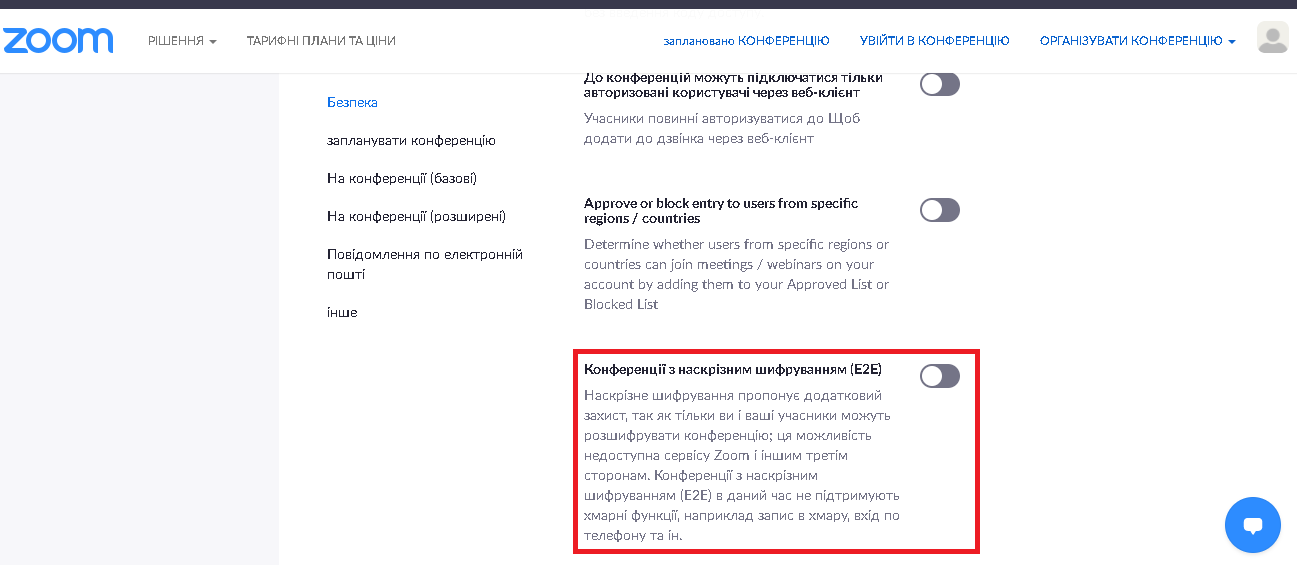

3. Перейдіть на вкладку “Конференція” та клацніть “Безпека“.

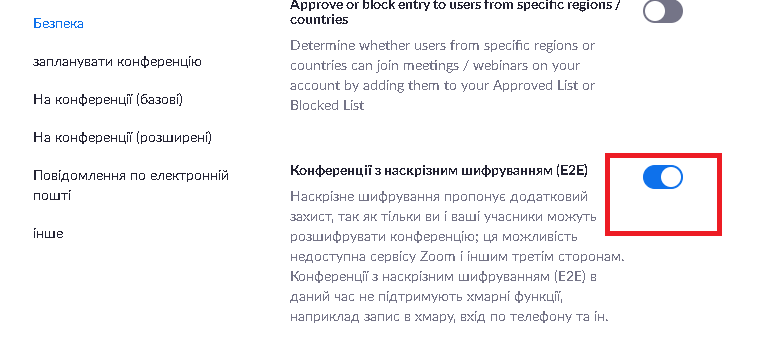

4. Прокрутіть до “Конференції з наскрізним шифруванням“.

5. Установіть перемикач у положення “Увімкнено“.

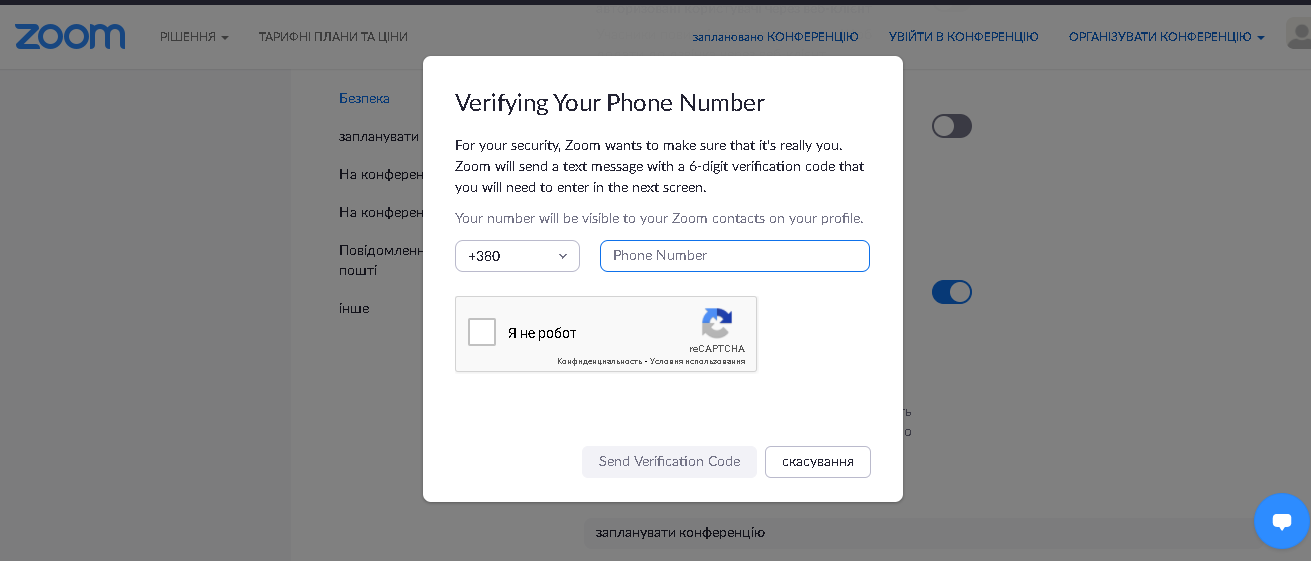

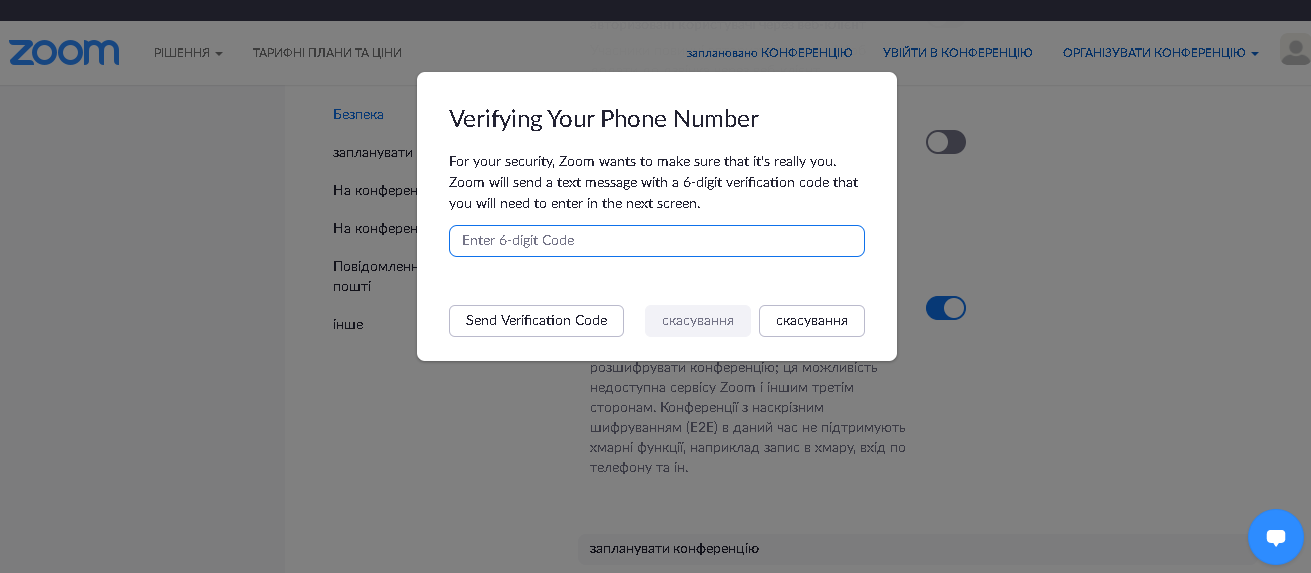

6. У вікні, що з’явиться, введіть свій номер телефону.

Zoom вимагає таку дію, щоб Вам могли надіслати текстовий код, який Ви вводите на сайті, що допомагає додатку зрозуміти, що Ви насправді вмикаєте E2EE.

7. Після введення текстового коду натисніть клавішу Enter, Zoom увімкне перемикач в активне положення.

Як тільки налаштування завершено, усі ваші дзвінки Zoom будуть захищені наскрізним шифруванням, за умови, що хост дозволяє шифрувати. Хости облікових записів та груп можуть навчитися тут вмикати наскрізне шифрування для всіх своїх дзвінків.

Особливості E2EE у Zoom

Адміністратор облікового запису також має можливість заблокувати такий захист на рівні групи або екаунта. При реалізації E2EE розробники використовували той же метод шифрування, який за замовчуванням захищає всі зустрічі на платформі Zoom, – AES в режимі GCM з 256-бітовим ключем.

Використання нової опції можливо лише в тих випадках, коли у конференції беруть участь не більше 200 осіб. Крім того, слід враховувати, що при включенні E2EE перестануть працювати деякі Zoom-функції – запис в хмару, текстова розшифровка мови, голосування, можливість подавати репліки.

Нововведення виключає використання учасниками телефонного зв’язку, Lync, Skype, протоколів SIP і H.323, а також локальних налаштувань.

Користувачів нової опції просять протягом місяця надсилати відгуки. Після їх обробки Zoom перейде до наступного етапу впровадження E2EE: розробники займуться серед іншого вдосконаленням ідентифікації користувачів і реалізацією механізму єдиного входу (SSO, Single Sign-On), який планується запровадити у наступному році.

Радимо звернути увагу на поради, про які писав Cybercalm, а саме:

Фішингові листи: розпізнаємо шахрайство на реальному прикладі

Як вимкнути веб-камеру та мікрофон у Zoom? – ІНСТРУКЦІЯ

Як змінити ім’я користувача у Twitter? – ІНСТРУКЦІЯ

Як виявити шахрайство з технічною підтримкою та уникнути його? Поради

Як виміряти рівень кисню у крові за допомогою Apple Watch? – ІНСТРУКЦІЯ

Як увімкнути нову функцію відстеження миття рук на Apple Watch? – ІНСТРУКЦІЯ

Нагадаємо, оператор платіжної системи Mastercard готує до пробних випробувань банківську карту F.CODE Easy, що використовує відбитки пальців для підтвердження прав на транзакцію в платіжних терміналах магазинів.

Також з’явився мобільний додаток доповненої реальності #PrisonersVoice, який привертає увагу міжнародної спільноти до українських бранців Кремля та до системного порушення Російською Федерацією прав людини загалом.

До речі, експерт з інтернет-безпеки, “білий хакер” із Нідерландів Віктор Геверс, відомий тим, що зміг зайти на екаунт президента США Дональда Трампа в 2016 році, повторив свій “успіх” в 2020 році.

Окрім цього, кіберзлочинне угруповання викрало понад 3 Тб приватних відео та розмістило їх на сайтах для дорослих. Серед викладених матеріалів були як відверто інтимні, так і цілком буденні. Зловмисники отримали доступ до понад 50 тисяч особистих IP-камер, що дозволило зібрати колекцію відеоматеріалів.

А 30-річний житель Івано-Франківщини створив веб-сайти, де на платній основі надавав доступ до перегляду фільмів. Засновник онлайн-кінотеатрів не мав дозволів від правовласників на розповсюдження їхніх творів та порушив авторські права двох іноземних кінокомпаній.