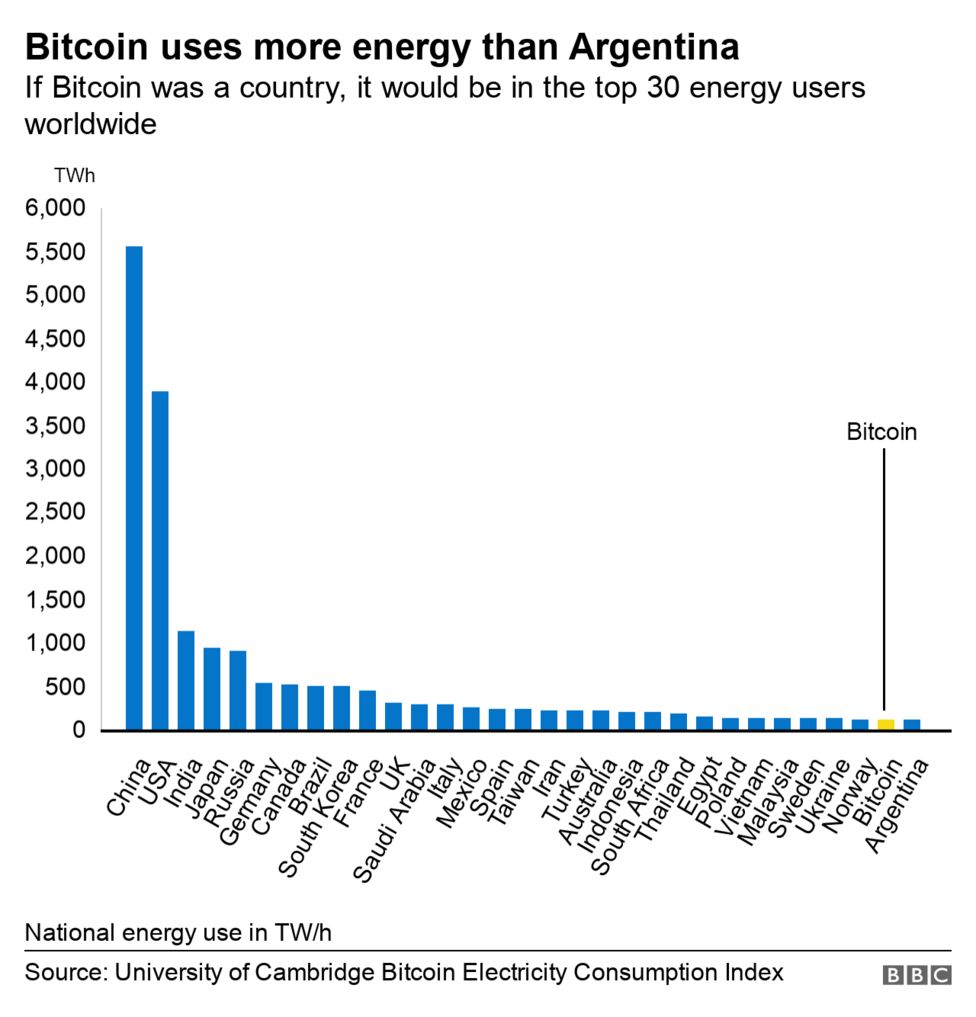

Майнінг біткоїну — досить енерговитратне задоволення. Настільки, що на видобуток криптовалюти вже йде більше електроенергії, ніж споживають деякі країни.

Вчені Кембриджського університету оцінюють споживання біткоїнів в 121,36 терават-годин на рік. Такої кількості енергії вистачить, щоб живити всі чайники, які використовують у Великобританії протягом 27 років, пише BBC.

Майнери вже впритул наближаються до України (133,2 ТВт/год) і Норвегії (122,2 ТВт/год).

Зростання ціни біткоїна підстьобують майнери, які ще більше зосереджуються на біткоїнах, а не на інших більш ризикових валютах, через що споживання електроенергії навряд чи впаде найближчим часом.

Тим паче, що з кожним днем видобуток криптовалют стає все складнішим через особливості її роботи — всього можна добути 21 млн. біткоїнів і, чим більше їх вже здобули, тим більш енерговитратним стає їхній видобуток надалі.

Майкл Раухс, один із співробітників Кембриджського університету, впевнений, що споживання енергії на видобуток криптовалюти буде тільки збільшуватися: “Це безперечно не те, що зміниться в майбутньому, якщо ціна біткоїну не збирається значно впасти”.

А вона навряд чи зменшиться — особливо після того, як біткоїн підтримав особисто Ілон Маск, а через тиждень і його Tesla, яка вклала в криптовалюту $1,5 млрд.

“Ілон Маск перекреслив всю хорошу роботу, яка зробила Tesla з просування енергетичного переходу. Не розумію, як тепер він усе може повернути. Він витратив 1,5 мільярда доларів на біткоїни, які в основному видобуваються за допомогою електроенергії з вугілля”, — говорить Девід Джерард, автор книги про криптовалюту і блокчейн Attack of the 50 Foot Blockchain.

Радимо звернути увагу на поради, про які писав Cybercalm, а саме:

Як створити гостьову мережу Wi-Fi та навіщо вона потрібна?

Що таке зловмисне ПЗ? Все, що потрібно знати про віруси, трояни та програми-вимагачі

Як обмежити додаткам використання даних у фоновому режимі на Android? – ІНСТРУКЦІЯ

Як налаштувати автовидалення повідомлень у Telegram? – ІНСТРУКЦІЯ

Як заборонити сайтам надсилати Вам сповіщення у Chrome на Android? – ІНСТРУКЦІЯ

Нагадаємо, на VirusTotal були виявлені кілька зразків трояна XCSSET, які здатні працювати на пристроях з чипами Apple Silicon (M1). Троян вміє красти файли куки з Safari, інформацію з додатків Evernote, Skype, Notes, QQ, WeChat і Telegram, а також шифрувати файли і впроваджувати шкідливий JavaScript сторінки, що відкривається у браузері, за допомогою XSS-атаки

Окрім цього, у Google Play Маркет знайшли понад десять додатків, що завантажують троянську програму Joker. Ця шкідлива програма примітна тим, що таємно оформляє підписку на преміум-послуги. Вона також вміє перехоплювати SMS, красти конфіденційні дані і список контактів, встановлювати бекдор, генерувати фейковий відгуки, нав’язливо показувати рекламу

Також понад 10 різних APT-груп, які використовують нові уразливості Microsoft Exchange для компрометації поштових серверів, виявили дослідники з кібербезпеки. Дослідники ESET виявили наявність веб-шелів (шкідливі програми або скрипти, які дозволяють дистанційно управляти сервером через веб-браузер) на 5 тисячах унікальних серверах у понад 115 країнах світу.

До речі, хакери вигадали хитрий спосіб викрадення даних платіжних карток у скомпрометованих інтернет-магазина. Замість того, щоб надсилати інформацію про картку на контрольований ними сервер, хакери приховують її у зображенні JPG та зберігають на самому веб-сайті, з якого власне, і були викраденні дані.

А команда експертів змогла отримати доступ до камер відеоспостереження, встановлених в компаніях Tesla, Equinox, медичних клініках, в’язницях і банках. Фахівці опублікували зображення з камер, а також скріншоти своєї здатності отримати доступ суперкористувача до систем спостереження, які використовують в компанії Cloudflare і в штаб-квартирі Tesla.